انقر فوق "المزيد من أحجام الورق" لفتح نافذة إعداد الصفحة. انقر فوق علامة التبويب "الورق" ، ثم مرر قائمة "حجم الورق" إلى "مخصص". اكتب حجم الملصق المفضل لديك في مربعي العرض والارتفاع ، ثم انقر فوق "موافق". لاحظ أن Word يضبط صفحتين من تخطيط الكتيب وكل شيء فيه. آخر تعديل: 2025-01-22 17:01

هناك عدة طرق سهلة للتحقق مما إذا كان المودم الخاص بك يحتوي على جهاز توجيه مدمج. منافذ إيثرنت - إذا كان المود الخاص بك يتضمن منافذ إيثرنت في الخلف ، فإنه يتضاعف أيضًا كموجه ، على الرغم من أن هذا لا يضمن أنه يدعم شبكة Wi-Fi. آخر تعديل: 2025-01-22 17:01

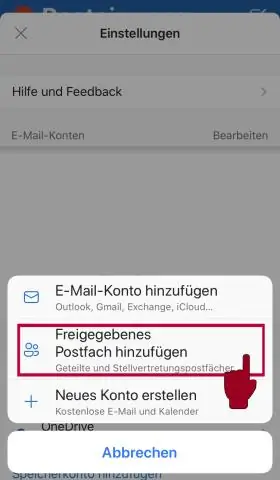

صندوق البريد المشترك هو صندوق بريد يمكن لعدة مستخدمين استخدامه لقراءة رسائل البريد الإلكتروني وإرسالها. يمكن أيضًا استخدام صناديق البريد المشتركة لتوفير تقويم مشترك ، مما يسمح لعدة مستخدمين بجدولة وعرض وقت الإجازة أو ووركشوبس. آخر تعديل: 2025-01-22 17:01

Sony Xperia 10 أداءه وبطاريته وكاميراه ضعيف بعض الشيء مقارنة بخوادم 10 Plus ، لكنه بشكل عام لا يزال هاتفًا ذكيًا قويًا متوسط المدى مع أحدث البرامج ومجموعة من الميزات. آخر تعديل: 2025-01-22 17:01

تحليل () و jQuery. يتم استخدام parseJSON () لتحليل سلسلة JSON وإرجاع قيمة JavaScript الناتجة أو الكائن الموصوف بواسطة السلسلة. jQuery.parse () هي طريقة كائن JSON القياسية المضمنة في JavaScript. آخر تعديل: 2025-01-22 17:01

يدعم Waze حاليًا الإبلاغ عن ثلاث فئات من الكاميرات والتحذير منها: كاميرات السرعة وكاميرات الضوء الأحمر والكاميرات المزيفة. آخر تعديل: 2025-01-22 17:01

لعرض الجلسات: في مطور SQL ، انقر على أدوات ، ثم مراقبة الجلسات. يتم عرض علامة تبويب الجلسات. آخر تعديل: 2025-01-22 17:01

يعد كل من MBR (سجل التمهيد الرئيسي) و GPT (GUIDPartition Table) طريقتين مختلفتين لتخزين معلومات التقسيم على محرك الأقراص. تتضمن هذه المعلومات المكان الذي تبدأ فيه الأقسام وتبدأ ، حتى يعرف نظام التشغيل الخاص بك القطاعات التي تنتمي إلى كل قسم وأي قسم قابل للتمهيد. آخر تعديل: 2025-01-22 17:01

قم بتشغيل Adobe Acrobat وانقر فوق "ملف" ، ثم "فتح" لتحديد موقع ملف PDF الذي تختاره وافتحه. انقر على قائمة "أدوات" ، ثم حدد "محتوى" واختر خيار "رابط" ، وسيتحول المؤشر إلى شعيرات متقاطعة. أثناء تمكين ميزة الارتباط ، سترى أيضًا أي روابط مضمنة أو غير مرئية في المستند. آخر تعديل: 2025-01-22 17:01

تعد طابعة الملصقات المحمولة Dymo LetraTag 100H Plus خيارًا غير مكلف لطباعة الورق والبلاستيك والكي والملصقات المعدنية. آخر تعديل: 2025-01-22 17:01

الأهمية: بدأ برنامج bracero بسبب نقص العمالة الزراعية الناجم عن دخول أمريكا في الحرب العالمية الثانية ، حيث جلب العمال المكسيكيين ليحلوا محل العمال الأمريكيين الذين أزاحتهم الحرب. آخر تعديل: 2025-01-22 17:01

الحزم الموردة من Oracle. توفر Oracle العديد من الحزم مع خادم Oracle ، إما لتوسيع وظائف قاعدة البيانات أو لمنح PL / SQL الوصول إلى ميزات SQL. آخر تعديل: 2025-01-22 17:01

يحدث التنتالوم بشكل طبيعي في معدن الكولومبايت التانتاليت. توجد بشكل أساسي في أستراليا والبرازيل وموزمبيق وتايلاند والبرتغال ونيجيريا وزائير وكندا. يتطلب فصل التنتالوم عن النيوبيوم إما التحليل الكهربائي أو تقليل فلوروتانتالات البوتاسيوم مع الصوديوم أو تفاعل الكربيد مع أكسيد. آخر تعديل: 2025-01-22 17:01

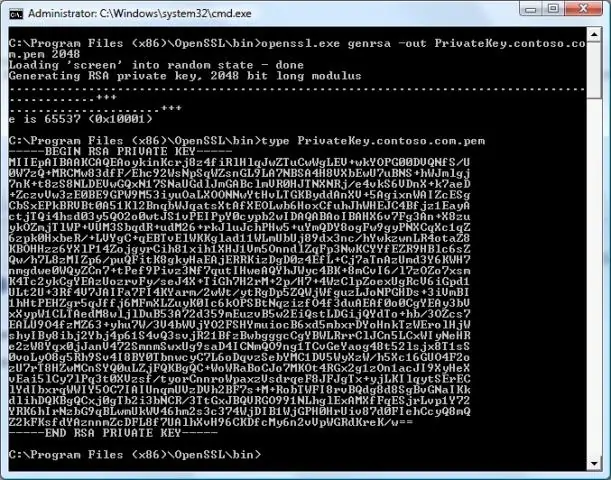

كيفية إنشاء ملف PKCS # 12 باستخدام OpenSSL انسخ المفتاح الخاص وشهادة SSL إلى ملف نص عادي. يجب أن يتقدم المفتاح الخاص بشهادة SSL أدناه. في المثال ، نستخدم "filename. قم بتشغيل الأمر openssl التالي: openssl pkcs12 -export -in filename.txt -out filename.p12. قد تتلقى المطالبات التالية:. آخر تعديل: 2025-01-22 17:01

السياق المحدود هو حدود منطقية عندما يتم تحديد المجالات الفرعية والمجال الأساسي ، فقد حان الوقت لتطبيق الكود. يحدد السياق المحدود الحدود الملموسة لتطبيق بعض المجالات الفرعية. إنها منطقة يكون فيها مجال فرعي معين منطقيًا ، في حين أن الآخرين ليسوا كذلك. آخر تعديل: 2025-01-22 17:01

ألعاب الواقع الافتراضي هي تطبيق بيئة اصطناعية ثلاثية الأبعاد (ثلاثية الأبعاد) لألعاب الكمبيوتر. قبل تطوير التكنولوجيا المدمجة ، استخدمت VRgaming غرف جهاز العرض أو الشاشات المتعددة. قد يشتمل التحكم في ألعاب VR على لوحة مفاتيح وفأرة قياسية أو أجهزة تحكم في الألعاب أو طرق التقاط الحركة. آخر تعديل: 2025-01-22 17:01

إنشاء نماذج قابلة للتعبئة باستخدام Microsoft Word قم بتمكين علامة تبويب المطور. افتح Microsoft Word ، ثم انتقل إلى علامة تبويب الملف> الخيارات> تخصيص الشريط> حدد علامة تبويب المطور في العمود الأيمن> انقر فوق موافق. أدخل عنصر تحكم. تحرير نص الحشو. زر وضع التصميم مرة أخرى للخروج من الوضع. تخصيص عناصر التحكم في المحتوى. آخر تعديل: 2025-01-22 17:01

2012 وبالمثل ، قد تسأل ، متى ظهر Beats Pill +؟ يدق حبوب منع الحمل هي علامة تجارية لسماعات Bluetooth المحمولة التي تنتجها يدق إلكترونيات. ال كان حبوب منع الحمل تم إصداره في عام 2012. تشتمل الأجهزة على مقابس إدخال وإخراج صوتي مقاس 3.. آخر تعديل: 2025-01-22 17:01

كيفية حظر عنوان IP على الجانب الأيسر ، انقر فوق أداة "IP Deny". يمكنك هنا إضافة عناوين IP التي تريد منعها (رفض) من الوصول إلى موقعك. يمكنك أيضًا مشاهدة القائمة الحالية لعناوين IP التي تم حظرها بالفعل. انقر فوق "إضافة عناوين IP". أضف عناوين IP. أدخل عنوان IP واحدًا في كل سطر وانقر على "إضافة". رفض عناوين IP. آخر تعديل: 2025-01-22 17:01

الاتصال بهاتف محمول في المملكة المتحدة من بلد آخر استبدل الرقم "0" الرائد لرقم الهاتف المحمول في المملكة المتحدة بـ "+44" للحصول على الرقم الدولي الكامل. على سبيل المثال ، رقم المملكة المتحدة 07700900900 له ما يعادل +44 7700 900900. آخر تعديل: 2025-01-22 17:01

ج: تبدأ ندفة الثلج بالتشكل عندما تتجمد قطرة ماء شديدة البرودة على حبوب اللقاح أو جسيمات الغبار في السماء. هذا يخلق بلورة جليدية. عندما تسقط بلورة الجليد على الأرض ، يتجمد بخار الماء على البلورة الأولية ، مكونًا بلورات جديدة - الأذرع الستة للثلج. آخر تعديل: 2025-01-22 17:01

يبلغ طول عنوان IPv6 128 بت ويتكون من ثمانية حقول ذات 16 بت ، مع كل حقل محدد بنقطتين. يجب أن يحتوي كل حقل على رقم سداسي عشري ، على عكس التدوين ذي الفاصلة العشرية لعناوين IPv4. في الشكل التالي ، يمثل الحرف x الأعداد السداسية العشرية. آخر تعديل: 2025-01-22 17:01

قائمة مراجعة أساسيات المكتب أثاث ومعدات المكتب. مكتب. كرسي مريح. خزانة الملفات. أجهزة الكمبيوتر وملحقاتها. كمبيوتر مكتبي وشاشة. لوحة المفاتيح والفأرة. برامج الكمبيوتر. كانت لك في هذا الحدث. برنامج الحماية من الفيروسات. مجال الاتصالات. خط هاتفي. اتصال بالإنترنت. اللوازم المكتبية العامة. بطاقات العمل. مغلفات. آخر تعديل: 2025-01-22 17:01

كبل Cat 6 معتمد بالكامل للتعامل مع سرعات Gigabit - من المفترض أن يتعامل معه ويفعله بشكل أفضل. كما أنها مناسبة لأي استخدامات تصل سرعتها إلى 10 جيجابت والتي قد تأتي يومًا ما ؛ على الرغم من أنك في هذه المرحلة تتجاوز حدود Cat 6. ودعنا لا ندخل إلى Cat 7 فهي أرض الخيال بسرعات 40 جيجابت. آخر تعديل: 2025-01-22 17:01

خدمة نشر الصور وإدارتها (DISM) هي أداة سطر أوامر تُستخدم لتحميل صور Windows وخدمتها قبل النشر. يمكنك استخدام أوامر إدارة الصور DISM لتحميل والحصول على معلومات حول ملفات صور Windows (. wim) أو الأقراص الثابتة الافتراضية (VHD). آخر تعديل: 2025-01-22 17:01

إنها طريقة معالجة البيانات وتستخدم لقراءة أو كتابة المدخلات في المخرجات بالتسلسل. التدفقات هي طريقة للتعامل مع ملفات القراءة / الكتابة ، أو اتصالات الشبكة ، أو أي نوع من تبادل المعلومات من طرف إلى طرف بطريقة فعالة. آخر تعديل: 2025-01-22 17:01

تقدم SharkBite مجموعة كاملة من الصمامات للتحكم في تدفق المياه. تتميز صمامات SharkBite بنهايات دفع للتوصيل تجعلها سريعة وسهلة التركيب. لإجراء اتصالك ، قم بقطع الأنبوب بأكبر قدر ممكن من النظافة والصقل. تأكد من خلو الأنبوب من الخدوش والحطام. آخر تعديل: 2025-01-22 17:01

يتكون نظام البيانات الضخمة من الميزات الإلزامية البيانات وتخزين البيانات وإدارة المعلومات وتحليل البيانات ومعالجة البيانات والواجهة والتصور والميزة الاختيارية ، System Orchestrator. آخر تعديل: 2025-01-22 17:01

قم بتثبيت IE TAB بعد تثبيت الوظيفة الإضافية IE Tab ، قم بزيارة عنوان URL من متصفح Firefox ، وانقر بزر الماوس الأيمن فوق الصفحة وحدد "عرض الصفحة في علامة تبويب IE" كما هو موضح أدناه ، والذي سيفتح الصفحة داخل Firefox ، باستخدام Internet Explorer. آخر تعديل: 2025-01-22 17:01

نعم ، هذا غير قانوني. المواد التسويقية الوحيدة التي يجب أن تكون موجودة في صناديق البريد أو في صناديق البريد هي المواد التي تم إرسالها من خلال خدمة بريد الولايات المتحدة. يعتقد بعض الأشخاص أنهم يتغلبون على هذه القاعدة من خلال تعليق موادهم على صندوق البريد أو على منشور صندوق البريد. آخر تعديل: 2025-01-22 17:01

إخفاء لوحة المفاتيح المرنة برمجيًا يمكنك إجبار Android على إخفاء لوحة المفاتيح الافتراضية باستخدام InputMethodManager ، واستدعاء hideSoftInputFromWindow ، مرورا بالرمز المميز للنافذة التي تحتوي على حقل التحرير الخاص بك. سيؤدي ذلك إلى إخفاء لوحة المفاتيح في جميع المواقف. آخر تعديل: 2025-01-22 17:01

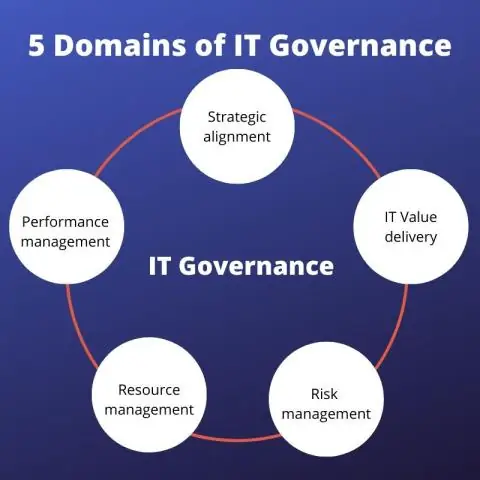

حوكمة أمن تكنولوجيا المعلومات هي النظام الذي من خلاله توجه المؤسسة وتتحكم في أمن تكنولوجيا المعلومات (مقتبس من ISO 38500). تحدد الحوكمة إطار المساءلة وتوفر الإشراف لضمان التخفيف من المخاطر بشكل مناسب ، بينما تضمن الإدارة تنفيذ الضوابط لتقليل المخاطر. آخر تعديل: 2025-01-22 17:01

كان النقد الرئيسي للنظرية الثلاثية للذكاء يتعلق بطبيعتها غير التجريبية. قالت عالمة النفس ليندا جوتفريدسون إنه ليس من الدقة افتراض أن اختبارات الذكاء التقليدية لا تقيس الذكاء العملي. آخر تعديل: 2025-01-22 17:01

يُعد الجمهور في إعلانات Google وسيلة لتقسيم حملاتك على الشبكة الإعلانية أو استهدافها. مع الجماهير يمكنك القيام بأي من الخيارين: استهداف جميع الجماهير وتعديل عروض الأسعار لأنواع مختلفة من الجمهور. آخر تعديل: 2025-01-22 17:01

توصيل لوحة مفاتيح لاسلكية في قائمة Bluetooth ، اختر تشغيل Bluetooth. اختر Bluetooth> إعداد جهاز Bluetooth. اختر لوحة المفاتيح. امسك لوحة المفاتيح على بعد 5 بوصات من شاشة Mac وانقر فوق متابعة. اكتب الرقم لإقران لوحة المفاتيح بجهاز Mac الخاص بك. انقر فوق الزر "متابعة" للعودة إلى سطح المكتب. آخر تعديل: 2025-01-22 17:01

انقر فوق رمز الشريط الجانبي الأخضر المسمى "متابعة [عدد] الأشخاص". اكتب اسم مدونة Tumblr التي تريد متابعتها. بدلاً من ذلك ، يمكنك كتابة عنوان URL الكامل أو عنوان البريد الإلكتروني للمستخدم. انقر فوق الزر "متابعة" لمتابعة المستخدم. آخر تعديل: 2025-01-22 17:01

عندما يتلقى رقم هاتفك رسالة واردة ، سيرسل Twilio طلب HTTP إلى خادمك على / sms. يخبر تطبيقك Twilio بكيفية الرد برسالة نصية. يحصل Twilio على التعليمات من تطبيقك ويرسل رسالة نصية. آخر تعديل: 2025-01-22 17:01

في لغة برمجة Java ، فإن Keyword هي أي واحدة من 51 كلمة محجوزة لها معنى محدد مسبقًا في اللغة ؛ لهذا السبب ، لا يمكن للمبرمجين استخدام الكلمات الأساسية كأسماء للمتغيرات أو الأساليب أو الفئات أو أي معرّف آخر. من بين هذه الكلمات الرئيسية الـ 51 ، هناك 49 قيد الاستخدام و 2 غير مستخدمين. آخر تعديل: 2025-01-22 17:01

حول دورة تدريب السيلينيوم يساعدك معهد التدريب Intellipaat Selenium على تعلم عنصر السيلينيوم ، أحد أفضل أدوات اختبار الأتمتة. كجزء من التدريب ، ستتعلم مكونات السيلينيوم مثل Selenium IDE و RC و WebDriver و Grid من خلال المشاريع اليدوية ودراسات الحالة. آخر تعديل: 2025-01-22 17:01

تحتوي جميع التطبيقات على $ rootScope وهو النطاق الذي تم إنشاؤه على عنصر HTML الذي يحتوي على توجيه ng-app. يتوفر rootScope في التطبيق بأكمله. إذا كان للمتغير نفس الاسم في كل من النطاق الحالي وفي rootScope ، فسيستخدم التطبيق المتغير الموجود في النطاق الحالي. آخر تعديل: 2025-01-22 17:01