- مؤلف Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:43.

- آخر تعديل 2025-01-22 17:15.

أ إجراء مضاد هو إجراء أو طريقة يتم تطبيقها لمنع أو تجنب أو تقليل التهديدات المحتملة لأجهزة الكمبيوتر أو الخوادم أو الشبكات أو أنظمة التشغيل (OS) أو أنظمة المعلومات (IS). إجراء مضاد تشمل الأدوات برامج مكافحة الفيروسات والجدران النارية.

علاوة على ذلك ، ما هي الأنواع الثلاثة للتدابير المضادة؟

أنواع الإجراءات المضادة . يوجد ثلاثة أنواع من الأمن التدابير المضادة : hi-tech و lo-tech و no-tech. هؤلاء ثلاثة يجب استخدامها معًا لإنشاء برنامج أمان فعال متعدد الطبقات. لا يوجد أمن واحد إجراء مضاد فعال ضد جميع سيناريوهات التهديد.

بالإضافة إلى ذلك ، ما هي أهداف التدابير المضادة؟ ثلاثة أهداف رئيسية لجميع الإجراءات الأمنية المضادة:

- حيثما كان ذلك ممكنًا ، حدد الجهات التي تهدد التهديدات المحتملة وامنع وصولها.

- منع وصول الأسلحة والمتفجرات والمواد الكيميائية الخطرة إلى المنشأة.

ما هو التدبير الأمني المضاد؟

في الحاسوب الأمان أ إجراء مضاد هو إجراء أو جهاز أو إجراء أو تقنية تقلل من تهديد أو ثغرة أمنية أو هجوم عن طريق إزالته أو منعه أو تقليل الضرر الذي يمكن أن يسببه أو عن طريق اكتشافه والإبلاغ عنه حتى يمكن اتخاذ الإجراء التصحيحي. المرادف هو الأمان مراقبة.

ما هي الإجراءات المضادة؟

أ عداد - قياس هو إجراء تقوم به من أجل إضعاف تأثير إجراء أو موقف آخر ، أو جعله غير ضار. نظرًا لأن التهديد لم يتطور أبدًا ، لم نكن بحاجة إلى اتخاذ أي شيء حقيقي التدابير المضادة . ربما يعجبك أيضا.

موصى به:

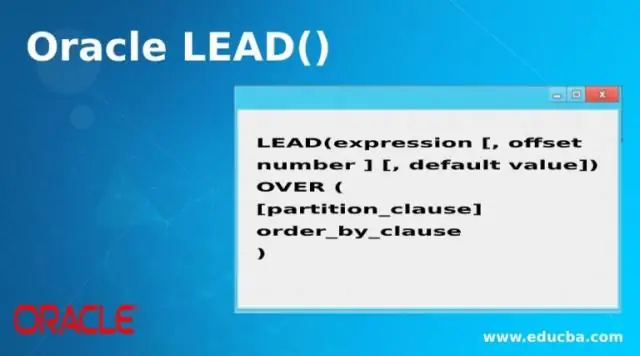

ما هي الوظيفة الحتمية في Oracle؟

تعتبر الوظيفة حتمية إذا كانت تُرجع دائمًا نفس النتيجة لقيمة إدخال محددة. تدعي وثائق أوراكل أن تحديد وظائف الجدول المخطّط على أنها حتمية باستخدام شرط DETERMINISTIC يسمح لشركة Oracle بتخزين صفوفها مؤقتًا ، وبالتالي منع عمليات التنفيذ المتعددة

ما هو Microsoft VBA الوظيفة الإضافية لبرنامج Outlook؟

يتم استخدام Microsoft VBA for Outlook Addin لإدارة وحدات ماكرو تطبيق Microsoft Visual Basic. تتكون مشاريع Visual Basic من وحدات نمطية تحتوي على واحد أو أكثر من وحدات الماكرو المعروفة أيضًا باسم الإجراءات الفرعية

ما هو المضاد من كويزيكال؟

التضاد: غير مرتبك ، رصين ، غير مألوف ، جاد. المرادفات: مزعج ، ساخر ، مزعج ، مزعج ، مزعج ، إغاظة ، شبيه بالسخرية ، مزعج ، تهكم ، مزعج ، سخرية ، طاعون ، استجواب ، مزعج ، مزعج ، مزعج ، سخرية ، مضايقة ، مزعجة. استجواب ، كويزيكال (صفة)

ما هو رد الهجوم وما هو الإجراء المضاد له؟

يتضمن بروتوكول مصادقة Kerberos بعض الإجراءات المضادة. في الحالة الكلاسيكية لهجوم الإعادة ، يتم التقاط رسالة من قبل الخصم ثم إعادة عرضها في وقت لاحق من أجل إحداث تأثير. يساعد التشفير الذي توفره هذه المفاتيح الثلاثة في المساعدة في منع هجمات إعادة التشغيل

ما هو الفرق بين الوظيفة الافتراضية وتجاوز الوظيفة؟

لا يمكن أن تكون الوظائف الافتراضية ثابتة ولا يمكن أن تكون أيضًا وظيفة صديقة لفئة أخرى. يتم تعريفها دائمًا في فئة أساسية ويتم تجاوزها في فئة مشتقة. ليس من الضروري أن تتجاوز الفئة المشتقة (أو تعيد تعريف الوظيفة الافتراضية) ، وفي هذه الحالة يتم استخدام إصدار الفئة الأساسية للوظيفة