- مؤلف Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:43.

- آخر تعديل 2025-01-22 17:15.

تساعد AWS في مراقبة أنشطة الأمان والتدقيق في دلو . يحمي البيانات الهامة من التسرب عن طريق الخطأ. AWS يوفر مجموعة من الأمان الخدمات التي تحمي البنية التحتية والأصول.

وبالمثل ، قد تسأل ، ما هي الميزات الموجودة في AWS التي يمكنها ضمان أمان البيانات لمستنداتك السرية؟

هؤلاء الميزات يشمل: البيانات تتوفر إمكانات التشفير بتنسيق AWS خدمات التخزين وقواعد البيانات ، مثل Amazon Elastic Block Store و Amazon Simple Storage Service و Amazon Relational Database Service و Amazon Redshift.

علاوة على ذلك ، ما هو استخدام s3؟ أمازون S3 يمكن استخدامه لتخزين أي نوع من الكائنات التي تسمح باستخدامات مثل التخزين لتطبيقات الإنترنت ، والنسخ الاحتياطي والاسترداد ، والتعافي من الكوارث ، وأرشيفات البيانات ، وبحيرات البيانات للتحليلات ، والتخزين السحابي المختلط.

تعرف أيضًا ، ما هو مدى توفر العناصر المخزنة في s3؟

أمازون S3 يمنح أي مطور إمكانية الوصول إلى نفس البيانات القابلة للتطوير والموثوقية والسريعة وغير المكلفة تخزين البنية التحتية التي تستخدمها أمازون لتشغيل شبكتها العالمية الخاصة من مواقع الويب. S3 المعيار مصمم بنسبة 99.99٪ التوفر ومعيار - تم تصميم IA لـ 99.9٪ التوفر.

ما نوع التشفير الذي تستخدمه لتأمين بياناتك على s3؟

داخل أمازون S3 ، جانب الخادم التشفير (SSE) هو ال أبسط تشفير البيانات خيار متاح. SSE التشفير يدير ال رفع الأحمال الثقيلة التشفير تشغيل ال جانب AWS ، وينقسم إلى قسمين أنواع : SSE- S3 و SSE-C.

موصى به:

ما هي طرق الأمان اللاسلكية التي تستخدم تشفير TKIP؟

تم تصميمه لتوفير تشفير أكثر أمانًا من بروتوكول الخصوصية السلكية المتكافئة (WEP) ، وهو بروتوكول أمان WLAN الأصلي. TKIP هي طريقة التشفير المستخدمة في الوصول المحمي بتقنية Wi-Fi (WPA) ، والتي حلت محل WEP في منتجات WLAN

ما وظيفة الأمان التي توفرها Cisco ACS؟

تتمثل مهمة خادم التحكم في الوصول الآمن (ACS) من Cisco في تقديم خدمات المصادقة والمحاسبة والترخيص لأجهزة الشبكة. ويشمل أجهزة التوجيه والمحولات وجدران الحماية Cisco PIX وخوادم الوصول إلى الشبكة. يدعم خادم التحكم في الوصول الآمن من Cisco بروتوكولي AAA رئيسيين ؛ وهي TACACS + و RADIUS

ما هي أنشطة إطار العمل الأربعة الموجودة في البرمجة المتطرفة؟

9. ما هي أنشطة إطار العمل الأربعة الموجودة في نموذج عملية البرمجة المتطرفة (XP)؟ التحليل والتصميم والترميز والاختبار. التخطيط والتحليل والتصميم والترميز. التخطيط والتحليل والترميز والاختبار. التخطيط والتصميم والترميز والاختبار

ما هي وثيقة التعاقد التي تحتوي على متطلبات الأمان وإرشادات التصنيف؟

يزود GCA الصناعة بإرشادات تصنيف الأمان الخاصة بالعقد. يتمتع GCA بسلطة واسعة فيما يتعلق بوظائف الاستحواذ لوكالته ، على النحو المفوض من قبل رئيس الوكالة

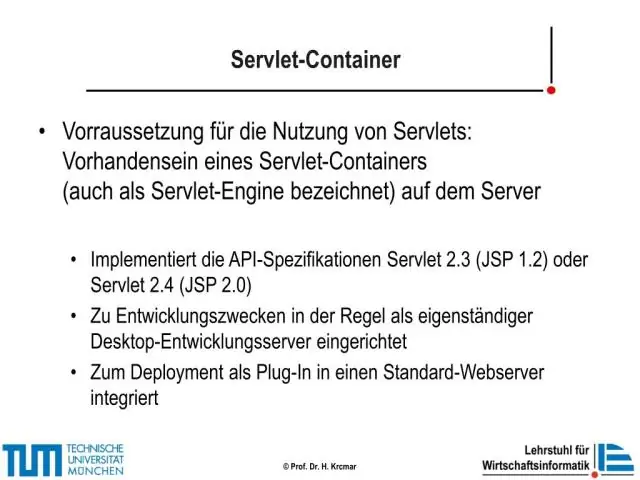

ما هي المهام الشائعة التي تؤديها حاوية servlet؟

مهمة متنوعة: تقوم حاوية Servlet بإدارة تجمع الموارد ، وإجراء تحسينات على الذاكرة ، وتنفيذ جامع البيانات المهملة ، وتوفير تكوينات الأمان ، ودعم التطبيقات المتعددة ، والنشر السريع والعديد من المهام الأخرى خلف الكواليس التي تجعل حياة المطور أسهل