جدول المحتويات:

- مؤلف Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:43.

- آخر تعديل 2025-01-22 17:16.

وتشمل كلاهما عام المصادقة تقنيات (كلمات المرور ، عاملين المصادقة [2FA] ، الرموز ، القياسات الحيوية ، المعاملات المصادقة , الحاسوب التعرف ، و CAPTCHA ، والدخول الموحد [SSO]) وكذلك محددة المصادقة البروتوكولات (بما في ذلك Kerberos و SSL / TLS).

فيما يتعلق بهذا ، ما هي الأساليب التي يمكن استخدامها لمصادقة المستخدم؟

القياسات الحيوية المشتركة طرق المصادقة تشمل التعرف على بصمات الأصابع والتعرف على الصوت ومسح الشبكية وقزحية العين ومسح الوجه والتعرف عليه.

ما نوع المصادقة الذي تستخدمه للوصول إلى الشبكة؟ مصادقة الشبكة يتحقق من تعريف المستخدم إلى شبكة الاتصال الخدمة التي يحاول المستخدم الحصول عليها التمكن من . لتقديم هذا نوع المصادقة ، يدعم نظام أمان Windows Server 2003 المصادقة الآليات: Kerberos V5. طبقة المقابس الآمنة / أمان طبقة النقل (SSL / TLS)

هنا ، ما هي الأنواع الثلاثة لمصادقة المستخدم؟

هناك ثلاثة أنواع معروفة من عوامل المصادقة:

- النوع 1 - شيء تعرفه - يتضمن كلمات المرور أو أرقام التعريف الشخصية أو المجموعات أو الكلمات الرمزية أو المصافحة السرية.

- النوع 2 - شيء لديك - يشمل جميع العناصر التي هي أشياء مادية ، مثل المفاتيح والهواتف الذكية والبطاقات الذكية ومحركات أقراص USB والأجهزة المميزة.

ما هي آلية المصادقة الأكثر شيوعًا؟

دعنا نستكشف آليات المصادقة الست الأولى التي قد تكون جزءًا من بنية متعددة العوامل تصعيدية

- كلمات السر. كلمة المرور هي سر مشترك يعرفه المستخدم ويتم تقديمه إلى الخادم لمصادقة المستخدم.

- الرموز الصعبة.

- الرموز اللينة.

- تصديق احصائى.

- المصادقة السياقية.

- تعريف الجهاز.

موصى به:

كيف يمكنني الوصول إلى IIS من كمبيوتر آخر؟

الوصول إلى IIS Localhost من كمبيوتر آخر افتح cmd كمسؤول. اسمح بالوصول إلى المنافذ بواسطة جدار الحماية. > netsh advfirewall firewall إضافة اسم القاعدة = 'Open Port 3000' dir = قيد التشغيل = السماح للبروتوكول = منفذ TCP المحلي = 3000. أضف أسماء المضيف إلى تكوين IIS المحلي الخاص بك. أ) انتقل إلى "DocumentsIISExpressconfig"

ما هو العدد الإجمالي لخطوط الاتصال اللازمة لشبكة متصلة بالكامل من نقطة إلى نقطة مؤلفة من خمسة أجهزة كمبيوتر وستة أجهزة كمبيوتر؟

عدد خطوط الاتصال المطلوبة لشبكة متصلة بالكامل من نقطة إلى نقطة مؤلفة من ثمانية أجهزة كمبيوتر هو ثمانية وعشرون. تتطلب شبكة الكمبيوتر التسعة المتصلة بالكامل ستة وثلاثين سطراً. تتطلب الشبكة العشرة المتصلة بالكامل لأجهزة الكمبيوتر خمسة وأربعين سطرا

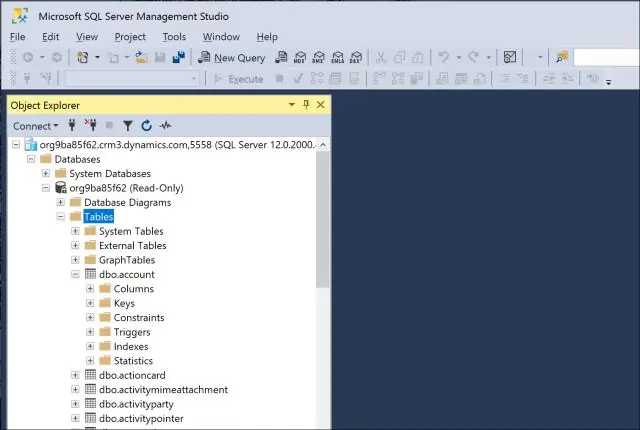

كيف يمكنك التحقق مما إذا كان المستخدم لديه حق الوصول إلى جدول في Oracle؟

لتحديد المستخدمين الذين لديهم حق الوصول المباشر إلى الجدول ، سنستخدم عرض DBA_TAB_PRIVS: SELECT * FROM DBA_TAB_PRIVS؛ يمكنك التحقق من الوثائق الرسمية للحصول على مزيد من المعلومات حول الأعمدة التي تم إرجاعها من هذا الاستعلام ، ولكن الأعمدة الهامة هي: GRANTEE هو اسم المستخدم الذي تم منحه حق الوصول

كيف يمكنك الوصول إلى أداة اليد أثناء استخدام أي أداة أخرى؟

تعتبر أداة اليد وظيفة أكثر من كونها أداة فعلية لأنك نادرًا ما تحتاج إلى النقر فوق أداة اليد لاستخدامها. ما عليك سوى الضغط باستمرار على مفتاح المسافة أثناء استخدام أي أداة أخرى ، ويتغير المؤشر إلى رمز اليد ، مما يتيح لك تحريك الصورة في نافذتها عن طريق السحب

هل يمكن استخدام ملفات تعريف الارتباط لمصادقة المستخدم؟

كانت المصادقة المستندة إلى ملفات تعريف الارتباط هي الطريقة الافتراضية والمجربة والصحيحة للتعامل مع مصادقة المستخدم لفترة طويلة. المصادقة المستندة إلى ملفات تعريف الارتباط مصحوبة بالحالة. هذا يعني أنه يجب الاحتفاظ بسجل أو جلسة مصادقة من جانب الخادم والعميل