جدول المحتويات:

- مؤلف Lynn Donovan donovan@answers-technology.com.

- Public 2024-01-18 08:21.

- آخر تعديل 2025-01-22 17:16.

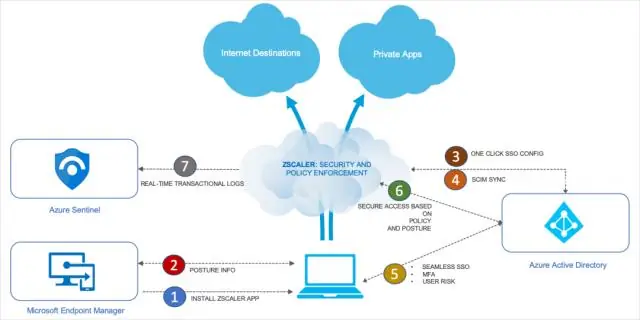

تطبيق Zero Trust

- استخدم التجزئة الدقيقة.

- لن يتمكن أي شخص أو برنامج لديه حق الوصول إلى إحدى تلك المناطق من الوصول إلى أي من المناطق الأخرى دون إذن منفصل. استخدام المصادقة متعددة العوامل (MFA)

- ينفذ مبدأ الامتياز الأقل (PoLP)

- تحقق من صحة جميع أجهزة نقطة النهاية.

وبالمثل ، قد يتساءل المرء ، كيف نحقق انعدام الثقة؟

فيما يلي المبادئ الأربعة التي تحتاج شركتك - وخاصة مؤسسة تكنولوجيا المعلومات الخاصة بك - إلى تبنيها:

- التهديدات تأتي من الداخل وكذلك من الخارج. ربما يكون هذا هو أكبر تحول في التفكير.

- استخدم التجزئة الدقيقة.

- الوصول الأقل امتياز.

- لا تثق أبدًا ، تحقق دائمًا.

ثانيًا ، ما هي شبكة أمان الثقة الصفرية؟ ثقة معدومة العمارة ، ويشار إليها أيضًا باسم شبكة الثقة الصفرية أو ببساطة ثقة معدومة ، يشير إلى مفاهيم الأمان ونموذج التهديد الذي لم يعد يفترض أنه يجب الوثوق تلقائيًا بالممثلين أو الأنظمة أو الخدمات التي تعمل من داخل المحيط الأمني ، وبدلاً من ذلك يجب التحقق من أي شيء وكل شيء يحاول

أيضًا ، لماذا تحتاج المؤسسات الحديثة إلى التفكير في تطبيق نهج أمان عدم الثقة؟

ثقة معدومة يساعدك في الحصول على مزايا السحابة دون الكشف عن منظمة إلى مخاطر إضافية. على سبيل المثال ، عند التشفير يكون في البيئات السحابية ، غالبًا ما يهاجم المهاجمون البيانات المشفرة من خلال الوصول إلى المفتاح ، وليس عن طريق كسر التشفير ، وبالتالي إدارة المفاتيح يكون ذات أهمية قصوى.

من صاغ مصطلح الثقة الصفرية؟

ال مصطلح ' ثقة معدومة ' كنت صاغ بواسطة محلل في شركة Forrester Research Inc. في عام 2010 عندما كان نموذجًا لـ مفهوم تم تقديمه لأول مرة. بعد بضع سنوات ، أعلنت Google أنها نفذت ثقة معدومة الأمن في شبكتهم ، مما أدى إلى اهتمام متزايد بالتبني داخل مجتمع التكنولوجيا.

موصى به:

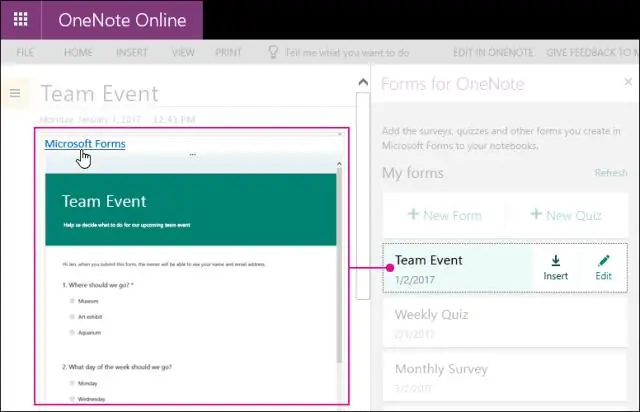

كيف أقوم بإنشاء نموذج قابل للتعبئة في OneNote؟

في علامة التبويب "إدراج" ، حدد نماذج. سيتم فتح لوحة Formsfor OneNote وإرسائها على الجانب الأيمن من دفتر ملاحظات OneNote الخاص بك ، مع قائمة بأي نماذج واختبارات قمت بإنشائها. ابحث عن النموذج أو الاختبار الذي تريد إدراجه في صفحة OneNote الخاصة بك ضمن النماذج الخاصة بي ، ثم حدد إدراج

كيف تطبق Python خوارزمية Dijkstra؟

كيفية تنفيذ خوارزمية Dijkstra في Python من كل من القمم غير المرئية ، اختر قمة الرأس ذات أصغر مسافة وقم بزيارتها. قم بتحديث المسافة لكل رأس مجاور ، للرأس الذي تمت زيارته ، والذي تكون مسافته الحالية أكبر من مجموعها ووزن الحافة بينهما. كرر الخطوتين 1 و 2 حتى تتم زيارة جميع القمم

ما هو انعدام الثقة نموذجًا لمزيد من الأمان الفعال؟

Zero Trust هو مفهوم أمني يرتكز على الاعتقاد بأن المؤسسات لا ينبغي أن تثق تلقائيًا في أي شيء داخل أو خارج محيطها ، وبدلاً من ذلك يجب عليها التحقق من أي شيء وكل شيء يحاول الاتصال بأنظمتها قبل منح الوصول. تتلخص الإستراتيجية حول Zero Trust في عدم الثقة في أي شخص

ما هو نموذج الثقة المعدومة؟

أمان الثقة الصفرية | ما هي شبكة الثقة المعدومة؟ الثقة المعدومة هي نموذج أمان يعتمد على مبدأ الحفاظ على ضوابط وصول صارمة وعدم الوثوق بأي شخص افتراضيًا ، حتى أولئك الموجودين بالفعل داخل محيط الشبكة

ما هي شبكات انعدام الثقة؟

Zero Trust Architecture ، يشار إليها أيضًا باسم Zero Trust Network أو ببساطة Zero Trust ، تشير إلى مفاهيم الأمان ونموذج التهديد الذي لم يعد يفترض أن الجهات الفاعلة أو الأنظمة أو الخدمات التي تعمل من داخل محيط الأمان يجب الوثوق بها تلقائيًا ، وبدلاً من ذلك يجب التحقق من أي شيء و كل شيء يحاول