- مؤلف Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:43.

- آخر تعديل 2025-01-22 17:16.

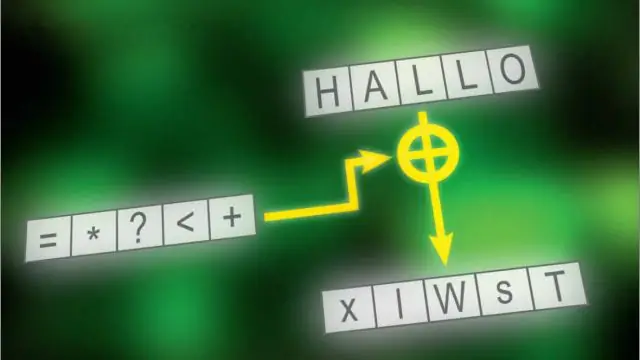

أ كتلة التشفير في حد ذاته مناسب فقط لـ يؤمن تحويل التشفير ( التشفير أو فك التشفير) لمجموعة واحدة ثابتة الطول من البتات تسمى a منع . يصف وضع التشغيل كيفية تطبيق ملف للشفرات غير مرتبطة- منع عملية ل بأمان تحويل كميات من البيانات أكبر من أ منع.

وبالمثل ، ما هو وضع تسلسل كتلة التشفير؟

انظر أيضا التشفير. تسلسل كتلة التشفير (CBC) هو ملف الوضع من العملية ل كتلة التشفير (واحد يتم فيه تشفير سلسلة من البتات كوحدة واحدة أو منع مع الشفرة المفتاح المطبق على الكل منع ). تسلسل كتلة التشفير يستخدم ما يعرف باسم ناقل التهيئة (IV) بطول معين.

هل شفرات CBC آمنة؟ سي بي سي بعض الخصائص الرائعة. النص المشفر الناتج عن الكتلة الشفرة مشفر ، لذلك (نأمل) يبدو عشوائيًا. في سي بي سي ، فأنت تقوم بخلط هذه البيانات المشفرة العشوائية في نص عادي ، مما يجعل من غير المحتمل أن تكون هناك أنماط في المخرجات.

بهذه الطريقة ، أي وضع تشفير الكتلة هو الأكثر أمانًا لـ AES؟

يتم استخدام نسبة النقر إلى الظهور (CTR) إذا كنت تريد موازاة جيدة (أي السرعة) ، بدلاً من CBC / OFB / CFB. XTS الوضع هل عظم شائع إذا كنت تقوم بترميز بيانات عشوائية يمكن الوصول إليها (مثل القرص الصلب أو ذاكرة الوصول العشوائي). OCB هو الأفضل بكثير الوضع ، كما يسمح التشفير والمصادقة في مسار واحد.

هل GCM أكثر أمانًا من CBC؟

AES- GCM هو أكثر أمنا الشفرة من AES- سي بي سي ، لأن AES- سي بي سي ، تعمل بواسطة XOR'ing (eXclusive OR) كل كتلة مع الكتلة السابقة ولا يمكن كتابتها بالتوازي. AES- GCM مكتوب بالتوازي مما يعني أن الإنتاجية أعلى بكثير من AES- سي بي سي عن طريق خفض تكاليف التشفير.

موصى به:

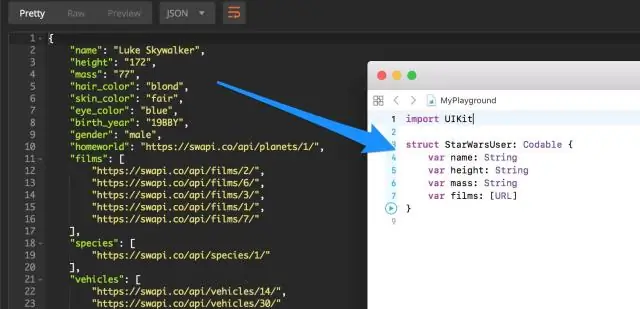

ما هو تسلسل JSON في Swift؟

يمكنك استخدام فئة JSONSerialization لتحويل JSON إلى كائنات Foundation وتحويل كائنات Foundation إلى JSON. كائن المستوى الأعلى هو NSArray أو NSDictionary. جميع الكائنات هي مثيلات NSString أو NSNumber أو NSArray أو NSDictionary أو NSNull. جميع مفاتيح القاموس هي أمثلة على NSString

ما معنى تسلسل الصراع؟

يتم تعريف التعارض - التسلسل من خلال التكافؤ مع جدول تسلسلي (لا توجد معاملات متداخلة) مع نفس المعاملات ، بحيث يكون لكلا الجدولين نفس المجموعات من أزواج العمليات المتضاربة مرتبة ترتيبًا زمنيًا (نفس علاقات الأسبقية للعمليات المتعارضة ذات الصلة)

لماذا التشفير المتماثل أسرع من التشفير غير المتماثل؟

بالنسبة لوظائف التشفير / فك التشفير القياسية ، تؤدي الخوارزميات المتماثلة عمومًا أداءً أسرع بكثير من نظيراتها غير المتماثلة. هذا يرجع إلى حقيقة أن التشفير غير المتماثل غير فعال على نطاق واسع. تم تصميم التشفير المتماثل بدقة من أجل المعالجة الفعالة لأحجام كبيرة من البيانات

هل التشفير هو نفسه التشفير؟

التشفير هو دراسة مفاهيم مثل التشفير وفك التشفير المستخدمة لتوفير اتصال آمن بينما التشفير هو عملية تشفير رسالة باستخدام خوارزمية

كم عدد كتل المحاولة التي يمكن أن توجد في C #؟

ثلاث كتل التقاط تلتقط الاستثناءات وتعالجها من خلال عرض النتائج على وحدة التحكم. يمسك Common Language Runtime (CLR) الاستثناءات التي لم تتم معالجتها بواسطة كتل catch