- مؤلف Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:43.

- آخر تعديل 2025-01-22 17:16.

التحكم في الوصول المشترك نقاط الضعف

عدم تقييد الآخرين من عرض أو تعديل سجل أو حساب شخص آخر. تصعيد الامتياز- التصرف كمسؤول عند تسجيل الدخول كمستخدم آخر. التلاعب بالبيانات الوصفية عن طريق التلاعب أو إعادة التشغيل لرفع الامتيازات.

وبالمثل ، ما هو تأثير كسر التحكم في الوصول؟

بمجرد اكتشاف الخلل ، فإن عواقب الخلل صلاحية التحكم صلاحية الدخول يمكن أن يكون المخطط مدمرًا. بالإضافة إلى عرض المحتوى غير المصرح به ، قد يتمكن المهاجم من تغيير المحتوى أو حذفه ، أو أداء وظائف غير مصرح بها ، أو حتى تولي إدارة الموقع.

بالإضافة إلى ذلك ، ماذا يفعل التحكم في الوصول؟ هدف التحكم في الوصول هو لتقليل مخاطر غير المصرح به التمكن من للأنظمة الفيزيائية والمنطقية. التحكم في الوصول هو مكون أساسي من برامج الامتثال الأمني التي تضمن تكنولوجيا الأمن و صلاحية التحكم صلاحية الدخول السياسات المعمول بها لحماية المعلومات السرية ، مثل بيانات العملاء.

يجب أن تعرف أيضًا ، ما هو هجوم التحكم في الوصول المعطل؟

صلاحية التحكم صلاحية الدخول يفرض سياسة بحيث لا يمكن للمستخدمين التصرف خارج الأذونات المقصودة. تؤدي حالات الفشل عادةً إلى الكشف عن المعلومات غير المصرح بها أو تعديلها أو إتلافها لجميع البيانات ، أو القيام بوظيفة تجارية خارج حدود المستخدم.

ما هي المصادقة المعطلة؟

يمكن أن تسمح هذه الأنواع من نقاط الضعف للمهاجم إما بالتقاط ملف المصادقة الطرق التي يستخدمها تطبيق الويب. يسمح بالهجمات الآلية مثل حشو بيانات الاعتماد ، حيث يكون لدى المهاجم قائمة بأسماء المستخدمين وكلمات المرور الصالحة.

موصى به:

ما هو هجوم التحكم في الوصول المعطل؟

ما هو كسر التحكم في الوصول؟ يفرض التحكم في الوصول سياسة بحيث لا يمكن للمستخدمين التصرف خارج الأذونات المقصودة. تؤدي حالات الفشل عادةً إلى الكشف عن المعلومات غير المصرح بها أو تعديلها أو إتلافها لجميع البيانات ، أو أداء وظيفة تجارية خارج حدود المستخدم

كيف يمكنني تعيين التحكم في الوصول يسمح برأس Origin؟

بالنسبة لـ IIS6 ، افتح إدارة خدمة معلومات الإنترنت (IIS). انقر بزر الماوس الأيمن فوق الموقع الذي تريد تمكين CORS له وانتقل إلى الخصائص. قم بالتغيير إلى علامة التبويب رؤوس HTTP. في قسم رؤوس HTTP المخصصة ، انقر على إضافة. أدخل Access-Control-Allow-Origin كاسم للرأس. أدخل * كقيمة رأس. انقر فوق موافق مرتين

كيف أقوم بتغيير وحدة التحكم عن بُعد الخاصة بي إلى وحدة التحكم في Origin؟

تغيير عنوان URL الأصلي انتقل إلى المستودع على جهازك المحلي في سطر الأوامر. قم بتحرير ملف التكوين git للمستودع: sudo nano.git / config. قم بتغيير عنوان url (ضمن "الأصل" البعيد) وقم بتغيير github.com إلى bitbucket.com. قد تحتاج إلى تغيير اسم المستخدم إذا كان اسم المستخدم الخاص بك مختلفًا في bitbucket

ما هو تأخر التحكم في عملية التحكم؟

تعريف تأخر العملية. في معالجة المعادن ، التأخير أو التأخير في استجابة المتغير الخاضع للرقابة عند نقطة القياس للتغير في قيمة المتغير الذي تم التلاعب به

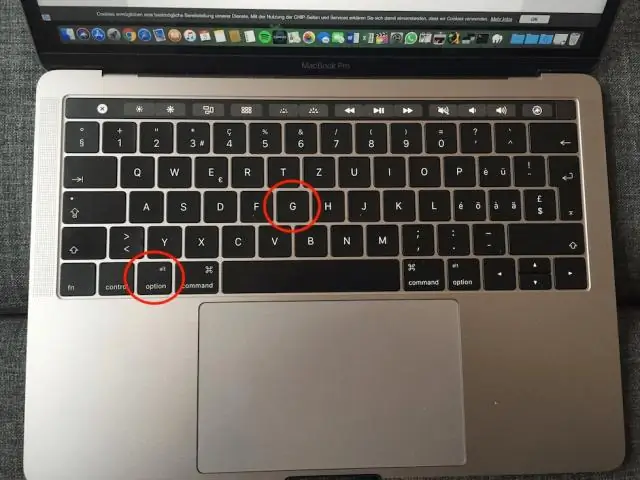

ما هو مفتاح الاختصار لكسر السطر؟

اختصارات لوحة مفاتيح Microsoft Word مفتاح اختصار الإجراء ضبط فقرة Ctrl + J إنشاء مسافة غير منقسمة Ctrl + Shift + Spacebar إنشاء فاصل صفحة Ctrl + Enter إنشاء فاصل سطر Shift + Enter