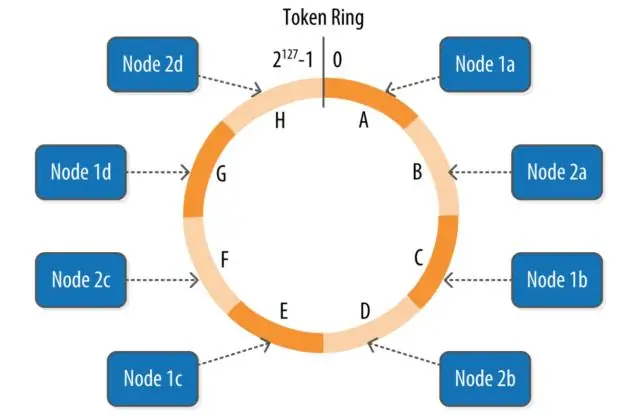

الرمز المميز في Cassandra هو قيمة Hash. عند محاولة إدخال البيانات في Cassandra ، ستستخدم خوارزمية لتجزئة المفتاح الأساسي (وهو مزيج من مفتاح القسم وعمود التجميع في الجدول). نطاق الرمز المميز للبيانات هو 0-2 ^ 127. يتم إعطاء كل عقدة في كتلة Cassandra ، أو "ring" ، رمزًا أوليًا. آخر تعديل: 2025-01-22 17:01

نعم ، ضمانات كمبيوتر Apple دولية. قيود مهمة على خدمة iPHONE و iPAD و TVAPPLE. يجوز لشركة Apple تقييد خدمة الضمان لأجهزة iPhone و iPad و Apple TV في الدولة التي باعت فيها Apple أو موزعوها المعتمدون الجهاز في الأصل. آخر تعديل: 2025-01-22 17:01

ملف dbconfig. يحدد ملف xml (الموجود في جذر دليل JIRA الرئيسي الخاص بك) جميع التفاصيل الخاصة باتصال قاعدة بيانات JIRA. يتم إنشاء هذا الملف عادةً عن طريق تشغيل معالج إعداد JIRA على عمليات التثبيت الجديدة لـ JIRA ، أو عن طريق تكوين اتصال قاعدة البيانات باستخدام أداة تكوين JIRA. آخر تعديل: 2025-01-22 17:01

Skytap لتقديم خدمة Azure ذاتية الخدمة ومتعددة المستأجرين تدعم جميع أنظمة تشغيل IBM Power بما في ذلك AIX و IBM i و Linux. آخر تعديل: 2025-01-22 17:01

يضمن التبريد البطيء والمستمر الذي تبلغ درجة حرارته 35 درجة مئوية في الساعة تبريدًا موحدًا للمناطق الأساسية والسطحية ، وبالتالي يمنع تراكم التوتر الجديد بينما تظل كل من البنية المجهرية والقوة الميكانيكية للمادة دون تغيير. آخر تعديل: 2025-01-22 17:01

لذلك لنبدأ بأحدث إصدار من Selenium Webdriver ، وهو الإصدار 3.0. هناك الكثير من الميزات الجديدة المقدمة في هذا الإصدار. ركزت بشكل أساسي على عزل واجهة برمجة التطبيقات الأساسية من تنفيذ برنامج تشغيل العميل. آخر تعديل: 2025-01-22 17:01

ASUS Smart Gesture هو محرك ذكي يعمل باللمس يساعدك على التحكم في إيماءات أكثر دقة بما في ذلك النقر ، والتمرير ، والسحب ، والنقر ، والمزيد. آخر تعديل: 2025-01-22 17:01

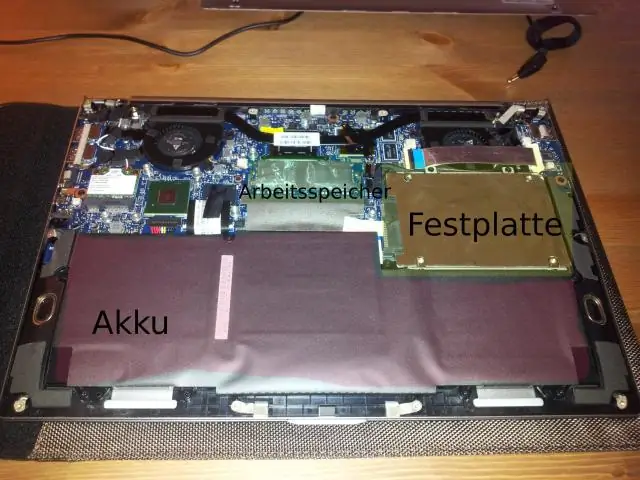

يشير الوصول العشوائي إلى القدرة على الوصول إلى البيانات بشكل عشوائي. نقيض الوصول العشوائي هو الوصول التسلسلي. للانتقال من النقطة A إلى النقطة Z في نظام الوصول التسلسلي ، يجب أن تمر عبر جميع النقاط المتداخلة. في نظام الوصول العشوائي ، يمكنك القفز مباشرة إلى النقطة Z. آخر تعديل: 2025-01-22 17:01

اضغط على مفاتيح Shift + Control + Option في الجانب الأيسر من لوحة المفاتيح وزر الطاقة ، واحتفظ بها كلها لأسفل. حرر جميع الأزرار الأربعة في نفس الوقت ، ثم اضغط على زر الطاقة لتشغيل Macon. على أجهزة MacBooks المزودة ببطارية قابلة للإزالة ، افصل جهاز Mac عن مصدر الطاقة الخاص به وقم بإزالة البطارية. آخر تعديل: 2025-01-22 17:01

إليك أفضل 10 كاميرات أمان لاسلكية لعام 2020: Arlo Pro 3: أفضل كاميرا خالية من الأسلاك. Wyze Cam Pan: أفضل كاميرا ميزانية داخلية. Canary Pro: أفضل كاميرا منزلية ذكية. Google Nest Cam IQ Indoor: أفضل كاميرا عالية التقنية. آخر تعديل: 2025-01-22 17:01

SAN FRANCISCO (KGO) - أثر إغلاق آخر لسلامة PG&E للسلامة العامة على آلاف العملاء في North Bay. من المتوقع أن يؤثر الإغلاق على 50000 عميل على الأقل في جميع أنحاء شمال كاليفورنيا. فيما يلي قائمة بجميع المقاطعات والمدن والعملاء المتوقع أن يتأثروا بانقطاع التيار يوم الأربعاء. آخر تعديل: 2025-01-22 17:01

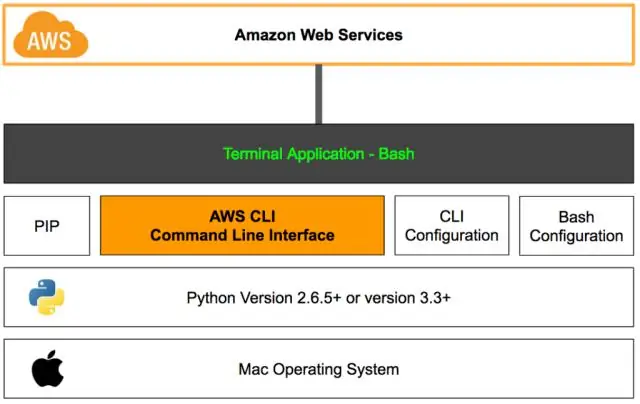

يعد الإصدار 2 من AWS CLI هو أحدث إصدار رئيسي من AWS CLI ويدعم جميع الميزات الأحدث. بعض الميزات المقدمة في الإصدار 2 ليست متوافقة مع الإصدارات السابقة مع الإصدار 1 ويجب عليك الترقية للوصول إلى هذه الميزات. يتوفر الإصدار 2 من AWS CLI للتثبيت فقط كمثبت مجمّع. آخر تعديل: 2025-01-22 17:01

قم بتنزيل وتثبيت برنامج Audacity. انقر فوق تحرير ، فتح ، اختر الملف المراد ضغطه وانقر فوق موافق. انقر فوق سعر المشروع واختر قيمة أقل. انقر فوق سهم القائمة المنسدلة بجوار اسم ملف تعريف الصوت وحدد Split Stereo Track ، وحدد Mono بالنقر فوق القائمة المنسدلة بجوار المسارين. آخر تعديل: 2025-01-22 17:01

التكامل المستمر والتسليم المستمر هي العمليات التي يتضمن فيها فريق التطوير لديك تغييرات متكررة في الكود يتم دفعها في الفرع الرئيسي مع ضمان عدم تأثيرها على أي تغييرات يقوم بها المطورون الذين يعملون بشكل متوازي. آخر تعديل: 2025-01-22 17:01

للخروج من وحدة تحكم virsh من موجه الأوامر على نظام Linux: للخروج من جلسة وحدة تحكم virsh ، اكتب CTRL + Shift متبوعًا بـ]. آخر تعديل: 2025-01-22 17:01

يمكن أن يؤدي التسجيل غير المتزامن إلى تحسين أداء التطبيق الخاص بك عن طريق تنفيذ عمليات الإدخال / الإخراج في مؤشر ترابط منفصل. يقوم Log4j 2 بعدد من التحسينات في هذا المجال. تعد المسجلات غير المتزامنة إضافة جديدة في Log4j 2. وهدفها هو العودة من الاستدعاء إلى المسجل. آخر تعديل: 2025-01-22 17:01

انسخ الصور إلى دليل على جهاز الكمبيوتر الخاص بك ، ثم افصل قارئ بطاقة SIM من الكمبيوتر. قم بتوصيل جهاز iPhone الخاص بك بمنفذ USB. سيتم التعرف على الهاتف كجهاز تخزين USB كبير السعة. افتح مجلد "الصور" على iPhone واسحب الصور التي حفظتها في الخطوة 4 إلى المجلد. آخر تعديل: 2025-01-22 17:01

تم نشر RFC 7159 في مارس 2014 وتحديثات RFC 4627. وهذا يعني أنه مع RFC 7159 ، تصبح كلمة "null" (بالإضافة إلى "true" و "false") نص JSON صالحًا. لذا فإن القيمة المتسلسلة لنص JSON لكائن فارغ هي بالفعل "خالية". لسوء الحظ ، لا تدعم جميع موزعي / أجهزة إلغاء التسلسل JSON تحليل السلسلة "فارغة". آخر تعديل: 2025-01-22 17:01

كل ما عليك فعله هو التقاط بعض الصور في وضع الاندفاع (اضغط مع الاستمرار على زر الغالق أثناء التقاط الصورة) ثم قم باستيراد المجموعة إلى Burstio. يمكنك تعديل الطول ، ثم التصدير كصورة GIF متحركة أو فيديو. آخر تعديل: 2025-01-22 17:01

"Backset" هي المسافة من مقدمة القفل إلى مركز المغزل كما هو موضح هنا. يتم توفير جميع أقفال النقرة المحلية والمزالج الأنبوبية تقريبًا بطول 44 مم أو 57 مم. هذه تعادل أحجام العلبة 2.1 / 2 'أو 3' في القياسات الإمبراطورية. أقفال القفل التجارية (DIN) عبارة عن غطاء خلفي 60 مم. آخر تعديل: 2025-01-22 17:01

يمكن استخدام مفتاح وسيط كمفتاح أحادي الاتجاه أو ثنائي الاتجاه (ولكنه أغلى ثمناً ، لذلك لن يتم استخدامه عادةً لهذا الغرض). يمكن استخدام مفتاح ثنائي الاتجاه كمفتاح أحادي الاتجاه أو مفتاح ثنائي الاتجاه. غالبًا ما يتم استخدامها على حد سواء. آخر تعديل: 2025-01-22 17:01

ملخص. يأتي توزيع Anaconda مع 1500 حزمة مختارة من PyPI بالإضافة إلى حزمة conda ومدير البيئة الافتراضية. يتضمن أيضًا واجهة المستخدم الرسومية Anaconda Navigator كبديل رسومي لواجهة سطر الأوامر (CLI). آخر تعديل: 2025-01-22 17:01

S (setuid) تعني معرف المستخدم المحدد عند التنفيذ. إذا تم تشغيل بت setuid على ملف ، فإن المستخدم الذي ينفذ هذا الملف القابل للتنفيذ يحصل على أذونات الفرد أو المجموعة التي تمتلك الملف. آخر تعديل: 2025-01-22 17:01

منصة بيانات Hortonworks (HDP) عبارة عن توزيع Apache Hadoop مفتوح المصدر وغني بالأمان وجاهز للمؤسسات يعتمد على بنية مركزية (YARN). يلبي HDP احتياجات البيانات في حالة السكون ، ويشغل تطبيقات العملاء في الوقت الفعلي ، ويقدم تحليلات قوية تساعد في تسريع عملية اتخاذ القرار والابتكار. آخر تعديل: 2025-01-22 17:01

أسهل طريقة لكسب العملات المعدنية على Coointiply هي استخدام الصنبور. في لوحة التحكم الخاصة بك ، انقر فوق زر الإجراء "Roll &Win" وقم بحل Captcha. يمكنك التدحرج مرة واحدة في الساعة والحصول على فرصة لربح ما يصل إلى 100000 عملة! تحصل على مكافأة قدرها 35 قطعة نقدية إذا قمت بتدوير رقم أولي. آخر تعديل: 2025-01-22 17:01

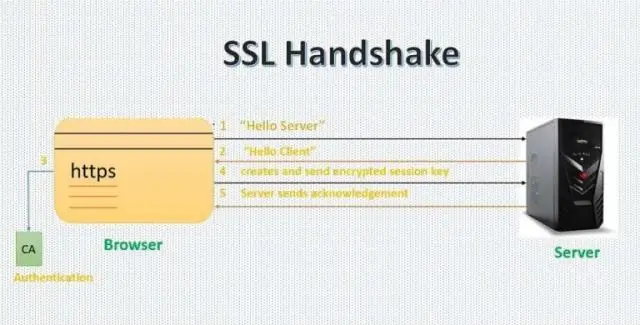

المصافحة في Socket.IO هي مثل أي مصافحة أخرى متعلقة بتكنولوجيا المعلومات. إنها عملية التفاوض التي في المقبس. حالة IO ، تقرر ما إذا كان بإمكان العميل الاتصال ، وإذا لم يكن الأمر كذلك ، يرفض الاتصال. آخر تعديل: 2025-01-22 17:01

Mac Lethal هو مغني راب تقني ماهر بشكل سخيف وكرة غبية غير نادمة ، مما يعني أنه جيد في الأعمال المثيرة الفيروسية مثل إظهار بضع عشرات من أنماط الراب في تتابع سريع أو موسيقى الراب السريعة حول طهي الفطائر أثناء طهي الفطائر. آخر تعديل: 2025-01-22 17:01

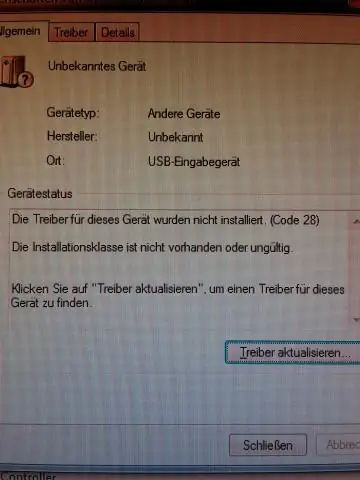

HID = جهاز واجهة بشرية (يستخدم عادةً للإشارة إلى الأجهزة الطرفية مثل لوحات المفاتيح والفئران) أعتقد أنه يمكنك معرفة أن الأجهزة المتوافقة مع HID ستكون على الأرجح بعض أجهزة الإدخال أو غيرها من الأجهزة التي قمت بتوصيلها بجهاز الكمبيوتر الخاص بك. آخر تعديل: 2025-01-22 17:01

ما هي مراجعة الكود؟ مراجعة الكود ، أو مراجعة الكود النظير ، هي عملية عقد اجتماعات بوعي ومنهج مع زملائك المبرمجين للتحقق من الأخطاء البرمجية لبعضهم البعض ، وقد ثبت مرارًا وتكرارًا لتسريع عملية تطوير البرامج وتبسيطها مثل القليل من الممارسات الأخرى. آخر تعديل: 2025-01-22 17:01

يتم تعريف التعارض - التسلسل من خلال التكافؤ مع جدول تسلسلي (لا توجد معاملات متداخلة) مع نفس المعاملات ، بحيث يكون لكلا الجدولين نفس المجموعات من أزواج العمليات المتضاربة مرتبة ترتيبًا زمنيًا (نفس علاقات الأسبقية للعمليات المتعارضة ذات الصلة). آخر تعديل: 2025-01-22 17:01

يتم استخدام Creo في مجموعة واسعة من الصناعات بما في ذلك السيارات والفضاء والمعدات الصناعية والآلات الثقيلة والتكنولوجيا العالية وغيرها. على عكس Solidworks و Solid Edge ، يتم استخدام Creo من قبل الشركات من جميع الأحجام. آخر تعديل: 2025-01-22 17:01

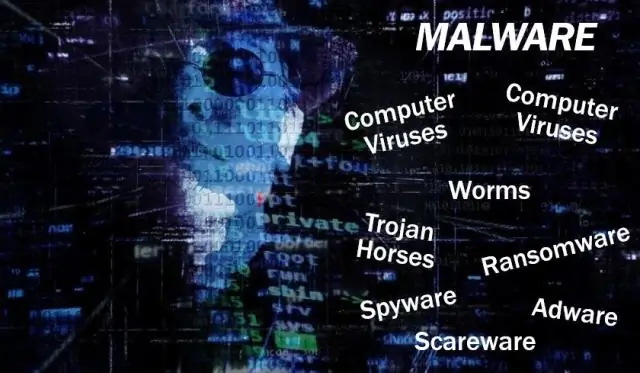

البرامج الضارة عبارة عن تقلص "البرامج الضارة". تتضمن أمثلة البرامج الضارة الشائعة الفيروسات والديدان وفيروسات أحصنة طروادة وبرامج التجسس وبرامج الإعلانات المتسللة وبرامج الفدية. آخر تعديل: 2025-01-22 17:01

تغيير اسم مستخدم GitHub في الزاوية العلوية اليمنى من أي صفحة ، انقر على صورة ملفك الشخصي ، ثم انقر على الإعدادات. في الشريط الجانبي الأيمن ، انقر على إعدادات الحساب. في قسم "تغيير اسم المستخدم" ، انقر فوق تغيير اسم المستخدم. آخر تعديل: 2025-01-22 17:01

Autodesk Inventor هو برنامج تصميم ميكانيكي ثلاثي الأبعاد تم تطويره بواسطة Autodesk لإنشاء نماذج رقمية ثلاثية الأبعاد. يتم استخدامه للتصميم الميكانيكي ثلاثي الأبعاد ، والاتصالات التصميمية ، وإنشاء الأدوات ومحاكاة المنتجات. آخر تعديل: 2025-01-22 17:01

يحدد خيار قاعدة البيانات READ_COMMITTED_SNAPSHOT سلوك مستوى عزل READ COMMITTED الافتراضي عند تمكين عزل اللقطة في قاعدة بيانات. إذا لم تحدد READ_COMMITTED_SNAPSHOT ON بشكل صريح ، فسيتم تطبيق READ COMMITTED على جميع المعاملات الضمنية. آخر تعديل: 2025-01-22 17:01

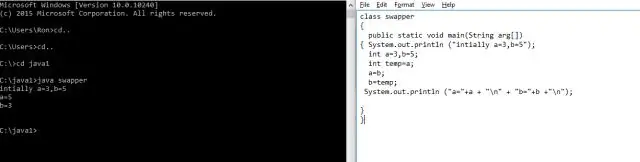

يتم إنشاء الشكل المعين بطباعة مثلث ثم مثلث مقلوب. يتم ذلك باستخدام حلقات for المتداخلة. آخر تعديل: 2025-01-22 17:01

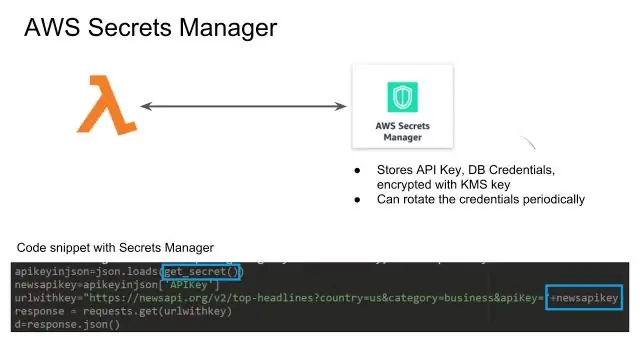

AWS Secrets Manager هي خدمة لإدارة الأسرار تساعدك على حماية الوصول إلى تطبيقاتك وخدماتك وموارد تكنولوجيا المعلومات. تتيح لك هذه الخدمة إمكانية تدوير بيانات اعتماد قاعدة البيانات ومفاتيح واجهة برمجة التطبيقات والأسرار الأخرى وإدارتها واستردادها بسهولة طوال دورة حياتها. آخر تعديل: 2025-01-22 17:01

تم تصميم SPD للحد من الجهد الزائد العابر للأصل الجوي وتحويل موجات التيار إلى الأرض ، وذلك للحد من سعة هذا الجهد الزائد إلى قيمة لا تشكل خطورة على التركيبات الكهربائية والمفاتيح الكهربائية ومعدات التحكم. آخر تعديل: 2025-01-22 17:01

لحسن الحظ ، يمكنك إزالة عبارات الاستيراد غير المستخدمة تلقائيًا. من إجراءات السياق (alt + enter) ، اختر "تحسين الواردات" وسيقوم IntelliJ IDEA بإزالة جميع الواردات غير المستخدمة من الكود. آخر تعديل: 2025-01-22 17:01

كيفية تحويل الصور إلى لوحات ألوان مائية افتح ملفك في Photoshop وافتح طبقة الخلفية. تحويل الصورة إلى كائن ذكي. انقر بزر الماوس الأيمن فوق طبقة 0 وحدد تحويل إلى كائن ذكي. افتح معرض المرشحات. انتقل إلى القائمة العلوية وحدد Filter> Filter Gallery. العب مع التعديلات. آخر تعديل: 2025-01-22 17:01