مفتاح (يسمى بشكل متكرر Esc) موجود في معظم لوحات مفاتيح الكمبيوتر ويستخدم لأي من الوظائف المختلفة ، مثل مقاطعة أو إلغاء العملية الحالية أو تشغيل البرنامج ، أو لإغلاق نافذة منبثقة. آخر تعديل: 2025-01-22 17:01

Hadoop job -kill job_id and yarn application -kill application_id يتم استخدام كلا الأمرين لقتل وظيفة تعمل على Hadoop. إذا كنت تستخدم MapReduce الإصدار 1 (MR V1) وتريد إنهاء وظيفة تعمل على Hadoop ، فيمكنك استخدام hadoop job -kill job_id لقتل وظيفة وستقتل جميع الوظائف (سواء قيد التشغيل أو في قائمة الانتظار). آخر تعديل: 2025-01-22 17:01

الإجراء عبارة عن مجموعة من عبارات PL / SQL التي يمكنك الاتصال بها بالاسم. تحدد مواصفات المكالمة (تسمى أحيانًا مواصفات الاستدعاء) طريقة Java أو روتين لغة الجيل الثالث (3GL) بحيث يمكن استدعاؤها من SQL و PL / SQL. تخبر مواصفات الاستدعاء Oracle Database بأسلوب Java الذي يجب استدعاؤه عند إجراء مكالمة. آخر تعديل: 2025-01-22 17:01

طريقة يمكن استخدامها لاكتشاف النوع بكفاءة عند استخدام تجريد التدفق لاجتياز العقد. عقدة الكائن. deepCopy () طريقة يمكن استدعاؤها للحصول على عقدة مضمونة بعدم السماح بتغيير هذه العقدة من خلال الطفرات الموجودة على هذه العقدة أو أي من فروعها. java.util.Iterator. آخر تعديل: 2025-01-22 17:01

Entity Framework - نهج قاعدة البيانات أولاً الخطوة 2 - لإنشاء النموذج ، انقر أولاً بزر الماوس الأيمن على مشروع وحدة التحكم الخاصة بك في مستكشف الحلول وحدد إضافة ← عناصر جديدة … الخطوة 4 - انقر فوق الزر إضافة الذي سيطلق مربع حوار معالج نموذج بيانات الكيان. الخطوة 5 - حدد EF Designer من قاعدة البيانات وانقر فوق زر التالي. الخطوة 6 - حدد قاعدة البيانات الموجودة وانقر فوق التالي. آخر تعديل: 2025-01-22 17:01

على أساس آلية نقل البيانات ، يتم تصنيف طرق عرض ASP.NET MVC إلى نوعين ، طريقة العرض الديناميكية. عرض مكتوب بقوة. آخر تعديل: 2025-01-22 17:01

فئة برنامج التشغيل: فئة برنامج التشغيل لقاعدة بيانات mysql هي com. mysql. جدبك. آخر تعديل: 2025-01-22 17:01

نظام المعلومات عرضة للتدمير والخطأ وسوء الاستخدام لأنه نوع واحد من البيانات الرقمية. كما أنها أكثر عرضة للخطر لأنها مفتوحة فعليًا لأي شخص. يمكن للقراصنة إطلاق العنان لهجمات رفض الخدمة (DoS) أو اختراق شبكات الشركات ، مما يتسبب في اضطرابات خطيرة في النظام. آخر تعديل: 2025-01-22 17:01

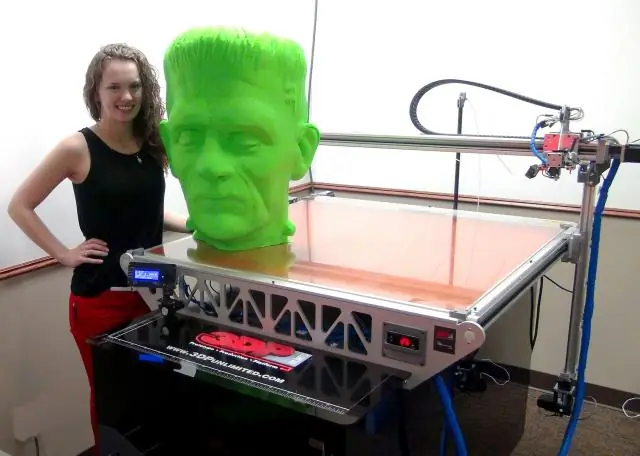

3D (أو 3-D) تعني ثلاثي الأبعاد ، أو ثلاثي الأبعاد. على سبيل المثال ، الصندوق ثلاثي الأبعاد ؛ صلب وليس رقيقًا مثل قطعة من الورق. لها حجم ، أعلى وأسفل ، يسار ويمين (جوانب) ، بالإضافة إلى واجهة وخلفية. آخر تعديل: 2025-01-22 17:01

فيديو تعرف أيضًا ، هل يمكننا تشفير كود Python؟ تشفير بايثون مصدر الشفرة هي طريقة لـ " بايثون التعتيم "، والذي يهدف إلى تخزين المصدر الأصلي الشفرة بشكل لا يقرأه البشر. هناك بالفعل برامج متاحة لإجراء هندسة عكسية أو فك تجميع C ++ الشفرة العودة إلى شكل يمكن قراءته من قبل الإنسان.. آخر تعديل: 2025-01-22 17:01

FW هو اختصار حديث إلى حد ما للأمام ، كما في الفعل ، لإعادة التوجيه ، أي إرسال شيء ما ، عادةً (كما هو الحال هنا) ، إلى شخص آخر. التعبير الفعلي هو ، "كم سأرسل لك؟" - بعبارة أخرى ، "كم أنا مدين لك؟". آخر تعديل: 2025-01-22 17:01

يعني الترتيب التنازلي أن الترتيب الأكبر أو الأخير في الترتيب سيظهر في أعلى القائمة: بالنسبة للأرقام أو الكميات ، يكون الفرز من الأكبر إلى الأصغر. بالنسبة للتواريخ ، سيكون هذا الترتيب هو أحدث التواريخ إلى الأقدم / الأقدم. ستكون أحدث / أحدث التواريخ في أعلى القائمة. آخر تعديل: 2025-01-22 17:01

يستخدم C ++ عوامل تشغيل لإجراء العمليات الحسابية. يوفر عوامل تشغيل لخمسة حسابات حسابية أساسية: الجمع والطرح والضرب والقسمة وأخذ المعامل. يستخدم كل عامل من هذه العوامل قيمتين (تسمى المعاملات) لحساب الإجابة النهائية. آخر تعديل: 2025-01-22 17:01

من ناحية أخرى ، يمكن أن تبدأ أسعار الدراجات البخارية من 300 دولار فقط. آخر تعديل: 2025-01-22 17:01

للأسف ، تم لحام كل من طرازات Touch Bar مقاس 13 و 15 بوصة! تحتوي جميع طرازات Retina على ذاكرة وصول عشوائي (RAM) ملحومة فقط ، أما الطرازات القديمة التي لا تعمل بشبكة Retina فهي مزودة بذاكرة وصول عشوائي قابلة للترقية ، كما أن أنظمة Touch Bar الأحدث (2016 و 2017) أصبحت تخزين SSD ملحومًا أيضًا. آخر تعديل: 2025-01-22 17:01

3 إجابات. يمكن لجهاز MacBook Pro منتصف 2012 دعم ما يصل إلى 16 جيجابايت من ذاكرة الوصول العشوائي باستخدام مجموعات 2 8 جيجابايت. يدعم كلا الطرازين Retina andnon-Retina (منتصف 2012) سعة 16 جيجابايت من ذاكرة الوصول العشوائي RAM. آخر تعديل: 2025-01-22 17:01

تتم برمجة علامات NFC مع أي نوع من المعلومات تقريبًا ثم يتم دمجها في أي منتج تقريبًا ، مما يتيح لك قراءتها باستخدام هاتف ذكي أو جهاز آخر يدعم تقنية NFC. في العالم اللاسلكي ، أقرب أقارب NFC هو في الواقع RFID (تحديد تردد الراديو). آخر تعديل: 2025-01-22 17:01

أسلوب الويب - مصطلح خاص يشير إلى عملية على خدمة ويب. في بعض التقنيات ، يستخدم هذا أيضًا لوصف التكنولوجيا المستخدمة لتنفيذ عملية ما. يمكنك استخدامها لتنفيذ عملية - على سبيل المثال رمز جانب الخادم للعملية. آخر تعديل: 2025-01-22 17:01

تتميز Pro Tools بأربعة أوضاع تحرير رئيسية ، و Shuffle Mode ، و Slip Mode ، و Spot Mode ، و Grid Mode (هناك بعض أوضاع الجمع التي ستتم مناقشتها لاحقًا). آخر تعديل: 2025-01-22 17:01

يشير الخطأ "عدم تطابق النوع في التعبير" إلى أن Access لا يمكنه مطابقة قيمة إدخال لنوع البيانات الذي يتوقعه للقيمة. على سبيل المثال ، إذا أعطيت Access سلسلة نصية عندما تتوقع رقمًا ، فستتلقى خطأ عدم تطابق نوع البيانات. دعونا نلقي نظرة على بعض المواقف التي يمكن أن يحدث فيها هذا الخطأ. آخر تعديل: 2025-01-22 17:01

يمكن استخدام كل من Amazon S3 و NFS لتوفير الوصول إلى المحتوى الثابت. يمكن لصفحة الويب الخاصة بك استدعاء ملف NFS تمامًا مثل الملف المحلي باستخدام مسار الملف فقط ، دون الحاجة إلى إضافة عنوان URL الكامل. تم تكوين S3 مسبقًا للعمل كخادم ويب ثابت ، بحيث يكون لكل كائن عنوان URL. آخر تعديل: 2025-01-22 17:01

يسمح لك شرط SQL IN (يسمى أحيانًا عامل IN) باختبار ما إذا كان التعبير يطابق أي قيمة في قائمة القيم بسهولة. يتم استخدامه للمساعدة في تقليل الحاجة إلى شروط أو متعددة في عبارة SELECT أو INSERT أو UPDATE أو DELETE. آخر تعديل: 2025-01-22 17:01

تخزين الملفات ، المعروف أيضًا باسم التخزين على مستوى الملف أو التخزين المستند إلى الملف ، يخزن البيانات في بنية هرمية. يتم حفظ البيانات في ملفات ومجلدات ، ويتم تقديمها إلى كل من النظام الذي يقوم بتخزينها واستردادها بنفس التنسيق. يستخدم SMB حزم البيانات التي يرسلها العميل إلى الخادم ، والتي تستجيب للطلب. آخر تعديل: 2025-01-22 17:01

إعدادات الطابعة لنظام التشغيل Windows افتح الملف الذي تريد طباعته. قم بالوصول إلى إعدادات الطابعة. انقر فوق علامة التبويب الرئيسية ، وحدد إعداد نوع الوسائط المناسب ، ثم حدد العناصر المفضلة لديك من أجل اللون وجودة الطباعة والوضع. آخر تعديل: 2025-01-22 17:01

تحقق من اتصال شبكة هاتف Android إذا كنت لا تستطيع إرسال أو استقبال رسائل MMS. مطلوب اتصال بيانات خلوي نشط لاستخدام وظيفة MMS. افتح إعدادات الهاتف وانقر على "إعدادات اللاسلكي والشبكة". انقر على "شبكات الجوال" لتأكيد تمكينها. آخر تعديل: 2025-01-22 17:01

Internet Explorer انقر فوق رمز النجمة أعلى المستعرض للوصول إلى "مركز المفضلة" واختر علامة التبويب "المحفوظات". اختر حسب التاريخ من قائمة المحفوظات المنسدلة. انقر بزر الماوس الأيمن فوق عنوان URL واختر خصائص من القائمة. آخر تعديل: 2025-01-22 17:01

استخدم هذه الخطوات لإزالة محرك الأقراص الثابتة: قم بإزالة باب الوصول. اضغط لأسفل على مزلاج التحرير الأخضر لقفص محرك الأقراص الثابتة. اسحب قفص محرك الأقراص الثابتة خارج الكمبيوتر. قم بإزالة المسامير الأربعة ، اثنان على كل جانب من جوانب قفص محرك الأقراص الثابتة. حرك القرص الصلب خارج القفص. آخر تعديل: 2025-01-22 17:01

الاتصال بقاعدة بيانات SQL - تأخذ UiPath "نشاط اتصال". انقر فوق تكوين الاتصال. ينبثق معالج الاتصال. انقر فوق معالج الاتصال. انقر فوق الخيارات أعلاه لإعادة توجيهك نافذة أخرى. حدد خيار Microsoft SQL Server. أدخل اسم الخادم ، وقدم بيانات الاعتماد المناسبة (مصادقة windows / sql). آخر تعديل: 2025-01-22 17:01

يُعرف مخطط XML بشكل عام باسم تعريف مخطط XML (XSD). يتم استخدامه لوصف والتحقق من صحة بنية ومحتوى بيانات XML. يحدد مخطط XML العناصر والسمات وأنواع البيانات. يدعم عنصر المخطط مساحات الأسماء. آخر تعديل: 2025-01-22 17:01

كيف أقوم بتثبيت وتنشيط ReSharper؟ اتبع Download ReSharper لنظام التشغيل الخاص بك. قم بتشغيل ملف ReSharper الذي قمت بتنزيله واتبع الإرشادات الموجودة في معالج التثبيت. حدد المنتج الذي ينطبق ترخيصك عليه ، كما هو موضح في لقطات الشاشة أدناه ، ثم انقر فوق "التالي". ". آخر تعديل: 2025-01-22 17:01

الحصول على شهادة توقيع التطوير الخاصة بك انتقل إلى مركز الأعضاء على موقع Apple Developer على الويب وقم بتسجيل الدخول باستخدام حساب مطور Apple الخاص بك. في مركز الأعضاء ، انقر لتحديد قسم الشهادات والمعرفات وملفات التعريف ، ثم حدد الشهادات ضمن تطبيقات iOS. لإنشاء شهادة ، انقر فوق الزر "إضافة" (+) في الزاوية العلوية اليمنى. آخر تعديل: 2025-01-22 17:01

الغرض من خطة التراجع (أي كلمة أخرى لا معنى لها) هو توثيق أنه في كل نقطة أثناء نشر التغيير ، يمكنك إيقاف النشر والعودة إلى حالة جيدة معروفة. آخر تعديل: 2025-01-22 17:01

نسبة العرض إلى الارتفاع الدقة الشائعة 16: 9 640x360 854x480 1024 × 576 1280 × 720 1366 × 768 1600 × 900 1920 × 1080 4: 3640x480 720x576 800x600 1024x768 1152x864 1280x960 1400x1050 1600x1200. آخر تعديل: 2025-01-22 17:01

يشير DEM إلى: معنى اختصار الرتبة ** DEM لمرض السكري والغدد الصماء والتمثيل الغذائي * مقياس الانبعاث التفاضلي DEM علم الفلك * قابلة الدخول المباشر DEM * نموذج مصب ديناميكي DEM. آخر تعديل: 2025-01-22 17:01

يعد PersistentVolumeClaim (PVC) طلبًا للتخزين بواسطة المستخدم. إنه مشابه لـ Pod. تستهلك القرون موارد العقد وتستهلك PVCs الموارد الكهروضوئية. يمكن أن تطلب السنفات مستويات محددة من الموارد (وحدة المعالجة المركزية والذاكرة). آخر تعديل: 2025-01-22 17:01

تشير قابلية التوسع إلى قدرة الكمبيوتر أو المنتج أو النظام على التوسع لخدمة عدد كبير من المستخدمين دون أن ينهار. تتكون البنية التحتية لتكنولوجيا المعلومات من أجهزة الحوسبة المادية التي تتطلبها إدارة المؤسسة. آخر تعديل: 2025-01-22 17:01

بعد التسجيل في الدورة ، يرغب العديد من الطلاب في معرفة من هم زملائهم في الفصل للأغراض الاجتماعية والأكاديمية. بينما لا يسمح MySlice للطلاب برؤية هذه المعلومات ، توفر Blackboard أداة مفيدة تسهل معرفة من في فصلك. آخر تعديل: 2025-01-22 17:01

كيفية التقاط صورة شخصية معكوسة على iPhone اضغط على ترس الإعدادات أعلى الزاوية اليسرى. التبديل على قلب الكاميرا الأمامية. اضغط على رجوع. قم بالتبديل إلى الكاميرا الأمامية. خذ صورة شخصية. آخر تعديل: 2025-01-22 17:01

فئة التقويم في Java هي فئة مجردة توفر طرقًا لتحويل التاريخ بين لحظة زمنية محددة ومجموعة من حقول التقويم مثل MONTH ، YEAR ، HOUR ، إلخ. التقويم. getInstance (): إرجاع نسخة تقويم استنادًا إلى الوقت الحالي في المنطقة الزمنية الافتراضية بالإعدادات المحلية الافتراضية. آخر تعديل: 2025-01-22 17:01

تأكد من أنك أمام جهاز التلفزيون وأن يكون لديك جهاز تحكم عن بُعد من سكاي في متناول يدك. بمجرد حصولك على الرموز الخاصة بك ، يمكنك إقران جهاز التحكم عن بُعد الخاص بك: اضغط على التلفزيون في جهاز التحكم عن بُعد الخاص بـ Sky. اضغط باستمرار على زر التحديد والزر الأحمر في نفس الوقت حتى يومض الضوء الأحمر أعلى Skyremote مرتين. أدخل أحد الرموز المكونة من أربعة أرقام. اضغط على تحديد. آخر تعديل: 2025-01-22 17:01