البيانات المؤقتة هي البيانات التي يتم إنشاؤها داخل جلسة التطبيق ، والتي لا يتم حفظها في قاعدة البيانات بعد إنهاء التطبيق. آخر تعديل: 2025-01-22 17:01

الوصف الوظيفي لمدير مكتب المساعدة تتمثل مهمة مدير مكتب المساعدة في الإشراف على تقديم خدمة الدعم الفني عالية الجودة في الوقت المناسب للعملاء ، سواء كانوا عملاء داخليين يعملون لدى نفس الشركة أو عملاء خارجيين تعاقدوا مع خدمة الدعم الفني. آخر تعديل: 2025-01-22 17:01

يمكن للشركات استخدام أنظمة دفتر الأستاذ الموزع (سلاسل الكتل) لتسجيل حالة المنتج في كل مرحلة من مراحل الإنتاج. السجلات دائمة وغير قابلة للتغيير. يتيح نظامها للشركة معرفة من أين تأتي كل قطعة من اللحوم ، وكل خطوة معالجة وتخزين في سلسلة التوريد ، وتاريخ بيع المنتجات. آخر تعديل: 2025-01-22 17:01

قد تكون كيفية العثور على عنوان URL الخاص بـ RTSP / RTP لكاميرا IP الخاصة بك أمرًا صعبًا. تصفح أولاً إلى موقع الويب هذا واختر الشركة المصنعة للكاميرا وانتقل إلى طراز الكاميرا. ابحث عن عنوان URL لـ RTSP افتح VLC. افتح الشبكة. أدخل عنوان URL لـ RTSP. آخر تعديل: 2025-01-22 17:01

إذا كنت تتطلع إلى القراءة في الداخل وخلال ذلك اليوم ، فقد يكون جهاز iPad أو Kindle Fire أفضل ، وبغض النظر عما تقرأه ، خذ استراحة كل 20 دقيقة أو نحو ذلك إذا كانت عيناك تشعر بالتعب. سيكون هذا سببًا أكبر لإجهاد العين من نوع الشاشة التي تستخدمها. آخر تعديل: 2025-06-01 05:06

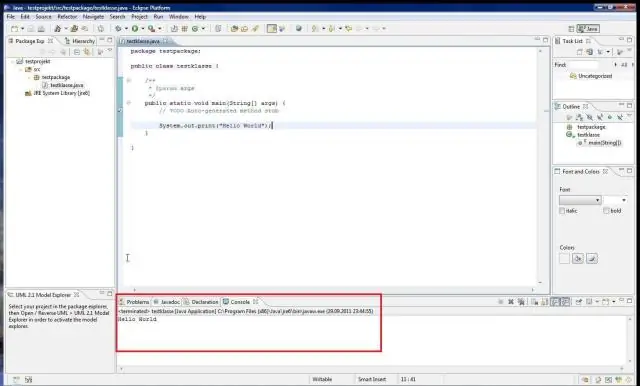

للتحقق من إصدار Java (JRE أو JDK) Eclipse قيد التشغيل ، قم بما يلي: افتح عنصر القائمة Help> About Eclipse. (في نظام التشغيل Mac ، يوجد في قائمة Eclipse ، وليس قائمة التعليمات) انقر فوق تفاصيل التثبيت. قم بالتبديل إلى علامة التبويب التكوين. ابحث عن سطر يبدأ بـ -vm. آخر تعديل: 2025-01-22 17:01

مقدمة: View State Key Generator سيقوم هذا الرمز بإنشاء مفاتيح جديدة يمكنك وضعها في الويب الخاص بك. التكوين بحيث يتم القضاء على التعارضات. تستخدم جميع الرموز المضمنة مولد أرقام عشوائيًا استنادًا إلى الوقت ، لذلك لا ينبغي أن تحدث أي تعارضات في المستقبل. آخر تعديل: 2025-01-22 17:01

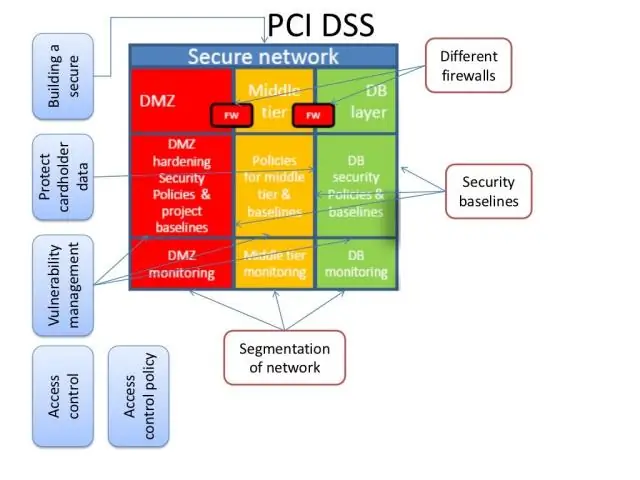

معيار أمان بيانات تطبيقات الدفع (PA-DSS) عبارة عن مجموعة من المتطلبات التي تهدف إلى مساعدة بائعي البرامج على تطوير تطبيقات دفع آمنة تدعم امتثال PCI DSS. تتضمن متطلبات PA-DSS ما يلي: لا تحتفظ بشريط مغناطيسي كامل أو رمز أو قيمة التحقق من صحة البطاقة أو بيانات كتلة PIN. آخر تعديل: 2025-01-22 17:01

منتج المستهلك: BlackBerryPlayBook. آخر تعديل: 2025-01-22 17:01

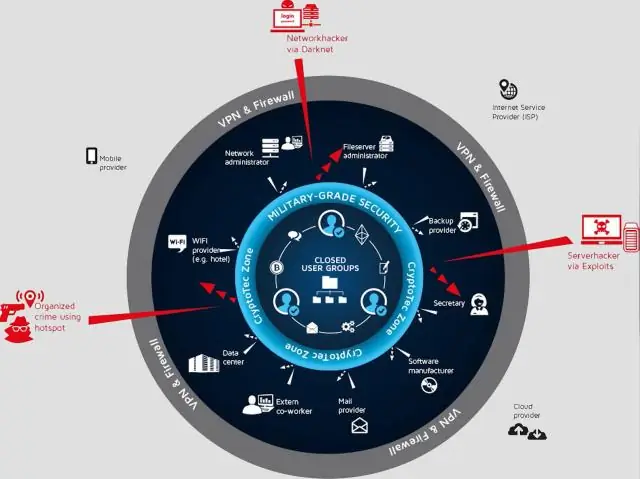

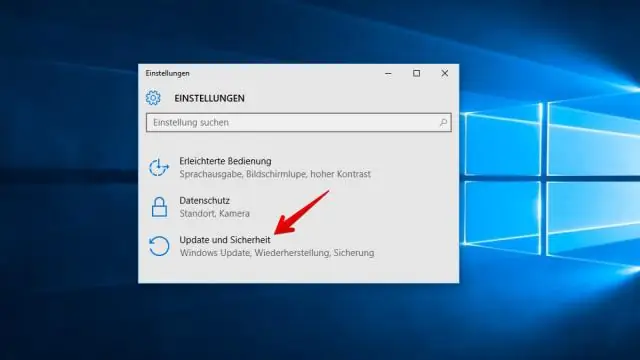

كيفية جعل البنية التحتية لتكنولوجيا المعلومات لديك أكثر أمانًا اطلب من الخبراء إجراء تقييم / تدقيق وتخطيط لتكنولوجيا المعلومات. إنشاء وتنفيذ سياسات أمن تكنولوجيا المعلومات. فرض سياسة كلمة مرور قوية. قم بعمل نسخة احتياطية من بياناتك. قم دائمًا بتحديث برنامج مكافحة الفيروسات الخاص بك. تحديث محطات العمل والبرامج. قم بتحديث جدار الحماية الخاص بك. تنفيذ حل DNS مستضاف. آخر تعديل: 2025-01-22 17:01

الوحدة ليست خيارًا جيدًا للمبتدئين فحسب ، بل أعتقد أنها _the_ الخيار الوحيد للمبتدئين. مع ذلك ، فهي أيضًا قوية بما يكفي للمحترفين. آخر تعديل: 2025-01-22 17:01

إجابة من OpenVas: لن يتم تشغيل OpenVAS على Windows إلا إذا قمت بتشغيل Linux-VM الخاص به في برنامج Hypervisor على Windows. مسح Windows ممكن بالطبع. آخر تعديل: 2025-01-22 17:01

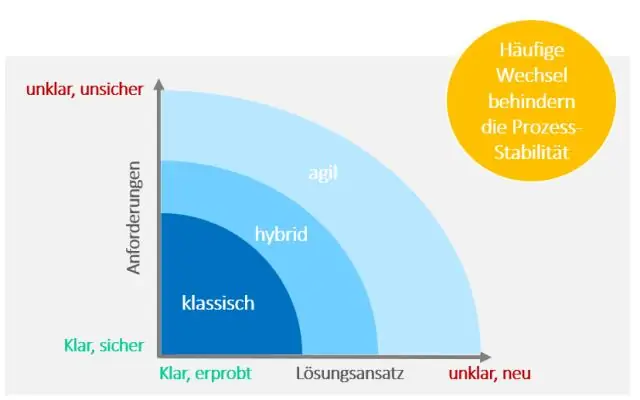

Agile عبارة عن مزيج من التخطيط المستمر والتنفيذ والتعلم والتكرار ، ولكن يمكن تقسيم مشروع Agile الأساسي إلى هذه الخطوات السبع: الخطوة 1: حدد رؤيتك من خلال اجتماع إستراتيجي. الخطوة 2: قم ببناء خارطة طريق لمنتجك. الخطوة 3: احصل على خطة إطلاق. الخطوة 4: حان الوقت لتخطيط سباقات السرعة الخاصة بك. آخر تعديل: 2025-01-22 17:01

اضغط على Windows + R لفتح مربع "Run". اكتب "cmd" ثم انقر فوق "موافق" لفتح موجه أوامر عادي. اكتب "cmd" ثم اضغط على Ctrl + Shift + Enter لفتح موجه أوامر مسؤول. آخر تعديل: 2025-01-22 17:01

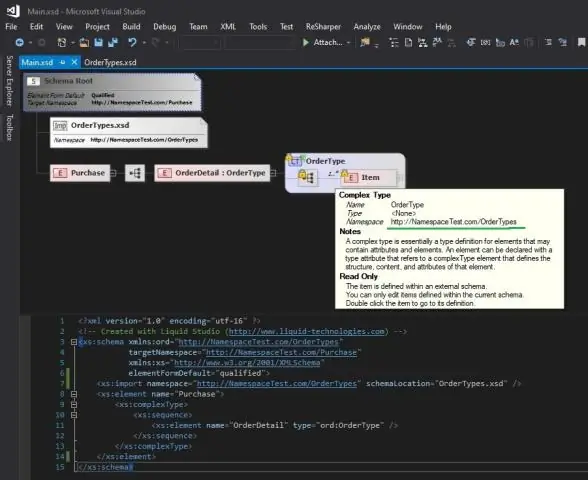

مساحات أسماء XML - سمة xmlns عند استخدام البادئات في XML ، يجب تحديد مساحة اسم البادئة. يمكن تحديد مساحة الاسم بواسطة سمة xmlns في علامة البداية للعنصر. عندما يتم تحديد مساحة اسم لعنصر ما ، فإن جميع العناصر الفرعية التي لها نفس البادئة تقترن بنفس مساحة الاسم. آخر تعديل: 2025-01-22 17:01

عندما كانت ميدوسا على علاقة بإله البحر بوسيدون ، عاقبتها أثينا. لقد حولت ميدوسا إلى حاج شنيع ، مما جعل شعرها يتلوى إلى ثعابين متلوية وتحول لون بشرتها إلى اللون الأخضر. تحول أي شخص كان يحدق بميدوسا إلى حجر. تم إرسال البطل Perseus في مهمة لقتل Medusa. آخر تعديل: 2025-01-22 17:01

الخطوط التناظرية ، يشار إليها أيضًا باسم POTS (خدمة الهاتف القديم العادي) ، تدعم الهواتف القياسية وأجهزة الفاكس وأجهزة المودم. هذه هي الخطوط الموجودة عادة في منزلك أو مكتبك الصغير. توجد الخطوط الرقمية في أنظمة هواتف الشركات الكبيرة. هذه مؤشرات على أن الهاتف والخط رقمي. آخر تعديل: 2025-01-22 17:01

شهادات أمان الخادم ، والمشار إليها عادةً بشهادات SSL (Secure Socket Layers) ، وملفات aresmalldata التي تربط مفتاح تشفير رقميًا بتفاصيل كيان ما من أجل ضمان مصداقيتها ، وكذلك أمان وسلامة أي اتصالات مع خادم الكيان. آخر تعديل: 2025-01-22 17:01

تعطيل Chrome keyboardshortcut في نافذة خيارات الامتداد ، انقر فوق الزر Addbutton. في حقل اختصار لوحة المفاتيح ، أدخل اختصار لوحة مفاتيح Chrome الذي تريد تعطيله. على سبيل المثال ، إذا كنت ترغب في تعطيل اختصار لوحة المفاتيح Ctrl + D الذي يشير إلى علامة التبويب الحالية ، فأدخل ذلك في هذا الحقل. آخر تعديل: 2025-01-22 17:01

ما عليك سوى استخدام موزع DIRECTV ذي العلامة الخضراء لتوصيل DIRECTV واسع النطاق DECA بكابل coax ومنفذ Ethernet. إذا اخترت القيام بذلك ، فيرجى التأكد من فصل شبكة Wi-Fi عن Genie. (يمكن القيام بذلك من خلال الانتقال إلى القوائم واختيار الإعدادات وإعداد الإنترنت وإعادة تكوين الاتصال. آخر تعديل: 2025-01-22 17:01

في Parallels Desktop for Mac ، يمكنك تخصيص ما يصل إلى 8 جيجابايت من ذاكرة الوصول العشوائي إلى جهازك الظاهري. في Pro Edition يمكنك تخصيص ما يصل إلى 64 جيجابايت من الذاكرة. آخر تعديل: 2025-01-22 17:01

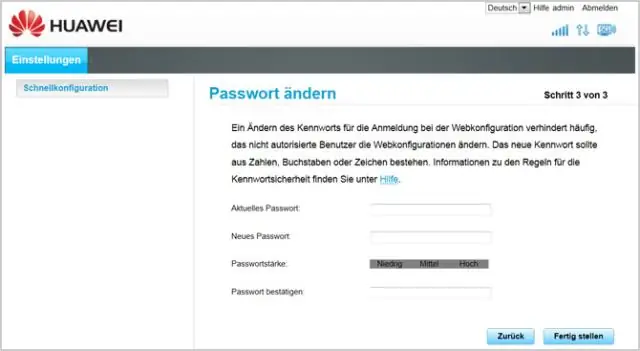

كيفية تغيير كلمة مرور Fairpoint Wifi؟ قم بتوصيل الكمبيوتر بكابل Ethernet بمنفذ Ethernet على جهاز التوجيه الخاص بك وتأكد أيضًا من اتصال الإنترنت بالموجه. اضغط مع الاستمرار على زر إعادة الضبط في الخلف لمدة 30 ثانية ، وقم بتشغيل دورة جهاز التوجيه والمودم. افتح صفحة الإعداد لجهاز التوجيه الخاص بك باستخدام عنوان IP: 192.168.1.1. آخر تعديل: 2025-01-22 17:01

UVviewsoft LogViewer هو عارض لملفات السجل النصية ذات الحجم غير المحدود. تشمل الميزات: التمرير السريع ، وأكل ذاكرة منخفضة. البحث عن الملفات (للأمام وللخلف) طباعة ملف. آخر تعديل: 2025-01-22 17:01

إعادة: كيف يمكنني جعل Google محرك البحث الافتراضي افتح Chrome. انقر فوق 3 نقاط في أعلى اليمين. انقر فوق الإعدادات. قم بتغيير البحث الآمن إلى Google في "محرك البحث المستخدم في شريط العناوين" ضمن محرك البحث. أغلق وافتح Chrome. ابحث وتحقق من التغييرات. آخر تعديل: 2025-01-22 17:01

تمنحك شاشة Apple لحظة "نجاح باهر" فعلية عندما تنظر إليها. الشاشة في كل مكان. تبدو ساحرة للغاية. تبدو الحواف على شاشة iPhone X مؤلمة لأنها تبدو مثل الخيال العلمي للوهلة الأولى ، كما أن الفتحة المنحنية للكاميرا في الأعلى تعزز التأثير فقط. آخر تعديل: 2025-01-22 17:01

رقاقات الثلج متماثلة لأنها تعكس الترتيب الداخلي لجزيئات الماء لأنها ترتب نفسها في الحالة الصلبة (عملية التبلور). تشكل جزيئات الماء في الحالة الصلبة ، مثل الجليد والثلج ، روابط ضعيفة (تسمى الروابط الهيدروجينية) مع بعضها البعض. آخر تعديل: 2025-01-22 17:01

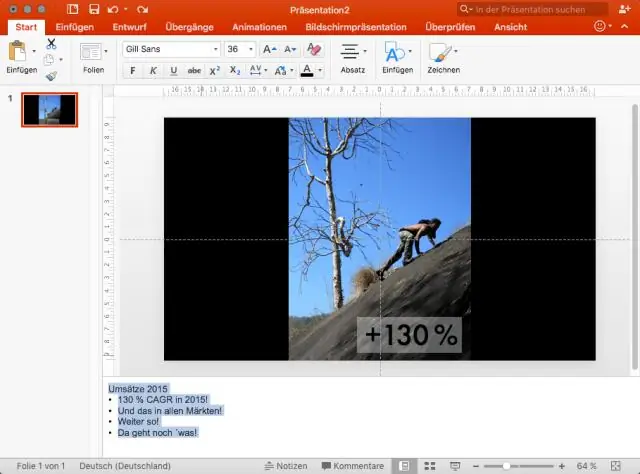

ملاحظات المحاضر هي مفهوم يستخدم في العروض التقديمية ويحتوي Microsoft PowerPoint على قسم خاص في الشريحة يمكنك استخدامه لملاحظات المحاضر. ملاحظات المحاضر أو صفحات الملاحظات عبارة عن مساحة محجوزة لكل شريحة في العرض التقديمي الخاص بك والتي من المفترض أن يستخدمها مقدم العرض للعديد من الأغراض المختلفة. آخر تعديل: 2025-01-22 17:01

إذا قام بجلب البايت الأقل أهمية أولاً ، فيمكنه البدء في إجراء الإضافة بينما يتم جلب البايت الأكثر أهمية من الذاكرة. هذا التوازي هو السبب في أن الأداء أفضل في هذا النظام. آخر تعديل: 2025-01-22 17:01

النطاق الثابت: يشير النطاق الثابت إلى نطاق المتغير المحدد في وقت الترجمة. النطاق الديناميكي: النطاق الديناميكي يشير إلى نطاق المتغير الذي تم تحديده في وقت التشغيل. آخر تعديل: 2025-01-22 17:01

خدمة. يتصل المتصلون بالرقم 1-800 (888 أو 866) - مجانًا 411 [373-3411] من أي هاتف في الولايات المتحدة لاستخدام الخدمة المجانية. يغطي الرعاة جزءًا من تكلفة الخدمة من خلال تشغيل رسائل إعلانية أثناء المكالمة. آخر تعديل: 2025-01-22 17:01

تعد "طريقة عرض التوافق" إحدى ميزات وضع التوافق لمتصفح الويب Internet Explorer في الإصدار 8 وما بعده. عندما تكون نشطة ، فإن طريقة عرض التوافق تفرض علىIE عرض صفحة الويب في وضع المراوغات كما لو كانت الصفحة تُعرض في IE7. عندما لا يتم تنشيط عرض التوافق ، يُقال إن IE يعمل في الوضع الأصلي. آخر تعديل: 2025-01-22 17:01

يمكن استخدامه في المواقف التي تحتاج فيها إلى تمرير البيانات من مكون أصلي إلى مكون فرعي واحد أو عدة مكونات فرعية والتي قد لا تكون سلالة مباشرة للوالد. آخر تعديل: 2025-01-22 17:01

الوضوح ، والإيجاز ، والاكتمال ، واللباقة ، والمراعاة ، والملموسة ، والصواب. الوضوح هو طريقة الكتابة لتجنب نتيجة الأخطاء والتهيج والارتباك والوقت الضائع والمال الضائع (وقت الموظف والمواد). آخر تعديل: 2025-01-22 17:01

برنامج مكافحة البرامج الضارة هو برنامج يحمي الكمبيوتر من البرامج الضارة مثل برامج التجسس والبرامج الإعلانية والديدان. يقوم بمسح النظام بحثًا عن جميع أنواع البرامج الضارة التي يمكنها الوصول إلى الكمبيوتر. يعد برنامج مكافحة البرامج الضارة أحد أفضل الأدوات للحفاظ على حماية الكمبيوتر والمعلومات الشخصية. آخر تعديل: 2025-01-22 17:01

الجدول 7.5. 802.11 المعايير اللاسلكية IEEE التردد القياسي / السرعة المتوسطة 802.11a 5 جيجاهرتز حتى 54 ميجابت في الثانية 802.11b 2.4 جيجاهرتز حتى 11 ميجابت في الثانية 802.11 جيجاهرتز تصل إلى 54 ميجابت في الثانية 802.11n 2.4 جيجاهرتز / 5 جيجاهرتز حتى 600 ميجابت في الثانية. آخر تعديل: 2025-01-22 17:01

الجدول 7.6. مقارنة بين معايير IEEE 802.11 IEEE Standard RF معدل البيانات المستخدمة (بالميجابت في الثانية) 802.11a 5 جيجا هرتز 54802.11b 2.4 جيجا هرتز 11802.11 جرام 2.4 جيجا هرتز 54802.11n 2.4 / 5 جيجا هرتز 600 (نظري). آخر تعديل: 2025-01-22 17:01

أي شخص لديه خدمة هاتف أرضي لديه رقم ، ولا يلزم بطاقة SIM. بعد ذلك ، إذا اشتريت هاتفًا غير مقفل من مكان آخر غير مزود الخدمة الخلوية ، مثل eBay ، فلن يكون لديك بطاقة SIM مع رقم الهاتف المخصص في تلك المرحلة ، ومع ذلك ، لا يزال لديك رقم نشط مع مقدم الخدمة الخاص بك. آخر تعديل: 2025-01-22 17:01

كيفية إعداد رسالتين من رسائل البريد الإلكتروني من جهاز iPhone الخاص بك ، انقر فوق "الإعدادات" من الشاشة الرئيسية لعرض شاشة "الإعدادات" ، ثم انقر فوق "البريد ، جهات الاتصال ، التقويمات". اضغط على "إضافة حساب" لبدء إضافة حساب بريد إلكتروني جديد. انقر فوق موفر البريد الإلكتروني - iCloud أو Microsoft Exchange أو Gmail أو Yahoo أو AOL أو Outlook.com - وسوف يقوم iPhon تلقائيًا بتهيئة الحساب نيابةً عنك. آخر تعديل: 2025-01-22 17:01

الأفضل بشكل عام: Amazon Fire HD 8 Kids Edition. الشراء من AmazonBuy على Best Buy. الأفضل للأطفال الصغار: LeapFrog LeapPadUltimate. الأفضل للمدرسة الابتدائية: Samsung Kids Galaxy Tab ELite. الأفضل للمدرسة المتوسطة: Samsung Galaxy Tab A 8.0. الأفضل للمدرسة الثانوية: Apple 9.7 iPad. أفضل ميزانية: Dragon Touch Y88X Plus. آخر تعديل: 2025-01-22 17:01

يمكن أيضًا استخدام سمة الخلفية للتحكم في خلفية عنصر HTML ، وتحديداً خلفية الصفحة وخلفيات الجدول. يمكنك تحديد صورة لخلفية صفحة HTML أو الجدول. ملاحظة وناقص ؛ تم إيقاف سمة Thebackground في HTML5. لا تستخدم هذه السمة. آخر تعديل: 2025-01-22 17:01