48 ساعة بخصوص هذا ، هل يمكن إعادة شحن بطارية كمبيوتر محمول فارغة؟ الخطوة 1: خذ ملف البطارية ضعه في كيس بلاستيكي أو كيس بلاستيكي محكم الغلق. الخطوة 2: امض قدمًا وضع الكيس في الفريزر واتركه هناك لمدة 12 ساعة تقريبًا. الخطوة 4: أعد إدخال ملف بطارية لابتوب وشحنه بالكامل.. آخر تعديل: 2025-01-22 17:01

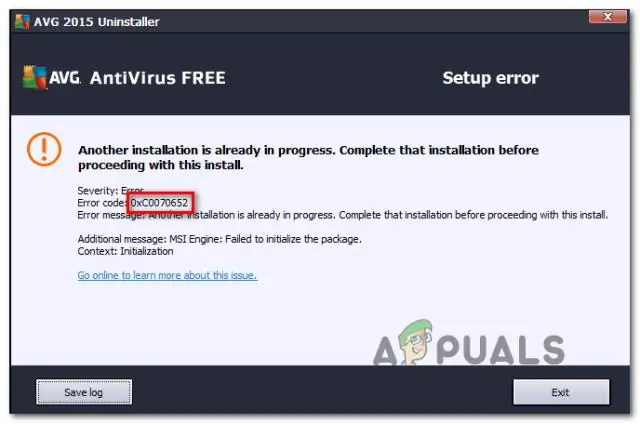

تعطيل McAfee On Access Scanner انقر فوق الزر "ابدأ" في نظام التشغيل Windows ، ثم انقر فوق "البرامج". انقر فوق الخيار "McAfee VirusScan Console". انقر فوق خيار "حماية الوصول". قم بإلغاء تحديد خانة الاختيار الموجودة بجوار الخيار "منع خدمات McAfee من التوقف". آخر تعديل: 2025-01-22 17:01

طرق البحث. هناك طرق عديدة للحصول على المعلومات. طرق البحث الأكثر شيوعًا هي: عمليات البحث في الأدبيات ، والتحدث مع الأشخاص ، ومجموعات التركيز ، والمقابلات الشخصية ، والاستطلاعات الهاتفية ، والاستطلاعات عبر البريد ، واستطلاعات البريد الإلكتروني ، واستطلاعات الإنترنت. يتضمن البحث في الأدب مراجعة جميع المواد المتاحة بسهولة. آخر تعديل: 2025-01-22 17:01

MySQL Standard Edition (الويب والمستخدمون) بسعر 2000.00 دولار في السنة. MySQL Enterprise Edition (الويب والمستخدمون) بسعر 5000.00 دولار في السنة. إصدار MySQL Cluster Carrier Grade (الويب والمستخدمون النهائيون) بسعر 10000.00 دولار في السنة. آخر تعديل: 2025-01-22 17:01

مجلد SDK بواسطة defalut هو inC: UsersAppDataLocalAndroid. ومجلد AppData مخفي في النوافذ. قم بتمكين خيار إظهار الملفات المخفية في المجلد ، وإلقاء نظرة داخل ذلك. تأكد من أن جميع المجلدات مرئية. آخر تعديل: 2025-01-22 17:01

هناك عدد غير قليل من خدمات التخزين السحابية للاختيار من بينها اليوم. في الواقع ، يوفر Google Cloud Storage (GCS) اختياريًا الوصول عبر واجهة برمجة تطبيقات متوافقة مع S3. هذا يجعل من السهل تبديل التخزين الخلفي من Amazon S3 إلى GCS. آخر تعديل: 2025-01-22 17:01

قم بإصدار الأمر show ip eigrp topology للتحقق. إذا لم يتم عرض المسارات في جدول الهيكل ، فقم بإصدار الأمر clear ip eigrp topology. قم بإصدار الأمر show ip eigrp topology net mask للعثور على معرف جهاز التوجيه (RID). يمكنك العثور على RID المحلي بنفس الأمر على جهاز التوجيه الخارجي الذي تم إنشاؤه محليًا. آخر تعديل: 2025-01-22 17:01

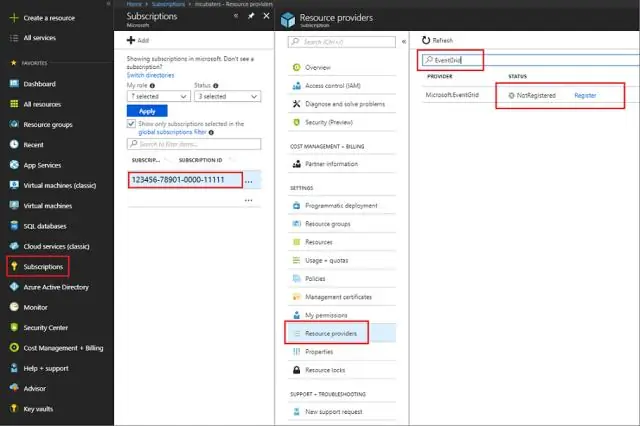

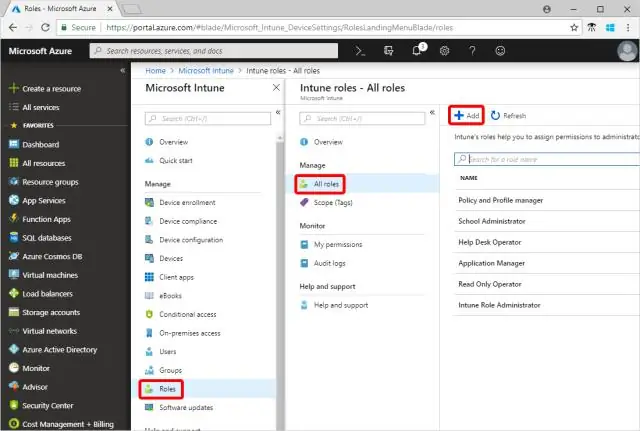

تم وصف Microsoft Azure على أنه "طبقة سحابية" أعلى عدد من أنظمة Windows Server ، والتي تستخدم Windows Server 2008 وإصدارًا مخصصًا من Hyper-V ، والمعروف باسم Microsoft Azure Hypervisor لتوفير الخدمات الافتراضية. آخر تعديل: 2025-01-22 17:01

في معظم الأنواع ، من المحتمل أن يستمر النمل / النحل / النمل الأبيض في العمل حتى يموتوا ، أو سيخرجون العش ويجربوا حظهم في الطبيعة. في بعض الأنواع ، سيمكن غياب الملكة المنتجين الآخرين أو حتى العمال من أن يصبحوا ملكة جديدة. آخر تعديل: 2025-01-22 17:01

Java حاول ، catch ، وأخيرًا كتل تساعد في كتابة رمز التطبيق الذي قد يطرح استثناءات في وقت التشغيل ويمنحنا فرصة إما للاسترداد من الاستثناء عن طريق تنفيذ منطق تطبيق بديل أو التعامل مع الاستثناء بأمان لإبلاغ المستخدم. آخر تعديل: 2025-01-22 17:01

تعني عبارة "قيد النقل" أن الحزمة تقع في مكان ما بين منشأها ومكتب البريد المحلي لديك. تعني عبارة "الوصول متأخرًا" أنها تدرك وجود تأخير في مكان ما على طول هذا الطريق سيؤدي إلى تسليم العبوة بعد تاريخ التسليم المتوقع أو أي وقت. آخر تعديل: 2025-01-22 17:01

كيف تصنع TextBox مع أيقونة البحث في HTML و CSS؟ الخطوة 1: قم بإنشاء ملف index.html بهيكله الأساسي. <! أضف مربع الإدخال داخل العلامة. قم أيضًا بتضمين العنصر النائب الذي يقول "بحث" الخطوة 3: تنزيل رمز البحث. الخطوة 4: أضف div مع رمز الصورة بالداخل. الخطوة 5: أضف CSS السحري. آخر تعديل: 2025-01-22 17:01

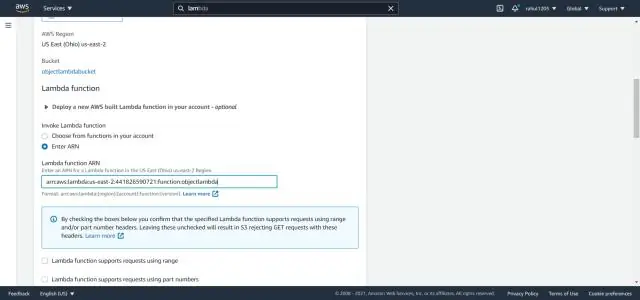

انتقل إلى إعدادات وظيفة lambda الخاصة بك وفي أعلى اليمين سيكون لديك زر يسمى "الإجراءات". في القائمة المنسدلة ، حدد "تصدير" وفي النافذة المنبثقة ، انقر فوق "تنزيل حزمة النشر" وسيتم تنزيل الوظيفة بتنسيق. ملف مضغوط. آخر تعديل: 2025-01-22 17:01

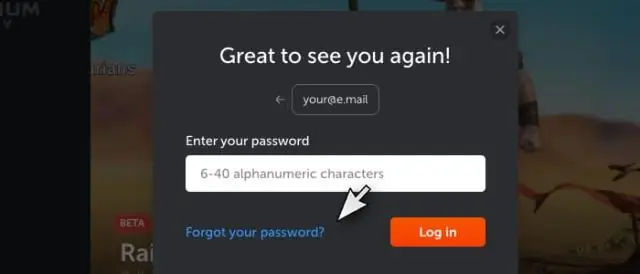

تتكون كلمة المرور القوية من ستة أحرف على الأقل (وكلما زاد عدد الأحرف ، كانت كلمة المرور أقوى) والتي تتكون من مجموعة من الأحرف والأرقام والرموز (@ ، # ، $ ،٪ ، إلخ) إذا كان مسموحًا بذلك. عادةً ما تكون كلمات المرور حساسة لحالة الأحرف ، لذلك تحتوي كلمة المرور القوية على أحرف بأحرف كبيرة وصغيرة. آخر تعديل: 2025-01-22 17:01

يمكنك تبديل أي عدد من العناصر أو العناصر الحرفية ، حتى من أنواع مختلفة ، باستخدام دالة هوية بسيطة مثل: var swap = function (x) {return x}؛ ب = مبادلة (أ ، أ = ب) ؛ ج = مبادلة (أ ، أ = ب ، ب = ج) ؛ لمشكلتك: var swap = function (x) {return x}؛ list [y] = swap (list [x]، list [x] = list [y])؛. آخر تعديل: 2025-01-22 17:01

منافذ الكتالوج العمومي الافتراضية هي 3268 (LDAP) و 3269 (LDAPS). تأكد من القيام بكل ما يلي عند إنشاء دليلك في Duo: أدخل أحد أرقام منافذ الكتالوج العام بدلاً من رقم منفذ LDAP 389 القياسي أو LDAPS 636. آخر تعديل: 2025-01-22 17:01

قسم RAW هو قسم لم تتم تهيئته باستخدام نظام الملفات سواء FAT12 / FAT16 / FAT32 أو NTFS / NTFS5. إلى جانب ذلك ، استخدم قرص RAW للإشارة إلى الوصول إلى القرص الثابت على مستوى RAW ، والمستوى الثنائي ، أسفل مستوى نظام الملفات ، واستخدام بيانات القسم في MBR. آخر تعديل: 2025-01-22 17:01

Ansible هي أداة أتمتة تساعد على إبعاد التعقيدات وتسريع مبادرات DevOps. بدعم من RedHat Terraform يعمل كمنسق ، باستخدام Packer للأتمتة. Terraform هو أكثر من أداة توفير البنية التحتية. يتحدث Terraform مع VMWare و AWS و GCP وينشر البنية التحتية. آخر تعديل: 2025-01-22 17:01

قبل أن تبدأ في إنشاء مشروع سحابي باستخدام تطبيق App Engine. اكتب عقدة. js web server جاهز للنشر على App Engine. قم بتثبيت Cloud SDK ، التي توفر أداة سطر أوامر gcloud. تأكد من تهيئة gcloud لاستخدام مشروع Google Cloud الذي تريد النشر إليه. آخر تعديل: 2025-01-22 17:01

يحدث إدراج الشذوذ عندما يتعذر إدراج سمات معينة في قاعدة البيانات دون وجود سمات أخرى. على سبيل المثال ، هذا هو عكس حذف الانحراف - لا يمكننا إضافة دورة جديدة ما لم يكن لدينا طالب واحد على الأقل مسجلاً في الدورة. آخر تعديل: 2025-01-22 17:01

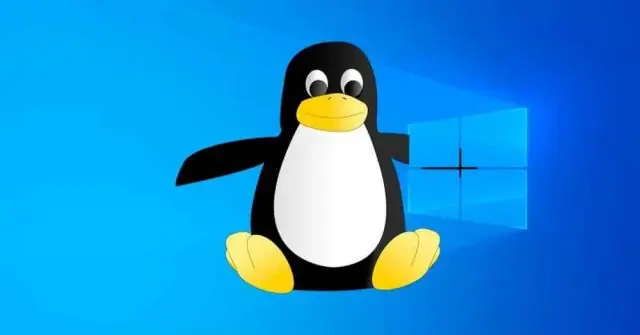

يمكن تشغيل Linux من محرك أقراص USB فقط دون تعديل نظامك الحالي ، ولكنك سترغب في تثبيته على جهاز الكمبيوتر الخاص بك إذا كنت تخطط لاستخدامه بانتظام. يمنحك تثبيت توزيعة Linux جنبًا إلى جنب مع Windows كنظام "تشغيل مزدوج" إمكانية الاختيار بين نظامي التشغيل في كل مرة تبدأ فيها تشغيل جهاز الكمبيوتر الخاص بك. آخر تعديل: 2025-01-22 17:01

ما هو Raspberry Pi؟ Raspberry Pi هو كمبيوتر منخفض التكلفة بحجم بطاقة الائتمان يتم توصيله بشاشة الكمبيوتر أو التلفزيون ، ويستخدم لوحة مفاتيح وفأرة قياسية. إنه جهاز صغير قادر على تمكين الأشخاص من جميع الأعمار من استكشاف الحوسبة وتعلم كيفية البرمجة بلغات مثل Scratch و Python. آخر تعديل: 2025-01-22 17:01

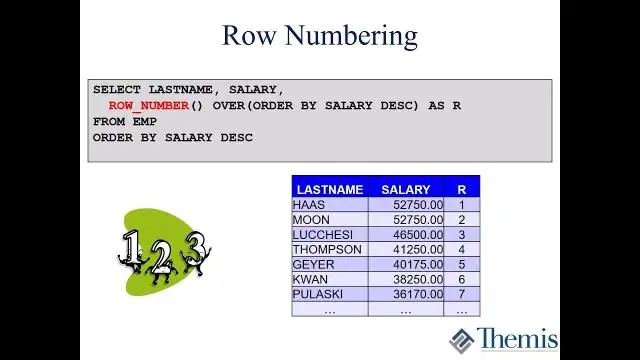

تجميع الدالات في SQL. في إدارة قاعدة البيانات ، فإن الوظيفة الإجمالية هي وظيفة يتم فيها تجميع قيم الصفوف المتعددة معًا كمدخلات على معايير معينة لتشكيل قيمة واحدة ذات معنى أكثر أهمية. وظائف مجمعة مختلفة. آخر تعديل: 2025-01-22 17:01

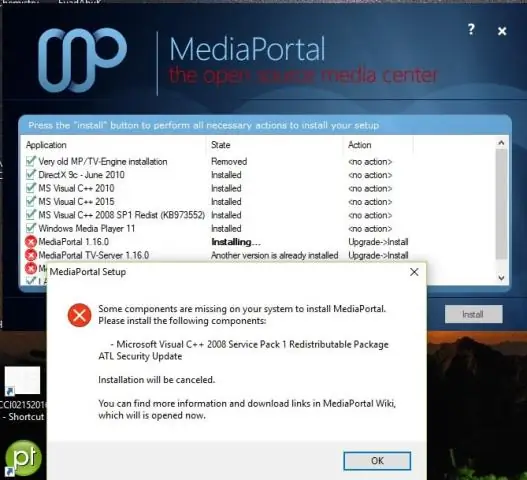

Microsoft Visual C ++ Redistributable عبارة عن حزمة قياسية قابلة للتوزيع من التعليمات البرمجية المشتركة التي تأتي كجزء من Windows الخاص بك وتمكن التطبيقات من العمل على جهاز الكمبيوتر الخاص بك. بشكل عام ، يعد Microsoft Visual C ++ Redistributable ميزة سهلة الاستخدام تعتمد عليها تطبيقاتك للعمل من أجلك. آخر تعديل: 2025-01-22 17:01

إذا كان لديك موقع ويب شخصي أو مدونة ، فستمنحك StartCom شهادة SSL / TLS واحدة غير محدودة مصدق عليها من المجال مجانًا تمامًا. كل ما عليك فعله للحصول على هذه الشهادة المجانية هو التحقق من ملكيتك للمجال. قد يستغرق هذا بضع دقائق أو بضع ساعات على الأكثر ، ويمكنك التحقق من صحته عبر البريد الإلكتروني. آخر تعديل: 2025-01-22 17:01

إنشاء تعيين نهج قم بتشغيل خدمة Azure Policy في مدخل Azure بالنقر فوق كل الخدمات ، ثم البحث عن السياسة وتحديدها. حدد الواجبات على الجانب الأيسر من صفحة سياسة Azure. حدد سياسة التخصيص من أعلى صفحة السياسة - التعيينات. آخر تعديل: 2025-01-22 17:01

الفجوة الرقمية هي مصطلح يشير إلى الفجوة بين التركيبة السكانية والمناطق التي لديها إمكانية الوصول إلى تكنولوجيا المعلومات والاتصالات الحديثة ، وتلك التي ليس لديها وصول مقيد أو لديها وصول مقيد. يمكن أن تشمل هذه التكنولوجيا الهاتف والتلفزيون وأجهزة الكمبيوتر الشخصية والإنترنت. آخر تعديل: 2025-01-22 17:01

إذا كنت معتادًا على تطوير الأجهزة المحمولة ، فقد يكون من الأفضل أن تبدأ مع React Native. سوف تتعلم جميع أساسيات React في هذا الإعداد بدلاً من تعلمها في بيئة الويب. تتعلم React ولكن لا يزال يتعين عليك استخدام HTML و CSS وهي ليست جديدة عليك. آخر تعديل: 2025-01-22 17:01

التحقق مما إذا كان CDN الخاص بك متكاملًا الطريقة الأولى للتحقق مما إذا كان CDN الخاص بك يتكامل مع موقعك هو تشغيل اختبار سرعة الموقع. اختر أي موقع لتشغيله منه ثم قم بتحليل عناوين URL للأصول الثابتة لموقعك. الطريقة الثانية للتحقق مما إذا كان CDN الخاص بك مدمجًا عن طريق فحص مصدر الصفحة لموقعك. آخر تعديل: 2025-01-22 17:01

بروتوكول XMPP. آخر تعديل: 2025-01-22 17:01

مثال عن اختبار المربع الأبيض خطوة بخطوة الخطوة 1: تحديد الميزة والمكون والبرنامج المراد اختباره. الخطوة 2: ارسم كل المسارات الممكنة في مخطط انسيابي. الخطوة 3: تحديد جميع المسارات الممكنة من الرسم البياني. الخطوة 4: اكتب حالات الاختبار لتغطية كل مسار على الرسم البياني. الخطوة 5: التنفيذ ، الشطف ، التكرار. آخر تعديل: 2025-01-22 17:01

كل ما عليك فعله هو استدعاء ساعي البريد. يسير التدفق أثناء العمل مع المتغيرات حاليًا على النحو التالي: أرسل طلبًا من Postman. تلقي الاستجابة وحدد قيمة من نص الاستجابة أو الرأس وانسخها. اذهب إلى مدير البيئة. اضبط القيمة المتغيرة. ضرب إرسال. آخر تعديل: 2025-01-22 17:01

VEX Robotics Competition الموسم الحالي ، المنافسة أو الإصدار: VEX Robotics Tower Takeover / VEX IQ Challenge Squared Away مؤسس توني نورمان بوب ميمليتش الموسم الافتتاحي 2007 عدد الفرق الإجمالي المسجل: 20000 VRC: 11400 VEXU: 300 VEXIQ: 8،500 60+ دولة المقر الرئيسي Greenville ، تكساس. آخر تعديل: 2025-01-22 17:01

قم بتغيير كلمة مرور بريد AOL الخاصة بك في متصفح الويب حدد أمان الحساب في اللوحة اليمنى ، ثم حدد تغيير كلمة المرور في قسم كيفية تسجيل الدخول. أدخل كلمة مرور جديدة في الحقول الخاصة بكلمة المرور الجديدة وتأكيد كلمة المرور الجديدة. اختر كلمة مرور يصعب تخمينها ويسهل تذكرها. آخر تعديل: 2025-01-22 17:01

لا يحتوي iPad على فتحة بطاقات MicroSD ، ولا أي نوع من فتحة بطاقة الذاكرة. تبيع Appledoes مجموعات اتصال اختيارية تدعم بطاقات SD ، على الرغم من أن لها وظائف محدودة. في معظم الحالات ، ستحتاج إلى إيجاد طريقة بديلة لتخزين البيانات التي يمكن لجهاز iPad الوصول إليها. آخر تعديل: 2025-01-22 17:01

فهرس kibana في Elasticsearch حتى الآن. يتم إنشاء هذا الفهرس عند بدء تشغيل خادم Kibana. في هذه المرحلة ، يحتوي الفهرس على نوعين من المستندات: التكوين ، والذي يحتوي على مستند واحد بالضبط. 0) ويحتوي على حقل ، buildNum ، يحتوي على رقم البنية (على سبيل المثال 8467) لـ Kibana الذي تقوم بتشغيله. آخر تعديل: 2025-01-22 17:01

يبدأ تسعير IBM Db2 من 1.00 دولار كدفعة لمرة واحدة لكل مستخدم. هناك نسخة مجانية من IBM Db2. لا يقدم IBM Db2 نسخة تجريبية مجانية. آخر تعديل: 2025-01-22 17:01

شبابيك. لن يقوم Prey بإنشاء اختصارات أو رموز على النظام ، ويمكن العثور عليه فقط في مجلد التثبيت الخاص به ، والذي يمكنك إخفاؤه بالنقر بزر الماوس الأيمن على المجلد ، وتحديد "خصائص" وتحديد مربع "مخفي". لن ترى أيضًا اسم Prey في مدير المهام. آخر تعديل: 2025-01-22 17:01

من مستعرض ويب سطح المكتب أو الهاتف المحمول: انتقل إلى صفحة تسجيل الدخول إلى Yahoo مكتوب. أدخل عنوان بريدك الإلكتروني على Yahoo وانقر فوق التالي. انقر فوق لقد نسيت كلمة المرور الخاصة بي تحت زر "تسجيل الدخول". اختر طريقة التحقق. بمجرد التحقق ، سترى صفحة أمان Yahoo. انقر فوق تغيير كلمة المرور على الجانب الأيمن من الصفحة. آخر تعديل: 2025-01-22 17:01

يُعرَّف محرك البحث بأنه التطبيق الذي تُستخدم فيه العبارات والكلمات الرئيسية لتحديد موقع المعلومات على الإنترنت. 1. يُعرَّف دليل الموضوع بأنه موقع الويب الذي يسمح للمستخدمين بالعثور على المعلومات باستخدام التسلسل الهرمي. آخر تعديل: 2025-01-22 17:01