Python هي لغة البرمجة المفضلة لعشرات المتسللين الأخلاقيين. في الواقع ، يعتبر التعامل الجيد مع بايثون ضروريًا للتقدم في مهنة الأمن السيبراني. أحد أهم عوامل الجذب هو أنك تحصل على لغة قوية في حزمة سهلة الاستخدام للغاية. آخر تعديل: 2025-01-22 17:01

العمال غير المجنحين الذين يحافظون على المستعمرة ويتغذون على طعام المستعمرة. فقط طبقة النمل الأبيض المجنحة لها أجنحة. آخر تعديل: 2025-01-22 17:01

الجواب لا. إن كسر الحماية أو القرصنة أو فتح قفل أمازون فاير تي في ستيك الخاص بك هو بالتأكيد غير قانوني. إنه قانوني بحت لمجرد حقيقة أنه ملكك الشخصي. آخر تعديل: 2025-01-22 17:01

تشير سمة الاسم الشائع (CN) إلى اسم الإدخال (أي اسم الفرد (الكيان | الكائن)) الذي / الذي تستفسر عنه. يحتوي على حقل DisplayName. آخر تعديل: 2025-01-22 17:01

ضبط ملامح الوجه والمبالغة فيها افتح صورة في Photoshop ، وحدد طبقة تحتوي على صورة للوجه. في نافذة Liquify ، انقر فوق المثلث الموجود على يسار Face-Aware Liquify. بدلاً من ذلك ، يمكنك إجراء تعديلات عن طريق النقر والسحب مباشرة على ميزات الوجه في Face-AwareLiquify. آخر تعديل: 2025-01-22 17:01

عند انتهاء صلاحية الترخيص ، يتصرف Veeam Backup & Replication بالطريقة التالية اعتمادًا على نوع الترخيص: تراخيص التقييم و NFR: سيتوقف Veeam Backup & Replication عن معالجة أعباء العمل. التراخيص المدفوعة: سيتحول Veeam Backup & Replication إلى فترة السماح. آخر تعديل: 2025-01-22 17:01

Pg_dump هي أداة للنسخ الاحتياطي لقاعدة بيانات PostgreSQL. يقوم بعمل نسخ احتياطية متسقة حتى لو تم استخدام قاعدة البيانات بشكل متزامن. لا يمنع pg_dump المستخدمين الآخرين من الوصول إلى قاعدة البيانات (القراء أو الكتاب). يمكن إخراج عمليات التفريغ بتنسيقات ملف نصي أو أرشيف. للاستعادة من مثل هذا البرنامج النصي ، قم بإدخاله إلى psql. آخر تعديل: 2025-01-22 17:01

Unix (/ ˈjuːn؟ ks / ؛ علامة تجارية asUNIX) هي عائلة من أنظمة تشغيل الكمبيوتر متعددة المهام والمشتقة من AT & TUnix الأصلي ، وقد بدأ التطوير في السبعينيات في مركز أبحاث BellLabs من قبل كين طومسون ودينيس ريتشي وآخرين. آخر تعديل: 2025-01-22 17:01

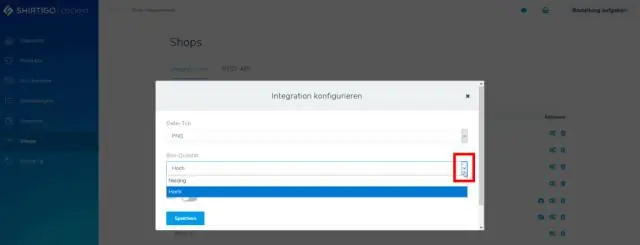

تطبيق البرمجيات. عندما يستضيف البائع برنامجًا على موقع ويب ولا تحتاج إلى تثبيت البرنامج على جهازك ، يُعرف هذا باسم: البرامج كخدمة. تقوم إحدى الشركات بإصدار مبكر لاختبار الأخطاء. آخر تعديل: 2025-01-22 17:01

لمساعدتك على اتخاذ القرار ، إليك أكثر أجهزة كمبيوتر سطح المكتب شعبية حاليًا من لينكس ، قم بالترتيب من الأقل إلى الأكثر قابلية للتخصيص: كيدي. قرفة. رفيق. جنوم. Xfce. Xfce هو سطح مكتب كلاسيكي ، يهدف إلى تحقيق التوازن بين السرعة وسهولة الاستخدام. LXDE. حسب التصميم ، فإن LXDE لديها عدد قليل جدًا من التخصيصات. وحدة. الوحدة هي الإعداد الافتراضي لسطح مكتب Ubuntu. آخر تعديل: 2025-01-22 17:01

الإجابة: ج: الإجابة: ج: لا ، ليس ممكنًا بالنسبة لفيروسات Macstoget في حد ذاتها ولكن يمكنها الحصول على أشكال أخرى من البرامج الضارة. يحصل على مراجعات حماسية ويتحدث عن أكثر البرامج الضارة المعهودة لنظام التشغيل Mac. آخر تعديل: 2025-01-22 17:01

رمز تخصيص النوع (TAC) هو الجزء الأول المكون من ثمانية أرقام من رموز IMEI المكونة من 15 رقمًا ورموز IMEISV المكونة من 16 رقمًا والمستخدمة لتعريف الأجهزة اللاسلكية بشكل فريد. يحدد TypeAllocationCode نموذجًا معينًا (وغالبًا ما يكون مراجعة) للهاتف اللاسلكي للاستخدام على شبكة GSM أو UMTS أو شبكة لاسلكية أخرى تستخدم IMEI. آخر تعديل: 2025-01-22 17:01

كيفية إعادة ضبط Fitbit Flex 2 قم بإزالة Flex 2 من سوار المعصم وقم بتوصيله في كابل الشحن. حدد موقع الزر الموجود على كابل الشحن. اضغط عليه ثلاث مرات في غضون خمس ثوان. عندما تومض جميع الأضواء الموجودة على جهاز التعقب الخاص بك في نفس الوقت ، تمت إعادة تشغيل جهاز Fitbit Flex 2. آخر تعديل: 2025-01-22 17:01

تحليلات البيانات الضخمة هي العملية المعقدة غالبًا لفحص مجموعات البيانات الكبيرة والمتنوعة ، أو البيانات الكبيرة ، للكشف عن المعلومات - مثل الأنماط المخفية والارتباطات غير المعروفة واتجاهات السوق وتفضيلات العملاء - التي يمكن أن تساعد المؤسسات على اتخاذ قرارات تجارية مستنيرة. آخر تعديل: 2025-01-22 17:01

Spring Tools 4 هو الجيل التالي من أدوات Spring لبيئة الترميز المفضلة لديك. أعيد بناؤه إلى حد كبير من البداية ، ويوفر دعمًا على مستوى عالمي لتطوير تطبيقات المؤسسات القائمة على Spring ، سواء كنت تفضل Eclipse أو Visual Studio Code أو Theia IDE. آخر تعديل: 2025-01-22 17:01

ادمج عدة ملفات في مجلد مضغوط واحد لمشاركة مجموعة من الملفات بسهولة أكبر. حدد موقع الملف أو المجلد الذي تريد ضغطه. اضغط باستمرار (أو انقر بزر الماوس الأيمن) على الملف أو المجلد ، وحدد (أو أشر إلى) إرسال إلى ، ثم حدد مجلد مضغوط. آخر تعديل: 2025-01-22 17:01

يقدم Excel مجموعة كبيرة من الوظائف الإحصائية التي يمكنك استخدامها لحساب قيمة واحدة أو مجموعة من القيم في أوراق عمل Excel. تعد حزمة أدوات تحليل Excel وظيفة إضافية توفر المزيد من أدوات التحليل الإحصائي. تحقق من هذه الأدوات المفيدة لتحقيق أقصى استفادة من تحليلك الإحصائي. آخر تعديل: 2025-01-22 17:01

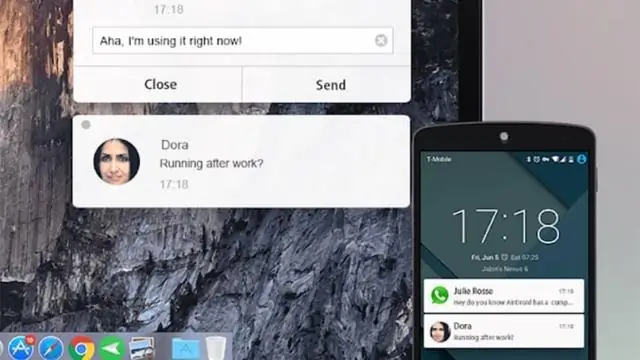

نص من جهازك اللوحي والكمبيوتر - تجربة مراسلة جديدة تمامًا عبر السحابة. باستخدام mysms ، يمكنك إرسال / استقبال رسائل نصية على جهاز Windows 8 / 10PC أو الكمبيوتر اللوحي باستخدام رقم هاتفك الحالي. Tostart الرسائل النصية من جهاز الكمبيوتر الخاص بك ، تحتاج إلى تنزيل mysmson على هاتفك والتسجيل للحصول على حساب. آخر تعديل: 2025-01-22 17:01

الأرقام الفردية للفئة العامة {public static void main (String [] args) {// حدد الحد. حد int = 50 ؛ نظام. خارج. println ('طباعة الأرقام الفردية بين 1 و' + حد) ؛ لـ (int i = 1 ؛ i <= limit ؛ i ++) {// إذا كان الرقم غير قابل للقسمة على 2 ، فهو فردي. إذا (أنا٪ 2! = 0) {. آخر تعديل: 2025-01-22 17:01

شجرة الاتصال هي طريقة للتواصل يمكن الاعتماد عليها بين أعضاء المجموعة ، مثل موظفي الشركة أو المتطوعين في منظمة أو أعضاء لجنة المدرسة. يجب إجراء اختبار شجرة الاتصال كل ستة أشهر لضمان التدفق السلس في وقت الأزمات. آخر تعديل: 2025-01-22 17:01

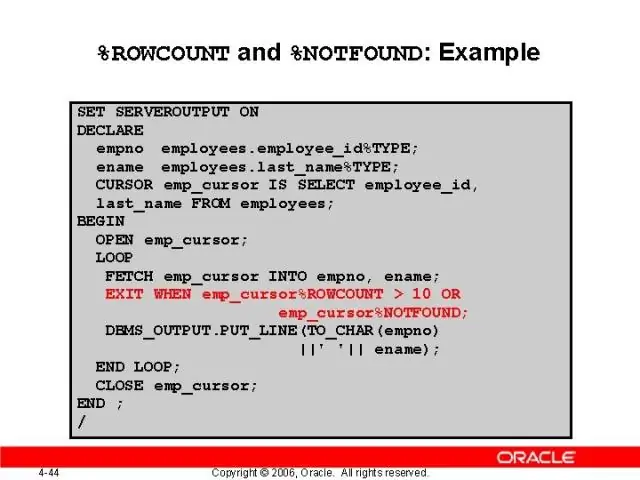

يتم استخدام مشغل Oracle UNION لدمج مجموعات النتائج المكونة من 2 أو أكثر من عبارات Oracle SELECT. يزيل الصفوف المكررة بين عبارات SELECT المختلفة. يجب أن يكون لكل عبارة SELECT داخل مشغل UNION نفس عدد الحقول في مجموعات النتائج مع أنواع بيانات مماثلة. آخر تعديل: 2025-01-22 17:01

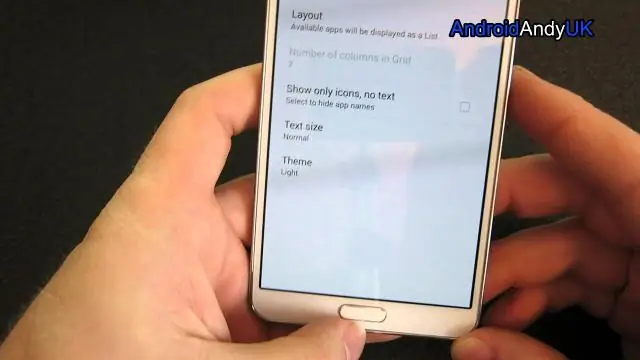

على هاتفك أو جهازك اللوحي الذي يعمل بنظام Android ، قم بتثبيت Gboard. افتح أي تطبيق يمكنك الكتابة به ، مثل Gmail أو Keep. انقر حيث يمكنك إدخال نص. مرر إصبعك عبر الأحرف لتهجئة الكلمة التي تريدها. آخر تعديل: 2025-01-22 17:01

نعم! نعم ، يمكنك تنزيل برنامج Acorn على تلفزيونك من Sony أو Samsung. آخر تعديل: 2025-01-22 17:01

أنواع مخاطر أمان الكمبيوتر الهجوم على الإنترنت والشبكة الوصول غير المصرح به واستخدامه سرقة الأجهزة سرقة البرامج سرقة المعلومات فشل النظام 5. آخر تعديل: 2025-01-22 17:01

لكي نكون دقيقين ، لدى R ثلاث طرق لمطابقة الوسيطات التي قدمتها مع الوسيطات الرسمية لتعريف الوظيفة: بالاسم الكامل ، بالاسم الجزئي (المطابقة على الأحرف n الأولية من اسم الوسيطة) ، و. حسب الموضع. آخر تعديل: 2025-01-22 17:01

مقدمة إلى وظيفة Oracle NVL () تتيح لك وظيفة Oracle NVL () استبدال القيمة الفارغة ببديل أكثر وضوحًا في نتائج الاستعلام. تقبل الدالة NVL () وسيطتين. إذا تعذر على Oracle تحويل أحد أنواع البيانات إلى النوع الآخر بشكل ضمني ، فإنها تصدر خطأً. آخر تعديل: 2025-01-22 17:01

يمكنك تغيير حجم النافذة عن طريق تحريك مؤشر الماوس فوق أي جزء من حدود النافذة ، وليس فقط الزاوية السفلية. اضغط على Alt + Space لإظهار قائمة النافذة ، واضغط على S لاختيار خيار الحجم ، واستخدم مفاتيح الأسهم لتغيير حجم النافذة ، وأخيراً أدخل للتأكيد. آخر تعديل: 2025-01-22 17:01

تعليمات انقر فوق علامة التبويب تعليق توضيحي خريطة لوحة التعليقات التوضيحية إدراج. تجد. في مربع الحوار "إدراج تعليق توضيحي" ، حدد خانة الاختيار الخاصة بقالب التعليقات التوضيحية المراد استخدامه. اختياريًا ، انقر فوق "خيارات متقدمة" لتغيير الخيارات والخصائص الافتراضية للتعليق التوضيحي. انقر فوق "إدراج". حدد الكائنات للتعليق عليها. اضغط دخول. آخر تعديل: 2025-01-22 17:01

قد تفكر في أن كل ما يتطلبه الأمر لنشر Lambda مع Terraform هو: إنشاء ملف JavaScript. قم بإنشاء ملف تكوين Terraform يشير إلى ملف JavaScript هذا. تطبيق Terraform. احتفل. آخر تعديل: 2025-01-22 17:01

تحقيقًا لهذه الغاية ، فيما يلي بعض التدابير الأمنية التي يمكنك اتخاذها لحماية عملك (أعمالك). اتصل بموفر الدفع الخاص باللص. قم بتسمية ملفك بشكل صحيح. استخدم موفر خدمة رقمية. قم بتغيير رابط التنزيل بانتظام. منع مشاركة الملفات. استخدم برنامج مكافحة سرقة الكتب الإلكترونية. آخر تعديل: 2025-01-22 17:01

فيما يلي قائمة ببعض دروس مهارات الكمبيوتر المجانية عبر الإنترنت التي يمكنك البدء بها: أساسيات الكمبيوتر للمبتدئين المطلقين - من GCF Learn (مجاني) أساسيات الإنترنت للمبتدئين المطلقين - من GCF Learn Free (Free) Computer Science 101 - من جامعة ستانفورد (حر). آخر تعديل: 2025-01-22 17:01

المطور: Microsoft. آخر تعديل: 2025-01-22 17:01

تعتبر مهارات العرض الفعال مهمة لأنها تساعد في الحفاظ على العرض التقديمي مثيرًا للاهتمام ، وتساعد مقدم العرض على التواصل بثقة وتحفيز الجمهور على الاستماع. بعض مهارات العروض التقديمية الأساسية هي: خلق التنوع. التحدث بصوت مثالي. آخر تعديل: 2025-01-22 17:01

استخدام المبيدات الحشرية مثل البورات (رباعي هيدرات ثنائي الصوديوم) و / أو الخشب المعالج بالضغط (زرنيخات النحاس المطلية بالكروم) يحمي من النمل الأبيض وفطريات تسوس الخشب. ومع ذلك ، بمرور الوقت ، حتى روابط السكك الحديدية وأعمدة الهاتف والخشب المعالج بالضغط يمكن أن تتعرض لهجوم النمل الأبيض. آخر تعديل: 2025-01-22 17:01

الخوارزمية (AL-go-rith-um) هي إجراء أو صيغة لحل مشكلة ، بناءً على إجراء سلسلة من الإجراءات المحددة. يمكن اعتبار برنامج الكمبيوتر بمثابة خوارزمية معقدة. في الرياضيات وعلوم الكمبيوتر ، عادةً ما تعني الخوارزمية إجراءً صغيرًا يحل مشكلة متكررة. آخر تعديل: 2025-01-22 17:01

إذا كنت تعمل مع أنابيب PVC أو Polybutylene وتحتاج إلى طريقة للانتقال بسرعة إلى أنابيب PEX أو النحاس أو C-PVC أو PE-RT أو HDPE ، فلدينا ما تريده. يمكن أن تنتقل تركيبات SharkBite بسرعة من مادة أنابيب إلى أخرى. تركيبات SharkBite ذات الياقة الرمادية متوافقة مع أنابيب البولي بيوتيلين. آخر تعديل: 2025-01-22 17:01

سيقوم Boot Camp Assistant بإزالة Windows تلقائيًا وتوسيع قسم macOS لك ، واستعادة كل هذه المساحة. تحذير: سيؤدي هذا إلى حذف جميع الملفات الموجودة على قسم Windows الخاص بك ، لذا تأكد من أن لديك نسخ احتياطية أولاً. آخر تعديل: 2025-01-22 17:01

إليك أفضل 10 كاميرات أمان لاسلكية لعام 2020: Arlo Pro 3: أفضل كاميرا خالية من الأسلاك. Wyze Cam Pan: أفضل كاميرا ميزانية داخلية. Canary Pro: أفضل كاميرا منزلية ذكية. Google Nest Cam IQ Indoor: أفضل كاميرا عالية التقنية. آخر تعديل: 2025-01-22 17:01

افتح وحدة تحكم Amazon VPC على https://console.aws.amazon.com/vpc/. في جزء التنقل ، اختر نقاط النهاية وحدد نقطة نهاية الواجهة. اختر الإجراءات ، إدارة الشبكات الفرعية. حدد أو قم بإلغاء تحديد الشبكات الفرعية كما هو مطلوب ، واختر تعديل الشبكات الفرعية. آخر تعديل: 2025-01-22 17:01

ج. لا ، لا يمكن تثبيت تركيبات SharkBite EvoPEX على أنابيب النحاس أو أنابيب CPVC بسبب ختم الأنبوب الداخلي. آخر تعديل: 2025-01-22 17:01