لذلك ، إذا كانت ملفات JavaScript تحتوي على JSX ، فسيتعين تحويل هذا الملف. هذا يعني أنه قبل وصول الملف إلى متصفح الويب ، سيقوم مترجم JSX بترجمة أي JSX إلى JavaScript عادي. تنتج JSX "عناصر" تفاعلية. عنصر React هو ببساطة تمثيل كائن لعقدة DOM. آخر تعديل: 2025-01-22 17:01

تكلفة تركيب كاميرات المراقبة يبلغ متوسط تكلفة نظام الأمان والتركيب 1،374 دولارًا أمريكيًا ، أو ما بين 688 دولارًا أمريكيًا و 2،128 دولارًا أمريكيًا. الأنظمة السلكية أقل للأجزاء ولكنها أكثر للتثبيت بحوالي 150 إلى 200 دولار لكل كاميرا ، مقارنة بنظيراتها اللاسلكية بحوالي 100 دولار لكل كاميرا. آخر تعديل: 2025-01-22 17:01

قاعدة التقارب هي إعداد ينشئ علاقة بين جهازين أو أكثر من أجهزة VMware الظاهرية (VMs) والمضيفين. قواعد التقارب وقواعد مكافحة التقارب تخبر منصة vSphere hypervisor بالحفاظ على الكيانات الافتراضية معًا أو منفصلة. آخر تعديل: 2025-06-01 05:06

اقتران هاتف محمول اضغط مع الاستمرار على زر الهاتف لمدة 5 ثوانٍ حتى تسمع رسالة صوتية ، "ربط الهاتف". ابحث عن أجهزة Bluetooth على هاتفك المحمول. أدخل 0000 لرقم التعريف الشخصي. يؤكد الهاتف المحمول أن الاقتران قد اكتمل وأن 10S جاهز للاستخدام. آخر تعديل: 2025-01-22 17:01

في علوم الكمبيوتر ، تعد النواة الدقيقة (غالبًا ما يتم اختصارها كـ Μ-kernel) هي الحد الأدنى تقريبًا من البرامج التي يمكن أن توفر الآليات اللازمة لتنفيذ نظام التشغيل (OS). تتضمن هذه الآليات إدارة مساحة العنوان منخفضة المستوى ، وإدارة الخيط ، والاتصال بين العمليات (IPC). آخر تعديل: 2025-01-22 17:01

إعداد استضافة موقع الويب الثابت AWS S3 باستخدام SSL (ACM) أنشئ حاوية S3 وحمِّل فهرسك. ملف html. أنشئ توزيع Cloudfront يشير إلى حاوية S3 هذه. قم بإعداد سجلات MX الخاصة بالمجال باستخدام SES لتلقي البريد الإلكتروني للتحقق من صحة مجال شهادة SSL. اطلب شهادة SSL جديدة في المنطقة us-east-1 (!) قم بتعيين الشهادة لتوزيع Cloudfront الخاص بك. آخر تعديل: 2025-01-22 17:01

مصادقة خدمة الويب هي التحقق من هوية المستخدم قبل السماح بالوصول إلى شبكة أو موقع ويب. تتحقق الشهادات من هوية خادم الويب للمستخدمين. آخر تعديل: 2025-01-22 17:01

كيفية إضافة رمز إلى GameMaker: Studio Project مع فتح المشروع ، قم بإنشاء كائن جديد عن طريق اختيار ResourcesNew Object من القائمة الرئيسية. انقر فوق الزر "إضافة حدث". من نافذة قائمة الأحداث ، اختر الحروف. من القائمة الفرعية ، اختر S. قم بسحب وإفلات إجراء تنفيذ التعليمات البرمجية من علامة التبويب التحكم إلى قسم الإجراءات في نافذة خصائص الكائن. آخر تعديل: 2025-01-22 17:01

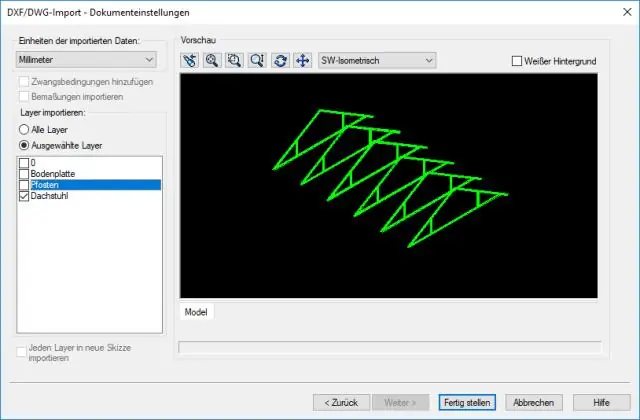

ملف dwg: في SOLIDWORKS ، انقر فوق فتح (Standardtoolbar) أو ملف> فتح. استيراد الطبقات من. DWG أو. DXFFiles افتح ملف. في معالج استيراد DXF / DWG ، حدد استيراد إلى جزء جديد باسم ورسم ثنائي الأبعاد. انقر فوق {التالي. حدد استيراد كل طبقة إلى رسم تخطيطي جديد. آخر تعديل: 2025-01-22 17:01

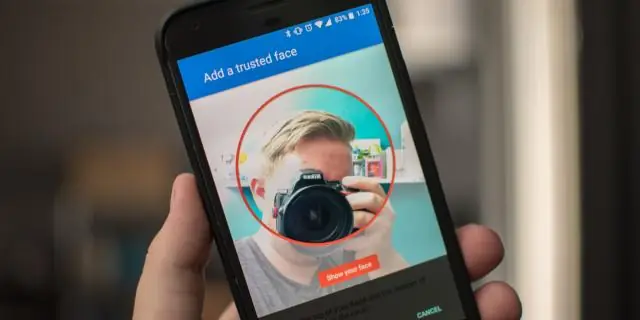

يعد تأمين الجهاز بالوجه ميزة أمان تستخدم تقنية التعرف على الوجه بدلاً من رقم التعريف الشخصي أو كلمة المرور ، وهي ميزة أمان تستخدم تقنية التعرف على الوجه بدلاً من رقم التعريف الشخصي أو كلمة المرور. يتيح لك فتح هاتف Motorola Moto G باستخدام الكاميرا الأمامية. 2. قم بالتمرير إلى والمس الإعدادات. آخر تعديل: 2025-01-22 17:01

للقيام بذلك ، سنحتاج أولاً إلى توصيله بشبكتك عبر إيثرنت. أدخل بطاقة SD (مع Raspbian الآن) في Raspberry Pi الخاص بك. قم بتوصيل Raspberry Pi بجهاز التوجيه الخاص بك باستخدام كابل إيثرنت. ابحث عن عنوان IP الخاص بـ Pi – I استخدم nmap لاكتشاف الشبكة. يمكنك أيضًا إلقاء نظرة على جدول جهاز جهاز التوجيه الخاص بك. آخر تعديل: 2025-01-22 17:01

Ingress هو مورد Kubernetes الذي يلخص مجموعة من القواعد والتكوين لتوجيه حركة مرور HTTP (S) الخارجية إلى الخدمات الداخلية. في GKE ، يتم تنفيذ Ingress باستخدام Cloud Load Balancing. آخر تعديل: 2025-01-22 17:01

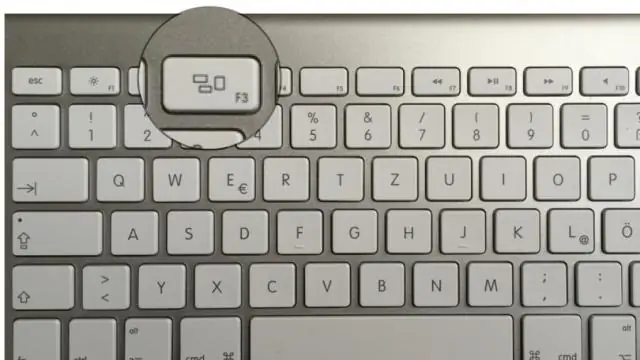

لا تحتوي لوحات مفاتيح Apple على مفتاح Pause / Break ، لأن MacOS X لا يستخدمه. بالنسبة لبعض أجهزة الكمبيوتر المحمولة من Dell دون الحاجة إلى الضغط على مفتاح الاستراحة ، اضغط على ALT + Space Bar وحدد "مقاطعة". آخر تعديل: 2025-01-22 17:01

المعرفه. noun.noun./ˈn؟. آخر تعديل: 2025-01-22 17:01

شاهد أفضل كمبيوتر محمول للدي جي أسفل شاشة Apple MacBook Retina. تحقق من سعر أمازون. مايكروسوفت سيرفيس برو. عرض السعر. Dell XPS 13 9360. عرض السعر. لينوفو يوجا بوك. انقر هنا للحصول على السعر. ابل ماك بوك اير. عرض السعر. جهاز Dell XPS نحيف وخفيف الوزن. انقر هنا للحصول على السعر. Dell XPS 15 9560. انقر هنا للحصول على السعر. Dell Nvidia GeForce GTX. آخر تعديل: 2025-01-22 17:01

على الرغم من أن Google Domains لا يوفر خدمات استضافة الويب بشكل مباشر ، فإننا نقدم العديد من الخيارات لإنشاء تواجدك على الويب وإدارته. يمكن أن تساعدك مقالة WebPresence في مركز المساعدة في اختيار أفضل حل استضافة ويب لاحتياجاتك. آخر تعديل: 2025-01-22 17:01

يتكون جهاز Triac من ثايرستور متصلين في الاتجاه المعاكس ولكن بالتوازي ولكن يتم التحكم فيه بواسطة نفس البوابة. التيرستورات هو ثايرستور ثنائي الأبعاد يتم تنشيطه في كلا نصفي دورة i / p AC باستخدام نبضات البوابة + Ve أو Ve. الشكل الكامل لاسم DIAC هو التيار المتردد للديود. آخر تعديل: 2025-01-22 17:01

لتجديد شهادة لخادم: من Anypoint Platform ، حدد Runtime Manager. انقر فوق علامة التبويب الخوادم. تحقق من أن حالة الخادم قيد التشغيل. انقر فوق اسم الخادم. انقر فوق الإعدادات. من قائمة الإجراءات ، حدد تجديد الشهادة. انقر فوق مربع الاختيار لتأكيد اختيارك ، ثم انقر فوق تجديد. آخر تعديل: 2025-01-22 17:01

الطريقة الأولى: ابدأ بالضغط باستمرار على مفتاح التشغيل لإعادة تشغيل الجهاز. اسحب من الحافة اليمنى للشاشة للداخل لتحديد الإعدادات. ثم انقر فوق تغيير إعدادات الكمبيوتر واختر التحديث والاسترداد. في هذه الخطوة حدد الاسترداد. بعد ذلك ، ابحث واختر الخيار إزالة كل شيء وإعادة تثبيت Windows. آخر تعديل: 2025-01-22 17:01

CI / CD (التكامل المستمر / التسليم المستمر) هي منهجية تعمل على تبسيط تطوير البرامج من خلال التعاون والأتمتة وهي عنصر حاسم في تنفيذ DevOps. آخر تعديل: 2025-01-22 17:01

"3-way" هو تعيين كهربائي لمفتاح رمي مزدوج أحادي القطب (SPDT). يجب أن تنشئ المفاتيح دائرة كاملة لتدفق التيار والمصباح للضوء. عندما يكون كلا المفتاحين في الأعلى ، تكتمل الدائرة (أعلى اليمين). عندما يكون كلا المفتاحين معطلين ، تكون الدائرة كاملة (أسفل اليمين). آخر تعديل: 2025-01-22 17:01

الحل 1. إصلاح "البث المباشر غير متصل حاليًا" قم بتنزيل Opera VPN من متجر Google Play. قم بتوصيل VPN بأي خادم من اختيارك. (اختر منطقة دولة أخرى) بمجرد الاتصال امسح كل علامات التبويب الأخيرة. افتح تطبيق Mobdro وستلاحظ أن المشكلة قد تم إصلاحها. آخر تعديل: 2025-01-22 17:01

المس "الهاتف" ثم "جهات الاتصال". قم بالتمرير إلى أعلى القائمة وسترى "رقمي" أو المس "الإعدادات" ثم "الهاتف". يتم عرض رقمك في الجزء العلوي من الشاشة. آخر تعديل: 2025-01-22 17:01

توفر EIGRP آلية لميزان التحميل عبر مسارات التكلفة غير المتكافئة من خلال أمر التباين. التباين هو رقم (من 1 إلى 128) ، مضروبًا في أفضل مقياس محلي ، ثم يتضمن المسارات ذات المقياس الأقل أو المتساوي. قيمة التباين الافتراضية هي 1 ، مما يعني موازنة تحميل متساوية التكلفة. آخر تعديل: 2025-01-22 17:01

انقر فوق المزيد> الإعدادات والخصوصية ، ثم انتقل إلى وقتك على Facebook. هناك ، ستحصل على رسم بياني للأسبوع ، مع عرض وقت الاستخدام بالساعات والدقائق في اليوم ، ومتوسط الوقت الذي تقضيه كل يوم. آخر تعديل: 2025-01-22 17:01

ما هو تطبيق Stock Android بالضبط؟ StockAndroid ، المعروف أيضًا باسم Android "vanilla" ، هو الإصدار الأساسي المتاح من نظام التشغيل Android. تعمل أجهزة Android على تشغيل النواة الأساسية لنظام Android كما تم تصميمه وتطويره بواسطة Google. عادة ما يتم تمييزه عن طريق عدم وجود برامج مثبتة على الناقل. آخر تعديل: 2025-01-22 17:01

12 علاوة على ذلك ، كم عدد الواط التي يستخدمها شاحن iPad؟ 10 واط وبالمثل ، هل من المقبول شحن iPhone بشاحن iPad؟ نعم تستطيع الشحنة أي ايفون بأمان باستخدام شاحن iPad . كان هناك الكثير من الجدل في منتديات مناقشة Apple حول هذا الأمر - حتى أنه تم اقتراح استخدام ملف محول iPad إلى شحن iPhone سوف تقلى أو تتلف بشدة آيفون البطارية.. آخر تعديل: 2025-01-22 17:01

تعمل Roku على توسيع نطاق وصولها إلى ما وراء الصناديق الخاصة بها وعصي دفق الوسائط. يمكنك الآن الوصول إلى خدمة الأفلام والتلفزيون المجانية ، قناة Roku ، على أجهزة الكمبيوتر الشخصية وأجهزة Mac والهاتف المحمول والكمبيوتر اللوحي - بشكل أساسي ، أي شيء باستخدام متصفح الويب. الآن يمكنك التوجه إلى موقع الويب (أو فتح تطبيق التلفزيون الذكي) لمشاهدة نفس المحتوى. آخر تعديل: 2025-01-22 17:01

ماذا يفعل مسؤول PACS؟ كمسؤول PACS ، يمكنك إنشاء عمليات فعالة في مجال الرعاية الصحية ، وخاصة الأشعة وأمراض القلب. أنت تستخدم نظام أرشفة الصور والاتصالات (PACS) لتقديم صور رقمية للمساعدة بشكل أفضل في علاج المريض. آخر تعديل: 2025-01-22 17:01

ما هي المراحل والمحركات التقنية لتطور البنية التحتية لتكنولوجيا المعلومات؟ المراحل الخمس لتطور البنية التحتية لتكنولوجيا المعلومات هي كما يلي: عصر الحاسوب المركزي ، وعصر الكمبيوتر الشخصي ، وعصر العميل / الخادم ، وعصر حوسبة المؤسسة ، وعصر الحوسبة السحابية والمتنقلة. آخر تعديل: 2025-01-22 17:01

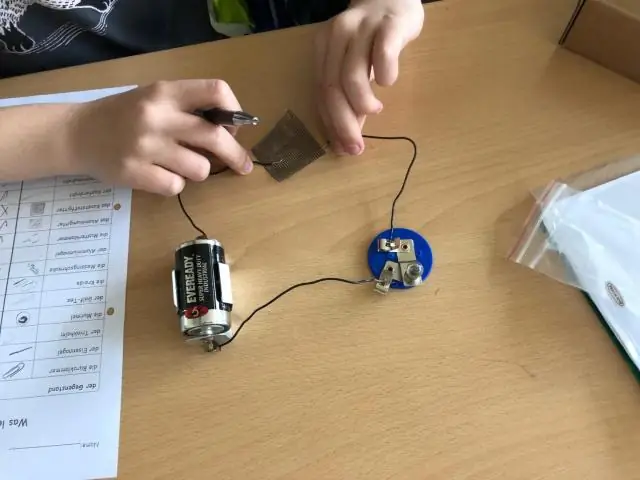

البيانات الأساسية هي البيانات التي يتم جمعها من قبل الباحث من مصادر مباشرة ، باستخدام طرق مثل الاستطلاعات أو المقابلات أو التجارب. يتم جمعها مع وضع مشروع البحث في الاعتبار ، مباشرة من المصادر الأولية. يستخدم المصطلح على عكس مصطلح البيانات الثانوية. آخر تعديل: 2025-01-22 17:01

تعد واجهة برمجة تطبيقات الاستعلام أحد مكونات خدمات البيانات المكانية في Bing. يمكنك استخدام واجهة برمجة تطبيقات الاستعلام للاستعلام عن مصدر بيانات للحصول على معلومات حول الكيانات في مصدر البيانات هذا. يمكن لكل استجابة استعلام إرجاع 250 نتيجة كحد أقصى. آخر تعديل: 2025-01-22 17:01

أي شخص لديه Galaxy S7 أو أحدث أو Galaxy Note 8 أو Galaxy Tab S3 أو S4 سيجد أيقونة Fortnite في تطبيق GameLauncher من سامسونج (يمكنك العثور عليه في درج التطبيق الخاص بك.) ما عليك سوى النقر لبدء تنزيل اللعبة. ملابس Galaxy OutfitforFortnite الحصرية على Android. آخر تعديل: 2025-01-22 17:01

تحسين محركات البحث للفيديو (vSEO) هي عملية تحسين عرض الفيديو أو رؤيته في محركات البحث بالفيديو أو محركات البحث بشكل عام ، مما يسمح له بالظهور ، بشكل مفضل ، في الصفحة الأولى من النتائج. آخر تعديل: 2025-01-22 17:01

ترتبط مجموعات أمان AWS (SGs) بمثيلات EC2 وتوفر الأمان على مستوى الوصول إلى البروتوكول والمنفذ. تحتوي كل مجموعة أمان - تعمل بنفس طريقة جدار الحماية - على مجموعة من القواعد التي تقوم بتصفية حركة المرور الواردة والصادرة من مثيل EC2. آخر تعديل: 2025-01-22 17:01

لبوسيدون إن إله المحيطات والبحار والزلازل والخيول ، لكي يموت ، يجب ألا يعترف الناس بعد الآن بهذه الأجسام. في الواقع ، قيل إن إلهين فقط ماتا حقًا. هذا يغضب هاديس الذي يطلب من زيوس قتله. يقتله زيوس بصعقته. آخر تعديل: 2025-01-22 17:01

أفضل لوحات المفاتيح الميكانيكية ظهرت في ThisRoundup: Corsair K95 RGB Platinum Review. مراجعة HyperX Alloy Origins. مراجعة لوحة مفاتيح الألعاب الميكانيكية Kinesis Freestyle Edge RGB Split. قرصان K70 RGB MK. مراجعة لوحة المفاتيح Das Keyboard 4Q. مراجعة الكربون لوجيتك G513. مراجعة Logitech Pro X مراجعة جهاز Razer BlackWidow Chroma V2. آخر تعديل: 2025-01-22 17:01

كيف تجعل اسم Wi-Fi SSID الخاص بك مخفيًا عن الأشخاص InDlink 600M افتح جهاز توجيه Dlink الخاص بك باستخدام iP: 192.168. 0.1 في متصفحك. تسجيل الدخول باسم المستخدم وكلمة المرور الخاصة بك. انتقل إلى الاتصال اللاسلكي -> انتقل إلى إعداد الشبكة اللاسلكية. انتقل إلى زر Enable Hidden Wireless. آخر تعديل: 2025-01-22 17:01

تعمل عائلة EMC VMAX3 على تسريع تحولك إلى السحابة المختلطة. استكشف ميزات VMAX3 الجديدة - منصة البيانات السحابية الوحيدة في الصناعة للتطبيقات ذات المهام الحرجة - وتعرف على كيفية تقديمها خفة الحركة على مستوى السحابة وتوافر بيانات لا مثيل له. تعامل مع أحمال العمل اليوم أثناء الانتقال إلى السحابة المختلطة. آخر تعديل: 2025-01-22 17:01

النهج الاستنتاجي (الاستنتاج الاستنتاجي) يهتم النهج الاستنتاجي بـ "تطوير فرضية (أو فرضيات) بناءً على نظرية موجودة ، ثم تصميم استراتيجية بحث لاختبار الفرضية" [1] وقد ذكر أن "الاستنتاج يعني الاستدلال من خاص بالعام. آخر تعديل: 2025-01-22 17:01