ابدأ تشغيل Canon Inkjet Print Utility ، ثم حدد طابعتك في شاشة Select Model. عند استخدام جهاز كمبيوتر أو جهاز لوحي مزود بمنفذ USB ، يمكنك أيضًا توصيله بالطابعة باستخدام كبل USB. قم بتوصيل الكمبيوتر أو الجهاز اللوحي بالطابعة باستخدام كابل USB. آخر تعديل: 2025-01-22 17:01

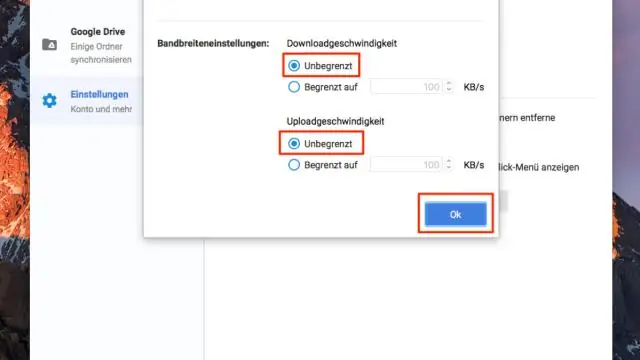

نعم إنه كذلك. يمكنك نقل وإعادة تسمية مجلد مشترك دون أن يؤثر ذلك على المالك أو أي أعضاء آخرين لهذا المجلد. لا يمكنك نقله إلى مجلد مشترك آخر (لا يمكنك تداخل المجلدات المشتركة). قد ترى إشعارات بأنك تركت المشاركة. آخر تعديل: 2025-01-22 17:01

يتضمن النهج الاستنتاجي إعطاء المتعلمين قاعدة عامة ، والتي يتم تطبيقها بعد ذلك على أمثلة لغوية محددة وشحذها من خلال تمارين الممارسة. يتضمن النهج الاستقرائي المتعلمين اكتشاف أو ملاحظة الأنماط ووضع "قاعدة" لأنفسهم قبل أن يمارسوا اللغة. آخر تعديل: 2025-01-22 17:01

في 20 أبريل 2009 ، أُعلن أن شركة Oracle Corporation ستستحوذ على Sun مقابل 7.4 مليار دولار أمريكي. تم الانتهاء من الصفقة في 27 يناير 2010. تضمنت منتجات Sun خوادم الكمبيوتر ومحطات العمل المبنية على بنية معالج SPARC الخاص بها المستندة إلى RISC ، بالإضافة إلى معالجات AMD Opteron و Intel Xeon المستندة إلى x86. آخر تعديل: 2025-01-22 17:01

خذ التعديل الذي تم تنزيله (الذي يحتوي على الامتداد. jar أو. zip وانسخه في مجلد تعديل مفتوح. 6) قم بتشغيل المشغل وأدخل إصدار قائمة Minecraft Forge ، انقر فوق الزر "Mods" ، وهناك نجد مجموعة منالوضع. آخر تعديل: 2025-01-22 17:01

خطوات إضافة Bokeh الخطوة 1: افتح أو استورد الصورة التي تريد العمل بها. الخطوة 2: قم بالتبديل إلى وضع "التطوير" في Lightroom. الخطوة 3: حدد فرشاة الضبط لإنشاء قناع خلفية. الخطوة 4: قم برسم خلفية الصورة في Lightroom لإنشاء قناع. آخر تعديل: 2025-01-22 17:01

الاستقطاع والاستقراء. في المنطق ، غالبًا ما نشير إلى طريقتين عريضتين للاستدلال على أنهما النهج الاستنتاجي والاستقرائي. يعمل الاستدلال الاستنتاجي من العام إلى الأكثر تحديدًا. في بعض الأحيان يسمى هذا بشكل غير رسمي نهج "من أعلى إلى أسفل". آخر تعديل: 2025-01-22 17:01

تعني بشكل أساسي أن الآلة الكهربائية (محرك أو مولد) لها أربعة أقطاب مغناطيسية كما هو موضح في هذا المقطع العرضي: [1] هناك أربعة أقطاب مغناطيسية على الجزء المتحرك (الجزء الداخلي الذي يدور مع العمود): قطبان شماليان واثنان الأقطاب الجنوبية. آخر تعديل: 2025-01-22 17:01

تم طرح Motorola Razr V3i في معظم الأسواق العالمية في الربع الرابع من 2005-2006. في الولايات المتحدة ، تم إصدار الهاتف من خلال Cingular Wireless في 6 سبتمبر 2006 ، بسعر تنشيط جديد قدره 299 دولارًا ، بينما أصدرت T-Mobile Dolce & Gabbana V3i حصريًا في الولايات المتحدة. آخر تعديل: 2025-01-22 17:01

يقدم Asp.Net مفهوم مجال التطبيق الذي يُعرف قريبًا باسم AppDomain. يمكن اعتبارها عملية خفيفة الوزن وهي عبارة عن حاوية وحدود. NET من التأثير على التطبيقات الأخرى. يمكن تدمير AppDomain دون التأثير على مجالات التطبيقات الأخرى في العملية. آخر تعديل: 2025-01-22 17:01

نوع التعليق التوضيحي XmlTransient. يعد التعليق التوضيحيXmlTransient مفيدًا لحل تضارب الأسماء بين اسم خاصية JavaBean واسم الحقل أو منع تعيين حقل / خاصية. يمكن أن يحدث تضارب في الاسم عندما يكون اسم خاصية JavaBean الذي تم إلغاء رأسه واسم الحقل متماثلين. آخر تعديل: 2025-01-22 17:01

ينظم نموذج البيانات عناصر البيانات ويوحد كيفية ارتباط عناصر البيانات ببعضها البعض. يتم تحديد نماذج البيانات في تدوين نمذجة البيانات ، والذي غالبًا ما يكون رسوميًا في الشكل.] يمكن أحيانًا الإشارة إلى نموذج البيانات على أنه هيكل بيانات ، خاصة في سياق لغات البرمجة. آخر تعديل: 2025-01-22 17:01

لا يوجد إشعار ينبه مستخدمي Discord بأنه تمت إزالتهم من الخادم. يمكنهم فقط رؤية الخادم المفقود في قائمة الخوادم الخاصة بهم. يمكن للمستخدمين الذين تم طردهم الانضمام مرة أخرى إذا كان الخادم الخاص بك عامًا أو إذا تم إعطاؤهم دعوة جديدة للعودة. آخر تعديل: 2025-01-22 17:01

إذا كنت قد تلقيت بالفعل منتج Oculus ، فيمكنك الاتصال بدعم Oculus لإعادته لاسترداد الأموال. سنقوم بإرجاع الأموال الخاصة بـ Oculusdevices التي تم إرجاعها في غضون 30 يومًا من وقت شحن طلبك. ستتلقى استردادًا إلى طريقة الدفع الخاصة بك بمجرد إرجاع جهاز Oculus الخاص بك وفحصه. آخر تعديل: 2025-01-22 17:01

بروتوكول ملحق بريد الإنترنت متعدد الأغراض (MIME). MIME هو نوع من البروتوكول الإضافي أو الإضافي الذي يسمح بإرسال البيانات غير ASCII عبر SMTP. يسمح للمستخدمين بتبادل أنواع مختلفة من ملفات البيانات على الإنترنت: الصوت والفيديو والصور وبرامج التطبيقات أيضًا. آخر تعديل: 2025-01-22 17:01

أمثلة على الاستخدامات العرضية والإفصاحات: 1. المحادثات السرية بين مقدمي الرعاية الصحية أو مع المرضى. أ. على سبيل المثال ، قد يطلب مقدم الخدمة من أحد الموظفين الإداريين إصدار فاتورة لمريض مقابل إجراء معين ، وقد يسمعه شخص واحد أو أكثر. آخر تعديل: 2025-01-22 17:01

تمثل الإشارة الطريقة التي تتواصل بها: راديو SayAM / FM ، دخان ، إيماءة يد ، إلخ. البيانات أو المعلومات المنقولة في الإشارة. تم تخزين Butdata mayalsobe. لذلك قد تنقل الإشارة معلومات (بيانات) ، لكن لا يتم إصدار جميع البيانات. آخر تعديل: 2025-01-22 17:01

نموذج الاتصال. آخر تعديل: 2025-01-22 17:01

النمذجة والنماذج الأولية. يستكشف هذا الفصل النمذجة الرشيقة ، وهي مجموعة من الأساليب المبتكرة التي تركز على المستخدم لتطوير الأنظمة. سوف تتعلم القيم والمبادئ والأنشطة والموارد والممارسات والعمليات والأدوات المرتبطة بالمنهجيات الرشيقة. آخر تعديل: 2025-01-22 17:01

العبارة عبارة عن مجموعة (أو اقتران) من الكلمات في اللغة الإنجليزية. يمكن أن تكون العبارة قصيرة أو طويلة ، لكنها لا تتضمن اقتران الفاعل والفعل الضروري لعمل جملة. بعض الأمثلة على العبارات تشمل: بعد الوجبة (عبارة الجر) كانوا ينتظرون الفيلم (عبارة فعلية). آخر تعديل: 2025-01-22 17:01

ستحتاج إلى ما لا يقل عن 6-700 جول أو أعلى. (الأفضل هنا.) جهد التثبيت هو الجهد الذي سيطلق واقي زيادة التيار - أو بشكل أساسي عندما يستيقظ واقي زيادة التيار ويبدأ في امتصاص الطاقة. آخر تعديل: 2025-01-22 17:01

بالمعنى الدقيق للكلمة ، فإن التقرير المخصص هو تقرير يتم إنشاؤه بسرعة ، ويعرض المعلومات في جدول أو مخطط ناتج عن سؤال لم يتم تدوينه بالفعل في تقرير الإنتاج. آخر تعديل: 2025-01-22 17:01

تحرير قائمة انقر بزر الماوس الأيمن للملفات يمكنك تعطيل أحد التطبيقات بالنقر فوق المجلد الموجود في الجزء الأيسر ثم النقر بزر الماوس الأيمن فوق قيمة المفتاح في الجزء الأيمن واختيار "تعديل". آخر تعديل: 2025-01-22 17:01

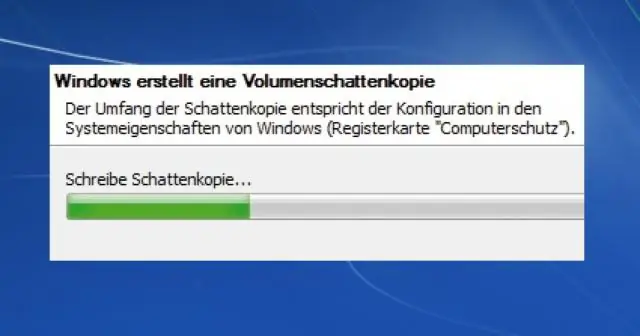

Shadow Copy (أو خدمة Volume Shadow Copy ، والمعروفة أيضًا باسم VSS) هي تقنية مضمنة في نظام التشغيل Microsoft Windows. يسمح لمستخدمي Windows بأخذ نسخ احتياطية يدوية وتلقائية (أو لقطات) لملفات الكمبيوتر ووحدات التخزين. هذه الميزة متاحة حتى عندما تكون هذه الملفات أو وحدات التخزين قيد الاستخدام. آخر تعديل: 2025-01-22 17:01

توجد الخيارات التالية للتحقق من استخدام وحدة المعالجة المركزية الحالية لخادم قاعدة بيانات SAP HANA: SAP HANA Studio -> الإدارة -> نظرة عامة -> استخدام وحدة المعالجة المركزية. استوديو SAP HANA -> الإدارة -> الأداء -> تحميل -> وحدة المعالجة المركزية [النظام]. آخر تعديل: 2025-01-22 17:01

خصوصية الإنترنت هي مستوى الخصوصية والأمان للبيانات الشخصية المنشورة عبر الإنترنت. إنه مصطلح واسع يشير إلى مجموعة متنوعة من العوامل والتقنيات والتقنيات المستخدمة لحماية البيانات والاتصالات والتفضيلات الحساسة والخاصة. تُعرف خصوصية الإنترنت أيضًا بالخصوصية عبر الإنترنت. آخر تعديل: 2025-01-22 17:01

انقر فوق اسم Mac ضمن "الأجهزة" على الصفحة التي تظهر وسترى الرقم التسلسلي لجهاز Mac. إذا قمت بتمكين العثور على جهاز Mac الخاص بي على جهاز Mac وتم سرقته أو فقده ، فيمكنك تعقبه أو قفله باستخدام ميزة Find MyMac في iCloud. إذا كان لا يزال لديك صندوق الوارد الخاص بجهاز Mac الخاص بك ، فابحث في الصندوق. آخر تعديل: 2025-01-22 17:01

للشحن ، قم بتوصيل الكبل المرفق بمنفذ الإدخال على حزمة البطارية. قم بتوصيل الطرف الآخر ، عادةً ما يكون USB قياسيًا ، بشاحن الحائط أو مصدر طاقة آخر. يتراوح إدخال حزمة البطارية من 1Amp إلى 2.4Amps. ببساطة ، كلما زاد رقم الإدخال ، زادت سرعة إعادة الشحن. آخر تعديل: 2025-01-22 17:01

يعد Illustrator رائعًا للاستخدام عندما تريد إنشاء إدراك للعمق لأنه يسمح لك بإنشاء طبقات متعددة. كما أن لديها قدرات رسم أقوى من إنديزاين. انخفاض طفيف في Illustrator هو أنه لا يمكنه تنفيذ عدة صفحات أو أرقام صفحات تلقائيًا. آخر تعديل: 2025-01-22 17:01

يعد عرض بيانات EXIF في Windows أمرًا سهلاً. جوسترايت انقر على الصورة المعنية وحدد "خصائص". انقر فوق علامة التبويب "التفاصيل" وقم بالتمرير لأسفل - سترى جميع أنواع المعلومات حول الكاميرا المستخدمة والإعدادات التي تم التقاط الصورة بها. آخر تعديل: 2025-01-22 17:01

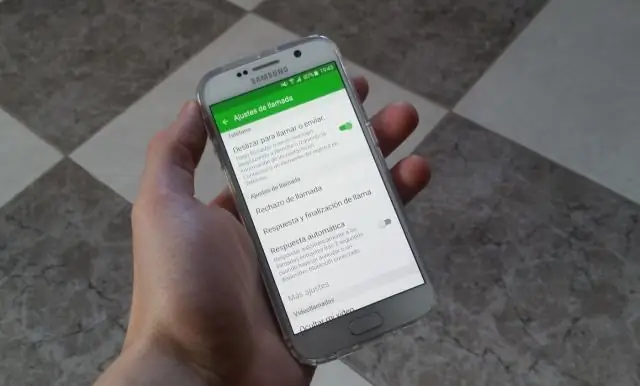

حظر المكالمات من الشاشة الرئيسية ، انقر فوق رمز الهاتف. اضغط على المزيد. اضغط على الإعدادات. انقر فوق رفض الاتصال. انقر فوق قائمة الرفض التلقائي. لإدخال الرقم يدويًا: أدخل الرقم. إذا رغبت في ذلك ، اختر خيار مطابقة المعايير: للبحث عن الرقم: اضغط على أيقونة جهات الاتصال. لحظر المتصلين غير المعروفين ، انقل الشريحة ضمن Unknown to ON. آخر تعديل: 2025-01-22 17:01

برنامج SketchUp Pro. آخر تعديل: 2025-01-22 17:01

HP Deskjet 2548 كيفية المسح من خلال الجهاز يتم عن طريق البحث في الطابعة والمسح الضوئي للمستندات الموضوعة. يتم البحث عن الطابعة النشطة من خلال اسمها ويتم تحديد خيار "مسح مستند أو صورة" ضوئيًا لتنفيذ وظيفة المسح الضوئي. الآن يمكن للمستخدم تحميل المستند أو الصورة المطلوب تحميلها. آخر تعديل: 2025-01-22 17:01

الدائرة الافتراضية المحولة (SVC) هي نوع من الدوائر الافتراضية في شبكات الاتصالات والكمبيوتر تُستخدم لإنشاء اتصال مؤقت بين عقدتين مختلفتين للشبكة حتى الانتهاء من جلسة نقل البيانات ، وبعد ذلك يتم إنهاء الاتصال. آخر تعديل: 2025-01-22 17:01

تقدم LG أكثر من 200 تطبيق لأجهزة التلفزيون الذكية الخاصة بها ، والعديد منها متاح مجانًا من خلال متجر تطبيقات LG. 1. افتح متجر محتوى LG. سيتم العثور على التطبيقات والوسائط الأخرى من خلال LG ContentStore ، الموجود على الشاشة الرئيسية في قائمة الشريط. آخر تعديل: 2025-01-22 17:01

لاستخدام الصورة كرابط في HTML ، استخدم العلامة بالإضافة إلى العلامة ذات السمة hrefattribute. العلامة مخصصة لاستخدام صورة في صفحة aweb والعلامة لإضافة رابط. ضمن سمة علامة الصورة ، أضف عنوان URL للصورة. مع ذلك ، أضف أيضًا الارتفاع والعرض. آخر تعديل: 2025-01-22 17:01

منذ عام 2007 ، تحتوي معظم أنظمة الكمبيوتر الجديدة على موصلات SATA ولا تحتوي على موصلات IDE. إذا كانت مؤسستك لا تزال تستخدم حاليًا محركات الأقراص الثابتة IDE ، فأنت متأخر في ترقية أنظمتك. تُعرف محركات أقراص IDE (التي تعني إلكترونيات المحرك المتكاملة) أيضًا باسم PATA لـ Parallel ATA. آخر تعديل: 2025-01-22 17:01

يمكن أن تنتقل تركيبات SharkBite بسرعة من مادة أنابيب إلى أخرى. تركيبات SharkBite ذات الياقة البيضاء متوافقة مع الأنابيب البلاستيكية. تتوافق هذه التركيبات مع الجدول 40 و 80 و 120 PVC. تركيبات SharkBite ذات طوق تان متوافقة مع أنابيب PEX والنحاس و C-PVC و PE-RT و HDPE. آخر تعديل: 2025-01-22 17:01

إذا فقدت الجهاز الموثوق به أو رقم الهاتف المرتبط بمعرف Apple الخاص بك ، فانتقل إلى صفحة حساب Apple ID وأدخل معرف Apple وكلمة المرور. في شاشة التحقق من هويتك ، حدد "ألا تستطيع الوصول إلى أجهزتك الموثوقة؟" في النافذة المنبثقة ، أدخل مفتاح الاسترداد الخاص بك. انتقل إلى قسم الأمان وانقر فوق تحرير. آخر تعديل: 2025-01-22 17:01

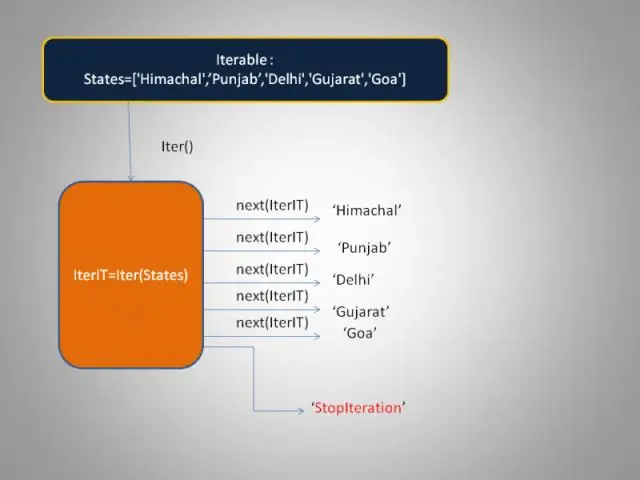

في Java ، Iterator هي واجهة متاحة في إطار عمل Collection في java. استخدام الحزمة. إنه مؤشر Java يستخدم لتكرار مجموعة من الكائنات. يتم استخدامه لاجتياز عناصر كائن المجموعة واحدًا تلو الآخر. آخر تعديل: 2025-01-22 17:01