الصورة: جوجل. يوم الثلاثاء ، نشرت وحدة Jigsaw في Google اختبارًا يختبر قدرات المستخدمين على تحديد رسائل البريد الإلكتروني المخادعة. يختبر هذا الاختبار على سلسلة من رسائل البريد الإلكتروني لمعرفة ما إذا كان يمكنك التمييز بين العلامات المنبهة للتصيد الاحتيالي. يوضح Jigsaw في إحدى مشاركات المدونة أن "التصيد هو ، إلى حد بعيد ، الشكل الأكثر شيوعًا للهجوم الإلكتروني". آخر تعديل: 2025-01-22 17:01

في Flutter ، لا يتطلب الأمر سوى بضع خطوات لوضع نص أو رمز أو صورة على الشاشة. حدد عنصر واجهة مستخدم التخطيط. إنشاء عنصر واجهة مستخدم مرئي. إضافة عنصر واجهة المستخدم المرئي إلى عنصر واجهة المستخدم التخطيط. أضف أداة التخطيط إلى الصفحة. آخر تعديل: 2025-01-22 17:01

على جهاز iPhone أو iPad ، انتقل إلى Chrome على متجر التطبيقات. اضغط على Get. انقر فوق تثبيت. أدخل معرف Apple IDPassword الخاص بك وانقر فوق موافق. آخر تعديل: 2025-01-22 17:01

قم بإعداد 1 قم بتوصيل محول USB بالمحول التسلسلي ، وحدد رقم منفذ COM الخاص به عن طريق فتح Windows Device Manger (يجب أن يكون برنامج التشغيل مثبتًا مسبقًا للمحول). 2 افتح PuTTY ، وانقر فوق Serial من الفئة: Connection. 3 حدد الفئة: جلسة ، انقر فوق زر الاختيار المسلسل ،. آخر تعديل: 2025-01-22 17:01

يمكنك كتابة نصوص awk للعمليات المعقدة أو يمكنك استخدام awk من سطر الأوامر. يرمز الاسم إلى Aho و Weinberger و Kernighan (نعم ، Brian Kernighan) ، مؤلفو اللغة ، التي بدأت في عام 1977 ، ومن ثم فهي تشترك في نفس روح Unix مثل المرافق الأخرى الكلاسيكية * nix. آخر تعديل: 2025-01-22 17:01

غالبًا ما يتم اختصارها كـ c / o ، تعني "العناية بـ" من خلال شخص ما أو عن طريق شخص ما. تشير هذه العبارة إلى أنه سيتم تسليم شيء ما إلى المرسل إليه حيث لا يتلقون عادة المراسلات. في الممارسة العملية ، يُعلم مكتب البريد أن المستلم ليس هو المستلم العادي لعنوان الشارع. آخر تعديل: 2025-01-22 17:01

تقوم طريقة Java string concat () بربط سلاسل متعددة. تقوم هذه الطريقة بإلحاق السلسلة المحددة في نهاية السلسلة المحددة وإرجاع السلسلة المدمجة. يمكننا استخدام طريقة concat () لربط أكثر من سلسلة. آخر تعديل: 2025-01-22 17:01

ما مقدار العائد الذي تتوقعه من أول تغريدة في اليوم؟ الجواب: حوالي 25.62 دولار. هذا هو الاستنتاج الذي توصلت إليه شركة SumAll ، وهي شركة لتصور البيانات وتحليلها ، بعد مراجعة أكثر من 900 من جهود عملائها على وسائل التواصل الاجتماعي. آخر تعديل: 2025-01-22 17:01

في Service Bus Explorer ، انتقل إلى File à Connect (أو اضغط على Ctrl + N). سيؤدي هذا إلى فتح نافذة اتصال حيث يمكنك اختيار إدخال سلسلة اتصال يدويًا أو الاختيار من سلاسل الاتصال المحفوظة مسبقًا لناقل الخدمة. لحفظ سلسلة اتصال ، يجب عليك تحرير “ServiceBusExplorer.exe. آخر تعديل: 2025-01-22 17:01

يمكن للشاهد ، في أي وقت ، رفض الرد على الاستجواب من خلال المطالبة بالحماية بموجب التعديل الخامس. الشخص الذي يدلي بشهادته هو المتهم في قضية جنائية: هذا امتداد للحماية بموجب التعديل الخامس. آخر تعديل: 2025-01-22 17:01

كاميرا GoPro HERO5 باللون الأسود. HERO5 Black هو توازن بين الأداء والراحة بفضل الفيديو بدقة 4K والتحكم الصوتي وشاشة اللمس سهلة الاستخدام والتصميم المقاوم للماء. الآن مع QuickStories ، ترسل HERO5 Black تلقائيًا لقطاتك إلى هاتفك حيث تتحول إلى فيديو رائع محرر. آخر تعديل: 2025-01-22 17:01

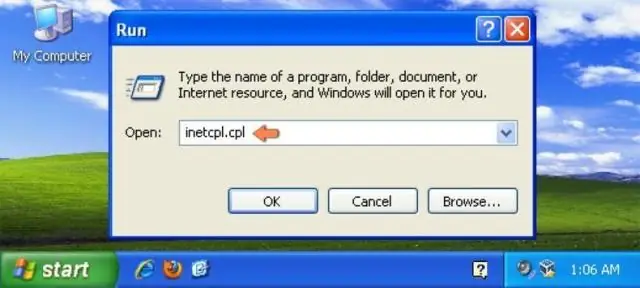

كيفية إعادة تعيين Internet Explorer إلى إعداداته الافتراضية (دليل المساعدة) افتح Internet Explorer ، وانقر فوق رمز الترس في الجزء العلوي الأيمن من متصفحك ، ثم حدد "InternetOptions". في مربع الحوار "خيارات الإنترنت" ، حدد علامة التبويب "خيارات متقدمة" ، ثم انقر فوق الزر "إعادة تعيين". آخر تعديل: 2025-01-22 17:01

المستقبل هو كائن يمكنه استرداد قيمة من كائن أو وظيفة موفر ما ، مع مزامنة هذا الوصول بشكل صحيح إذا كان في مؤشرات ترابط مختلفة. العقود الآجلة "الصالحة" هي كائنات مستقبلية مرتبطة بحالة مشتركة ، ويتم إنشاؤها عن طريق استدعاء إحدى الوظائف التالية:. آخر تعديل: 2025-01-22 17:01

بعبارة أخرى ، يعد + Google جانبًا واحدًا فقط من Google My Business ، والذي يحتوي على عدد من الميزات الأخرى. على الرغم من أن + Google هو شيء خاص به ، فإن GooglemyBusiness يسمح لك بربط حساباتك معًا ، مما يعزز النقطة التي مفادها أن الأعمال تعمل كلوحة تحكم لعملك على الإنترنت. آخر تعديل: 2025-01-22 17:01

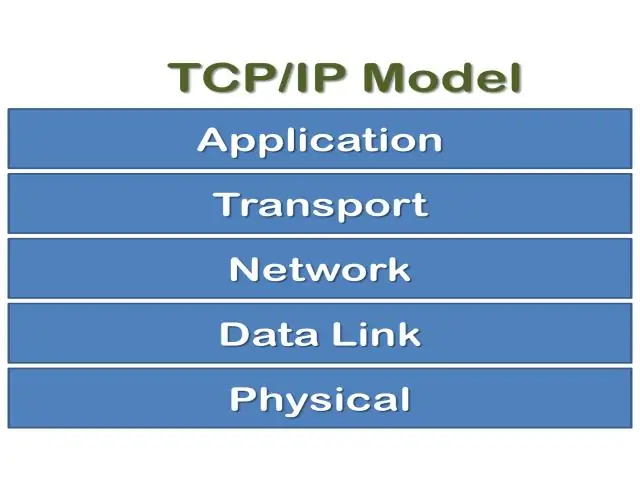

TCP (بروتوكول التحكم في الإرسال) هو معيار يحدد كيفية إنشاء وصيانة محادثة شبكة يمكن من خلالها لبرامج التطبيقات تبادل البيانات. يعمل TCP مع بروتوكول الإنترنت (IP) ، الذي يحدد كيفية إرسال أجهزة الكمبيوتر لحزم البيانات لبعضها البعض. آخر تعديل: 2025-01-22 17:01

مؤسسة Apache Software Foundation هي مجتمع لا مركزي مفتوح المصدر للمطورين. تتميز مشاريع Apache بعملية تطوير تعاونية قائمة على الإجماع وترخيص برمجيات مفتوح وواقعي. آخر تعديل: 2025-01-22 17:01

Pretty Links هو مكون إضافي قاتل للأشخاص الذين يريدون تنظيف الروابط التابعة لهم ، أو تتبع النقرات من رسائل البريد الإلكتروني ، أو روابطهم على Twitter لتأتي من نطاقهم الخاص ، أو بشكل عام زيادة الوصول إلى موقع الويب الخاص بهم عن طريق نشر هذه الروابط على المنتديات أو التعليقات على المدونات الأخرى. آخر تعديل: 2025-01-22 17:01

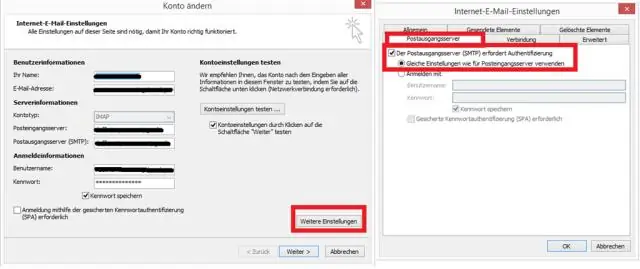

للعثور على حجم صندوق البريد الخاص بك ، في عرض البريد ، انقر فوق حسابك. انقر فوق Folder> Folder Properties ثم انقر فوق Folder Size في أسفل الجزء. ستلاحظ أن حجم صندوق البريد وكل مجلد فرعي محدد بالكيلو بايت (KB). آخر تعديل: 2025-01-22 17:01

هناك عدد من زوايا الكاميرا ، مثل اللقطة ذات الزاوية العالية ، اللقطة ذات الزاوية المنخفضة ، المنظر من منظور عين الطائر ومنظر عين الدودة. وجهة النظر هي المسافة والزاوية الظاهرية التي من خلالها تعرض الكاميرا الهدف وتسجله. وهي تشمل أيضًا زاوية الكاميرا على مستوى العين ولقطة وجهة النظر. آخر تعديل: 2025-01-22 17:01

البث المباشر إلى Vimeo Live ليس مجانيًا. تحتاج إلى شراء PRO Live أو Business Live أو لديك خطة Custom Live للبث. يمكنك فقط إرسال دفق RTMP مباشر إلى Vimeo Live ثم دفع البث من Vimeo إلى Twitch أو YouTube أو Periscope أو أي منصة بث أخرى تقبل بث anRTMP. آخر تعديل: 2025-01-22 17:01

فيديو بهذه الطريقة كيف تتم عمليات النقل الجاف؟ التحويلات الجافة هي نوع من الملصقات التي يمكن وضعها بدون ماء أو مذيب آخر. لتصنع بنفسك نقل جاف ، يمكنك استخدام نقل جاف ورق في طابعتك لطباعة صورتك أو نصك ، ثم قم بتطبيقه مثل المتجر الذي اشتريته نقل جاف .. آخر تعديل: 2025-01-22 17:01

توفي بيل بسلام في 2 أغسطس 1922 ، في منزله في Baddeck في جزيرة كيب بريتون ، نوفا سكوشا ، كندا. بعد وقت قصير من وفاته ، تم إغلاق نظام الهاتف بالكامل لمدة دقيقة واحدة تكريماً لعبقريته. آخر تعديل: 2025-01-22 17:01

منحة OAuth2 الضمنية هي البديل لمنح التفويض الأخرى. يسمح للعميل بالحصول على رمز وصول (و id_token ، عند استخدام OpenId Connect) مباشرة من نقطة نهاية التفويض ، دون الاتصال بنقطة نهاية الرمز المميز أو مصادقة العميل. آخر تعديل: 2025-01-22 17:01

يمكنك فتح برنامج نصي R في RStudio بالانتقال إلى ملف> ملف جديد> نص R في شريط القائمة. سيفتح RStudio بعد ذلك نصًا جديدًا أعلى جزء وحدة التحكم الخاصة بك ، كما هو موضح في الشكل 1-7. آخر تعديل: 2025-01-22 17:01

كيفية عمل تأثير قوس قزح حالمة قم بتنزيل محرر الصور PicsArt وصانع الكولاج لأنظمة iOS أو Android أو Windows. افتح صورتك في محرر الصور واضغط على Stickericon. قم بتكبير الملصق وضعه على صورتك. اضغط على الممحاة في الجزء العلوي من الشاشة وقم بتشغيل إصبعك على جانب الملصق لتنعيم الحواف. آخر تعديل: 2025-01-22 17:01

يمكن تكرار مظهر ProgressDialog عن طريق وضع ProgressBar في AlertDialog. لا يزال بإمكانك استخدامه ، لكن Android لا يريدك أن تستخدمه ، ولهذا السبب تم إهماله. آخر تعديل: 2025-01-22 17:01

الإجابة في الأصل: لماذا تحتاج سماعات إلغاء الضوضاء إلى بطاريات؟ لديهم دوائر "نشطة". تقيس الدوائر الضوضاء المحيطة وتقوم بتغذية نفس الشيء في القطبية المعاكسة لإلغاء الضوضاء بشكل مسموع. يوجد تسريب صوت عالٍ على الجانب الأيسر من سماعات الرأس Bose QuietComfort 25 الخاصة بي. آخر تعديل: 2025-01-22 17:01

يستخدم Base64 4 أحرف أسكي لتشفير 24 بت (3 بايت) من البيانات. للتشفير ، يقوم بتقسيم الثلاثة بايت إلى 4 أرقام 6 بت. يمكن أن يمثل الرقم المكون من 6 بتات 64 قيمة محتملة. آخر تعديل: 2025-01-22 17:01

الوصول إلى IIS Localhost من كمبيوتر آخر افتح cmd كمسؤول. اسمح بالوصول إلى المنافذ بواسطة جدار الحماية. > netsh advfirewall firewall إضافة اسم القاعدة = 'Open Port 3000' dir = قيد التشغيل = السماح للبروتوكول = منفذ TCP المحلي = 3000. أضف أسماء المضيف إلى تكوين IIS المحلي الخاص بك. أ) انتقل إلى "DocumentsIISExpressconfig". آخر تعديل: 2025-01-22 17:01

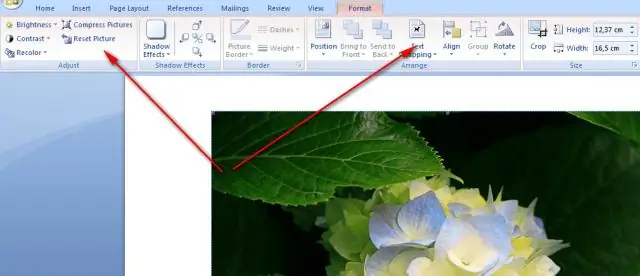

لإدراج صورة في المستند الخاص بك ، ما عليك سوى استخدام الأمر "includeegraphics" في قائمة "LaTeX". ثم ، انقر فوق زر "المتصفح" في مربع الحوار لتحديد ملف الرسوم. ملاحظة: إذا قمت بالنقر فوق الزر "+" ، فسيتم إضافة بيئة LaTeX "شخصية" تلقائيًا. آخر تعديل: 2025-01-22 17:01

Driver Restore (بواسطة 383 Media، Inc) هو برنامج تحديث لبرنامج adriver يتحقق من وجود برامج تشغيل جديدة متاحة على كمبيوتر المستخدم. يجب أن تنتبه دائمًا عند تثبيت البرنامج لأنه في كثير من الأحيان ، تتضمن أداة تثبيت البرامج عمليات تثبيت اختيارية ، مثل برنامج استعادة محرك الأقراص هذا الذي يحتمل أن يكون غير مرغوب فيه. آخر تعديل: 2025-01-22 17:01

على الرغم من أن وحدة المراجعة الخاصة بنا تحمل MSRP بقيمة 1،179 دولارًا ، إلا أن TheThinkPad T420 يبدأ من 789 دولارًا فقط. مقابل هذا السعر ، ستحصل على وحدة المعالجة المركزية Core i3 بسرعة 2.1 جيجاهرتز ، ورسومات مدمجة ، وشاشة 1366 × 768 ، ولكن نفس محرك الأقراص الثابتة 500 جيجابايت و 4 جيجابايت من ذاكرة الوصول العشوائي مثل وحدة المراجعة لدينا. آخر تعديل: 2025-01-22 17:01

لاستخدام TWAIN لمسح الصور ضوئيًا إلى Photoshop: افتح Photoshop 32 بت بالنقر فوق اختصار "Adobe Photoshop CS6 (32 بت)". حدد ملف> استيراد> [اسم الماسح الضوئي]. آخر تعديل: 2025-01-22 17:01

Main.js. بوليفيل. js لجعل تطبيقنا متوافقًا مع المتصفحات المختلفة. لأننا نكتب الكود بأحدث الميزات ولا تدعم كل المتصفحات هذه الميزات. يحتوي scripts.js على البرامج النصية التي نعلن عنها في قسم البرامج النصية في ملف angular.json "scripts": [. آخر تعديل: 2025-01-22 17:01

يراقب مفتاح التحويل التلقائي بالكامل الجهد الوارد من خط المرافق على مدار الساعة. عند انقطاع طاقة المرافق ، يستشعر مفتاح التحويل التلقائي المشكلة فورًا ويصدر إشارة لبدء تشغيل المولد. آخر تعديل: 2025-01-22 17:01

ما المقصود بالقراءة الملتزمة بعزل اللقطة؟ الفكرة وراء Read Committed Snapshot Isolation هي التالية: بدلاً من قفل سجل أثناء مرحلة القراءة باستخدام القفل المشترك ، سيعيد SQL Server بشفافية إصدار السجل القديم الملتزم من متجر الإصدار. مخزن الإصدار مخزن في TempDb. آخر تعديل: 2025-01-22 17:01

قيد التداخل - يحدد قيد التداخل ما إذا كان يمكن أن تحتوي فئتان فرعيتان على نفس الكيان أم لا. آخر تعديل: 2025-01-22 17:01

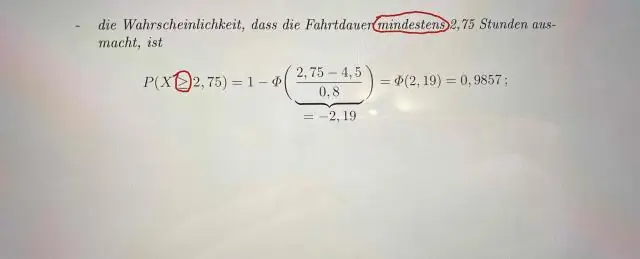

قاعدة الإضافة 2: عندما يكون حدثان ، A و B ، غير متنافيين ، فهناك بعض التداخل بين هذين الحدثين. إن احتمال حدوث A أو B هو مجموع احتمالية كل حدث مطروحًا منه احتمال التداخل. P (A أو B) = P (A) + P (B) - P (A و B). آخر تعديل: 2025-01-22 17:01

ملخص. من نواح كثيرة ، تعتبر شركة Olark شركة مثيرة للاهتمام. تأسست في عام 2009 ، هم فريق عمل عن بعد مع موظفين موزعين في جميع أنحاء العالم. إنها أيضًا واحدة من أكثر أدوات الدردشة الحية شيوعًا ، حيث تدعي أنها تخدم أكثر من 12000 شركة. آخر تعديل: 2025-01-22 17:01

يكون نمط الزائر مفيدًا عندما تريد معالجة بنية بيانات تحتوي على أنواع مختلفة من الكائنات ، وتريد إجراء عملية محددة على كل منها ، اعتمادًا على نوعها. آخر تعديل: 2025-01-22 17:01