للمحاذاة الرأسية ، اضبط عرض / ارتفاع العنصر الأصل على 100٪ وأضف عرض: جدول. ثم بالنسبة للعنصر الفرعي ، قم بتغيير العرض إلى خلية جدول وإضافة محاذاة رأسية: الوسط. للتوسيط الأفقي ، يمكنك إما إضافة محاذاة النص: توسيط لتوسيط النص وأي عناصر فرعية مضمنة أخرى. آخر تعديل: 2025-01-22 17:01

النتبينز. يقع ملف conf في المحتويات / الموارد. NetBeans / etc / netbeans. أسيوط داخل محتويات العبوة. آخر تعديل: 2025-01-22 17:01

GetParameter () - تمرير البيانات من العميل إلى JSP يتم التعامل هنا مع معرفة طريقة getParameter () في الحصول على البيانات ، وخاصة بيانات النموذج ، من صفحة HTML للعميل إلى صفحة JSP. الطلب. يتم استخدام getParameter () هنا لاسترداد بيانات النموذج من جانب العميل. آخر تعديل: 2025-01-22 17:01

لتكوين تشفير الشبكة: على كمبيوتر الخادم ، ابدأ Oracle Net Manager. من شجرة تنقل Oracle Net Configuration ، قم بتوسيع Local ، ثم حدد Profile. من القائمة ، حدد Oracle Advanced Security. ضمن Oracle Advanced Security ، حدد علامة التبويب Encryption. أدخل الإعدادات التالية:. آخر تعديل: 2025-01-22 17:01

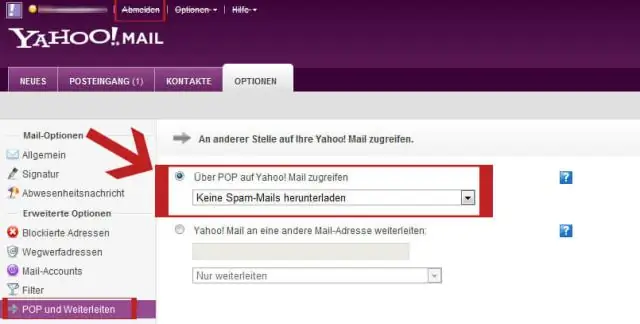

يمكن الوصول إلى بروتوكول POP بالانتقال إلى POP & Forwarding في Mail Options لـ Yahoo. تمكين بروتوكول POP على Yahoo مجانًا: قم بتسجيل الدخول إلى حساب Yahoo الخاص بك ، وابحث عن اسمك في الجزء العلوي الأيسر من الشاشة ، باستخدام سهم صغير معه. انقر فوق اسمك الذي سيفتح قائمة منسدلة مع بعض الخيارات ، وابحث وانقر فوق معلومات الحساب في هذه القائمة. آخر تعديل: 2025-01-22 17:01

مشغل الفيديو (فيديو YouTube قياسي) الأبعاد الموصى بها: 426 × 240 (240 بكسل) ، 640 × 360 (360 بكسل) ، 854 × 480 (480 بكسل) ، 1280 × 720 (720 بكسل) ، 1920 × 1080 (1080 بكسل) ، 2560 × 1440 (1440 بكسل) ) و 3840 × 2160 (2160 بكسل). آخر تعديل: 2025-01-22 17:01

تعد Java واحدة من أكثر لغات البرمجة شيوعًا والأكثر ثراءً بالميزات والمعروفة بتوافقها مع النظام الأساسي وقوتها ، في حين أن C # هي أيضًا لغة موجهة للكائنات وتستخدم في الغالب من قبل مبرمجي NET. آخر تعديل: 2025-01-22 17:01

اضغط على مفتاح Windows واكتب الأجهزة والطابعات في مربع البحث واضغط على إدخال. انقر بزر الماوس الأيمن فوق طابعة تريد إعادة تسميتها ، ثم انقر فوق خصائص الطابعة. انقر فوق علامة التبويب عام ، ثم اكتب الاسم الجديد في مربع النص. آخر تعديل: 2025-01-22 17:01

مطور (مطورو) Microsoft SQL Server الإصدار الأولي من Microsoft 24 أبريل 1989 ، كإصدار SQL Server 1.0 المستقر ، SQL Server 2019 / 2019-11-04 [±] مكتوب في C و C ++ نظام التشغيل Linux و Microsoft Windows Server و Microsoft Windows. آخر تعديل: 2025-01-22 17:01

إن ماكينة الصراف الآلي للبيتكوين (Bitcoin ATM) هي كشك يسمح للشخص بشراء Bitcoin باستخدام النقد أو بطاقة الخصم. في بعض الحالات ، يطلب موفرو Bitcoin ATM من المستخدمين أن يكون لديهم حساب حالي لإجراء المعاملات على الجهاز. هناك نوعان رئيسيان من آلات البيتكوين: أكشاك النقود وأجهزة الصراف الآلي. آخر تعديل: 2025-01-22 17:01

داخل قاعدة البيانات ، يتم تخزين البيانات في جداول. هذا يعني أنه يجب تخزين جميع البيانات بطريقة موحدة. هذا هو سبب إنشاء الجداول. الجداول هي أبسط العناصر (الهياكل) لتخزين البيانات الموجودة في قاعدة البيانات. آخر تعديل: 2025-01-22 17:01

الاستعلام عن المصطلح إرجاع المستندات التي تحتوي على مصطلح محدد في الحقل المقدم. يمكنك استخدام مصطلح الاستعلام للبحث عن المستندات بناءً على قيمة دقيقة مثل السعر أو معرّف المنتج أو اسم المستخدم. تجنب استخدام مصطلح الاستعلام لحقول النص. آخر تعديل: 2025-01-22 17:01

BMP. يخزن تنسيق BMP بيانات الألوان لكل بكسل في الصورة دون أي ضغط. على سبيل المثال ، ستتضمن صورة BMP بحجم 10 × 10 بكسل بيانات ملونة لـ 100 بكسل. تتيح طريقة تخزين معلومات الصورة هذه رسومات واضحة وعالية الجودة ، ولكنها تنتج أيضًا أحجام ملفات كبيرة. آخر تعديل: 2025-01-22 17:01

وفقًا لمدونة Top Rank Marketing: "دراسة الحالة" في سياق التسويق هي تحليل لمشروع أو حملة أو شركة تحدد الموقف والحلول الموصى بها وإجراءات التنفيذ وتحديد العوامل التي ساهمت في الفشل أو النجاح. آخر تعديل: 2025-01-22 17:01

كيفية تنفيذ حالات الاختبار في ALM الخطوة 1 قم بإنشاء مجلد جديد يسمى My First Test Case. الخطوة 2 قم بإنشاء مجموعة اختبار جديدة تسمى My First Test Case. الخطوة 3 في مجموعة الاختبار ، انقر فوق تحديد الاختبارات. الخطوة 4 ابحث عن "Flight Search" من القائمة الجانبية. الخطوة 5 اضغط على زر السهم أو اسحب مجموعة الاختبار إلى جزء شبكة التنفيذ. آخر تعديل: 2025-06-01 05:06

الاختلافات بين الروبوتات يبلغ قطر رومبا 890 حوالي بوصة واحدة أكبر وثلاثة أرطال أثقل من أيون 750. فلاتر أيون 750 مصنفة HEPA ؛ 890's ليست كذلك. يستخدم Shark التنقل الذكي بالمستشعرات ؛ يستخدم iRobot تقنية iAdapt. يستخدم Ion 750 فرشتين جانبيتين حيث يستخدم Roomba 890 واحدة. آخر تعديل: 2025-01-22 17:01

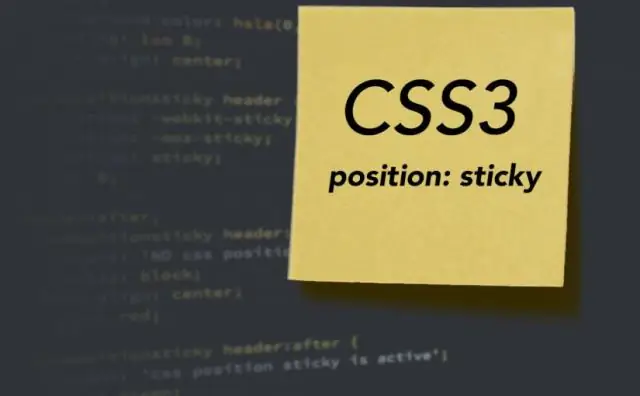

Position: sticky طريقة جديدة لوضع العناصر وهي مشابهة من الناحية المفاهيمية للموضع: ثابت. الفرق هو أن العنصر الذي له موضع: يتصرف ثابت مثل الموضع: نسبي داخل العنصر الرئيسي ، حتى يتم استيفاء حد إزاحة معين في منفذ العرض. آخر تعديل: 2025-01-22 17:01

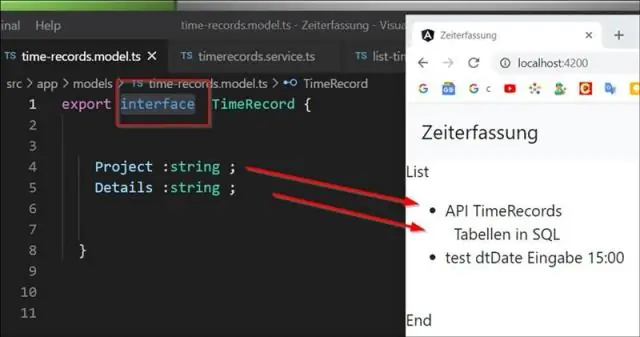

الجواب ببساطة لا. لأن تطبيق Angular ينشأ بمساعدة Angular CLI. تتم كتابة الكود الذي يتم كتابته لإنشاء تطبيق زاوي في تنضيد فقط. في وقت الترجمة CLI ، قم بتحويل كود Typescript إلى حزم من كود JAVASCRIPT. آخر تعديل: 2025-01-22 17:01

من المتوقع أن تطرح شركة آبل طرازات جديدة في سبتمبر ، مما يعني أنها ستخفض سعر الهواتف القديمة. إذا لم تكن بحاجة إلى الأحدث والأفضل ، يمكنك توفير المال عن طريق شراء طراز هذا العام بسعر مخفض. إذا كانت لا تزال تبيع iPhone XS و iPhone XR و iPhone XS Max لهذا العام ، فسوف تنخفض أسعارها أيضًا. آخر تعديل: 2025-01-22 17:01

تحميل رمز من سطح المكتب الخاص بك ، انقر فوق اسم مساحة العمل الخاصة بك في أعلى اليسار. حدد تخصيص Slack من القائمة. انقر فوق علامة التبويب رمز مساحة العمل. اختر ملفًا ، ثم انقر فوق رمز التحميل. بعد ذلك ، قم بقص الرمز الخاص بك. لتغيير حجم المحصول المحدد ، انقر واسحب من أي جانب من المربع المنقط. عند الانتهاء ، انقر فوق رمز الاقتصاص. آخر تعديل: 2025-01-22 17:01

فيديو ومن ثم ، كيف ترد على الهاتف دون الضرب؟ الطريقة الأولى: تمكين الميزات التي تسمح بالرد دون لمس الشاشة داخل قائمة الإعدادات ضمن قسم الإعدادات السريعة ، ستجد خيار إمكانية الوصول (رمز اليد) ، ثم اضغط عليه. قم بالتمرير لأسفل للعثور على قسم التخصيص ، وحدده للمتابعة.. آخر تعديل: 2025-01-22 17:01

يوفر Avast Free Antivirus ميزات أكثر من منتجات AV المجانية الأخرى ويقترب من مجموعة أمان كاملة. حمايته جيدة ، لكنها خطوة وراء الأفضل. بالإضافة إلى ذلك ، يمكن لبرنامج Avast أن يبطئ النظام قليلاً أكثر مما هو ضروري ، وسياسات الخصوصية الخاصة به تترك شيئًا مطلوبًا. آخر تعديل: 2025-01-22 17:01

Syslog هي طريقة تستخدمها أجهزة الشبكة لإرسال رسائل أحداث إلى خادم تسجيل - يُعرف عادةً باسم خادم Syslog. يتم دعم بروتوكول Syslog بواسطة مجموعة كبيرة من الأجهزة ويمكن استخدامه لتسجيل أنواع مختلفة من الأحداث. يمكن لمعظم معدات الشبكة ، مثل أجهزة التوجيه والمحولات ، إرسال رسائل Syslog. آخر تعديل: 2025-01-22 17:01

يمكن للوكالات الأمنية الحكومية مثل NSA أيضًا الوصول إلى أجهزتك من خلال الأبواب الخلفية المدمجة. هذا يعني أن هذه الوكالات الأمنية يمكنها ضبط مكالماتك الهاتفية ، وقراءة رسائلك ، والتقاط صور لك ، وبث مقاطع فيديو لك ، وقراءة رسائل البريد الإلكتروني الخاصة بك ، وسرقة ملفاتك … وقتما يحلو لهم. آخر تعديل: 2025-01-22 17:01

يعمل OIS بشكل أساسي على تحسين التصوير الفوتوغرافي في الإضاءة المنخفضة عن طريق التعويض المادي عن اهتزاز اليد داخل كل إطار فردي ، ويحسن EIS الفيديو المهتز من خلال الحفاظ على إطار ثابت بين إطارات الفيديو المتعددة. OIS هو في المقام الأول للصور ، و EIS للفيديو فقط. آخر تعديل: 2025-01-22 17:01

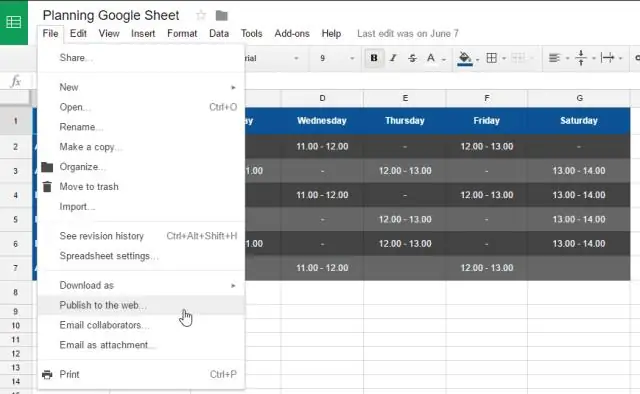

إذا كنت بحاجة إلى تجربة خالية من المتاعب للوصول إلى آلاف خلايا البيانات وإدارتها ، فإن Excel هو الفائز ، ومع ذلك ، إذا كنت تحتاج فقط إلى إنشاء جداول بيانات بسيطة مع مجموعة صغيرة من الأوامر ، فإن جداول بيانات Google هي الأفضل. آخر تعديل: 2025-01-22 17:01

فيما يلي إرشادات إنشاء مثلث باستخدام أداة المضلع: افتح Photoshop وحدد لوحة قماشية جديدة. أضف طبقة جديدة عن طريق تحديد قائمة الطبقة في الأعلى ثم جديدة. حدد رمز المستطيل في القائمة اليسرى لتحديد أدوات الشكل. غيّر الشكل إلى مضلع واضبط خيار النجمة على لا. آخر تعديل: 2025-01-22 17:01

مخطط قاعدة البيانات الارتباطية هو الجداول والأعمدة والعلاقات التي تربط المكونات معًا بقاعدة بيانات. مخطط قاعدة البيانات العلائقية هو الجداول والأعمدة والعلاقات التي تشكل قاعدة بيانات علائقية. آخر تعديل: 2025-01-22 17:01

كيف يعمل المولد الأوتوماتيكي ونظام تبديل التحويل يعمل مفتاح التحويل الأوتوماتيكي بالكامل على مراقبة الجهد الوارد من خط المرافق على مدار الساعة. عند انقطاع طاقة المرافق ، يستشعر مفتاح التحويل التلقائي المشكلة فورًا ويصدر إشارة لبدء تشغيل المولد. آخر تعديل: 2025-01-22 17:01

عرض مساحة التخزين على جهاز Android الخاص بك ، افتح الملفات من Google. إذا لم يكن لديك التطبيق ، احصل عليه من متجر Play. في الجزء السفلي الأيسر ، انقر فوق "تنظيف". في الجزء العلوي من الشاشة ، سترى مساحة التخزين المستخدمة والمتاحة. إذا كان هاتفك يحتوي على بطاقة ذاكرة ، فسوف ترى أيضًا مساحة التخزين الخاصة به. آخر تعديل: 2025-01-22 17:01

كائنات تخزين الويب localStorage و sessionStorage تسمحان بتخزين المفتاح / القيمة في المتصفح. يجب أن يكون كل من المفتاح والقيمة سلاسل. الحد الأقصى هو 2 ميغا بايت + ، حسب المتصفح. لا تنتهي صلاحيتها. ملخص. جلسة التخزين المحلي. آخر تعديل: 2025-01-22 17:01

كيفية تثبيت Follow Me Printer ، انقر فوق Start (ابدأ) واكتب 10.132.22.38 Follow-me-printer في شريط البحث ، واضغط على Enter. أدخل عنوان البريد الإلكتروني وكلمة المرور الخاصين بك في كوينز إذا طُلب منك ذلك. (تأكد من تحديد مربع "تذكر بيانات الاعتماد") بمجرد انتهاء الطابعة من تثبيت نافذة صغيرة منبثقة تظهر قائمة انتظار الطباعة. آخر تعديل: 2025-01-22 17:01

"تتيح لنا الخدمات المصغرة ، باختصار ، تقسيم نظامنا الكبير إلى عدد من المكونات المتعاونة المستقلة." Spring Cloud - الذي يعتمد على Spring Boot ، يوفر مجموعة من الميزات لإنشاء خدمات صغيرة بسرعة. آخر تعديل: 2025-01-22 17:01

تجميع قاعدة البيانات هو عملية دمج أكثر من خادم أو مثيلات تربط قاعدة بيانات واحدة. في بعض الأحيان قد لا يكون خادم واحد مناسبًا لإدارة كمية البيانات أو عدد الطلبات ، أي عندما تكون هناك حاجة إلى مجموعة بيانات. آخر تعديل: 2025-01-22 17:01

عادةً ما تشير منافذ USB للتحميل و downstream إلى المنافذ الموجودة على محور USB. يتصل منفذ المنبع بالجهاز المضيف (الكمبيوتر الشخصي) بينما المنافذ النهائية هي المكان الذي تقوم فيه بتوصيل الأجهزة الطرفية (محركات الأقراص المصغرة والطابعات وما إلى ذلك). آخر تعديل: 2025-01-22 17:01

يعد تعريف الإستراتيجية جزءًا مهمًا من عملية BC / DR ، لأنه يتم تنفيذ استراتيجياتك في خطط BC / DR. مهما كانت الإستراتيجية (الاستراتيجيات) التي تختارها ، يتم تحويل كل منها إلى سلسلة منطقية من الإجراءات التفصيلية (الردود) التي تساعدك على تحقيق هدفك: استعادة عملك واستئنافه. آخر تعديل: 2025-01-22 17:01

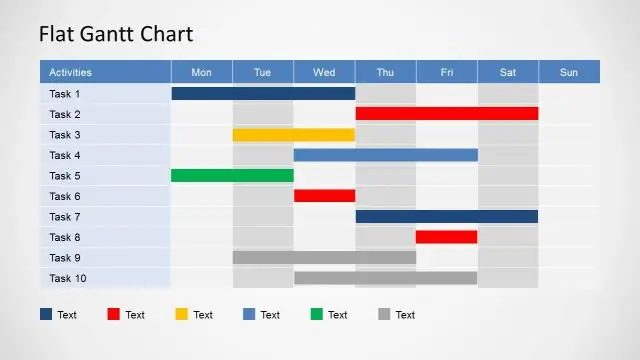

لتصدير مخطط جانت كملف PDF ، حدد رمز الطابعة أعلى الشاشة أثناء عرض مخطط جانت. يمكنك بعد ذلك اختيار حفظ كملف PDF كوجهة في نموذج الطباعة. آخر تعديل: 2025-01-22 17:01

كيفية إضافة حساب مصرفي في Samsung Pay Mini قم بتشغيل تطبيق Samsung Pay Mini واضغط على UPIoption في منتصف الشاشة. سيطلب منك التطبيق بعد ذلك تعيين معرف UPI الخاص بك. الآن ، اختر بطاقة SIM التي تريد استخدامها مع Samsung PayMini. سيقوم Samsung Pay Mini بعد ذلك بالتحقق من رقمك. اختر البنك الذي تتعامل معه وانقر فوق التالي. آخر تعديل: 2025-01-22 17:01

إذا كنت تريد التمرير أفقيًا في الاتجاه الصحيح ، فاستخدم JavaScript التالي. ((JavascriptExecutor) سائق). executeScript (“window. scrollBy (2000،0)”) ؛ إذا كنت تريد التمرير أفقيًا في الاتجاه الأيسر ، فاستخدم JavaScript التالي. ((JavascriptExecutor) سائق). executeScript (“window. آخر تعديل: 2025-01-22 17:01

الإعلانات. يتم تعريف كائن الأعمال في SAP Business Workflow على أنه مجموعة من الأساليب أو الأحداث لكيان في عملية الأعمال. تتضمن بعض كائنات العمل الشائعة في نظام SAP ما يلي: العميل والمواد والمورد. باستخدام كائنات الأعمال ، يتم توفير جميع الخدمات في شكل طرق قابلة للتنفيذ. آخر تعديل: 2025-01-22 17:01