يتم استخدام عامل التشغيل ALL لتحديد جميع مجموعات SELECT STATEMENT. يتم استخدامه أيضًا لمقارنة قيمة بكل قيمة في مجموعة قيم أخرى أو ناتج من استعلام فرعي. يقوم عامل التشغيل ALL بإرجاع TRUE إذا كانت جميع قيم الاستعلامات الفرعية تفي بالشرط. آخر تعديل: 2025-01-22 17:01

في شاشة القيود ، انتقل إلى قسم المحتويات المسموح بها واضغط على مواقع الويب. اضغط على الحد من محتوى البالغين واترك تطبيق الإعدادات. يتم حفظ اختيارك لحظر البالغين تلقائيًا ، ويحمي رمز المرور. آخر تعديل: 2025-01-22 17:01

قاعدة بيانات Db2 المعروفة سابقًا باسم Db2 لنظام التشغيل Linux و UNIX و Windows هي أحد منتجات خادم قاعدة البيانات التي طورتها شركة IBM. يُعرف أيضًا باسم Db2 LUW للإيجاز ، وهو جزء من عائلة منتجات قواعد البيانات Db2. Db2 LUW هو منتج "Common Server" من عائلة Db2 ، وهو مصمم للتشغيل على أنظمة التشغيل الأكثر شيوعًا. آخر تعديل: 2025-01-22 17:01

1974: تم تسليم أول روبوت صناعي كهربائي يتم التحكم فيه بواسطة الكمبيوتر المصغر في العالم ، IRB 6 من ASEA ، إلى شركة هندسة ميكانيكية صغيرة في جنوب السويد. تم تسجيل براءة اختراع تصميم هذا الروبوت بالفعل عام 1972. آخر تعديل: 2025-01-22 17:01

الوصول الآمن عن بعد. يحمي الوصول الآمن عن بُعد البيانات الحساسة عند الوصول إلى التطبيقات من أجهزة كمبيوتر خارج شبكة الشركة. تأمين مكالمات الوصول عن بُعد لاتخاذ إجراءات لضمان أمان نقطة النهاية واستخدام SSL VPN لمصادقة المستخدمين وتشفير البيانات. آخر تعديل: 2025-01-22 17:01

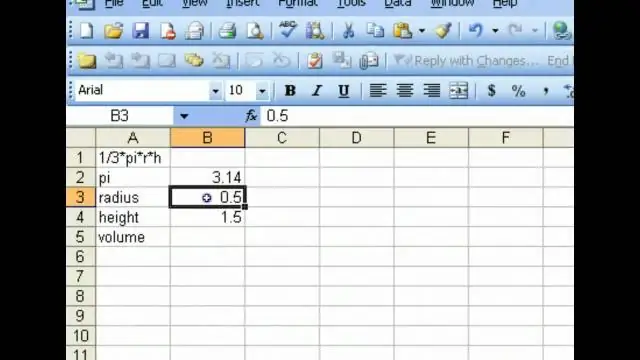

استخرج كل الصفوف من نطاق يفي بالمعايير في عمود واحد [تصفية] حدد أي خلية ضمن نطاق مجموعة البيانات. انتقل إلى علامة التبويب "البيانات" على الشريط. انقر فوق الزر "تصفية". آخر تعديل: 2025-01-22 17:01

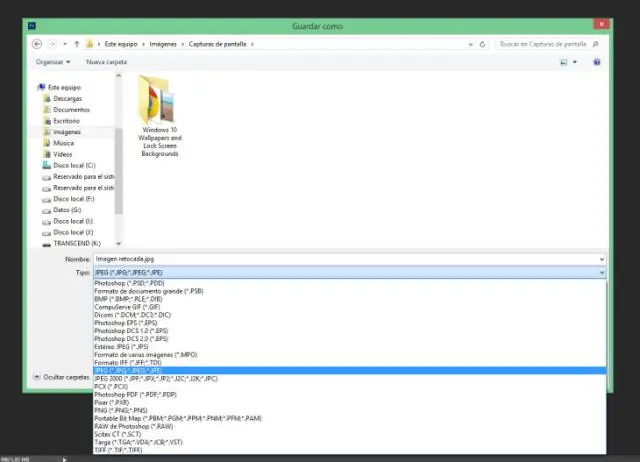

لتغيير حجم الصور دفعة واحدة ، انتقل إلى ملف »أتمتة» دفعة. اختر القائمة المنسدلة تعيين وحدد "الإجراءات الافتراضية". في القائمة المنسدلة الإجراء ، حدد الإجراء الذي تم إنشاؤه حديثًا. بعد ذلك ، في القائمة المنسدلة المصدر ، ستحتاج إلى تحديد مجلد ، ثم النقر فوق الزر اختيار لإضافة المجلد الذي يحتوي على صورك الأصلية. آخر تعديل: 2025-01-22 17:01

إنها عملية تطوير البرمجيات عن طريق كتابة كود يمكن الحفاظ عليه. يعني تطوير البرامج الإنشاء والتخطيط وإعادة الاستخدام والبحث والتطوير وتبسيط الأمور واستخدامها على نطاق أوسع وما إلى ذلك. تطوير الويب هو المصطلح المستخدم في عملية إنشاء تطبيقات الويب أو مواقع الويب التي يجب استضافتها. آخر تعديل: 2025-01-22 17:01

الكيفية: أساسيات مراقبة الخادم الخطوة 1: مراقبة وحدة المعالجة المركزية. وحدة المعالجة المركزية هي أدمغة أجهزة الخادم. الخطوة الثانية: مراقبة ذاكرة الوصول العشوائي. ذاكرة الوصول العشوائي ، أو ذاكرة الوصول العشوائي ، هي شكل من أشكال تخزين البيانات. الخطوة 3: مراقبة القرص. القرص الصلب هو الجهاز الذي يستخدمه الخادم لتخزين البيانات. الخطوة 4: أخطاء الأجهزة والأداء. آخر تعديل: 2025-01-22 17:01

ما يجب تضمينه في قائمة المراجع. عندما تقدم قائمة بالمراجع المهنية لصاحب عمل ، يجب عليك تضمين: اسمك في أعلى الصفحة. ضع قائمة بالمراجع الخاصة بك ، بما في ذلك الاسم والمسمى الوظيفي والشركة ومعلومات الاتصال ، مع ترك مسافة بين كل مرجع. آخر تعديل: 2025-01-22 17:01

للانضمام إلى إطارات البيانات هذه ، يوفر الباندا وظائف متعددة مثل concat () ، و merge () ، و Join () ، وما إلى ذلك. في هذا القسم ، سوف تتدرب على استخدام وظيفة merge () لباندا. يمكنك ملاحظة أن DataFrames قد تم دمجها الآن في DataFrame واحد بناءً على القيم المشتركة الموجودة في عمود المعرف لكل من DataFrame. آخر تعديل: 2025-01-22 17:01

ضم جملتين باستخدام جملة اسمية اجعل إحدى الجمل البسيطة هي الجملة الأساسية وغير الجمل الأخرى إلى جمل ثانوية. تعمل الجملة الاسمية كموضوع أو موضوع فعل. جملة الصفة تعمل مثل الصفة. شرط الظرف يعمل مثل الظرف. لقد آمن والداي دائمًا - ماذا؟. آخر تعديل: 2025-01-22 17:01

يتطلب Office 365 شهادة موثوقة على خادم ADFS الخاص بك. لذلك ، يجب الحصول على شهادة من جهة خارجية مصدق (CA). آخر تعديل: 2025-01-22 17:01

بدءًا من الإصدار 1806 ، يتم تثبيت أداة عرض سجل CMTrace تلقائيًا مع عميل مدير التكوين. تمت إضافته إلى دليل تثبيت العميل ، والذي يكون افتراضيًا هو٪ WinDir٪ CCMCMTrace.exe. آخر تعديل: 2025-01-22 17:01

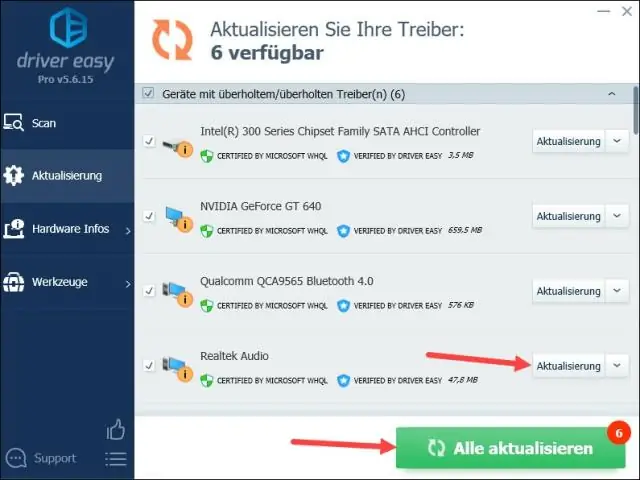

يمكنك أيضًا البحث عن مدير الأجهزة في لوحة التحكم> الأجهزة والصوت> مدير الجهاز. يعد العثور على مدير الجهاز أمرًا سهلاً مثل البحث عن "إدارة الأجهزة". في الواقع تحديث adriver بسيط. ما عليك سوى العثور على الجهاز الذي ترغب في تحديثه ، والنقر بزر الماوس الأيمن فوقه ، وتحديد UpdateDriver Software. آخر تعديل: 2025-01-22 17:01

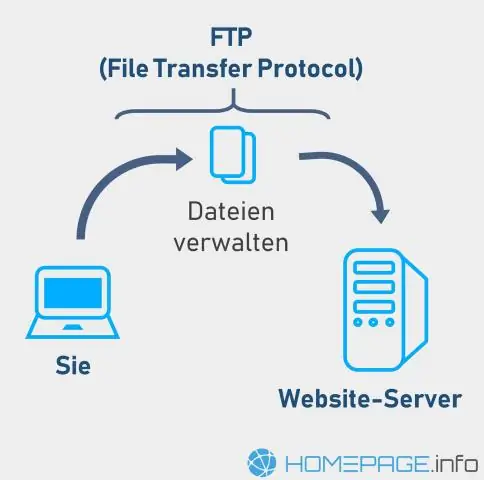

كيفية نسخ الملفات إلى نظام بعيد (بروتوكول نقل الملفات) قم بالتغيير إلى الدليل المصدر على النظام المحلي. إنشاء اتصال بروتوكول نقل الملفات. التغيير إلى الدليل الهدف. تأكد من أن لديك إذن الكتابة إلى الدليل الهدف. اضبط نوع التحويل على ثنائي. لنسخ ملف واحد ، استخدم الأمر put. لنسخ ملفات متعددة في وقت واحد ، استخدم أمر الإدخال. آخر تعديل: 2025-01-22 17:01

لا يأتي Windows 10 بدعم أصلي لمعاينة ملفات الصور الأولية ، مما يعني أنه لا يمكن للمستخدمين عرض الصور المصغرة أو البيانات الوصفية في تطبيق الصور أو مستكشف ملفات Windows. تمتلك Microsoft حلاً للمصورين الذين يحتاجون إلى هذه الإمكانية ، ومع ذلك ، يُطلق عليه اسم Raw Image Extension. آخر تعديل: 2025-01-22 17:01

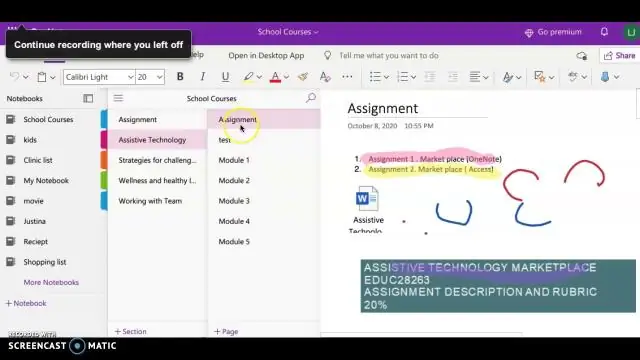

لصق نص من OneNote إلى Office حدد حاوية ملاحظة واحدة بالنقر فوق حد الملاحظة أعلى الحاوية. انقر بزر الماوس الأيمن واختر نسخ أو اضغط على Ctrl + C لنسخ المحتويات. الصق المحتويات في التطبيق الآخر. آخر تعديل: 2025-01-22 17:01

OLAP (المعالجة التحليلية عبر الإنترنت) هي التقنية الكامنة وراء العديد من تطبيقات ذكاء الأعمال (BI). OLAP هي تقنية قوية لاكتشاف البيانات ، بما في ذلك إمكانات عرض التقارير غير المحدود ، والحسابات التحليلية المعقدة ، والتخطيط التنبئي "ماذا لو" (الميزانية ، والتنبؤ). آخر تعديل: 2025-01-22 17:01

تركز إستراتيجية مستوى الأعمال في Netflix على التوزيع المادي للأفلام والعناوين التلفزيونية للمستهلك ، بينما تأمل Netflix على مستوى الشركات في تحقيق دفعة إلى سوق البث المباشر من خلال تقديم المزيد من العناوين للمستهلك للوصول إلى. آخر تعديل: 2025-01-22 17:01

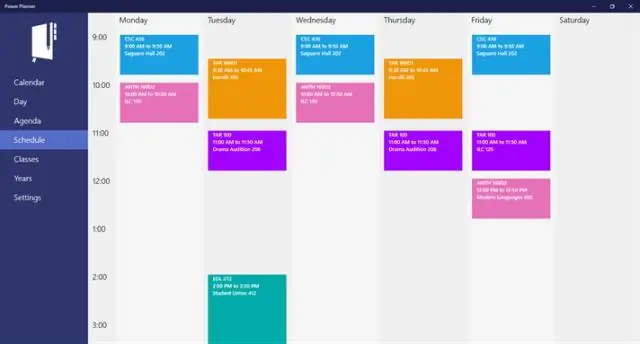

يسعدنا أن نعلن أن تطبيق MicrosoftPlanner الجديد للجوال متاح الآن لهواتف iPhonean و Android. بدءًا من اليوم ، يمكن لمستخدمي Planner الحاليين استخدام هذا التطبيق المصاحب لعرض خططهم وتحديثها أثناء التنقل ، ومعالجة التعليقات التي سمعناها منذ إطلاق تطبيق Planner على الويب. آخر تعديل: 2025-01-22 17:01

A7II في وضع الاقتصاص يشبه استخدام كاميرا 10MPAPS-C. اعتمادًا على استخداماتك ، ربما تكون 10 ميغا بكسل أكثر من كافية. من حيث ISO المرتفع ، ستكون جيدة مثل كاميرا APS-C ذات جودة عالية ، لذا فإن نقطة توقف واحدة أسوأ من الإطار الكامل A7II. آخر تعديل: 2025-01-22 17:01

يتم إرسال البريد المعتمد مع البريد العادي ، بينما يتم إرسال البريد المسجل بشكل منفصل. 5. عادة ما يتم إرسال المستندات والأشياء الثمينة المهمة عبر البريد المسجل لأنه أكثر أمانًا من البريد المعتمد. آخر تعديل: 2025-01-22 17:01

من ناحية أخرى ، فإن اللوحات الأم Mini-ITX أقصر من حيث الطول والعرض من اللوحات الأم micro-ATX. عادةً ما تحتوي على ممر PCIe واحد فقط. ومع ذلك ، فإن Theiradvantage في حجمها الأصغر. وذلك لأن معظم العلب ذات الحجم المتوسط إلى الأكبر سوف تستوعب اللوحات الأم ذات عامل الشكل الأصغر. آخر تعديل: 2025-01-22 17:01

استخدام فرش الأنماط حدد Windows> Brush Library أو حدد أداة Paint Brush وانتقل إلى Properties Panel> Style> Brush Library icon. انقر نقرًا مزدوجًا فوق أي فرشاة نمط في مكتبة الفرشاة لإضافتها إلى المستند. بمجرد إضافته إلى المستند ، يتم إدراجه في القائمة المنسدلة Stroke Style في لوحة Properties. آخر تعديل: 2025-01-22 17:01

لنظام التشغيل Android: افتح إعدادات الهاتف> التطبيقات> Outlook> تأكد من تمكين جهات الاتصال. ثم افتح تطبيق Outlook وانتقل إلى الإعدادات> انقر فوق حسابك> انقر فوق مزامنة جهات الاتصال. آخر تعديل: 2025-01-22 17:01

تصفية ActiveX افتح Internet Explorer وانتقل إلى الموقع الذي تريد السماح بتشغيل عناصر تحكم ActiveX عليه. حدد الزر محظور على شريط العناوين ، ثم حدد إيقاف تشغيل تصفية ActiveX. إذا لم تظهر الأزرار المحظورة على شريط العناوين ، فلا يوجد عنصر ActiveXcontent متاح في تلك الصفحة. آخر تعديل: 2025-01-22 17:01

إنشاء حقل محسوب بسيط الخطوة 1: إنشاء الحقل المحسوب. في ورقة عمل في Tableau ، حدد التحليل> إنشاء حقل محسوب. في محرر الحساب الذي يفتح ، قم بتسمية الحقل المحسوب. الخطوة 2: أدخل صيغة. في محرر الحساب ، أدخل صيغة. يستخدم هذا المثال الصيغة التالية:. آخر تعديل: 2025-01-22 17:01

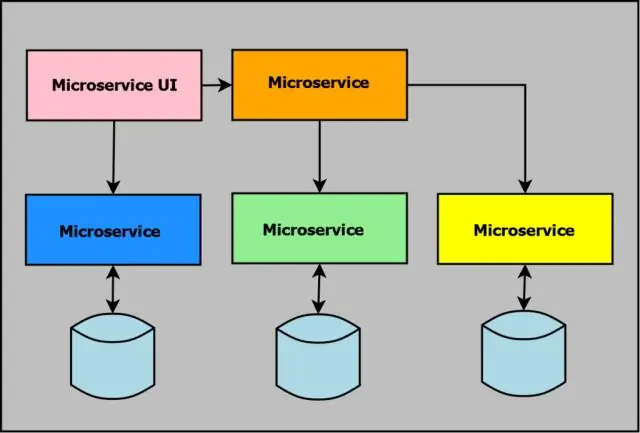

الخدمات المصغرة هي تقنية تطوير برمجيات - متغير من النمط الهيكلي للبنية الموجهة للخدمة (SOA) - الذي يرتب التطبيق كمجموعة من الخدمات غير المترابطة. في بنية الخدمات المصغرة ، تكون الخدمات دقيقة والبروتوكولات خفيفة الوزن. آخر تعديل: 2025-01-22 17:01

تغيير لغة الفيديو من القائمة اليسرى ، حدد مقاطع الفيديو. انقر فوق عنوان avideo أو الصورة المصغرة. افتح علامة التبويب خيارات متقدمة. اختر لغة الفيديو من القائمة المنسدلة للغة الفيديو ثم حفظ. آخر تعديل: 2025-01-22 17:01

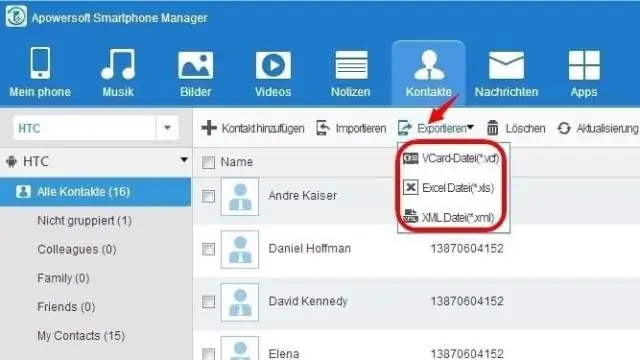

هنا ، سنأخذ إصدار Windows كمثال: قم بتشغيل البرنامج وربط HTC بجهاز الكمبيوتر. قم بتشغيل البرنامج على جهاز الكمبيوتر وتوصيل جهاز HTC بالكمبيوتر عبر كبل USB ، فأنت بحاجة إلى تمكين تصحيح أخطاء USB على جهاز HTC الخاص بك. معاينة وتحديد جهات الاتصال المطلوبة. ابدأ في التحويل. آخر تعديل: 2025-01-22 17:01

لتنزيل ملف WSDL من Basic Developer Portal ، أكمل الخطوات التالية: في قسم التنقل في Developer Portal ، انقر فوق رمز API. يتم عرض جميع واجهات برمجة التطبيقات التي يمكن استخدامها من قبل مطوري التطبيقات. انقر فوق API الذي يحتوي على ملف WSDL. انقر فوق تنزيل WSDL. آخر تعديل: 2025-01-22 17:01

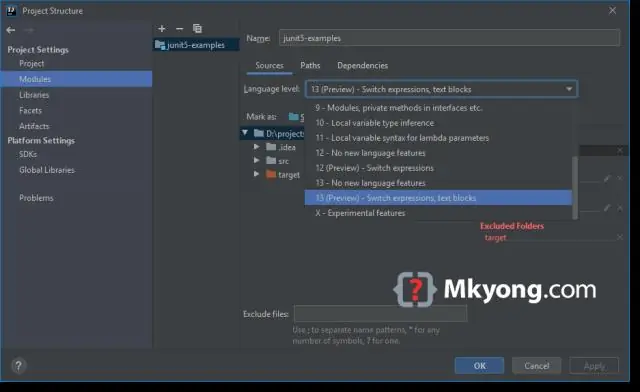

كيفية تغيير إصدار IntelliJ IDEA JDK؟ في القائمة ، انقر فوق ملف -> هيكل المشروع. إعدادات النظام الأساسي -> SDKs ، أضف وأشر إلى مجلد JDK 13 المثبت. إعدادات المشروع -> المشروع ، قم بتغيير كل من Project SDK ومستوى لغة المشروع إلى JDK 13. إعدادات المشروع -> الوحدات النمطية ، قم بتغيير مستوى اللغة إلى JDK 13. آخر تعديل: 2025-01-22 17:01

في الواقع ، لديك فرصة أكبر لربح يانصيب أكثر مما أصبح تطبيقك تطبيقًا اليوم أو حقق نجاحًا كبيرًا. من المؤكد أن تطوير تطبيق يستحق المحاولة لأنك ستتعلم الكثير خلال هذه العملية ، ولكن لا تنسَ أن امتلاك تطبيق في متجر التطبيقات شيء ، وبيعه في الواقع قصة أخرى. آخر تعديل: 2025-01-22 17:01

كيفية تعقب جهاز MacBook المسروق على جهاز iPhone الخاص بك ، قم بتشغيل تطبيق Find iPhone. قم بتسجيل الدخول باستخدام اسم مستخدم وكلمة مرور iCloud الخاصين بك. اضغط على MacBook الخاص بك في قائمة الأجهزة. إذا تم عرض موقع على الخريطة ، فسيتم العثور على جهاز الكمبيوتر الخاص بك. اضغط على MacBook في منتصف الشاشة. انقر فوق تشغيل الصوت أو القفل أو محو Mac. آخر تعديل: 2025-01-22 17:01

خطوات استيراد ملف Excel إلى Python باستخدام pandas الخطوة 1: التقاط مسار الملف. أولاً ، ستحتاج إلى التقاط المسار الكامل حيث يتم تخزين ملف Excel على جهاز الكمبيوتر الخاص بك. الخطوة الثانية: تطبيق كود بايثون. وهنا رمز Python مصمم خصيصًا لمثالنا. الخطوة 3: قم بتشغيل كود Python. آخر تعديل: 2025-01-22 17:01

يمكن تعريف المعالجة من أسفل إلى أعلى على أنها تحليل حسي يبدأ عند مستوى الدخول - بما يمكن أن تكتشفه حواسنا. يبدأ هذا الشكل من المعالجة بالبيانات الحسية ويصل إلى تكامل الدماغ لهذه المعلومات الحسية. تحدث المعالجة التصاعدية فور حدوثها. آخر تعديل: 2025-01-22 17:01

أخذ لقطات الشاشة اسحب الشاشة التي تريد التقاطها. اضغط على زري الطاقة والمنزل في نفس الوقت. يوجد زر الطاقة على الحافة اليمنى لجهاز S5 (عندما يكون الهاتف مواجهًا لك) بينما يكون زر الصفحة الرئيسية أسفل الشاشة. انتقل إلى المعرض للعثور على لقطة الشاشة الخاصة بك. اضغط على مجلد لقطات الشاشة. آخر تعديل: 2025-01-22 17:01

الخطوة 1: تغيير إعدادات الماوس انقر أو اضغط على زر Windows ، ثم اكتب "الماوس". انقر أو اضغط على تغيير إعدادات الفأرة من قائمة الخيارات الناتجة لفتح قائمة إعدادات الماوس الأساسية. (هذا متاح أيضًا من تطبيق الإعدادات الأساسي.) ثم حدد خيارات الماوس الإضافية. آخر تعديل: 2025-01-22 17:01

قم بإيقاف تشغيل تسجيل الدخول إلى Chrome على جهاز الكمبيوتر الخاص بك ، افتح Chrome. في الجزء العلوي الأيسر ، انقر على "مزيد من الإعدادات". في الجزء السفلي ، انقر فوق "خيارات متقدمة". ضمن "الخصوصية والأمان" ، أوقف السماح بتسجيل الدخول إلى Chromesign. إذا قمت بتشغيل المزامنة في Chrome ، فسيؤدي إيقاف تشغيل هذا الإعداد إلى إيقاف المزامنة أيضًا. آخر تعديل: 2025-01-22 17:01