لذا فإن الاستنتاج هو أن وضع مقطوعة الرأس لا يتمثل في تشغيل برنامجك بشكل أسرع ولكن وضع مقطوعة الرأس يجعل استخدام ذاكرة النظام أقل وبالتالي أداء أفضل أثناء التنفيذ. هتافات! ما هو أفضل نهج لاختبار أتمتة السيلينيوم إذا كنت بحاجة إلى إجراء اختباراتي مقابل قواعد بيانات متعددة لها بيانات مختلفة؟. آخر تعديل: 2025-01-22 17:01

الوصول إلى Android Easter Eggs افتح الإعدادات الخاصة بك. قم بالتمرير لأسفل وابحث عن خيار "النظام" وافتحه. ابحث عن خيار "حول الهاتف" وافتحه. ابحث عن علامة التبويب "إصدار Android". اضغط بسرعة على علامة التبويب "إصدار Android" حتى يظهر شيء ما. عادة ما ينبثق هو رمز أحدث إصدار Android الخاص بك. آخر تعديل: 2025-01-22 17:01

لا تزال موطنًا لمجمع صوامع الحبوب على طول نهر بافالو. تم بناء أحد المباني ، وهو American Grain Elevator ، لصالح شركة American Malting Corporation في عام 1906. وقد تم استخدامه لصنع البيرة لشرق الولايات المتحدة حتى الحظر. آخر تعديل: 2025-01-22 17:01

عادةً ما يتم إنشاء ملفات بهذا التنسيق باستخدام المكون الإضافي Flash Video Exporter المتضمن في Adobe Animate ، لذلك يجب أن يفتح هذا البرنامج ملفات FLV بدقة. ومع ذلك ، يمكن أيضًا استخدام برنامج Flash Player المجاني من Adobe. تشتمل مشغلات FLV الأخرى على VLC و Winamp و AnvSoft Web FLVPlayer و MPC-HC. آخر تعديل: 2025-01-22 17:01

تُستخدم طريقة toArray () للحصول على مصفوفة تحتوي على جميع العناصر في كائن ArrayList بالتسلسل المناسب (من العنصر الأول إلى العنصر الأخير). الحزمة: java.util. آخر تعديل: 2025-01-22 17:01

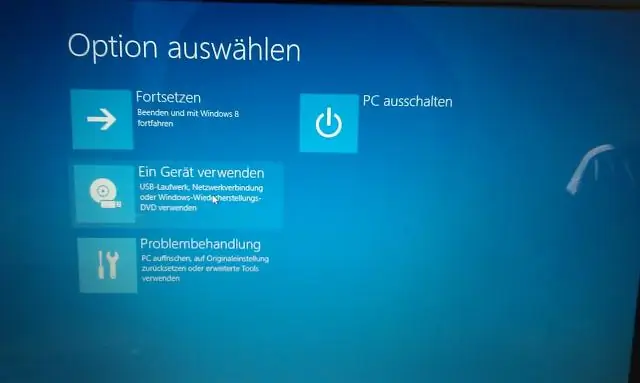

وضع Windows 8 في وضع السكون اعرض شريط Charms عن طريق التمرير إلى اليسار من الحافة اليمنى للشاشة أو بتوجيه الماوس إلى الزاوية اليمنى السفلية من شاشة Start (ابدأ). اضغط أو انقر فوق إعدادات. انقر لمشاهدة صورة بشكل اكبر. اضغط أو انقر فوق الطاقة. تظهر قائمة بالخيارات: السكون ، إيقاف التشغيل ، إعادة التشغيل. اضغط أو انقر فوق السكون. آخر تعديل: 2025-01-22 17:01

لا. لا تملك لوكسوتيكا علامة غوتشي التجارية ، ولا تصنع ملابس غوتشي للعين. ماركة غوتشي مملوكة لموفر السلع الفاخرة الفرنسي ، مجموعة كيرينغ. آخر تعديل: 2025-01-22 17:01

في iBooks ، انتقل إلى عرض القائمة. انقر فوق عنوان ؛ انتظر ثانية ، ثم انقر فوق العنوان أو المؤلف أو الفئة أو المجموعة. سيتم تمييزه ويمكنك تغيير محتويات هذه الحقول. آخر تعديل: 2025-01-22 17:01

من واجهة مستخدم وحدة التحكم المباشرة ، اضغط على F2 للوصول إلى قائمة تخصيص النظام. حدد خيارات استكشاف الأخطاء وإصلاحها واضغط على Enter. من قائمة خيارات وضع استكشاف الأخطاء وإصلاحها ، حدد خدمة لتمكينها. اضغط على Enter لتمكين الخدمة. آخر تعديل: 2025-01-22 17:01

اتبع تعليمات DIY السهلة هذه حول إعادة ضبط SmartKey في ثوانٍ! باب التحضير: 06. - ضبط deadbolt على وضع القفل. أدخل المفتاح الحالي: 37. أدخل أداة SmartKey بشكل كامل وثابت في فتحة SmartKey: 56. أدخل مفتاح جديد 1:16. آخر تعديل: 2025-01-22 17:01

VMware vSphere هو النظام الأساسي الرائد للخوادم الافتراضية مع أفضل أساس لتطبيقاتك والسحابة الخاصة بك وعملك. تم ترخيص vSphere 7 على أساس كل معالج. يحتاج كل معالج فعلي (CPU) في الخادم إلى تخصيص مفتاح ترخيص معالج واحد على الأقل لتتمكن من تشغيل vSphere. آخر تعديل: 2025-01-22 17:01

يعد نموذج تقرير العيب أو نموذج تقرير الخطأ أحد عناصر الاختبار. الغرض من استخدام نموذج تقرير العيب أو نموذج تقرير الخطأ هو نقل المعلومات التفصيلية (مثل تفاصيل البيئة وخطوات إعادة الإنتاج وما إلى ذلك) حول الخطأ إلى المطورين. يسمح للمطورين بتكرار الخطأ بسهولة. آخر تعديل: 2025-01-22 17:01

يمكن استخدام أي طابعة نفث الحبر أو طابعة الفقاعات للطباعة ، على الرغم من أن الدقة قد تكون رديئة ، ويجب توخي الحذر لتجنب تلويث الأحبار الصالحة للأكل بالأحبار المستخدمة سابقًا. يمكن تحويل الطابعات النافثة للحبر أو الطابعات النافثة للحبر إلى طباعة باستخدام حبر صالح للأكل ، وتتوفر خراطيش الحبر الصالح للأكل تجاريًا. آخر تعديل: 2025-01-22 17:01

BlueJeans Network هي شركة توفر خدمات مؤتمرات فيديو قائمة على السحابة وقابلة للتشغيل المتبادل تربط المشاركين عبر مجموعة واسعة من الأجهزة ومنصات المؤتمرات. آخر تعديل: 2025-01-22 17:01

Windows Server 2019 هو أحدث إصدار من نظام تشغيل الخادم بواسطة Microsoft ، كجزء من عائلة أنظمة التشغيل Windows NT. آخر تعديل: 2025-01-22 17:01

كيفية إنشاء مفتاح رئيسي لقفل Kwikset قم بقياس التخفيضات الخمسة على المفتاح الأصلي والمفتاح الرئيسي باستخدام المقياس الموجود على مقياس المفتاح. ضع دائرة حول أصغر رقم لكل موضع قطع. اطرح قياسات القطع للمفاتيح الأصلية من قياسات المفتاح الرئيسي لتحديد المسامير العلوية. ضع مفتاحك في القفل وأدره إلى وضع الساعة 3. آخر تعديل: 2025-01-22 17:01

استبعاد التبعية العابرة عن طريق التكوين ابحث عن مثال منفصل للوحدة والمجموعة. ابحث أولاً عن المثال الذي سيستخدم تبعية الوحدة النمطية على النحو التالي. قم بتشغيل الأمر gradle eclipse ، سترى أن dom4j وتبعية JAR لن تكون متاحة في classpath. آخر تعديل: 2025-01-22 17:01

ملاحظة: أحدث إصدار مستقر هو 1.1. 1 سلسلة. هذا أيضًا إصدارنا من الدعم طويل الأمد (LTS) ، المدعوم حتى 11 سبتمبر 2023. آخر تعديل: 2025-01-22 17:01

إنشاء نقطة نهاية خدمة Jenkins افتح صفحة الخدمات في Azure DevOps Services ، وافتح قائمة نقطة نهاية الخدمة الجديدة ، وحدد Jenkins. أدخل اسمًا للاتصال. أدخل اسم المستخدم وكلمة المرور لحساب Jenkins الخاص بك. حدد التحقق من الاتصال للتحقق من صحة المعلومات. آخر تعديل: 2025-01-22 17:01

اضغط مع الاستمرار على المفتاح F2 عندما تصبح الشاشة سوداء ، وانتظر حتى يتم تشغيل الأداة المساعدة لإعداد BIOS. إذا تعذر على نظامك التمهيد في Windows 8 ، فقم بإيقاف تشغيل الكمبيوتر تمامًا ، ثم اضغط على F2 أثناء إعادة التشغيل. حدد الأمان -> التمهيد الآمن ، ثم تعطيل. آخر تعديل: 2025-01-22 17:01

تجليد الصابون. يصف عنصر الربط لملف WSDL كيفية ارتباط الخدمة ببروتوكول رسائل SOAP. هناك نوعان من أنماط ربط SOAP المحتملة: RPC و Document. يمكن أن يكون لربط SOAP أيضًا استخدام مشفر أو استخدام حرفي. آخر تعديل: 2025-01-22 17:01

انقر على "خيارات المحرر" في قسم إنشاء الرسائل ، ثم حدد علامة التبويب الجانبية "عرض". قم بإلغاء تحديد "ParagraphMarks" ثم انقر فوق "موافق" مرتين لإغلاق نافذة خيارات المحرر وخيارات Outlook. آخر تعديل: 2025-01-22 17:01

حل لإصدارات Safari أقدم من 10.0 مع فتح موقع الويب ، اختر Safari> تفضيلات. في علامة التبويب Security بلوحة Preferences ، حدد ManageWebsite Settings. حدد موقع الويب الخاص بك من قائمة المواقع المفتوحة حاليًا. اختر تشغيل في الوضع غير الآمن من القائمة المنبثقة. آخر تعديل: 2025-01-22 17:01

في قاعدة البيانات العلائقية ، عادةً ما يتم تخزين البيانات بشكل مسطح في جدول ويتم منحها بنية مع مفاتيح أساسية وأجنبية. في قاعدة بيانات الوثيقة ، يتم تخزين البيانات كمفاتيح وقيم. يحتوي دلو Couchbase على المستندات ؛ يحتوي كل مستند على مفتاح فريد وقيمة JSON. آخر تعديل: 2025-01-22 17:01

أو اتصل بالرقم 888-266-7848 من هاتف ليس هو الهاتف الذي تريد استبداله: اختر الخيار 3 (تغييرات الحساب) ثم الخيار 2 (Swapphone) اتبع المطالبات الصوتية لإكمال عملية التبادل. ابدأ في استخدام هاتفك الجديد. آخر تعديل: 2025-01-22 17:01

حسب الفئة العمرية ، يعد انتشار الهواتف الذكية هو الأعلى بين الأشخاص الذين تتراوح أعمارهم بين 18 و 24 عامًا ، بنسبة مذهلة بلغت 93 بالمائة. آخر تعديل: 2025-01-22 17:01

لا توجد رسوم إضافية مقابل AWS CloudFormation. أنت تدفع مقابل موارد AWS (على سبيل المثال ، مثيلات Amazon EC2 وموازن تحميل Elastic Load Balancing وما إلى ذلك) التي تم إنشاؤها باستخدام AWS CloudFormation كما لو قمت بإنشائها يدويًا. آخر تعديل: 2025-01-22 17:01

واجهة مستخدم شاشة تعمل باللمس سهلة الاستخدام. 5G في الأفق. بعد ذلك ، تتمتع نقطة اتصال Verizon Jetpack MiFi 8800L الجديدة بأفضل إمكانات شبكات 4GLTE المتاحة اليوم ، لكن Verizonis على وشك إطلاق شبكة 5G يمكنها تغيير كل شيء. آخر تعديل: 2025-01-22 17:01

عيوب الشبكات المحلية: يمكن أن يؤدي استخدام البريد الإلكتروني داخل الشبكة إلى مشاكل تضييع الوقت حيث يرسل الأشخاص رسائل لا تتعلق بالعمل. إذا فشل خادم الملفات المخصص ، فلن يمكن الوصول إلى العمل المخزن على محركات الأقراص الثابتة المشتركة ولن يكون من الممكن استخدام طابعات الشبكة أيضًا. آخر تعديل: 2025-01-22 17:01

نعم ، سيعمل هاتف T-Mobile على MetroPCS. يجب إلغاء قفل الهاتف ، ولا يمكنك أن تظل متعاقدًا مع T-Mobile ، ولا يمكنك أن تدين بأموال T-Mobile ، ولا يزال بإمكانك سداد قيمة هاتفك إلى T-Mobile. تمتلك T-Mobile MetroPCS وسوف تمنعه من العمل. آخر تعديل: 2025-01-22 17:01

كل هاتف لديه رقم IMEI فريد. سيوفر لك البحث عن هذا الرقم في قاعدة بيانات تفاصيل حول الهاتف. إذا كان رقم IMEI يعرض معلومات حول طراز مختلف ، فستعرف أنك صادفت مشكلة. للعثور على IMEI ، اطلب * # 06 # على لوحة المفاتيح أو تحقق من علبة SIM. آخر تعديل: 2025-01-22 17:01

قاعدة البيانات الرئيسية هي قاعدة بيانات التكوين الأساسية في SQL Server. يحتوي على معلومات عن جميع قواعد البيانات الموجودة على الخادم ، بما في ذلك ملفات قاعدة البيانات الفعلية ومواقعها. تحتوي قاعدة البيانات الرئيسية أيضًا على إعدادات تكوين SQL Server ومعلومات حساب تسجيل الدخول. آخر تعديل: 2025-01-22 17:01

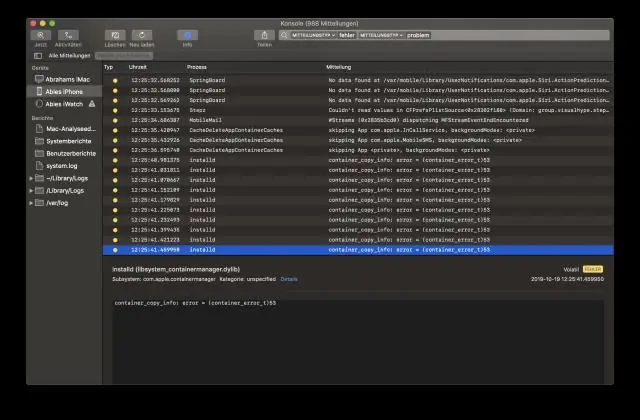

بشكل افتراضي ، سترى قائمة برسائل وحدة التحكم من جهاز Mac الحالي. يمكنك النقر فوق "الأخطاء والخطأ" في شريط الأدوات لرؤية رسائل الخطأ فقط ، إذا أردت. يمكنك أيضًا استخدام مربع البحث للبحث عن نوع رسالة الخطأ التي تريد رؤيتها. تتوفر Morelogs ضمن التقارير. آخر تعديل: 2025-01-22 17:01

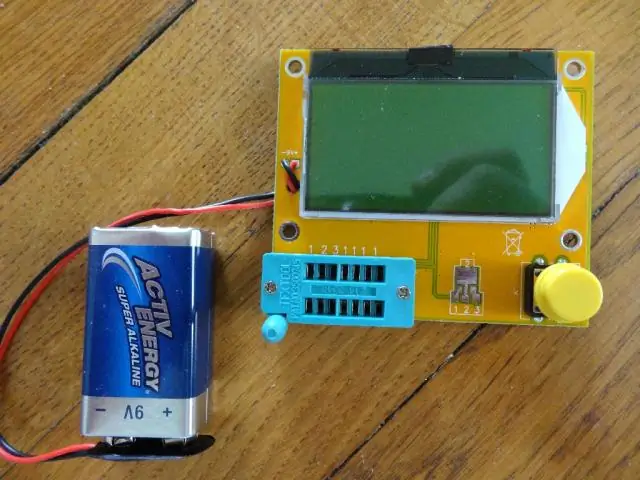

فيديو بخصوص هذا ، كيف أختبر هاتفي باستخدام مقياس متعدد؟ كيفية استخدام مقياس متعدد (تناظري ورقمي): تعليمات قم بتوصيل الرصاص الاختباري الأحمر بـ "V Ohms mA Jack" والرصاص الأسود بـ. اضبط "مفتاح النطاق" على موضع DC V المطلوب.. آخر تعديل: 2025-01-22 17:01

تتطلب إصدارات الترخيص المجمع لمنتجات عميل Office 2016 التنشيط. يمكّن هذا التنزيل مسؤولي تكنولوجيا المعلومات من إعداد خدمة إدارة المفاتيح (KMS) أو تكوين مجال للتنشيط المستند إلى Active Directory. ملفات الترخيص هذه مطلوبة لخدمة مضيف KMS للتعرف على مفاتيح مضيف Office 2016 KMS. آخر تعديل: 2025-01-22 17:01

لغة البرمجة هي لغة شكلية تتكون من مجموعة من التعليمات التي تنتج أنواعًا مختلفة من المخرجات. تستخدم لغات البرمجة البرمجة غير الحاسوبية لتنفيذ الخوارزميات. هناك آلات قابلة للبرمجة تستخدم مجموعة من الإرشادات المحددة ، بدلاً من لغات البرمجة العامة. آخر تعديل: 2025-01-22 17:01

يوفر WebStorm تكاملًا جيدًا لـ Angular CLI من خلال ما يسمى بالمخططات الزاويّة: في المجمل ، يتمتع WebStorm بدعم Angular رائع حيث يساعد في تحرير القوالب الزاويّة ، ويوفر إكمال التعليمات البرمجية للمتغيرات والأنابيب والمتغيرات المرجعية للقالب. آخر تعديل: 2025-01-22 17:01

المصافحة الثلاثية هي طريقة مستخدمة في شبكة TCP / IP لإنشاء اتصال بين مضيف / عميل محلي والخادم. إنها طريقة من ثلاث خطوات تتطلب كلاً من العميل والخادم تبادل حزم SYN و ACK (إقرار) قبل بدء اتصال البيانات الفعلي. آخر تعديل: 2025-01-22 17:01

ما الفرق بين التطبيق المحلي والتطبيق المختلط؟ يتم إنشاء التطبيق الأصلي لمنصة معينة إما Android أو iOS ، بينما تعتمد عملية التطوير المختلط على الأداء عبر الأنظمة الأساسية. عادةً ما يتم تطبيق Java و Kotlin من أجل تطوير Android و Objective-C و Swift - لنظام التشغيل iOS. آخر تعديل: 2025-01-22 17:01

تسمى هذه الرموز الشريطية لمصفوفة ثنائية الأبعاد رموز QR ، أو رموز الاستجابة السريعة. بالنسبة للمسوقين ، تسمح رموز QR للإعلانات والكتيبات والملصقات - حتى الملابس أو اللوحات الإعلانية - بتوجيه المستخدمين إلى الصفحات المقصودة للجوّال التي تحتوي على معلومات وتفاعلية أكثر بكثير مما يمكن توفيره في الصفحة المطبوعة. آخر تعديل: 2025-01-22 17:01