كيفية البحث عن الملفات الكبيرة في Windows 8 ، افتح مستكشف الملفات (المعروف سابقًا باسم WindowsExplorer). في شريط البحث على اليمين ، اكتب "الحجم:" انقر فوق الذي تريده ، أو اكتب العبارة فقط ، مثل الحجم: عملاق ". آخر تعديل: 2025-01-22 17:01

NTFS ، هو نظام ملفات يعمل مع WindowsOS. هو نظام ملفات مسموح للقراءة فقط على نظام التشغيل Mac OS X.ExFAT ، متوافق أيضًا مع Windows و Mac. بالمقارنة مع FAT32 ، لا يحتوي exFAT على قيود FAT32. آخر تعديل: 2025-01-22 17:01

1 جزء OP Cement: 5 أو 6 أجزاء من الرمل مختلطة بالماء والملدنات ومقاومة للماء على النحو الموصى به. جزء واحد من الأسمنت OP: جزء واحد من الجير المطفأ: 5 أو 6 أجزاء من الرمل مختلطة بالماء والملدنات ومقاومة للماء على النحو الموصى به. آخر تعديل: 2025-01-22 17:01

أفضل تفاصيل أجهزة القياس المتعددة للسيارات Innova 3340 Multimeter TRUE RMS: YES VOLTAGE: 600V AUTO RANGE: YES الوزن: 1 lb Fluke 77-IV Multimeter TRUE RMS: NO VOLTAGE: 1000V AUTO RANGE: YES WEIGHT: 1.5 lbs Etekcity MSR-C600 Multimeter TRUE RMS: نعم الفولتية: 600 فولت نطاق تلقائي: نعم الوزن: 1 رطل. آخر تعديل: 2025-01-22 17:01

Conv2d (الإدخال ، الوزن ، التحيز الذاتي ، الخطوة الذاتية ، الحشو الذاتي ، التمدد الذاتي ، النفس. آخر تعديل: 2025-01-22 17:01

يشير الاستدعاء في الذاكرة إلى العملية الذهنية لاسترجاع المعلومات من الماضي. هناك ثلاثة أنواع رئيسية من الاستدعاء: الاستدعاء المجاني والاستدعاء المُلهم والاستدعاء التسلسلي. يختبر علماء النفس هذه الأشكال من الاسترجاع كطريقة لدراسة عمليات الذاكرة للإنسان والحيوان. آخر تعديل: 2025-01-22 17:01

لقطة. تعد لقطة Redis هي أبسط أوضاع استمرار Redis. ينتج لقطات في الوقت المناسب لمجموعة البيانات عند استيفاء شروط معينة ، على سبيل المثال إذا تم إنشاء اللقطة السابقة منذ أكثر من دقيقتين وكان هناك بالفعل 100 عملية كتابة جديدة على الأقل ، يتم إنشاء لقطة جديدة. آخر تعديل: 2025-01-22 17:01

العنوان الأساسي لواجهة برمجة تطبيقات الويب هو https://api.spotify.com. توفر واجهة برمجة التطبيقات مجموعة من نقاط النهاية ، ولكل منها مسارها الفريد. للوصول إلى البيانات الخاصة من خلال Web API ، مثل ملفات تعريف المستخدمين وقوائم التشغيل ، يجب أن يحصل التطبيق على إذن المستخدم للوصول إلى البيانات. آخر تعديل: 2025-01-22 17:01

Looker هو تطبيق لاكتشاف البيانات يوفر وظائف مبتكرة لاستكشاف البيانات للشركات الكبيرة والصغيرة على حد سواء. باستخدامه ، يمكنهم الوصول إلى واجهة قائمة على الويب في مكان يمكنهم بسهولة الحصول على رؤى في الوقت الفعلي حول عملياتهم عبر تحليلات البيانات. آخر تعديل: 2025-01-22 17:01

مصباح الاختبار ، أو مصباح الاختبار ، أو جهاز اختبار الجهد ، أو جهاز اختبار التيار الكهربائي هو قطعة من معدات الاختبار الإلكترونية المستخدمة لتحديد وجود الكهرباء في قطعة من المعدات قيد الاختبار. تتضمن مصابيح الاختبار المصممة بشكل صحيح ميزات لحماية المستخدم من الصدمات الكهربائية العرضية. آخر تعديل: 2025-01-22 17:01

هناك 3 منصات Java رئيسية: Java SE (الإصدار القياسي) Java ME (إصدار الجوال) Java EE (إصدار خاص بالمؤسسات). آخر تعديل: 2025-01-22 17:01

؟؟ تمت الموافقة على Leg Emoji كجزء من Unicode 11.0standard في 2018 بنقطة ترميز U + 1F9B5 ، وهو مدرج حاليًا في ؟؟ فئة الأشخاص والجسم. هذه الرموز التعبيرية لها اختلافات في لون البشرة ، انظر أدناه. Leg Emoji هو رمز تعبيري جديد جدًا وقد يكون دعمه محدودًا على الأجهزة القديمة. آخر تعديل: 2025-01-22 17:01

انتظر حتى يأتي الهاتف ثم تحقق من أيقونة مستوى البطارية الموجودة على لوحة الشاشة الرئيسية للهاتف المحمول. إذا كان مستوى البطارية أقل من مستوى الامتلاء ، فهذا يشير إلى أن البطارية ليست مشحونة بالكامل. هذا يعني أن البطارية أصبحت قديمة وأن مستوى الشحن الذي تحمله سيستمر في الانخفاض. آخر تعديل: 2025-01-22 17:01

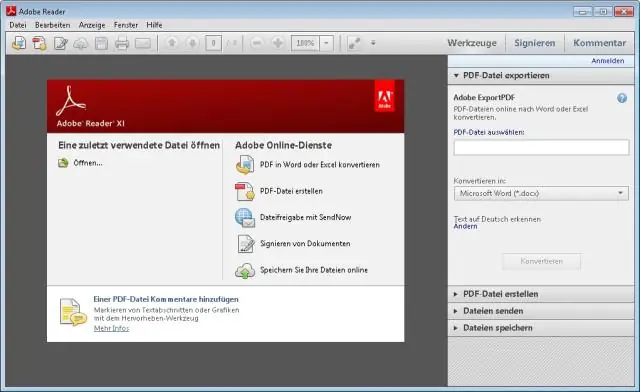

يرجى ملاحظة أنه لا يمكن تحرير ملفات PDF باستخدام Adobe Reader. قد تحتاج إلى برنامج Adobe Acrobat (نفس الموجه الذي تحصل عليه). ستحتاج إلى شراء اشتراكي أو ترخيص لـ Acrobat DC لتحرير ملفات PDF. آخر تعديل: 2025-01-22 17:01

الرسائل القصيرة من نظير إلى نظير (SMPP) في صناعة الاتصالات هو بروتوكول مفتوح ومعيار صناعي مصمم لتوفير واجهة اتصال بيانات مرنة لنقل بيانات الرسائل القصيرة بين كيانات الرسائل القصيرة الخارجية (ESMEs) وكيانات التوجيه (REs) و SMSC. آخر تعديل: 2025-01-22 17:01

أنت تدفع بالفعل فاتورة هاتفك الخلوي. لذلك ، يمكننا أن نفهم شكوكك فيما إذا كانت أداة تعزيز إشارة الهاتف الخلوي تستحق التكلفة. تم تصميم معززات الإشارة لتقوية خدمة 3G و 4G LTE الضعيفة لأي شركة mobileecarrier - الضغط الذي ستخففه نتيجة الخدمة القوية لا يقدر بثمن. آخر تعديل: 2025-01-22 17:01

انقر فوق علامة التبويب "عرض الشرائح" أعلى نافذة PowerPoint. انقر فوق "إعداد عرض الشرائح" في قسم "الإعداد" في الجزء العلوي لبدء إعداد العرض الخاص بك. تنبثق نافذة إعداد العرض. ضع علامة اختيار أمام الخيار Loop Continuously until Esc ، في قسم إظهار الخيارات. آخر تعديل: 2025-01-22 17:01

يمكن أن يكلف Windows Server ما يصل إلى 200 دولار لكل مستخدم. وتزداد التكلفة الإجمالية مع نمو شبكتك ، على الرغم من انخفاض التكلفة لكل مستخدم. بالنسبة لخادم Windows من نظير إلى نظير ، تدفع مقابل Windows مرة واحدة. لن تدفع أي رسوم إضافية بناءً على عدد المستخدمين على شبكتك. آخر تعديل: 2025-01-22 17:01

يمكنك فقط اتباع هذه الخطوات البسيطة لحماية المجلد المشترك على الشبكة أو على جهاز قابل للإزالة. إضافة مجلدات إلى برنامج المجلد المشترك لكلمة المرور. الآن انقر فوق علامة التبويب "إعدادات الأذونات". انقر فوق علامة التبويب "خيارات" لمزيد من إعدادات مجلد مشاركة كلمة المرور. تشفير المجلد الذي تريد مشاركته على الشبكة. آخر تعديل: 2025-01-22 17:01

بناء جملة SQL Server INNER JOIN أولاً ، حدد الجدول الرئيسي (T1) في عبارة FROM. ثانيًا ، حدد الجدول الثاني في جملة INNER JOIN (T2) ومسند صلة. يتم تضمين الصفوف التي تتسبب في تقييم الصلة إلى TRUE فقط في مجموعة النتائج. آخر تعديل: 2025-01-22 17:01

A Dockerrun. Aws. json هو ملف JSON خاص بشجرة Elastic Beanstalk يصف كيفية نشر مجموعة من حاويات Docker كتطبيق Elastic Beanstalk. يمكنك استخدام Dockerrun. آخر تعديل: 2025-01-22 17:01

لا تعتبر Agile بأي حال من الأحوال حاسمة لمنهجيات التطوير التي تم تطويرها في السبعينيات والثمانينيات من القرن الماضي استجابةً للنهج الفوضوية وغير المخطط لها التي غالبًا ما تستخدم في الأيام الأولى للبرامج. في الواقع ، كان 1970 إلى 1990 إلى حد كبير عندما ظهرت النظريات والممارسات التأسيسية لهندسة البرمجيات. آخر تعديل: 2025-01-22 17:01

يتمثل الاختلاف بين أنظمة التحكم في الإصدار Git و SVN في أن Git هو نظام تحكم في الإصدار الموزع ، بينما يعد SVN نظامًا مركزيًا للتحكم في الإصدار. يستخدم Git مستودعات متعددة بما في ذلك مستودع مركزي وخادم ، بالإضافة إلى بعض المستودعات المحلية. آخر تعديل: 2025-01-22 17:01

إذا اخترت مجلدًا في المجلد الفرعي Dashboards مباشرة ضمن المجلد الفرعي / Shared Folders / المستوى الأول الذي لم يتم حفظ أي لوحات معلومات فيه ، فسيتم إنشاء مجلد لوحات معلومات جديد لك تلقائيًا. قم بتوسيع علامة تبويب الكتالوج ، وحدد التحليل لإضافته إلى لوحة المعلومات واسحب إلى جزء تخطيط الصفحة. آخر تعديل: 2025-06-01 05:06

تسمى مخططات التحكم p و np و c و u مخططات التحكم في السمات. تُستخدم مخططات التحكم الأربعة هذه عندما يكون لديك بيانات "حساب". هناك نوعان أساسيان من بيانات السمات: نعم / لا نوع البيانات وبيانات العد. يحدد نوع البيانات التي لديك نوع مخطط التحكم الذي تستخدمه. آخر تعديل: 2025-01-22 17:01

واجهة برمجة تطبيقات الويب من جانب الخادم هي واجهة برمجية تتكون من نقطة نهاية واحدة أو أكثر مكشوفة بشكل عام لنظام محدد لرسائل الاستجابة والطلب ، يتم التعبير عنها عادةً في JSON أو XML ، والتي يتم عرضها عبر الويب - والأكثر شيوعًا عن طريق بروتوكول HTTP المستندة إلى قاعدة بيانات للانترنت. آخر تعديل: 2025-01-22 17:01

البحث عن العمل دون اتصال يعني. أنت تعمل دون اتصال بالإنترنت عندما لا يكون جهاز الكمبيوتر الخاص بك متصلاً بأجهزة أخرى أو يستخدم اتصالاً بالإنترنت. هذا على عكس الاتصال بالإنترنت ، حيث يمكن لجهاز ، مثل جهاز كمبيوتر أو برنامج ، الاتصال بأجهزة أخرى أو اتصال الإنترنت لإكمال المهمة. آخر تعديل: 2025-01-22 17:01

إعدادات المشاركة. في Salesforce ، يمكنك التحكم في الوصول إلى البيانات على العديد من المستويات المختلفة. على سبيل المثال ، يمكنك التحكم في وصول المستخدمين لديك إلى الكائنات ذات أذونات الكائنات. للتحكم في الوصول إلى البيانات على مستوى السجل ، استخدم إعدادات المشاركة. آخر تعديل: 2025-01-22 17:01

عندما يتحدث الشخص في الهاتف ، تدخل الموجات الصوتية الناتجة عن صوته إلى لسان حاله. ينقل التيار الكهربائي الصوت إلى هاتف الشخص الذي يتحدث إليه. يعمل مرسل الهاتف بمثابة "أذن كهربائية" حساسة. انها تقع خلف لسان حال الهاتف. آخر تعديل: 2025-01-22 17:01

قم بتعطيل وضع القيادة بشكل دائم في StockAndroid. أفتح الإعدادات. انقر فوق شريط البحث أو الرمز ، ثم ابحث عن "القيادة" أو "عدم الإزعاج". حدد الإعداد الذي يتعلق بوضع القيادة التنشيط تلقائيًا أثناء التواجد في السيارة. قم بإيقاف تشغيل الإعداد. آخر تعديل: 2025-01-22 17:01

في نظام التشغيل macOS ، يكون Docker binary عبارة عن عميل فقط ولا يمكنك استخدامه لتشغيل برنامج Docker daemon ، لأن Docker daemon يستخدم ميزات kernel الخاصة بـ Linux ، وبالتالي لا يمكنك تشغيل Docker محليًا في OS X. لذلك عليك تثبيت docker-machine من أجل إنشاء VM وإرفاقه. آخر تعديل: 2025-01-22 17:01

2 أجوبة. نعم ، يمكنك تجاوز مفتاح بأمان. لا يختلف الأمر عن وجود سلك بطول صلب ، أو مفتاح مغلق (تحدث كهربائيًا). في الولايات المتحدة ، سيكون موصل السلك الملتوي (صامولة السلك) هو الموصل المفضل. آخر تعديل: 2025-01-22 17:01

يتميز تصميم العلاج المتناوب بالمزايا التالية: يقارن بفعالية بين فعالية التدخل. لا يتطلب الانسحاب. يمكن استخدامه لتقييم آثار التعميم. لا يشمل العودة إلى خط الأساس. آخر تعديل: 2025-01-22 17:01

وقد أظهرت الدراسات أن هذه الوصلات يمكن الاعتماد عليها ومناسبة لأي اتحادات أنابيب - حتى تلك المخفية داخل الجدران والأسقف الجاهزة. عندما تقوم بعمل وصلات لأنابيب CPVC أو PEX أو أنابيب نحاسية ، فإن تركيبات الضغط هي إلى حد بعيد الطريقة الأسرع والأسهل للذهاب. آخر تعديل: 2025-01-22 17:01

أفضل أدوات ذكاء الأعمال Zoho Analytics عبارة عن منصة تحليلات وذكاء أعمال ذاتية الخدمة. يسمح للمستخدمين بإنشاء لوحات معلومات ثاقبة وتحليل أي بيانات بصريًا. الرابط الرسمي: SAS. الرابط الرسمي: بيرست. الرابط الرسمي: WebFOCUS. الرابط الرسمي: BusinessObject. الرابط الرسمي: IBM Cognos. الرابط الرسمي: MicroStrategy. الرابط الرسمي: Pentaho. آخر تعديل: 2025-01-22 17:01

حدد الباحثون عقليتين مختلفتين فيما يتعلق بمعتقدات الذكاء. تشير نظرية الكيان للذكاء إلى اعتقاد الفرد بأن الذكاء والقدرة سمات ثابتة. بالنسبة لمنظري الكيانات ، إذا كانت القدرة المتصورة على أداء مهمة عالية ، فإن الاحتمال المتصور للإتقان مرتفع أيضًا. آخر تعديل: 2025-01-22 17:01

في MySQL ، يعتبر المخطط مرادفًا لقاعدة البيانات. يمكن استخدام البنية المنطقية بواسطة بيانات مخزن المخطط بينما يمكن استخدام مكون الذاكرة بواسطة قاعدة البيانات لتخزين البيانات. أيضًا ، المخطط عبارة عن مجموعة من الجداول بينما قاعدة البيانات عبارة عن مجموعة من المخطط. آخر تعديل: 2025-01-22 17:01

يستغرق برنامج درجة البكالوريوس أربع سنوات حتى يكتمل مع عامين إضافيين ضروريين إذا تم السعي للحصول على درجة الماجستير. تركز الدورات الدراسية لهذين البرنامجين على مواضيع مثل هندسة الكمبيوتر والإحصاء والرياضيات وتصميم النظم وإدارة قواعد البيانات وأمن الأنظمة والشبكات. آخر تعديل: 2025-01-22 17:01

الحل: لا يمكن تصدير جهات الاتصال من Cisco Jabber. يمكن استيراد جهات الاتصال فقط وهذا حسب التصميم. آخر تعديل: 2025-01-22 17:01

12 خيوط فيما يتعلق بهذا ، كم عدد الترانزستورات الموجودة في i7 8700k؟ في حين أن ذاكرة التخزين المؤقت Intel i960CA الصغيرة تبلغ 1 كيلوبايت ، في حوالي 50.000 الترانزستورات ، ليست جزءًا كبيرًا من الشريحة ، فهي وحدها كانت ستصبح كبيرة جدًا في المعالجات الدقيقة المبكرة.. آخر تعديل: 2025-01-22 17:01