- مؤلف Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:43.

- آخر تعديل 2025-01-22 17:16.

أ حادث أمني هو حدث قد يشير إلى أن أنظمة أو بيانات المنظمة قد تعرضت للاختراق أو أن التدابير التي تم وضعها لحمايتها قد فشلت. في تكنولوجيا المعلومات ، الحدث هو أي شيء له أهمية لأجهزة أو برمجيات النظام و حادث هو حدث يعطل العمليات العادية.

بهذه الطريقة ، أي مما يلي هو مثال على حادث أمني؟

أ حادث أمني هو أي محاولة أو وصول فعلي غير مصرح به أو استخدام أو إفشاء أو تعديل أو إتلاف للمعلومات. أمثلة على الأمن تشمل الحوادث: نظام الكمبيوتر يخرق . الوصول غير المصرح به إلى الأنظمة أو البرامج أو البيانات أو استخدامها.

ثانيًا ، ما هو أكبر تهديد لسرية البيانات؟ صرح بذلك مؤخرًا رئيس مجلس الإدارة والرئيس التنفيذي والرئيس لشركة IBM Corporation ، جيني روميتي البيانات يمكن القول إن الانتهاكات الأمنية في شكل "جرائم إلكترونية" هي أكبر تهديد لكل شركة في العالم.

السؤال أيضًا هو ، ما هو الفشل الأكثر شيوعًا لسياسة الأمن في البيئة؟

3) إن الأكثر شيوعًا لفشل سياسة الأمان هو نقص وعي المستخدم. ال عظم طريقة فعالة للتحسين الأمان من خلال وعي المستخدم.

ما الطريقة التي يمكنك استخدامها للتحقق من ذلك المستوى قليلا؟

تجزئة

موصى به:

ما هو أفضل تعريف لنموذج الأمان؟

نموذج الأمان هو تقييم تقني لكل جزء من نظام الكمبيوتر لتقييم مدى توافقه مع معايير الأمان. د- نموذج الأمان هو عملية القبول الرسمي للتكوين المعتمد

ما هي ملفات تعريف الارتباط التي تناقش دور ملفات تعريف الارتباط في تتبع الجلسة؟

ملفات تعريف الارتباط هي التقنية الأكثر استخدامًا لتتبع الجلسة. ملف تعريف الارتباط هو زوج قيم أساسي من المعلومات ، يتم إرساله بواسطة الخادم إلى المتصفح. عندما يرسل المتصفح طلبًا إلى ذلك الخادم ، فإنه يرسل ملف تعريف الارتباط معه. ثم يمكن للخادم تحديد العميل باستخدام ملف تعريف الارتباط

أي مما يلي هو أفضل تعريف لقابلية التشغيل البيني؟

قابلية التشغيل البيني هي قدرة أنظمة تكنولوجيا المعلومات المختلفة وتطبيقات البرامج على التواصل وتبادل البيانات بدقة وفعالية وثبات ، واستخدام المعلومات التي تم تبادلها. إنه أمر أساسي لنجاح السجلات الصحية الإلكترونية

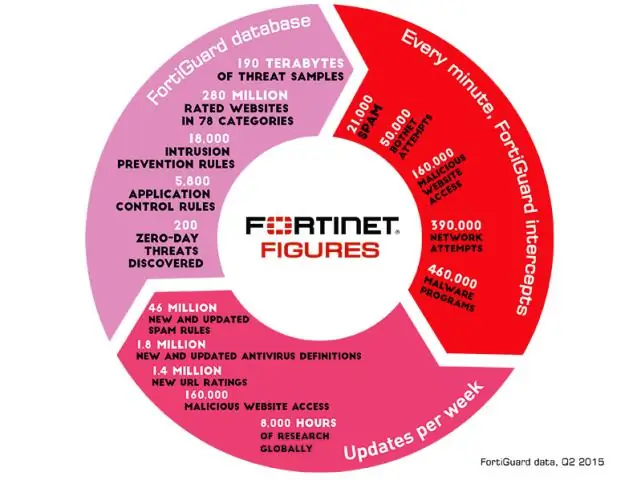

ما هو نسيج Fortinet الأمني؟

يستخدم نسيج الأمان مقياس FortiTelemetry لربط أدوات وأدوات استشعار الأمان المختلفة معًا لجمع السلوك الضار وتنسيقه والاستجابة له في أي مكان يحدث فيه على شبكتك في الوقت الفعلي. يغطي نسيج Fortinet Security: أمان عميل نقطة النهاية. تأمين الوصول السلكي واللاسلكي و VPN

ما هو تقييم الأثر الأمني؟

تحليل الأثر الأمني هو التحليل الذي أجراه مسؤول تنظيمي لتحديد مدى تأثير التغييرات في نظام المعلومات على الحالة الأمنية للنظام