أربعة إصدارات. آخر تعديل: 2025-01-22 17:01

تُستخدم طريقة append () لإلحاق تمثيل سلسلة بعض الوسيطات بالتسلسل. هناك 13 طريقة / نموذجًا يمكن من خلالها استخدام طريقة append () بتمرير أنواع مختلفة من الوسائط: StringBuilder append (boolean a): the java. إرجاع القيمة: تقوم الطريقة بإرجاع مرجع لهذا الكائن. آخر تعديل: 2025-01-22 17:01

لا تقدم MetroPCS الخدمة خارج الولايات المتحدة. يتم توفير خدمة التجوال الدولي من قبل MetroPCS لمشتركيها من خلال اتفاقيات مع شركات النقل الدولية الخارجية. خدمة التجوال الدولي MetroPCS متوفرة فقط في بلدان معينة ، وفي مناطق معينة داخل تلك البلدان. آخر تعديل: 2025-01-22 17:01

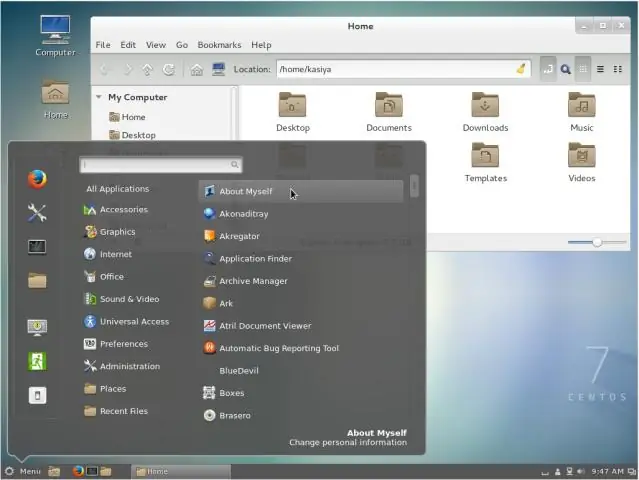

شاشة البداية هي عنصر تحكم رسومي يتكون من نافذة تحتوي على صورة وشعار والإصدار الحالي من البرنامج. تظهر شاشة البداية عادةً أثناء تشغيل لعبة أو برنامج. صفحة البداية هي صفحة مقدمة على موقع ويب. آخر تعديل: 2025-01-22 17:01

لذلك ، باختصار ، تُستخدم سجلات NS لإعادة توجيه محلل DNS إلى خادم DNS التالي الذي يستضيف منطقة المستوى التالي. ويتم استخدام سجل SOA بواسطة مجموعة خوادم DNS لمزامنة أحدث التغييرات من الخادم الرئيسي إلى الخوادم الثانوية. آخر تعديل: 2025-01-22 17:01

قم بالتكبير والتمرير في المخطط الزمني لـ Final Cut Pro قم بتكبير الجدول الزمني: اختر عرض> تكبير ، أو اضغط على Command-Plus Sign (+). تصغير الخط الزمني: اختر عرض> تصغير ، أو اضغط على الأوامر - علامة الطرح (-). آخر تعديل: 2025-01-22 17:01

فيديو بجانب ذلك ، كيف يمكنني النسخ من خادم TFTP إلى جهاز توجيه Cisco؟ الخطوة 1: حدد صورة برنامج Cisco IOS. الخطوة 2: قم بتنزيل صورة برنامج Cisco IOS على خادم TFTP. الخطوة 3: تحديد نظام الملفات لنسخ الصورة. الخطوة 4: الاستعداد للترقية.. آخر تعديل: 2025-01-22 17:01

يسمح لك متصفح Tor (يمكن تنزيله من TorProject.org) بتصفح أو تصفح الويب دون الكشف عن هويتك. خدمة hiddenservice هي موقع تزوره أو خدمة تستخدم تقنية Tor للبقاء آمنًا ، وإذا رغب المالك في عدم الكشف عن هويتك. يستخدم مطورو Tor المصطلحين "hiddenservices" و "onion services" بشكل متبادل. آخر تعديل: 2025-01-22 17:01

لاستخدام جهاز iOS كجهاز iBeacon ، عليك القيام بما يلي: الحصول على أو إنشاء UUID 128 بت لجهازك. قم بإنشاء كائن CLBeaconRegion يحتوي على قيمة UUID جنبًا إلى جنب مع القيم الرئيسية والثانوية المناسبة لمنارة الخاص بك. أعلن عن معلومات المرشد باستخدام إطار عمل Core Bluetooth. آخر تعديل: 2025-01-22 17:01

4 إجابات. انتقل إلى التفضيلات -> عمليات التفتيش. ثم تحتاج إلى البحث من خلال القائمة الطويلة عن الفحص المخالف ، والذي يمكنك الحصول على اسمه من خلال التمرير فوق علامة التحذير في الهامش. يمكنك تغيير درجة خطورة الفحص ، سواء كان خطأ أو تحذيرًا أو ما إلى ذلك ، أو قم بتعطيله تمامًا. آخر تعديل: 2025-01-22 17:01

مراجعة الأقسام السعر كما تمت مراجعته 1199 دولارًا أمريكيًا معالج 2.4 جيجا هرتز Intel Core 2 Duo Memory 4GB و 1،066 MHz DDR3 Hard drive 250GB 5،400rpm Chipset MCP89. آخر تعديل: 2025-01-22 17:01

لا يتطلب Tile اشتراكًا مميزًا لاستخدام أجهزة التتبع الخاصة بهم. تعمل متتبعات البلاط مع تطبيق Tile المجاني ، حتى تتمكن من معرفة آخر مكان كانت فيه ، ويمكنك رنين Tile الخاص بك طالما كان ضمن نطاق Bluetooth. إذا فقدت شيئًا ما ، فيمكنك الاستفادة من مجتمع Tile الكبير للمساعدة في تحديد موقع العنصر المفقود. آخر تعديل: 2025-01-22 17:01

اتفاقية الخادم الداخلي. المؤشر الأكثر استخدامًا لجودة القياس في ABA هو اتفاق بين المراقبين (IOA) ، وهي الدرجة التي يبلغ بها مراقبان أو أكثر نفس القيم الملاحظة بعد قياس نفس الأحداث. آخر تعديل: 2025-01-22 17:01

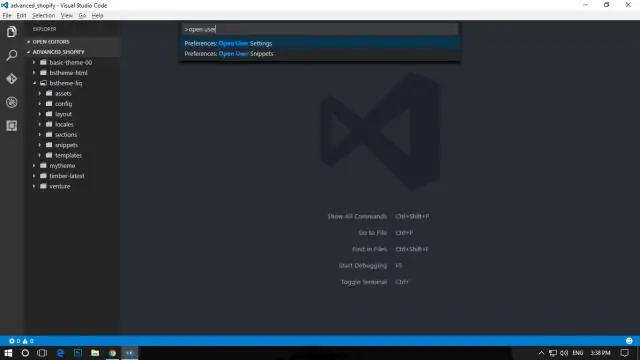

Command + shift + p وسيفتح شيئًا كهذا. الآن ، اكتب ESLint داخل مربع البحث ، وسترى شيئًا كهذا ، وتحتاج إلى تحديد ESLint: خيار تكوين ESLint ، وبعد ذلك سترى المحطة الطرفية المدمجة داخل Visual Studio Code ستفتح مع بعض خيارات الإعداد. آخر تعديل: 2025-01-22 17:01

تشير الأرض إلى أبعد النقاط في مجال رؤية الشخص عند النظر إلى مشهد ما. تُستخدم هذه "الأرضية" كخلفية للعناصر أو "الأشكال" الأقرب إلى الشخص الذي ينظر إلى المشهد. أنظر أيضا: الشكل و الشكل الأرضي. آخر تعديل: 2025-06-01 05:06

إلغاء درجة AP بعد استلامها. يؤدي إلغاء التسجيل إلى حذف نتيجة اختبار AP بشكل دائم من سجلاتك. قد يتم إلغاء النتائج في أي وقت ، ومع ذلك ، لكي لا تظهر الدرجات في تقرير نتيجة العام الحالي ، يجب أن تتلقى خدمات AP طلبًا مكتوبًا مكتوبًا عن طريق البريد أو الفاكس بحلول 15 يونيو. آخر تعديل: 2025-01-22 17:01

ACK هو اختصار شائع لكلمة "معترف به" يستخدم في الحوسبة. عكس ACK هو NAK. لاحظ أن كلمة "ack" كتعبير عن المفاجأة أو التنبيه لا علاقة لها بالحوسبة. آخر تعديل: 2025-01-22 17:01

فرانكفورت وبالمثل ، أين هو محور الإنترنت؟ يتطلب الحصول على البيانات التي تولد هذه الكلمات من خوادم Gizmodo إلى جهاز الكمبيوتر الخاص بك مجموعة واسعة من الشبكات العالمية. وفي مرحلة ما على طول رحلتها ، من المحتمل أن تمر البيانات عبر محولات إيثرنت في 60 شارع هدسون ، وهي واحدة من أكثر الشبكات كثافة.. آخر تعديل: 2025-01-22 17:01

قم بتثبيت MariaDB 5.5 على CentOS 7 قم بتثبيت حزمة MariaDB باستخدام مدير حزمة yum: sudo yum install mariadb-server. بمجرد اكتمال التثبيت ، ابدأ خدمة MariaDB وقم بتمكينها من بدء التشغيل باستخدام الأوامر التالية: sudo systemctl start mariadb sudo systemctl enable mariadb. آخر تعديل: 2025-01-22 17:01

لتنزيل التغييرات على قائمة العناوين العمومية دون اتصال ، افتح Outlook. ضمن "إرسال / تلقي" ، حدد "مجموعات الإرسال / التلقي" ، ثم "تنزيل دفتر العناوين": حدد "تنزيل التغييرات منذ آخر إرسال / تلقي" ، ثم اختر دفتر العناوين الذي تريد تحديثه: انقر فوق "موافق". آخر تعديل: 2025-01-22 17:01

STS هي بيئة تطوير قائمة على Eclipse تم تخصيصها لتطوير تطبيقات Spring. يوفر بيئة جاهزة للاستخدام لتنفيذ التطبيقات وتصحيحها وتشغيلها ونشرها. يتضمن أيضًا تكامل Pivotal tc Server و Pivotal Cloud Foundry و Git و Maven و AspectJ. آخر تعديل: 2025-01-22 17:01

Python أفضل من R في معظم المهام ، لكن R لها مكانتها الخاصة وستظل ترغب في استخدامها في العديد من الظروف. بالإضافة إلى ذلك ، سيؤدي تعلم لغة ثانية إلى تحسين مهارات البرمجة لديك. تمتلك Python أدوات لذلك ، لكن R مصممة لها وتقوم بذلك بشكل أفضل. آخر تعديل: 2025-01-22 17:01

افتح ملف تكوين PAM في محرر النصوص المفضل لديك. في معظم الأنظمة ، يمكنك القيام بذلك في محرر "nano" المدمج عن طريق كتابة "nano / etc / pam". أسيوط. اضغط على "إدخال" وفي السطر العلوي اكتب "مصادقة التخطي". آخر تعديل: 2025-01-22 17:01

بشكل عام ، الأدوات اللازمة للتركيب تشمل البراغي ، والمثبتات ، والكابلات ، ومحول الطاقة أو المستقبل ، والمثقاب الكهربائي وغيرها. إذا حصلت على كاميرا أمان (نظام) الكل في واحد (ينصح بشدة Reolink) ، فعادة ما يتم تضمين براغي من نوع مواد التثبيت الضرورية في صندوق الكاميرا. آخر تعديل: 2025-01-22 17:01

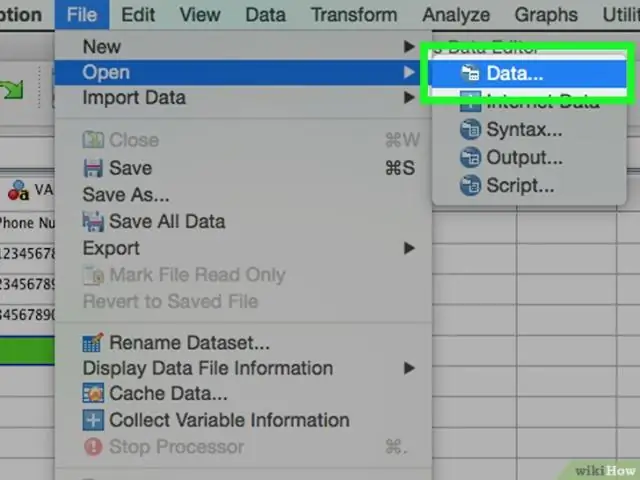

لفتح ملف Excel في SPSS: ملف ، فتح ، بيانات ، من قائمة SPSS. حدد نوع الملف الذي تريد فتحه ، Excel *. xls *. xlsx و *. xlsm. حدد اسم الملف. انقر فوق "قراءة أسماء المتغيرات" إذا كان الصف الأول من الفرشاة يحتوي على عناوين الأعمدة. انقر فوق فتح. آخر تعديل: 2025-01-22 17:01

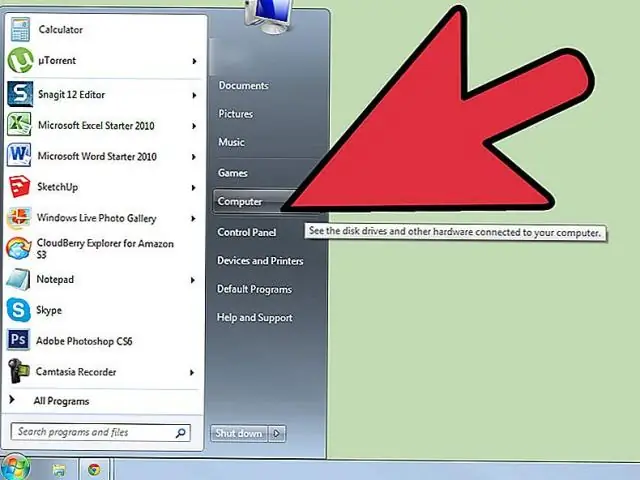

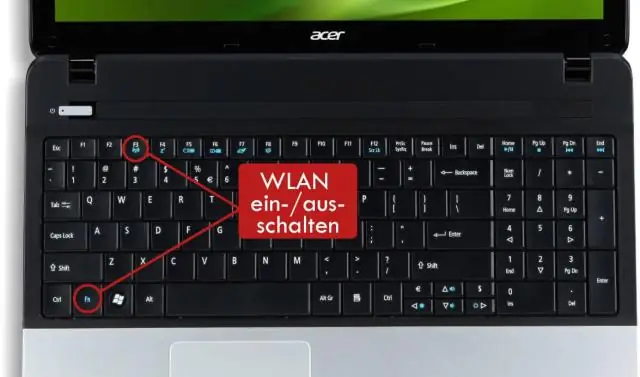

اذهب إلى قائمة ابدأ وحدد لوحة التحكم وانقر فوق فئة الشبكة والإنترنت ثم حدد مركز الشبكة والمشاركة. من الخيارات الموجودة على الجانب الأيسر ، حدد تغيير إعدادات المحول. انقر بزر الماوس الأيمن فوق رمز الاتصال اللاسلكي وانقر فوق تمكين. آخر تعديل: 2025-01-22 17:01

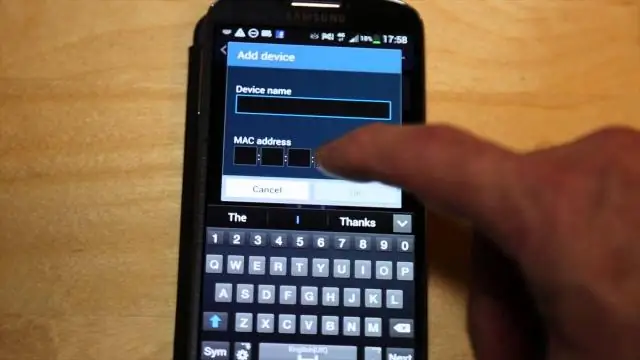

إنشاء جهاز توجيه قم بتسجيل الدخول إلى لوحة القيادة. حدد المشروع المناسب من القائمة المنسدلة في أعلى اليسار. في علامة التبويب المشروع ، افتح علامة التبويب الشبكة وانقر فوق فئة أجهزة التوجيه. انقر فوق إنشاء جهاز توجيه. في مربع الحوار Create Router ، حدد اسمًا للموجه والشبكة الخارجية ، وانقر فوق Create Router. آخر تعديل: 2025-01-22 17:01

حدد ابدأ> تشغيل (أو في Windows 8 أو 7 أو Vista ، اضغط على مفتاح شعار Windows + مفتاح R) اكتب Regsvr32 / u {Filename.ocx} [توجد مسافة واحدة قبل وبعد / u. لا تكتب {} الأقواس. انقر فوق الزر "موافق". ثم أعد تسجيل الملف عن طريق تشغيل Regsvr32 {Filename.ocx or.dll} (كما هو موضح أعلاه. آخر تعديل: 2025-01-22 17:01

تشير مدة التوقف أو الانقطاع إلى فترة زمنية يفشل فيها النظام في توفير أو أداء وظيفته الأساسية. الموثوقية والتوافر والتعافي وعدم التوفر هي مفاهيم ذات صلة. عدم التوفر هو نسبة الفترة الزمنية التي يكون فيها النظام غير متاح أو غير متصل. آخر تعديل: 2025-01-22 17:01

يمكنك التحقق من نوع الكائن في Java باستخدام مثيل الكلمة الأساسية. يعد تحديد نوع الكائن أمرًا مهمًا إذا كنت تقوم بمعالجة مجموعة مثل مصفوفة تحتوي على أكثر من نوع واحد من الكائنات. على سبيل المثال ، قد يكون لديك مصفوفة تحتوي على تمثيلات سلسلة وعدد صحيح للأرقام. آخر تعديل: 2025-01-22 17:01

Docker عبارة عن نظام أساسي لتعبئة التطبيقات ونشرها وتشغيلها في الحاويات. يمكنه تشغيل الحاويات على أي نظام يدعم النظام الأساسي: كمبيوتر محمول للمطور ، أو أنظمة على "on-prem" ، أو في السحابة بدون تعديل. تعد خدمات Java المصغرة هدفًا جيدًا لـ Docker. آخر تعديل: 2025-01-22 17:01

الصورة بواسطة Nischal Masand على Unsplash. الهجوم بالخرطوم المطاطي هو انتزاع الأسرار من الناس عن طريق التعذيب أو الإكراه. الوسائل الأخرى هي التأثير الحكومي والشركات على الكيانات الفرعية الأخرى. أفضل طريقة للدفاع هي ألا يعرف الناس شيئًا أو أن يعرفوا أقل قدر ممكن من الأسرار. آخر تعديل: 2025-01-22 17:01

تطبيقات اللمس Samsung Galaxy S4 ™. قم بالتمرير إلى والمس الإعدادات. المس المزيد من الشبكات. قم بالتمرير والمس الربط ونقطة اتصال الجوال. المس Mobile Hotspot. المس رمز القائمة. المس تكوين. احذف النص الموجود وأدخل اسمًا لنقطة الالتقاط الخاصة بك. آخر تعديل: 2025-01-22 17:01

الرقابة. تمنع الرقابة شيئًا ما من أن يُقرأ أو يُسمع أو يُشاهد. إذا كنت قد سمعت صوت صفير عندما يتحدث شخص ما على التلفزيون ، فهذه رقابة. إن "الرقابة" هي مراجعة شيء ما واختيار إزالة أو إخفاء أجزاء منه تعتبر غير مقبولة. آخر تعديل: 2025-01-22 17:01

من الناحية المثالية ، لا توجد طريقة يمكنك من خلالها استعادة قاعدة بيانات MS SQL Server 2012 إلى SQL Server 2008 حتى لو كانت قاعدة البيانات في وضع توافق يتوافق مع الإصدار الأقل. أفضل رهان هو إنشاء قاعدة بيانات فارغة على SQL Server 2008 ، وتشغيل معالج إنشاء البرامج النصية في Management Studio لكتابة المخطط والبيانات. آخر تعديل: 2025-01-22 17:01

يسمح لك Windows بتوصيل الماسح الضوئي مباشرة بجهاز كمبيوتر آخر ومشاركته ، أو إعداده ليكون ماسحًا لاسلكيًا على شبكتك. انقر على "بدء" ثم "لوحة التحكم". اكتب "الشبكة" في مربع البحث ، ثم انقر فوق "عرض أجهزة الكمبيوتر وأجهزة الشبكة" ضمن "مركز الشبكة والمشاركة". آخر تعديل: 2025-01-22 17:01

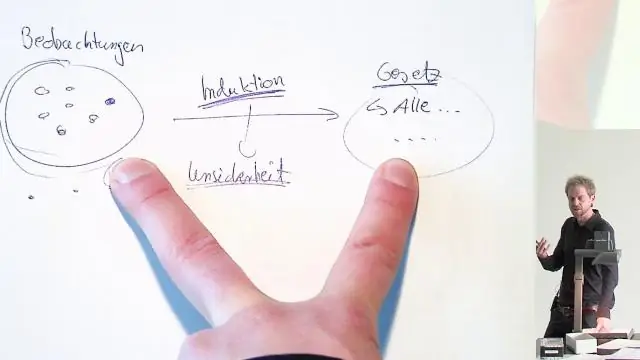

الحجة الاستنتاجية هي عرض البيانات التي يُفترض أو يُعرف أنها صحيحة كمقدمات لاستنتاج يتبع بالضرورة من تلك العبارات. تعود الحجة الاستنتاجية الكلاسيكية ، على سبيل المثال ، إلى العصور القديمة: كل البشر بشر ، وسقراط رجل ؛ لذلك سقراط مميت. آخر تعديل: 2025-01-22 17:01

اضغط على أيقونة "سهم لأسفل" في أعلى المنطقة اليسرى من الشاشة. انقر على "BulkMail" أو "Junk Mail" بناءً على مزود البريد الإلكتروني الخاص بك. انقر فوق مربع الاختيار الموجود بجوار كل بريد إلكتروني للتحقق من حذفه. اضغط على زر "حذف" في الجزء السفلي من الشاشة لحذف رسائل البريد الإلكتروني المجمعة التي حددتها. آخر تعديل: 2025-01-22 17:01

الحاوية هي مكون يمكن أن يحتوي على مكونات أخرى داخل نفسه. وهو أيضًا مثيل لفئة فرعية من جافا. يمتد الحاوية جافا. awt. المكون لذلك الحاويات هي نفسها مكونات. آخر تعديل: 2025-01-22 17:01

مخازن البروتوكول (Protobuf) هي طريقة لتسلسل البيانات المنظمة. من المفيد في تطوير برامج للتواصل مع بعضها البعض عبر سلك أو لتخزين البيانات. يتم وصف هياكل البيانات (تسمى الرسائل) والخدمات في ملف تعريف أولي (. proto) ويتم تجميعها باستخدام protoc. آخر تعديل: 2025-01-22 17:01