في بعض الأماكن ، يبني النمل الأبيض تلالًا حيث تكون التربة جافة بشكل غير عادي ؛ الهياكل مثالية للغاية ، ولديها آبار وطرق لتحريك المياه حول الهيكل. يمكن أن تكون التلال تحت الأرض ، مخطئة لتل النمل. آخر تعديل: 2025-01-22 17:01

في لوحة التحكم ، انقر نقرًا مزدوجًا فوق إضافة orRemovePrograms ، ثم انقر فوق Groove ، ثم انقر فوق إزالة. عند انتهاء برنامج "الإعداد" من إلغاء تثبيت Groove ، أعد تشغيل الكمبيوتر. في إضافة أو إزالة البرامج ، انقر فوق GrooveHelp إذا كان موجودًا ، ثم انقر فوق إزالة. آخر تعديل: 2025-01-22 17:01

كيف تقرأ لغة الجسد - كشف الأسرار الكامنة وراء الإشارات غير اللفظية الشائعة دراسة العيون. التحديق في الوجه - لغة الجسد لمس الفم أو الابتسام. انتبه إلى القرب. انظر إذا كان الشخص الآخر يعكسك. راقب حركة الرأس. انظر إلى قدمي الشخص الآخر. احترس من إشارات اليد. آخر تعديل: 2025-01-22 17:01

نطاقات الأسعار نوع الإصلاح نطاق السعر استبدال محرك الأقراص الثابتة من 100 دولار إلى 225 دولارًا إصلاح التلف السائل 99-250 دولارًا + استبدال اللوحة الأم 150-300 دولار + إصلاح / استبدال المروحة 99-175 دولارًا. آخر تعديل: 2025-01-22 17:01

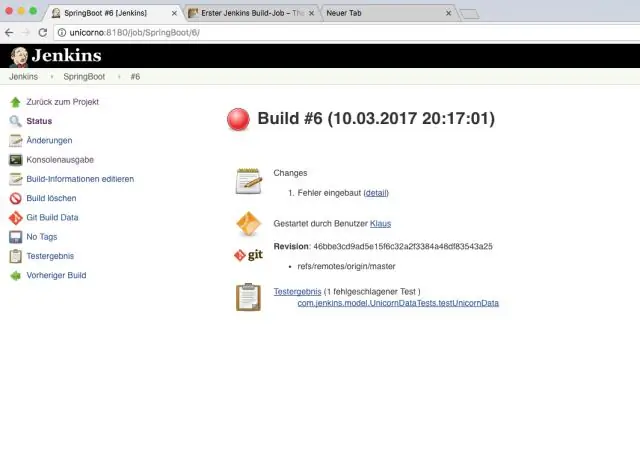

الخطوة 1: ابدأ تشغيل Jenkins في وضع Terminal التفاعلي. تأكد من عدم استخدام المنفذ 8080 على مضيف Docker. الخطوة 2: افتح Jenkins في متصفح. الخطوة 3: قم بإجراء اختبارات JUnit مسبقًا التي استدعاها Gradle. الخطوة 4: أضف تقرير نتيجة اختبار JUnit إلى Jenkins. الخطوة 5: تحقق من فشل إعداد تقرير عن الاختبار. آخر تعديل: 2025-01-22 17:01

عند استخدام ضمائر المفعول المباشر وغير المباشر باللغة الإسبانية ، عليك أن تختار بين "lo" و "le" لترجمة "هو" و "it" و "la" و "le" لترجمة "her" و " it 'و' los 'و' las 'و' les 'لترجمة' هم '. آخر تعديل: 2025-01-22 17:01

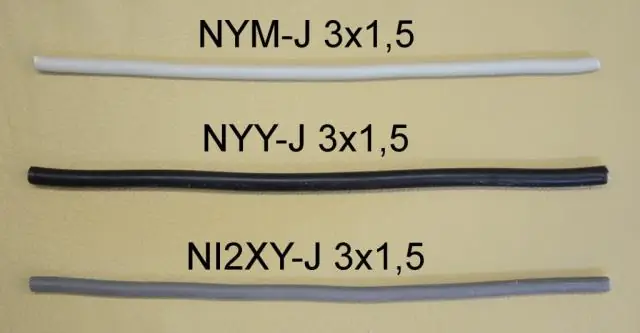

قم بتمديد كبلات CCTV الخاصة بك لمزيد من الطول. ما عليك سوى وضع هذا الموصل بين كابلي كاميرات الأمان اللذين لهما نهايات BNC. تحتوي كبلات كاميرات المراقبة CCTV بالفعل على موصلات BNC Male في كل طرف ، لذلك لن يتم توصيلها مباشرة ببعضها البعض ، ولهذا السبب يلزم وجود محول. آخر تعديل: 2025-01-22 17:01

2f 'تعني التقريب لأقرب منزلتين عشريتين. تقوم دالة التنسيق هذه بإرجاع السلسلة المنسقة. لا يغير المعلمات. آخر تعديل: 2025-01-22 17:01

منافذ التبديل هي واجهات من الطبقة 2 تُستخدم لنقل حركة مرور الطبقة 2. يمكن لمنفذ التبديل الفردي أن يحمل حركة مرور واحدة عبر VLAN سواء كان منفذ وصول أو منفذًا. يتم التعامل مع الإطارات بشكل مختلف وفقًا لنوع الارتباط الذي يتم عبوره. آخر تعديل: 2025-01-22 17:01

هذا يعني أنه يمكنك في الواقع تنزيل تطبيق Fallout Shelter كتطبيق Android وتشغيله على الكمبيوتر المحمول. ستعمل على "محاكاة" إصدار Android من Fallout Shelter على جهاز Chromebook. في معظم الأحيان ، إنه يعمل بدون عوائق! يمكنك تنزيل اللعبة من متجر Play من هنا. آخر تعديل: 2025-01-22 17:01

بروتوكول Cisco Discovery Protocol (CDP) هو بروتوكول طبقة ارتباط بيانات مملوك تم تطويره بواسطة Cisco Systems في عام 1994 بواسطة Keith McCloghrie و Dino Farinacci. يتم تحديث معلومات جدول CDP في كل مرة يتم فيها استلام إعلان ، ويتم إعادة تهيئة وقت الانتظار لهذا الإدخال. آخر تعديل: 2025-01-22 17:01

بشكل افتراضي ، HashMap. يقارن أسلوب يساوي () بين اثنين من علامات التجزئة من خلال أزواج القيمة الرئيسية. هذا يعني أن كلا مثيلي hashmap يجب أن يكون لهما نفس أزواج قيمة المفتاح ويجب أن يكون كلاهما بنفس الحجم. يمكن أن يكون ترتيب أزواج القيمة الرئيسية مختلفًا ولا يلعب دورًا في المقارنة. آخر تعديل: 2025-01-22 17:01

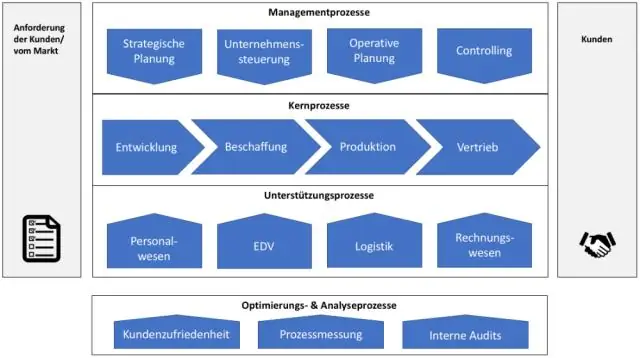

في هندسة التصنيع ، يتم تصميم تخطيط العملية لخطة أرضية المصنع والتي تهدف إلى تحسين الكفاءة من خلال ترتيب المعدات وفقًا لوظيفتها. يجب تصميم خط الإنتاج بشكل مثالي للتخلص من النفايات في تدفقات المواد ، ومعالجة المخزون وإدارته. آخر تعديل: 2025-01-22 17:01

تتوفر تطبيقات مثل برامج مكافحة الفيروسات ومعالجات الكلمات وتطبيقات تطوير قواعد البيانات وجداول البيانات وغير ذلك على الرف. يتمتع المطورون بميزة الاستفادة من البحوث الهائلة والمعلومات اللازمة لتطوير التطبيقات الأكثر شيوعًا والمطلوبة المطلوبة من قبلهم. آخر تعديل: 2025-01-22 17:01

ويمكن لـ UBD-K8500 بث برامج ترميز الصوت عالية الدقة المتقدمة مثل Dolby True HD و DTS HDMaster Audio و Dolby Atmos التي لا يمكن لـ Xbox. آخر تعديل: 2025-01-22 17:01

Placeit هي خدمة رائعة تتيح لك على الفور نماذج بالحجم الطبيعي للشاشات في الأجهزة. لسوء الحظ ، أصبح موقع Placeit.net مكلفًا للغاية. هناك خيار مجاني يسمح لك بتنزيل إصدار صغير بترخيص غير محدود ولكن الحجم 400 × 300 بكسل فقط. آخر تعديل: 2025-01-22 17:01

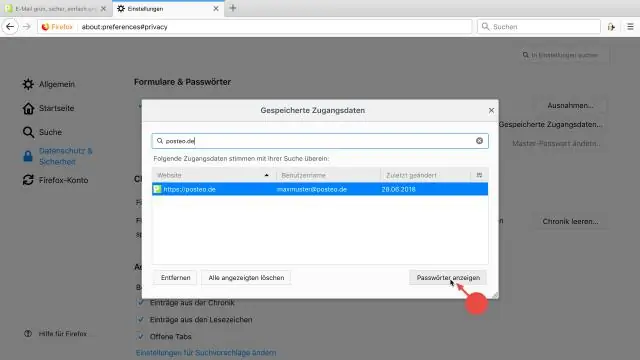

افصل بين عناوين البريد الإلكتروني المتعددة باستخدام الحرف الفاصلة المنقوطة. على سبيل المثال ، أدخل ما يلي لإرسال بريد إلكتروني إلى موظفيك John and Jill: jill@mycompany.com ؛ john@mycompany.com. تفعيل استخدام الفاصلة كفاصل في Microsoft Outlook. حدد "خيارات" من قائمة الأدوات. آخر تعديل: 2025-01-22 17:01

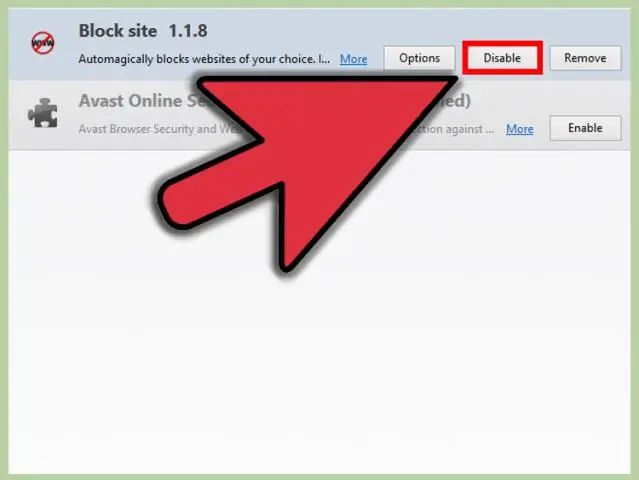

على الرغم من أنه ليس فيروسًا من الناحية الفنية ، إلا أنه برنامج غير مرغوب فيه (PUP). PUPs هي تطبيقات يتم تضمينها عند تثبيت برامج أخرى. يمكن أن تأتي في شكل برامج بريئة ومفيدة ولكنها غالبًا ما تكون أشرطة أدوات لمتصفح غير مرغوب فيها أو برامج إعلانية أو برامج تجسس أو أحصنة طروادة أو حتى تطبيقات تعدين بيتكوين. آخر تعديل: 2025-01-22 17:01

باستخدام Interceptor مع تطبيق Postman's Chrome ، قم بتثبيت Postman من سوق Chrome الإلكتروني. قم بتثبيت Interceptor من سوق Chrome الإلكتروني. افتح Postman ، وانقر على أيقونة Interceptor في شريط الأدوات ، وقم بالتبديل إلى On. آخر تعديل: 2025-01-22 17:01

Let's Encrypt هو مرجع مصدق غير ربحي تديره مجموعة أبحاث أمان الإنترنت (ISRG) لتوفير شهادات SSL مؤتمتة. تم التحقق من أن المراجعات من عملاء Let's Encrypt الحقيقيين. إذا كنت ترغب في مقارنة شهادات Let's Encrypt SSL بشهادات من موفري SSL الآخرين ، فاستخدم معالج SSL الخاص بنا. آخر تعديل: 2025-01-22 17:01

قد نكتب hW = 169000 مم = 16900 سم = 169 م = 0.169 كم باستخدام المليمتر (SI بادئة الميلي ، الرمز م) ، أو السنتيمتر (بادئة SI ، الرمز ج) ، أو الكيلومتر (البادئة SI kilo ، الرمز k). آخر تعديل: 2025-01-22 17:01

1 إجابة. إقرارات DTD إما وثيقة XML داخلية أو إنشاء ملف DTD خارجي ، بعد ربطها بمستند XML. DTD الداخلي: يمكنك كتابة قواعد داخل مستند XML باستخدام التصريح. DTD خارجي: يمكنك كتابة القواعد في ملف منفصل (بامتداد. آخر تعديل: 2025-01-22 17:01

Chrome (في نظام التشغيل Windows) انقر فوق قائمة تخصيص وتحكم Google Chrome (المجموعات الموجودة في الزاوية اليمنى العليا) حدد الإعدادات. انقر فوق متقدم في الأسفل. ضمن الخصوصية والأمان ، انقر فوق الزر إعدادات الموقع. حدد النوافذ المنبثقة وعمليات إعادة التوجيه. لتعطيل حاجب النوافذ المنبثقة ، قم بإلغاء تحديد المربع محظور (مستحسن). آخر تعديل: 2025-01-22 17:01

قم بتوصيل جهاز iDevice بجهاز الكمبيوتر باستخدام كابل USB. الآن ، افتح "الإعدادات" في هاتفك وتمكين "نقطة الاتصال الشخصية". تأكد من أن جهاز الكمبيوتر الخاص بك متصل ببيانات الجوال الخاصة بنا. أخيرًا ، قم بالوصول إلى "ControlCenter" على نظام iOS الخاص بك واضغط على "ScreenMirroring / AirPlay Mirroring". آخر تعديل: 2025-01-22 17:01

عندما تقوم بتحويل حجم خطي إلى حجم معكوس ، فأنت تقوم بشكل أساسي بإنشاء نسخة معكوسة إضافية لوحدة تخزين موجودة. في حالة فقد نسخة من نسخة متطابقة ، يحول LVM الحجم إلى وحدة تخزين خطية بحيث لا يزال بإمكانك الوصول إلى وحدة التخزين. آخر تعديل: 2025-01-22 17:01

يُفترض أن يكون uid فريدًا نظرًا لأنه معرف المستخدم المستخدم لتسجيل الدخول إلى خادم الويب ، وبالتالي ، القيمة المحددة للتعيين. المستعمل. uid. لا تقوم تكوينات ActiveDirectory المختلفة ، مثل ADAM ، بفهرسة السمات تلقائيًا. آخر تعديل: 2025-01-22 17:01

دمج الفرز قسّم القائمة التي لم يتم فرزها إلى قوائم فرعية ، كل منها يحتوي على عنصر. خذ أزواج متجاورة من قائمتين منفردتين وادمجهما لتشكيل قائمة من عنصرين. سيتم الآن تحويل N. إلى قوائم بالحجم 2. كرر العملية حتى يتم الحصول على قائمة مفردة مرتبة. آخر تعديل: 2025-01-22 17:01

الكائن المؤجل: المؤجل هو الشيء الذي يفضح الوعد. يحتوي بشكل أساسي على ثلاث طرق لحل () ورفض () وإخطار (). عند اكتمال "مؤجل" ، يمكنك استدعاء الطرق إما حل () ، ورفض () ، وإخطارًا (). يستدعي سجل رد الاتصال إما حل () أو رفض () أو إعلام () وفقًا لكيفية اكتماله. آخر تعديل: 2025-01-22 17:01

في لوحة Layers ، حدد طبقة واحدة أو أكثر تحتوي على صور أو كائنات تريد تغيير حجمها. اختر تحرير> تحويل مجاني. يظهر حد التحويل حول كل المحتوى في الطبقات المحددة. استمر في الضغط على مفتاح Shift لتجنب تشويه المحتوى ، واسحب الزوايا أو الحواف حتى تصل إلى الحجم المطلوب. آخر تعديل: 2025-01-22 17:01

يعمل AirDrop فقط على أجهزة Mac و iPhone و iPad ، ولكن تتوفر حلول مماثلة لأجهزة الكمبيوتر التي تعمل بنظام Windows وأجهزة Android. آخر تعديل: 2025-01-22 17:01

الاستثناءات التي لم يتم التحقق منها في Java هي تلك الاستثناءات التي لم يتم التحقق من معالجتها أثناء وقت الترجمة. تحدث هذه الاستثناءات بسبب البرمجة السيئة. البرنامج لن يعطي خطأ في الترجمة. جميع الاستثناءات التي لم يتم التحقق منها هي فئات فرعية مباشرة من فئة RuntimeException. آخر تعديل: 2025-01-22 17:01

قواعد جدار حماية Windows لحظر حركة مرور P2P / Torrent في حالة قطع VPN للخطوة 1: تحديد القواعد القابلة للتنفيذ وجدار الحماية. OpenControl PanelSystem and SecurityWindows Firewall وافتح الإعدادات المتقدمة من العمود الأيسر. الخطوة 2: تحديد عناوين IP المراد حظرها. الخطوة 3: اختبار لمعرفة ما إذا كان يعمل حقًا. آخر تعديل: 2025-01-22 17:01

خطوات إضافة مسار في متغير نظام PATH البيئي على نظام Windows ، انقر بزر الماوس الأيمن على جهاز الكمبيوتر أو هذا الكمبيوتر. حدد خصائص. حدد إعدادات النظام المتقدمة. انقر على زر متغيرات البيئة. من متغيرات النظام حدد PATH. انقر فوق الزر تحرير. انقر فوق زر جديد. الصق مسار ملف GeckoDriver. آخر تعديل: 2025-01-22 17:01

في تطبيق Notes ، يمكنك قفل الملاحظات لحماية معلوماتك الحساسة بكلمة مرور أو Face ID (iPhoneX والإصدارات الأحدث) أو Touch ID (طرز أخرى). افتح ملاحظة مقفلة انقر فوق رمز القفل أعلى الشاشة. اضغط على قفل الآن في أسفل قائمة الملاحظات. أغلق تطبيق Notes. قفل iPhone الخاص بك. آخر تعديل: 2025-01-22 17:01

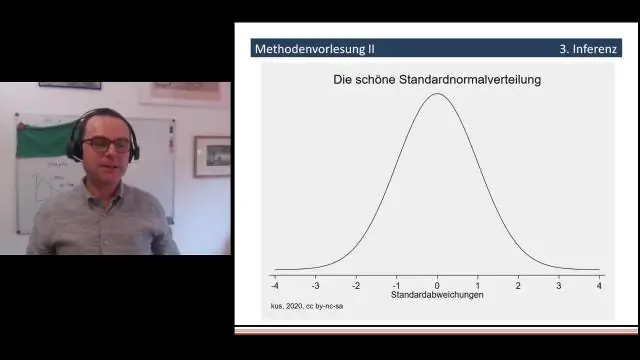

الاستدلال الإحصائي هو عملية استخدام تحليل البيانات لاستنتاج خصائص التوزيع الأساسي للاحتمال. يستنتج التحليل الإحصائي الاستنتاجي خصائص السكان ، على سبيل المثال عن طريق اختبار الفرضيات واشتقاق التقديرات. آخر تعديل: 2025-01-22 17:01

قم بتشغيل أحدث إصدار من InternetExplorer 11. للتأكد من أن لديك أحدث إصدار من Internet Explorer 11 ، حدد زر البدء ، وحدد الإعدادات> التحديث والأمان> Windows Update ، ثم حدد التحقق من وجود تحديثات. آخر تعديل: 2025-01-22 17:01

يسمح لك جهاز AllShare Cast Dongle ببث المحتوى من الأجهزة المتوافقة إلى التلفزيون. إعداد Dongle Cast Dongle الخاص بك: 1. قم بتوصيل أحد طرفي كبل HDMI إلى الدونجل والآخر بأحد مآخذ HDMI على التلفزيون. آخر تعديل: 2025-01-22 17:01

يأخذ محول طاقة iPhone من Apple مدخلات تيار متردد تتراوح بين 100 فولت (الولايات المتحدة عادة 110 فولت) و 240 (أوروبا عادة 220 فولت) ويسمح لك بإخراج تيار منتظم من 5 أو 10 فولت لجهاز iPhone. لديك محول قابس ، لقد غطت Apple الجهد. آخر تعديل: 2025-01-22 17:01

هل يمكنني استخدام رسولي عندما أكون في طائرة؟ نعم ، يمكنك طالما احتفظت بهاتفك أو جهاز الكمبيوتر في وضع الطيران ، فلن تتمكن من إرسال أو استقبال أي شيء حتى تنزل من الطائرة. ومع ذلك ، إذا كنت تسافر مع عامل يوفر خدمة WiFi على متن الطائرة ، فقد ترسلها وتستقبلها ، في العادة. آخر تعديل: 2025-01-22 17:01

غالبًا ما تكون الأسئلة صعبة وتتضمن عمليات محاكاة. ومع ذلك ، فإن اختبار Network + ليس صعبًا للغاية ، ومع وجود المواد المناسبة وكمية مناسبة من الدراسة ، ستكون على ما يرام. ليس من غير المألوف اجتيازها في المحاولة الأولى. إنه أيضًا أسهل من اختبار CCNA المماثل من Cisco. آخر تعديل: 2025-01-22 17:01