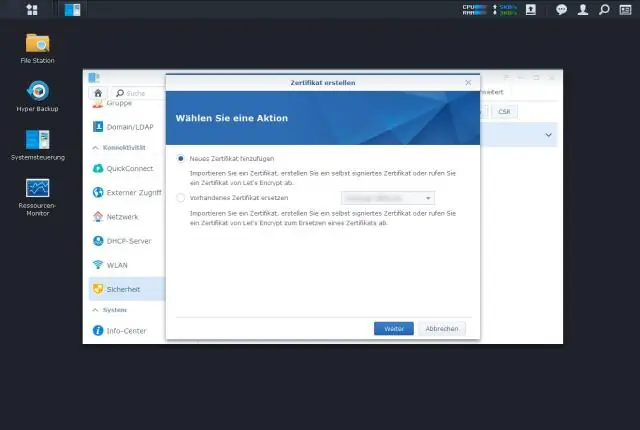

كيفية دفع صور عامل ميناء لفتح التسجيل الداخلي وإنشاء تطبيق منه. احصل على عنوان IP للكتلة الخاص بتسجيل عامل الإرساء الداخلي. ضع علامة على الصورة المحلية في سجل عامل ميناء داخلي. الاستيلاء على رمز المصادقة وتسجيل الدخول إلى سجل عامل الميناء. دفع الصورة الموسومة إلى التسجيل الداخلي. آخر تعديل: 2025-01-22 17:01

Angular عبارة عن نظام أساسي وإطار عمل لإنشاء تطبيقات عميل من صفحة واحدة بتنسيق HTML و TypeScript. يقوم بتنفيذ الوظائف الأساسية والاختيارية كمجموعة من مكتبات TypeScript التي تقوم باستيرادها إلى تطبيقاتك. تعتمد بنية التطبيق الزاوي على بعض المفاهيم الأساسية. آخر تعديل: 2025-01-22 17:01

KVO ، التي تعني Key-Value Observing ، هي إحدى التقنيات لمراقبة تغييرات حالة البرنامج المتوفرة في Objective-C و Swift. المفهوم بسيط: عندما يكون لدينا كائن مع بعض متغيرات الحالة ، يسمح KVO للكائنات الأخرى بإنشاء مراقبة على التغييرات لأي من متغيرات الحالة هذه. آخر تعديل: 2025-01-22 17:01

انقر فوق علامة التبويب ملف ، وانقر فوق خيارات ، ثم انقر فوق فئة الوظائف الإضافية. في مربع "إدارة" ، حدد وظائف Excel الإضافية ثم انقر فوق "انتقال". إذا كنت تستخدم Excel for Mac ، في قائمة الملف ، انتقل إلى أدوات> وظائف Excel الإضافية. في مربع الوظائف الإضافية ، حدد خانة الاختيار Analysis ToolPak (حزمة أدوات التحليل) ، ثم انقر فوق موافق. آخر تعديل: 2025-01-22 17:01

قم بإزالة المفتاح ثلاثي الاتجاهات من الدائرة ابدأ بالمفتاح ثلاثي الاتجاهات الذي ستتم إزالته. قم بإزالة مسامير لوحة غطاء المفتاح باستخدام المفك اللولبي للفتحة ، ثم قم بفك مسماري المفتاح. اسحب المفتاح للخارج بحذر ، وتأكد من عدم لمس أي من الأسلاك الثلاثة أو تقصيرها. آخر تعديل: 2025-01-22 17:01

تم تأسيسها في يناير 1994 من قبل جيري يانج وديفيدفيلو ، اللذين كانا طلاب دراسات عليا في الهندسة الكهربائية عندما أنشأوا موقعًا إلكترونيًا باسم "دليل جيري وديفيد لشبكة الويب العالمية". كان الدليل عبارة عن دليل لمواقع ويب أخرى ، تم تنظيمه في التسلسل الهرمي ، بدلاً من فهرس الصفحات القابل للبحث. آخر تعديل: 2025-01-22 17:01

يوفر AngularJS خدمة تحكم تسمى AJAX - $ http ، والتي تخدم مهمة قراءة جميع البيانات المتوفرة على الخوادم البعيدة. يتم تلبية الطلب على متطلبات السجلات المرغوبة عندما يقوم الخادم باستدعاء قاعدة البيانات باستخدام المتصفح. البيانات مطلوبة في الغالب بتنسيق JSON. آخر تعديل: 2025-01-22 17:01

مزايا SCSI: يمكن لـ SCSI الحديثة إجراء اتصال تسلسلي بمعدلات بيانات محسّنة ، وتوصيل أفضل للأعطال ، وتوصيلات كبلات محسّنة ووصول أطول. والميزة الأخرى لمحركات SCSI عبر IDEis ، يمكنها إلغاء تنشيط الجهاز الذي لا يزال يعمل. آخر تعديل: 2025-01-22 17:01

مقدمة في التكنولوجيا الرقمية هي دورة أساسية لبرمجة الكمبيوتر ودورات الويب / الاتصال الرقمي. إنه مصمم لمساعدة الطلاب على فهم العالم الرقمي والتواصل معه والتكيف معه لأنه يؤثر على حياتهم الشخصية والمجتمع وعالم الأعمال. آخر تعديل: 2025-01-22 17:01

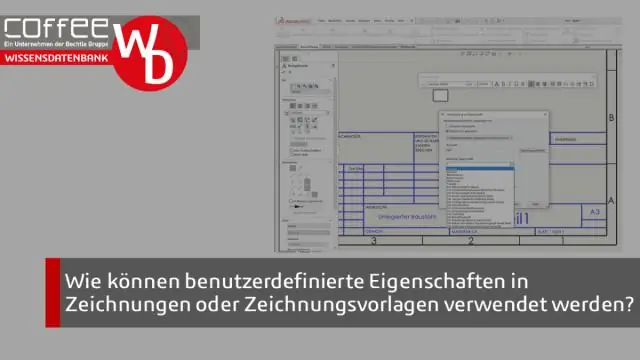

توجد ملفات قوالب SOLIDWORKS الافتراضية المستخدمة لبدء جزء جديد أو تجميع أو مستند رسم في المجلدات المحددة في أدوات> خيارات> مواقع الملفات> قوالب المستندات. يتم تمثيل كل مجلد بعلامة تبويب في مربع الحوار "مستند SOLIDWORKS الجديد". آخر تعديل: 2025-01-22 17:01

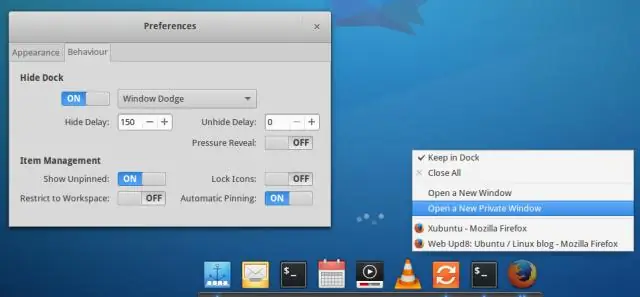

انتقل إلى إعدادات النظام وحدد Dock من الشريط الجانبي الأيسر. هنا ، سترى خيار نقل المشغل (يطلق عليه Dock في Ubuntu 17.10) إلى أسفل أو إلى اليمين. في الإعدادات ، حدد Dock وسترى خيار "الموضع على الشاشة". (يرجى ملاحظة أنه تم استبدال Unity بـ GNOME منذ Ubuntu 17.10.). آخر تعديل: 2025-01-22 17:01

يتم استخدام متغير المثيل في Java بواسطة الكائنات لتخزين حالاتهم. المتغيرات التي يتم تعريفها بدون الكلمة الأساسية الثابتة والتي تكون خارج أي إعلان طريقة هي متغيرات خاصة بالكائن وتُعرف باسم متغيرات الحالة. يتم استدعاؤها لأن قيمها خاصة بالمثيل ولا يتم مشاركتها بين المثيلات. آخر تعديل: 2025-01-22 17:01

الصفحة الرئيسية'))؛ انسخ الملف JAVA_HOMElibsecuritycacerts إلى مجلد آخر. لاستيراد الشهادات إلى cacerts: افتح Windows Explorer وانتقل إلى ملف cacerts الموجود في المجلد الفرعي jrelibsecurity حيث تم تثبيت AX Core Client. قم بإنشاء نسخة احتياطية من الملف قبل إجراء أي تغييرات. آخر تعديل: 2025-01-22 17:01

تتضمن دورة حياة ITIL للخدمات إستراتيجية الخدمة وتصميم الخدمة وانتقال الخدمة وتشغيل الخدمة ومراحل التحسين المستمر للخدمة على التوالي. كما يتضح من الشكل ، تكمن استراتيجية الخدمة في صميم دورة حياة ITIL. آخر تعديل: 2025-01-22 17:01

صفة. من أو فيما يتعلق بالحد الأقصى ؛ تقع في أو بالقرب من ذروة. (من الخريطة) مرسومة للإشارة إلى الاتجاه الفعلي لأي نقطة من نقطة المركز. آخر تعديل: 2025-01-22 17:01

هندسة البرمجيات هي تصميم النظام بأكمله ، بينما يركز تصميم البرامج على مستوى وحدة / مكون / فئة معينة. آخر تعديل: 2025-01-22 17:01

تم تعريف المصداقية بشكل مختلف على أنها المصداقية والجدارة بالثقة والاعتمادية و / أو نزاهة الفرد. حتى أن البعض يعتبرها بمثابة القوة لإلهام الآخرين للتصرف والقيام والتصرف والاستجابة بطرق معينة. تشرب المصداقية العديد من العناصر الأخرى التي تجعلها عاملاً حاسمًا للتواصل الفعال. آخر تعديل: 2025-01-22 17:01

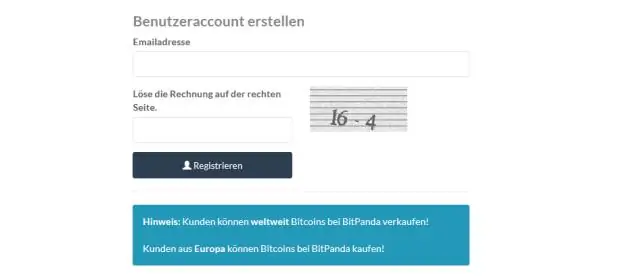

انتقل إلى https://firebase.google.com وانقر على "الانتقال إلى وحدة التحكم" في الجزء العلوي الأيسر. تأكد من أنك تستخدم أحدث إصدار من Firebase وليس https://www.firebaseio.com. بعد ذلك ، انتقل إلى علامة التبويب "المصادقة"> علامة التبويب "طريقة تسجيل الدخول" وقم بتمكين "البريد الإلكتروني / كلمة المرور" كمزود (موفري) تسجيل الدخول. وهذا كل شيء. آخر تعديل: 2025-01-22 17:01

تتيح لك ميزة Windows 10 Delivery Optimization تحميل وتنزيل تحديثات Windows 10 و Microsoft Store من وإلى أجهزة الكمبيوتر الأخرى على شبكتك المحلية وعلى الإنترنت. يقوم Windows بذلك باستخدام ذاكرة تخزين مؤقت موزعة ذاتية التنظيم. آخر تعديل: 2025-01-22 17:01

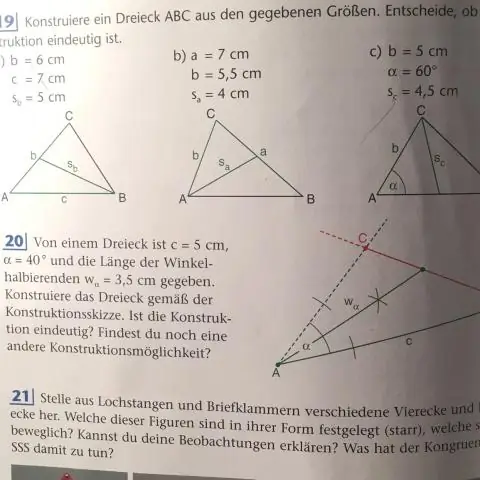

تسمى نقطة تزامن مناصرات الزاوية بالمولد. الارتفاعات الثلاثة للمثلث متزامنة. نقطة التزامن تسمى orthocenter. المتوسطات الثلاثة للمثلث متزامنة. آخر تعديل: 2025-01-22 17:01

المنازل بحاجة إلى حماية من تصاعد التيار الكهربائي للمنزل بالكامل هناك المزيد من الإلكترونيات ومصابيح LED في المنازل أكثر من أي وقت مضى. يتم الآن بناء الأجهزة مثل الغسالات والمجففات بلوحات دوائر كهربائية ، لذلك هناك العديد من العناصر التي تحتاج إلى الحماية من زيادات التيار الكهربائي أكثر مما كان موجودًا في الماضي. آخر تعديل: 2025-01-22 17:01

JUnit Runner هي فئة توسع فئة Runner abstract الخاصة بـ JUnit. يتم استخدام العدائين لتشغيل فصول الاختبار. يمكن تعيين العداء الذي يجب استخدامه لإجراء اختبار باستخدام التعليق التوضيحيRunWith. آخر تعديل: 2025-01-22 17:01

إذا كنت تقوم بتشغيل Windows 10 Fall CreatorsUpdate ، فقد تتساءل عن الغرض من مجلد كائن ثلاثي الأبعاد في File Explorer. يحتوي المجلد على عناصر ثلاثية الأبعاد يمكنك استخدامها في تطبيقات مثل Paint 3D أو Mixed RealityViewer. سيتم حفظ المشروعات التي تعمل عليها في التطبيقات ثلاثية الأبعاد في مجلد الكائنات ثلاثية الأبعاد افتراضيًا. آخر تعديل: 2025-01-22 17:01

في الجيل الأول ، كانت الذاكرة الرئيسية على شكل أسطوانة مغناطيسية وكانت الذاكرة الرئيسية في الجيل الثاني في شكل ذاكرة الوصول العشوائي وذاكرة القراءة فقط. تم استخدام البطاقة المثقوبة والشريط الممغنط في الجيل الأول واستخدم الشريط المغناطيسي في الجيل الثاني. تم استخدام لغة الآلة في البداية وتم استخدام لغة التجميع في الثانية. آخر تعديل: 2025-01-22 17:01

تشير معدات اتصالات البيانات (DCE) إلى أجهزة الكمبيوتر المستخدمة لإنشاء جلسات شبكة الاتصال وصيانتها وإنهائها بين مصدر البيانات ووجهتها. يتم توصيل DCE بجهاز محطة البيانات (DTE) ودائرة نقل البيانات (DTC) لتحويل إشارات الإرسال. آخر تعديل: 2025-01-22 17:01

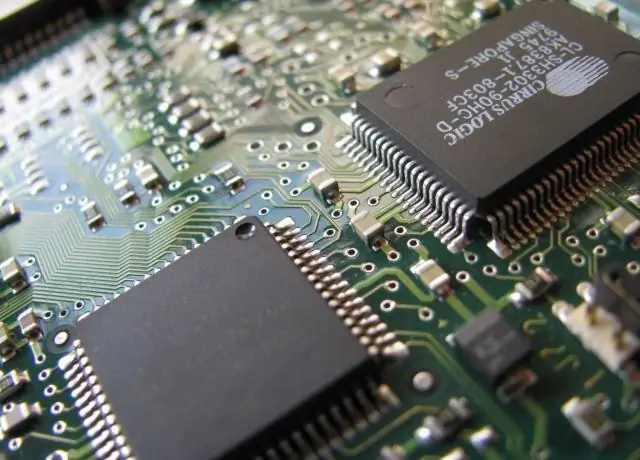

مستويات ذاكرة التخزين المؤقت لوحدة المعالجة المركزية: L1 Cache. مخبأ L1 موجود في كل نواة. L2 مخبأ. ذاكرة التخزين المؤقت L2 أكبر وأبطأ من ذاكرة التخزين المؤقت L1. L3 مخبأ. إنها أكبر ذاكرة تخزين مؤقت وموجودة خارج النواة. معالج Intel® Core ™ i7–4770S. تصوير داخلي للمعالج Intel® Core ™ i7–4770S. معدل الضرب ومعدل ملكة جمال. آخر تعديل: 2025-06-01 05:06

طبقة مآخذ التوصيل الآمنة (SSL) وأمن طبقة النقل (TLS) هي بروتوكولات أمان تشفير. يتم استخدامها للتأكد من أن اتصال الشبكة آمن. أهدافهم الرئيسية هي توفير تكامل البيانات وخصوصية الاتصال. آخر تعديل: 2025-01-22 17:01

30.2 مليار دولار. آخر تعديل: 2025-01-22 17:01

من السهل جدًا مشاركة الرموز التعبيرية على Viber: كل ما عليك فعله هو فتح محادثة ، والنقر على زر الملصق والعثور على الرموز التي ترغب في إرسالها في حزمة الرموز. على سطح المكتب ، ستظهر القائمة في أسفل يمين الشاشة. آخر تعديل: 2025-01-22 17:01

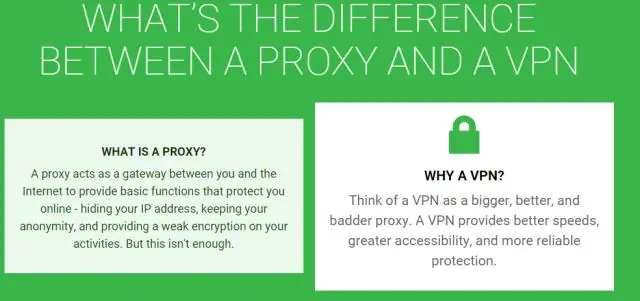

الفرق بين الخادم الوكيل والبوابة. كل من الخادم الوكيل وحركة مرور gatewayroute من داخل الشبكة إلى الإنترنت. ومع ذلك ، فإن Agateway تشبه إلى حد كبير باب الوصول إلى الإنترنت ، بينما يعمل الخادم الوكيل مثل الجدار الذي يمنع داخل الشبكة من التعرض للإنترنت. آخر تعديل: 2025-01-22 17:01

لاستخدام واجهة Runnable لإنشاء مؤشر ترابط وبدء تشغيله ، عليك القيام بما يلي: إنشاء فئة تنفذ Runnable. قم بتوفير طريقة تشغيل في فئة Runnable. قم بإنشاء مثيل لفئة مؤشر الترابط وقم بتمرير الكائن الخاص بك Runnable إلى المُنشئ الخاص به كمعامل. استدعاء أسلوب بدء كائن مؤشر الترابط. آخر تعديل: 2025-01-22 17:01

يعد شاحن البطارية الخارجي وسيلة فعالة لشحن الجهاز دون استخدام الشاحن الأصلي. لم يتم توصيل شاحن البطارية الخارجي بالكمبيوتر مباشرة. لشحن بطارية الكمبيوتر المحمول ، قم بإزالة البطارية من الكمبيوتر المحمول ثم قم بتوصيلها بالشاحن الخارجي. آخر تعديل: 2025-01-22 17:01

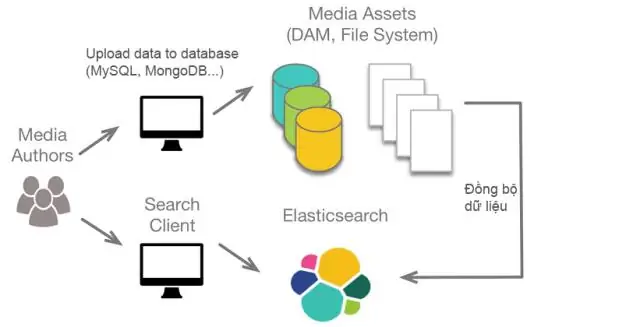

لحذف جميع الفهارس ، استخدم _all أو *. لعدم السماح بحذف الفهارس باستخدام تعبيرات _all أو أحرف البدل ، قم بتغيير الإجراء. ضبط نظام مجموعة destruction_requires_name على "صحيح". يمكنك تحديث هذا الإعداد في elasticsearch. آخر تعديل: 2025-01-22 17:01

شرح الترخيص الدائم. خيارات شراء PerpetualLicense لبرنامج Autodesk. التراخيص الدائمة هي الطريقة التي تم بها الحصول على معظم البرامج المتطورة حتى الآن. هناك تكلفة أولية لشراء الترخيص ، بالإضافة إلى تكلفة الاشتراك السنوية التي تخول المالك جميع التحديثات والدعم الفني. آخر تعديل: 2025-01-22 17:01

Relu: أكثر كفاءة من الناحية الحسابية للحساب من وظائف مثل Sigmoid نظرًا لأن Relu يحتاج فقط إلى topick بحد أقصى (0 ، x) ولا يؤدي عمليات أسية باهظة الثمن مثل Sigmoids. Relu: من الناحية العملية ، تظهر الشبكات مع Relutend أداء تقارب أفضل من السيني. آخر تعديل: 2025-01-22 17:01

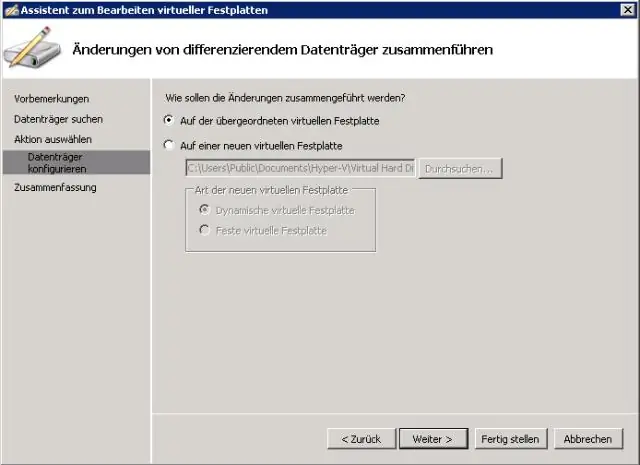

قم بدمج نقاط التفتيش يدويًا في حالة انقطاع السلسلة ، قم بإيقاف تشغيل VM والنسخ الاحتياطي لمحتوى VM. افتح Hyper-V Manager حيث يوجد VM. انقر فوق تحرير القرص ، وحدد المجلد حيث يحتفظ VM به vhdx. حدد آخر ملف نقطة فحص (باستخدام. حدد "دمج" وسيُطلب منك تأكيد دمج هذا الملف مع القرص الأصلي. افعل ذلك حتى لا يكون لديك ملفات avhdx في مجلد VM. آخر تعديل: 2025-01-22 17:01

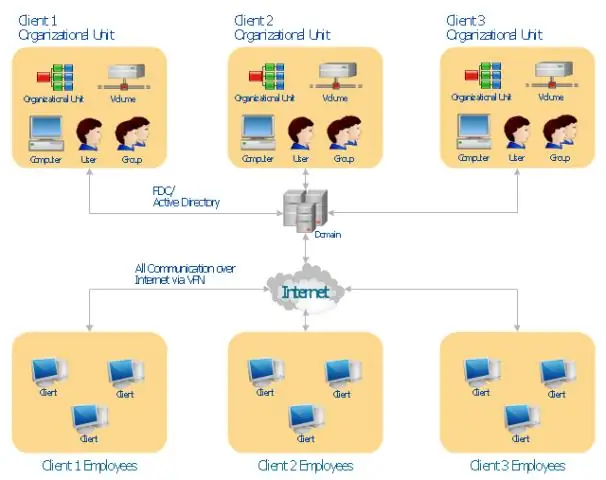

افتح وحدة تحكم المخطط. انقر بزر الماوس الأيمن فوق مخطط Active Directory في شجرة وحدة تحكم مخطط AD ، ثم حدد العمليات الرئيسية. يظهر مربع الحوار "تغيير المخطط الرئيسي" ، الذي يظهره الشكل 1. حدد خانة الاختيار يمكن تعديل المخطط على وحدة تحكم المجال هذه لتمكين تعديلات المخطط. آخر تعديل: 2025-01-22 17:01

تتعرف محركات البحث على النطاقات الفرعية كعناوين ويب منفصلة تمامًا عن نطاق الجذر الخاص بك. لذلك ، يمكنك استخدام المجال الفرعي الخاص بك للحصول على حركة مرور جديدة وإرسالها إلى موقعك الرئيسي. يمكن أن يساعدك وجود مجال آخر بمحتوى مختلف أيضًا في إنشاء روابط خلفية لموقعك الرئيسي. آخر تعديل: 2025-01-22 17:01

قم بالخطوات التالية لتعطيل انتهاء صلاحية كلمة المرور في وحدة تحكم حساب المستخدم. قم بتنفيذ الأمر lusrmgr. ماجستير من Run. انقر فوق المستخدمين في القائمة المعروضة على الجانب الأيسر. انقر نقرًا مزدوجًا فوق حساب المستخدم الذي ترغب في تحديثه. حدد زر الاختيار كلمة المرور لا تنتهي صلاحيتها أبدًا. انقر فوق موافق. آخر تعديل: 2025-01-22 17:01

مربع نص متعدد الأسطر ابدأ بالعلامة للإشارة إلى بداية مربع نص متعدد الأسطر. استخدم العلامة لمنح منطقة النص اسمًا إذا أردت. حدد عدد الصفوف. حدد عدد الأعمدة. أضف علامة الإغلاق. آخر تعديل: 2025-01-22 17:01