القدرات المرغوبة هي فئة تستخدم للإعلان عن مجموعة من المتطلبات الأساسية مثل مجموعات المتصفحات وأنظمة التشغيل وإصدارات المستعرض وما إلى ذلك لإجراء اختبار آلي عبر المتصفح لتطبيق ويب. آخر تعديل: 2025-01-22 17:01

لإيجاد كتلة الصيغة النسبية (M r) لمركب ما ، يمكنك جمع قيم الكتلة الذرية النسبية (قيم A r) لجميع الذرات في صيغته. أوجد M r لأول أكسيد الكربون ، CO. أوجد M r لأكسيد الصوديوم ، Na 2O. تسمى الكتلة النسبية للمادة ، الموضحة بالجرام ، مول واحد من تلك المادة. آخر تعديل: 2025-01-22 17:01

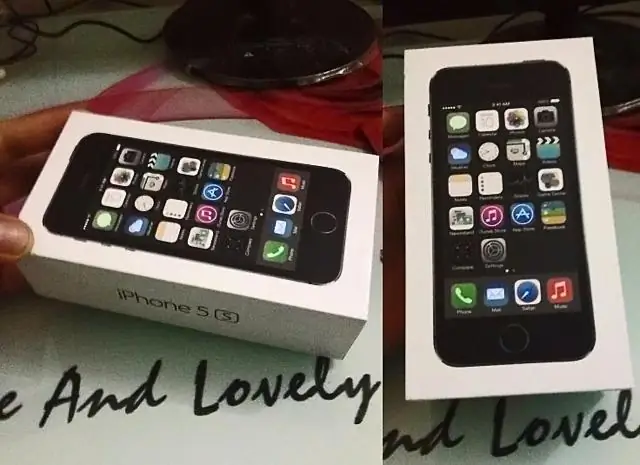

هل يأتي الجيل الخامس من iPod مزودًا أيضًا بمسح بصمة الإصبع؟ الإجابة: ج: الإجابة: ج: الجهاز الوحيد الذي تبيعه شركة آبل حتى هذا الوقت والذي يحتوي على ماسح بصمات الأصابع هو iPhone 5S. آخر تعديل: 2025-01-22 17:01

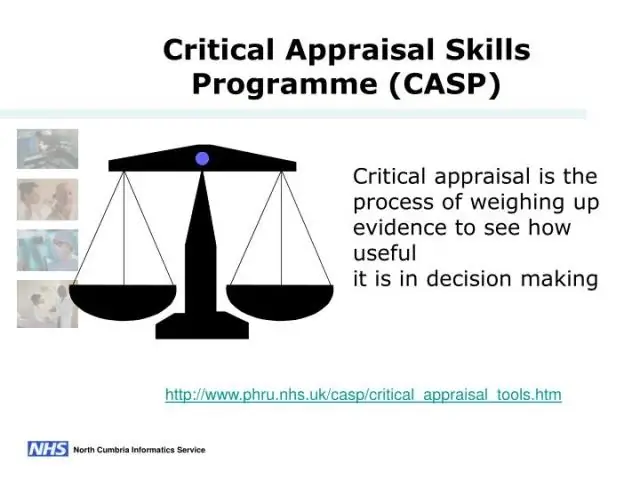

تهدف CASP إلى مساعدة الأفراد على تطوير المهارات لإيجاد وفهم الأدلة البحثية ، ومساعدتهم على تطبيق الأدلة في الممارسة. تم تطوير أدوات برنامج مهارات التقييم النقدي (CASP) لتعليم الناس كيفية التقييم النقدي لأنواع مختلفة من الأدلة. آخر تعديل: 2025-01-22 17:01

من المرجح أن تجذب السيناريوهات التالية النمل الأبيض إلى منزلك. أكوام من الخشب. يمكن أن تجذب الحطب وأكوام الخشب النمل الأبيض وتجذبهم بالقرب من منزلك. أوراق الشجر الزائدة. عندما تتعفن ، تجذب الأشجار الميتة وجذوعها النمل الأبيض. أطراف وأوراق الشجر. نشارة. انسداد المزاريب. أجنحة. أنابيب الطين. فراس. آخر تعديل: 2025-01-22 17:01

كيفية: كيفية استيراد دفتر العناوين (CSV) في Outlook2003 الخطوة 1: افتح Microsoft Outlook. انقر فوق "ملف" وحدد "استيراد وتصدير …" حدد "استيراد من برنامج أو ملف آخر" حدد "قيم مفصولة بفواصل (Windows) واستعرض ملف Son_Emails_Addresses.csv. حدد "جهات الاتصال" تأكد من تحديد ملف الاستيراد. آخر تعديل: 2025-01-22 17:01

في الواقع ، يستخدم DNS بشكل أساسي بروتوكول مخطط بيانات المستخدم (UDP) على المنفذ رقم 53 لخدمة الطلبات. آخر تعديل: 2025-01-22 17:01

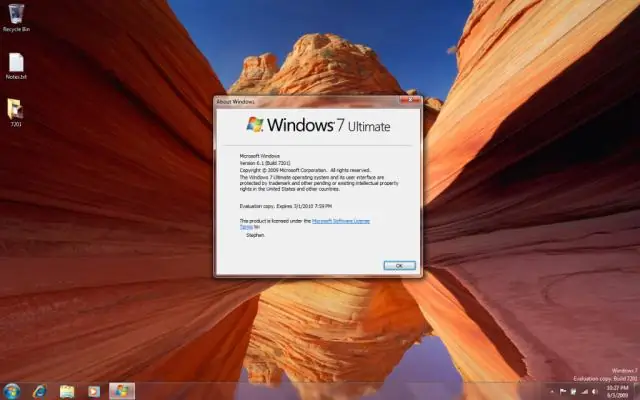

تثبيت Windows 7 SP1 باستخدام Windows Update (موصى به) حدد زر البدء> كافة البرامج> WindowsUpdate. في الجزء الأيمن ، حدد التحقق من وجود تحديثات. إذا تم العثور على أي تحديثات مهمة ، فحدد الارتباط لعرض التحديثات المتاحة. حدد تثبيت التحديثات. اتبع الإرشادات لتثبيت SP1. آخر تعديل: 2025-01-22 17:01

تتيح إزالة الكبس النحاسي وحلقات التثبيت الفولاذية المقاومة للصدأ من أنابيب PEX إعادة استخدام تركيبات PEX. أولاً ، قم بقطع التركيب من النظام بالقرب من نهاية التركيب قدر الإمكان. آخر تعديل: 2025-01-22 17:01

تعد تعدد الأشكال إحدى ميزات البرمجة الموجهة للكائنات PHP (OOP). إذا قلنا ذلك بعبارة أخرى ، فإن "تعدد الأشكال يصف نمطًا في البرمجة الشيئية حيث يكون للفصل وظائف مختلفة أثناء مشاركة واجهات مشتركة.". آخر تعديل: 2025-01-22 17:01

شهادة NASM هي أكثر من شهادة تمرين تصحيحي بينما شهادة ISSA هي أكثر من شهادة تدريب عامة. تم اعتماد NASM من قبل NCCA بينما تم اعتماد ISSA من قبل DEAC. تحظى كلتا شهادتي التدريب الشخصي بتقدير كبير في صناعة التدريب الشخصي. آخر تعديل: 2025-01-22 17:01

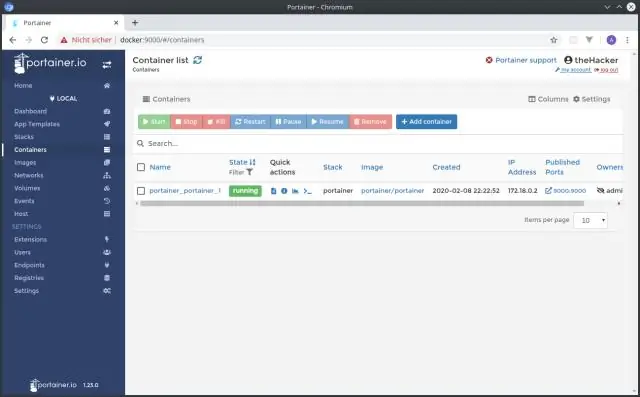

Quickstart لمحتويات تسجيل الحاوية. قبل ان تبدأ. بناء صورة Docker. أضف الصورة إلى Container Registry. تكوين عامل الإرساء لاستخدام أداة سطر أوامر gcloud كمساعد لبيانات الاعتماد. ضع علامة على الصورة باسم التسجيل. ادفع الصورة إلى Container Registry. اسحب الصورة من Container Registry. نظف. ماذا بعد. آخر تعديل: 2025-01-22 17:01

كيفية العثور على عنوان IP الخاص بقاعدة البيانات ومنفذ SQL ، اضغط باستمرار على مفتاح windows على لوحة المفاتيح ، ثم اضغط على مفتاح "R" لفتح مربع "تشغيل". اكتب "cmd" في مربع النص ثم انقر فوق "موافق". في المربع الأسود الذي يظهر ، اكتب "ipconfig". ابحث عن العنوان "محول Ethernet" وابحث عن "عنوان IPV4" ، هذا هو عنوان IP المحلي الخاص بك. آخر تعديل: 2025-01-22 17:01

لا ، شهادة CCNA ليست ضرورية على الإطلاق لمهنة أمن المعلومات. يساعدك CCNA على فهم الشبكات. يعمل الرجال المدربون على أمن المعلومات على شركات التدقيق والمراقبة والأمن. CISA و CISSP و CIA و CISM هو ما تحتاج إلى النظر فيه. آخر تعديل: 2025-01-22 17:01

اذهب إلى الإعدادات> البطارية واضغط على 3 نقاط رأسية أعلى يمين الشاشة. حدد استخدام البطارية وتحقق من التطبيق الذي يستهلك معظم الطاقة التي تؤدي إلى ارتفاع درجة الحرارة. قد يكون الجاني من بين التطبيقات تطبيق Google مضمنًا أو تطبيقًا تابعًا لجهة خارجية. آخر تعديل: 2025-01-22 17:01

بدء تسجيل Java RMI لبدء التسجيل ، قم بتشغيل الأمر rmiregistry على مضيف الخادم. لا ينتج عن هذا الأمر أي إخراج (عند نجاحه) ويتم تشغيله عادةً في الخلفية. لمزيد من المعلومات ، راجع وثائق الأدوات الخاصة بـ rmiregistry [Solaris ، Windows]. آخر تعديل: 2025-01-22 17:01

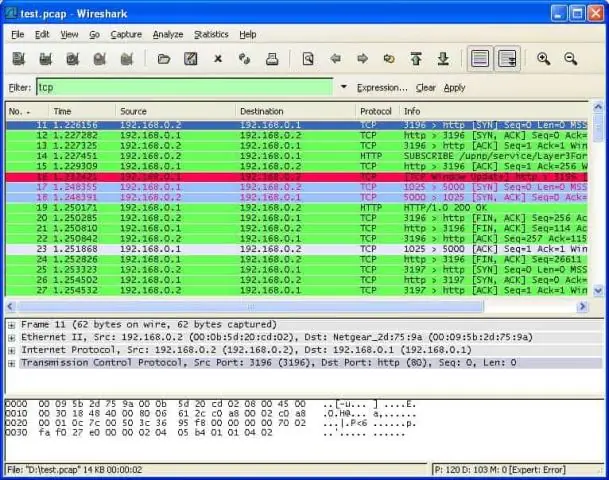

إذا قمت بتحميل ملف ، فسيكون جهاز الكمبيوتر الخاص بي هو المصدر وسيكون الخادم هو الوجهة. المصدر هو النظام الذي يرسل البيانات ؛ الهدف هو النظام الذي يتلقى البيانات. في تدفق البيانات أحادي الاتجاه ، سترى حزمًا كبيرة (نسبيًا) من نقطة نهاية واحدة ، مع برنامج التعاون الفني. آخر تعديل: 2025-01-22 17:01

انقر فوق قائمة ابدأ واستخدم المسار ابدأ> كافة البرامج> Windows Virtual PC> Windows XPMode. اكتب كلمة مرور في المربع المنبثق لاستخدامها في جهازك الافتراضي ، واكتب مرة أخرى للتحقق ، وانقر فوق التالي. في الشاشة الثانية ، حدد خيار تشغيل التحديثات التلقائية ، وانقر فوق التالي. آخر تعديل: 2025-01-22 17:01

هوية خادم SQL. عمود الهوية في الجدول هو عمود تزيد قيمته تلقائيًا. يتم إنشاء القيمة الموجودة في عمود الهوية بواسطة الخادم. لا يمكن للمستخدم بشكل عام إدراج قيمة في عمود الهوية. يمكن استخدام عمود الهوية لتعريف الصفوف في الجدول بشكل فريد. آخر تعديل: 2025-01-22 17:01

تجمع كاميرات الفيديو صوتها من خلال ميكروفون مدمج ، ولكن لا يتم إنشاء جميع الميكروفونات بشكل متساو ، وهناك ثلاثة أنواع أساسية: صوت أحادي ، وستيريو ، ومتعدد القنوات أو صوت محيط. آخر تعديل: 2025-01-22 17:01

يرمز IPX / SPX إلى Internetwork Packet Exchange / Sequenced Packet Exchange. IPX و SPX عبارة عن بروتوكولات شبكات مستخدمة في البداية على الشبكات التي تستخدم أنظمة تشغيل Novell NetWare ، ولكنها أصبحت مستخدمة على نطاق واسع على الشبكات التي تنشر Microsoft Windows LANS ، حيث حلت محل NetWare LANS. آخر تعديل: 2025-01-22 17:01

مثل HTTPS ، يتم تشفير WSS (WebSockets عبر SSL / TLS) ، وبالتالي الحماية من هجمات man-in-the-middle. تصبح مجموعة متنوعة من الهجمات ضد WebSockets مستحيلة إذا تم تأمين النقل. آخر تعديل: 2025-01-22 17:01

وبالمثل ، إذا كنت تستخدم إصدار Android أقدم من 4.0 ، فستحتاج إلى النقر مع الاستمرار على مساحة فارغة على شاشتك الرئيسية والانتظار حتى تظهر قائمة منبثقة. في تلك القائمة ، حدد خيار المجلدات> مجلد جديد ، والذي سيضع مجلدًا على شاشتك الرئيسية. يمكنك بعد ذلك سحب التطبيقات إلى هذا المجلد. آخر تعديل: 2025-01-22 17:01

سطح المكتب العاكس NET؟ (من شركة Red Gate Software Ltd). يمكّنك NET Reflector من عرض التسلسلات الهرمية للفئات الخاصة بـ. NET ، حتى إذا لم يكن لديك رمز خاص بها. مع ذلك ، يمكنك فك وتحليل. آخر تعديل: 2025-01-22 17:01

النسخ الاحتياطي للنسخ فقط هو نسخة احتياطية لـ SQL Server مستقلة عن تسلسل النسخ الاحتياطية التقليدية لـ SQL Server. عادةً ما يؤدي أخذ نسخة احتياطية إلى تغيير قاعدة البيانات ويؤثر على كيفية استعادة النسخ الاحتياطية لاحقًا. ومع ذلك ، يمكن أن يكون النسخ الاحتياطي لسجل النسخ فقط مفيدًا في بعض الأحيان لإجراء استعادة عبر الإنترنت. آخر تعديل: 2025-01-22 17:01

أمر كرر في الشعار. يسمح هذا الأمر للمستخدم بتبسيط رسم الأشكال عن طريق إخبار Logoto REPEAT بالاتجاه بعدد محدد من المرات. على سبيل المثال ، إذا كنت ترسم مربعًا ، فأنت تقوم بالفعل برسم العينة أربع مرات في الشعار (fd 100 rt 90 fd 100 rt 90 fd 100 rt 90 fd 100 rt 90). آخر تعديل: 2025-01-22 17:01

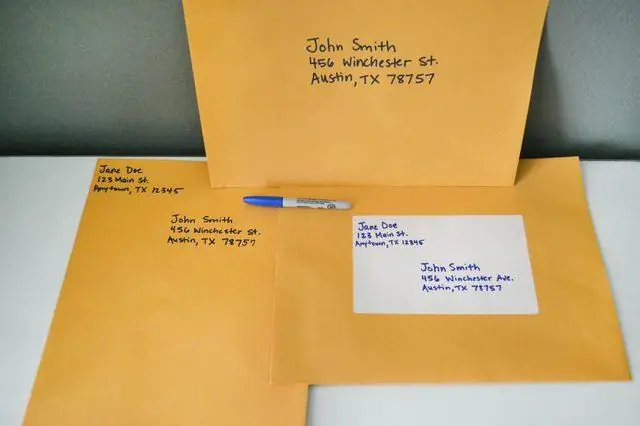

أوقات التسليم المحلي في خدمة الولايات المتحدة الأمريكية (USPS) ، تتبع فئة البريد ، سرعة التسليم ، USPS Retail Ground 2-8 أيام عمل نعم بريد الوسائط 2-8 أيام عمل نعم بريد من الدرجة الأولى (خطابات) 1–3 أيام عمل لا بريد من الدرجة الأولى (مغلفات كبيرة) 1–3 أيام عمل لا. آخر تعديل: 2025-01-22 17:01

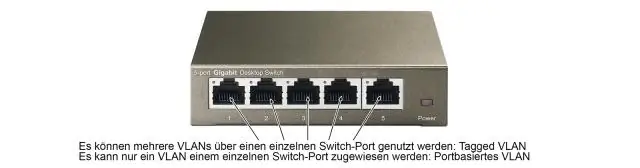

تزيد VLAN من حجم مجالات البث ولكنها لا تقلل من عدد مجالات التصادم -> D غير صحيح. تزيد شبكات VLAN من عدد مجالات البث مع تقليل حجم مجالات البث التي تزيد من استخدام الروابط. آخر تعديل: 2025-01-22 17:01

أنظمة التشغيل الثلاثة الأكثر شيوعًا لأجهزة الكمبيوتر الشخصية هي Microsoft Windows و macOS وLinux. آخر تعديل: 2025-01-22 17:01

نيودلهي: كانت Bharti Airtel هي شبكة البيانات الأكثر اتساقًا في ست من المدن العشر الأكثر اكتظاظًا بالسكان ، بما في ذلك مومباي ونيودلهي ، في حين كانت Reliance Jio أفضل شبكة بأعلى جودة باستمرار في كولكاتا وجايبور ، وفقًا لتقرير Tutela الأخير عن حالة شبكات الهاتف المحمول في الهند. آخر تعديل: 2025-01-22 17:01

طريقة Event Bus في Vert. x يعمل على أنه يمكنه توصيل الرسائل إلى رؤوس تعمل على JVMs مختلفة ومكتوبة بلغات مختلفة ، طالما أنها كلها جزء من نفس Vert. كما ترى ، عند الاتصال داخل نفس JVM ، سيتم تمرير الكائن كمرجع للذاكرة بين الرؤوس. آخر تعديل: 2025-01-22 17:01

الاستعلام عن المصطلح إرجاع المستندات التي تحتوي على مصطلح محدد في الحقل المقدم. بشكل افتراضي ، يقوم Elasticsearch بتغيير قيم حقول النص كجزء من التحليل. هذا يمكن أن يجعل العثور على التطابقات التامة لقيم الحقول النصية أمرًا صعبًا. للبحث في قيم الحقول النصية ، استخدم استعلام المطابقة بدلاً من ذلك. آخر تعديل: 2025-01-22 17:01

اديسون بلج. بقلم Sweetwater في 30 كانون الثاني (يناير) 2004 الساعة 12:00 صباحًا. قابس كهربائي منزلي عادي في الولايات المتحدة. تتميز بوجود نصلتين مسطحتين ودبوس أرضي نصف دائري. هناك العديد من الاختلافات المختلفة حول هذا الموضوع: سيكون للقابس المصنف عند 20 أمبير شفرة واحدة عموديًا على الأخرى. آخر تعديل: 2025-01-22 17:01

قم بأحد الإجراءات التالية: اضغط على الزر Stop (إيقاف) حتى يصبح حامل الخراطيش في وضع تغيير الحبر على اليمين. اضغط مع الاستمرار على زر Stop (إيقاف) لمدة ثلاث ثوانٍ لتحريكه إلى موضع استبدال خرطوشة الحبر. آخر تعديل: 2025-01-22 17:01

انقر فوق أيقونة البحث في نظام التشغيل الخاص بك ، واكتب Scan في شريط البحث ، من النتائج المعروضة ، انقر فوق Scan To وحدد Open File Location. Rightclickon Scanto.exe وحدد إرسال إلى> سطح المكتب ، سيخلق اختصارًا لبرنامج المسح الضوئي على سطح المكتب. آخر تعديل: 2025-01-22 17:01

حظر المرسل في قائمة الرسائل ، حدد رسالة من المرسل الذي تريد حظره. في شريط قوائم Outlook ، حدد رسالة> بريد غير هام> حظر المرسل. يضيف Outlook عنوان البريد الإلكتروني الخاص بالمرسل إلى قائمة المرسلين المحظورين. ملاحظة: يمكنك استعادة أي بريد موجود في مجلد Junkemail. آخر تعديل: 2025-01-22 17:01

لحسن الحظ بالنسبة لك ، استقر مجتمع البيانات الضخمة أساسًا على ثلاثة تنسيقات ملفات محسّنة لاستخدامها في مجموعات Hadoop: Optimized Row Columnar (ORC) و Avro وParquet. آخر تعديل: 2025-01-22 17:01

تشمل مزايا PowerPoint سهولة الاستخدام والقدرة على إنشاء تدفق عرض تقديمي سلس ، بينما تشمل العيوب عدم القدرة على تمثيل تعقيد بعض الموضوعات والحاجة إلى معدات أساسية لتقديم عرض الشرائح. آخر تعديل: 2025-01-22 17:01

يمنح التصحيح عن بُعد المطورين القدرة على تشخيص الأخطاء الفريدة على خادم أو عملية أخرى. يوفر وسيلة لتعقب تلك الأخطاء المزعجة في وقت التشغيل وتحديد الاختناقات في الأداء ومصارف الموارد. في هذا البرنامج التعليمي ، سنلقي نظرة على تصحيح الأخطاء عن بُعد باستخدام JetBrains IntelliJ IDEA. آخر تعديل: 2025-01-22 17:01

الإجابة هي "نعم" ، يمكنك استخدام Java كلغة برمجة نصية داخل برنامج Java نفسه. بالإضافة إلى ذلك ، هناك العديد من اللغات الأخرى التي يمكن استخدامها أيضًا لهذا الغرض - Javascript و LUA و Groovy و Ruby ، والقائمة طويلة. أصبح التكامل أسهل بكثير مع إدخال جافاكس. آخر تعديل: 2025-01-22 17:01