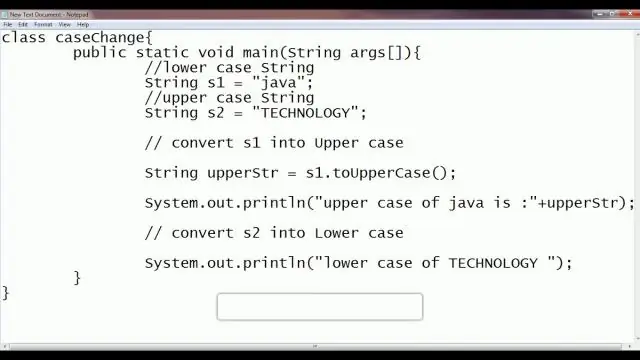

السلسلة غير قابلة للتغيير في Java. لا يمكنك تغييرها. تحتاج إلى إنشاء سلسلة جديدة مع استبدال الحرف. حول السلسلة إلى حرف [] ، استبدل الحرف بفهرس ، ثم حوّل المصفوفة مرة أخرى إلى سلسلة. آخر تعديل: 2025-01-22 17:01

الأداة. كائن من صنع الإنسان ؛ غالبًا ما يشير إلى أداة بدائية أو بقايا أخرى من فترة سابقة. البيئة المبنية. جزء من المشهد الطبيعي الذي يمثل الثقافة المادية ؛ المباني والطرق والجسور والمنشآت المماثلة الكبيرة والصغيرة في المشهد الثقافي. آخر تعديل: 2025-01-22 17:01

هياكل البيانات المبنية هي: القوائم ، المجموعات ، القواميس ، السلاسل ، المجموعات ومجموعات frozensets. يتم ترتيب القوائم ، والسلاسل النصية ، والجداول. على عكس السلاسل التي تحتوي على أحرف فقط ، يمكن أن تحتوي القائمة والجداول على أي نوع من الكائنات. القوائم و tuple مثل المصفوفات. آخر تعديل: 2025-01-22 17:01

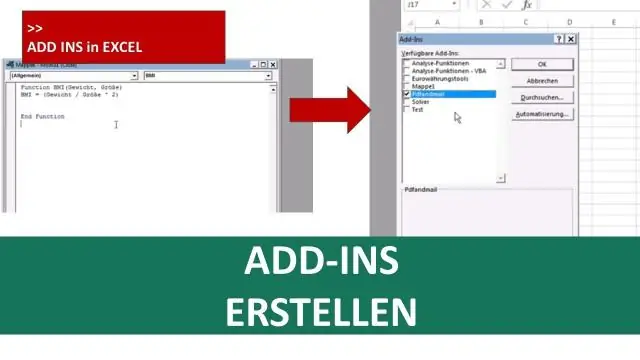

يمكنك استخدام جدول بيانات Excel لتتبع الساعات القابلة للفوترة: ما عليك سوى سرد وقت البدء في عمود واحد ، ووقت الانتهاء في العمود الثاني ، ثم طرح الأول من الثاني. آخر تعديل: 2025-01-22 17:01

حفظ مستند كصفحة ويب انقر فوق ملف> حفظ باسم واختر المكان الذي تريد حفظ المستند فيه. قم بتسمية ملفك. في القائمة حفظ بنوع ، اختر صفحة ويب ، تمت تصفيتها. آخر تعديل: 2025-01-22 17:01

انقر فوق زر الاختيار لتحديد الرسالة الصادرة ، ثم انقر فوق "حذف". تم حذف الرسالة غير المرسلة من جهاز iPhone الخاص بك. اضغط على زر "القائمة" للعودة إلى القائمة الرئيسية. آخر تعديل: 2025-01-22 17:01

يبدأ التفكير الاستنتاجي ، أو الاستنتاج ، ببيان عام ، أو فرضية ، ويفحص احتمالات الوصول إلى نتيجة منطقية محددة ، وفقًا لجامعة ولاية كاليفورنيا. تستخدم الطريقة العلمية الاستنتاج لاختبار الفرضيات والنظريات. آخر تعديل: 2025-01-22 17:01

بالرغم من أن العديد من مجموعات الخطوط الموضحة هنا مجانية للتنزيل ، تأكد من قراءة المصطلحات المصاحبة لكل منها. المشاعر العظيمة. مرارة - مر. مونوغرام KK. كومفورت أ. انفجار الباروك. سمور. تطور أطول. راستي لوب. Rasty Lop هو حرف واحد فقط مجاني آخر في عائلة خطوط sans-serif. آخر تعديل: 2025-01-22 17:01

يوضح مخطط التسلسل تفاعلات الكائن مرتبة في تسلسل زمني. يصور الكائنات والفئات المتضمنة في السيناريو وتسلسل الرسائل المتبادلة بين الكائنات اللازمة لتنفيذ وظائف السيناريو. تسمى مخططات التسلسل أحيانًا مخططات الأحداث أو سيناريوهات الأحداث. آخر تعديل: 2025-01-22 17:01

أضف كلمة مرور إلى ملف PDF افتح ملف PDF في Acrobat DC. اختر ملف> الحماية باستخدام كلمة المرور ، وبدلاً من ذلك ، يمكنك اختيار أدوات> حماية> الحماية باستخدام كلمة المرور. حدد ما إذا كنت تريد تعيين كلمة المرور للعرض أو تحرير ملف PDF. اكتب وأعد كتابة كلمة المرور الخاصة بك. انقر فوق تطبيق. آخر تعديل: 2025-01-22 17:01

سعر Vivo V11 Pro في الهند تفاصيل المتجر السعر Flipkart Vivo V11 Pro (Starry Night Black ، 64 GB) (6 GB RAM) Rs. 14990 Amazon Vivo V11 Pro (ذهبي مبهر ، ذاكرة وصول عشوائي سعتها 6 جيجابايت ، سعة تخزين 64 جيجابايت) روبية. 16999 تاتا CLiQ Vivo V11 Pro سعة 64 جيجابايت (ذهبي لامع) 6 جيجابايت من ذاكرة الوصول العشوائي ، شريحتين 4G Rs. 17990. آخر تعديل: 2025-01-22 17:01

تتكلف علب البريد ذات الأحجام الكبيرة المصنوعة من البلاستيك أو المعدن غير المكلف [8] ما بين 11 و 50 دولارًا ويمكن العثور عليها في أي متجر لتحسين المنزل. يمكن أن تتراوح تكلفة صناديق البريد المثبتة على الحائط المصنوعة من النحاس الأصفر أو البرونز أو المصنوعة من النيكل [9] من 100 دولار إلى 300 دولار. آخر تعديل: 2025-01-22 17:01

يشتمل جهاز مستودع بيانات IBM® Netezza® على SQL مُحسَّن للغاية يُطلق عليه IBM Netezza Structured Query Language (SQL). يمكنك استخدام أوامر SQL لإنشاء وإدارة قواعد بيانات Netezza الخاصة بك ، ووصول المستخدم والأذونات لقواعد البيانات ، وللاستعلام عن محتويات قواعد البيانات. آخر تعديل: 2025-01-22 17:01

الأسود هو الخيار المفضل لمعظم الناس ، ويتيح لك الاستمتاع بسماعات الرأس دون التفكير في اللون. اللون الأبيض أنيق ويحقق توازنًا جيدًا بين المظهر الجيد مع عدم التباهي كثيرًا. اللون الأصفر مخصص للأشخاص الذين يرغبون في ملاحظة سماعات الأذن - سواء في آذانهم أو على المنضدة في العلبة. آخر تعديل: 2025-01-22 17:01

تغيير الاسم على حساب Gmail الخاص بك على جهاز الكمبيوتر الخاص بك ، افتح Gmail. في الجزء العلوي الأيسر ، انقر على إعدادات الإعدادات. انقر فوق علامة التبويب الحسابات والاستيراد أو الحسابات. ضمن "إرسال البريد باسم" ، انقر على تعديل المعلومات. أدخل الاسم الذي تريد إظهاره عند إرسال الرسائل. في الجزء السفلي ، انقر على حفظ التغييرات. آخر تعديل: 2025-01-22 17:01

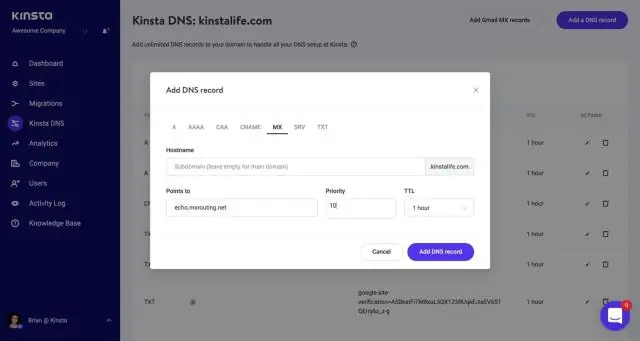

قم بإنشاء سجل MX في المجال الخاص بك قم بتسجيل الدخول إلى لوحة التحكم One.com. انقر فوق إعدادات DNS في لوحة الإعدادات المتقدمة. انتقل إلى سجلات DNS. ضمن إنشاء سجل جديد ، انقر فوق MX. أدخل التفاصيل التالية: - اترك اسم المضيف فارغًا ، أو أدخل نطاقًا فرعيًا. انقر فوق إنشاء سجل لحفظ الإعدادات الخاصة بك. آخر تعديل: 2025-01-22 17:01

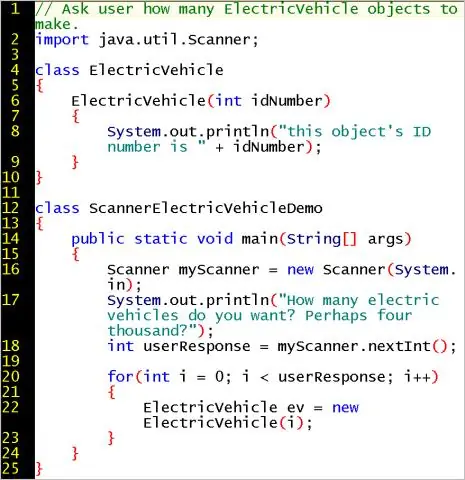

مثال 2 استيراد java.util. * ؛ public class ScannerClassExample1 {public static void main (String args []) {String s = 'Hello، This is JavaTpoint.'؛ // إنشاء كائن ماسح ضوئي وتمرير سلسلة فيه. مسح الماسح الضوئي = ماسح ضوئي جديد ؛ // تحقق مما إذا كان الماسح الضوئي يحتوي على رمز مميز. System.out.println ('نتيجة منطقية:' + scan.hasNext ())؛. آخر تعديل: 2025-01-22 17:01

لماذا نستخدم التأرجح في جافا؟ - كورا. Swing عبارة عن مجموعة من مكونات البرامج لمبرمجي Java التي توفر القدرة على إنشاء مكونات واجهة المستخدم الرسومية (GUI) ، مثل الأزرار وأشرطة التمرير وخانات الاختيار والتسميات ومناطق النص المستقلة عن نظام النوافذ لنظام تشغيل معين. آخر تعديل: 2025-01-22 17:01

مصدر التهديد مصادر التهديد هم أولئك الذين يرغبون في حدوث حل وسط. هو مصطلح يستخدم لتمييزهم عن وكلاء / فاعلي التهديد الذين هم أولئك الذين ينفذون الهجوم والذين قد يتم تكليفهم أو إقناعهم من قبل مصدر التهديد بتنفيذ الهجوم عن قصد أو عن غير قصد. آخر تعديل: 2025-01-22 17:01

السم ، الجذر. -tox- يأتي من اللاتينية ، حيث يكون لها معنى "السم". '' يوجد هذا المعنى في كلمات مثل: مضاد السموم ، إزالة السموم ، التسمم ، التسمم ، التسمم ، السم. آخر تعديل: 2025-01-22 17:01

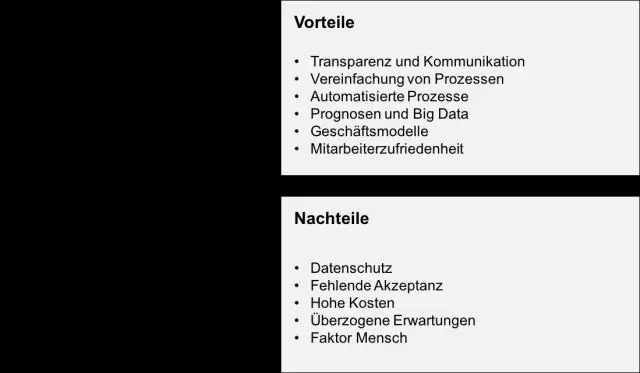

مساوئ أتمتة العمليات الخوف من فقدان وظائفهم. قد يواجه الموظفون هذا الخوف. تكاليف الاستثمار. يتضمن تنفيذ حل أتمتة العمليات استثمارًا أوليًا كبيرًا. فقدان المرونة. تعديل سير العمل المهام والعمليات قد تنطوي على صلابة معينة. آخر تعديل: 2025-01-22 17:01

إذا كنت تريد إظهار التاريخ من جانب العميل ، فاستخدم جافا سكريبت (انظر أعلاه) بدلاً من ذلك. نقوم بتكوين تنسيق الوقت (timefmt) أولاً باستخدام #config ، ثم # eco (إخراج) "LOCAL_DATE": التاريخ / الوقت: MM / DD / YYYY hh: mm <! - # Date / Time: MM / DD / YYYY hh: mm <! - #. آخر تعديل: 2025-01-22 17:01

كيف أقوم بتغيير لغة الصوت؟ اضغط على زر Menu في جهاز التحكم عن بعد. حدد الإعدادات. حدد النظام. اختار اللغة. حدد لغة الصوت. اختر إما English Preferred أو SpanishPreferred. آخر تعديل: 2025-01-22 17:01

صيح! اللعبة هي VR فقط وتتطلب استخدام سماعة رأس للواقع الافتراضي مع الحد الأدنى من مواصفات الكمبيوتر الشخصي - مثل HTC Vive أو Oculus Rift + Touch أو سماعات الرأس PlayStation VR. لا يمكن لعبها مع جهاز كمبيوتر شخصي أو بأي طريقة أخرى بدون هذه السماعات. آخر تعديل: 2025-01-22 17:01

تطبيقات عميل PostgreSQL. تتيح لك تطبيقات العميل هذه عرض قواعد البيانات وتشغيل استعلامات SQL والمزيد. يعد pgAdmin III أحد تطبيقات عملاء PostgreSQL الأكثر شيوعًا والأكثر استخدامًا. آخر تعديل: 2025-01-22 17:01

يوفر McAfee Threat Intelligence Exchange (TIE) إطارًا مخصصًا لبيئتك حيث تحدد منتجات الأمان بشكل جماعي التهديدات وتعمل كنظام دفاع موحد ضد التهديدات. آخر تعديل: 2025-01-22 17:01

إقرارات الحزمة. يمكن استخدام تصريح الاستيراد لإنشاء حزمة كاملة ، أو فئات فردية داخل حزمة ، يسهل الوصول إليها من خلال برنامج Java الخاص بك. إذا لم يتم تحديد إعلان عن الحزمة في ملف ، فسيتم استخدام "الحزمة الافتراضية". لا يمكن استيراد الحزمة الافتراضية بواسطة حزم أخرى. آخر تعديل: 2025-01-22 17:01

رمز التحقق من Google هو رمز رقمي قصير يتم إرساله أحيانًا إلى هاتفك أو عنوان بريدك الإلكتروني ، والذي تستخدمه لإكمال مهمة مثل استعادة كلمة المرور. إنها خطوة أمنية إضافية تضمن لك فقط (أو أي شخص آخر مخول للوصول إلى حسابك في Google) دخولك. آخر تعديل: 2025-01-22 17:01

الإجراء المنعكس للعثور على أي شيء هذه الأيام هو استخدام اختصار Ctrl + F ، ولكن هذا في الواقع يعيد توجيه البريد الإلكتروني المحدد حاليًا. اختصار Ctrl + E أو F3 هو ما تبحث عنه. يؤدي هذا إلى فتح شريط بحث Outlook ويضع مؤشرًا نشطًا في شريط البحث من أي مكان داخل Outlook. آخر تعديل: 2025-01-22 17:01

إسناد مصنف جديد إلى مصنف موجود انقر فوق علامة التبويب ملف. انقر فوق جديد. ضمن قوالب ، انقر فوق جديد من الموجود. في مربع الحوار جديد من مصنف موجود ، استعرض وصولاً إلى محرك الأقراص أو المجلد أو موقع الإنترنت الذي يحتوي على المصنف الذي تريد فتحه. انقر فوق المصنف ، ثم انقر فوق إنشاء جديد. آخر تعديل: 2025-01-22 17:01

1) انقر فوق زر Windows في الزاوية اليسرى السفلية (التكوين القياسي) من سطح المكتب. 2) اكتب "خيارات الإنترنت" وحدد "خيارات الإنترنت" من القائمة. 3) انقر فوق علامة التبويب خيارات متقدمة ومن هناك قم بالتمرير لأسفل إلى أسفل. إذا تم تحديد TLS 1.2 ، فأنت بالفعل جاهز. آخر تعديل: 2025-01-22 17:01

عند إنشاء الجداول وتنسيقها ، تتم إضافة عناصر التحكم في التصفية تلقائيًا إلى رؤوس الجدول. جربها! حدد أي خلية داخل النطاق. حدد البيانات> عامل التصفية. حدد سهم رأس العمود. حدد عوامل تصفية النص أو عوامل تصفية الأرقام ، ثم حدد مقارنة ، مثل بين. أدخل معايير التصفية وحدد موافق. آخر تعديل: 2025-01-22 17:01

يتم التنقيب في البيانات دون أي فرضية مسبقة ، وبالتالي فإن المعلومات التي تأتي من البيانات ليست للإجابة على أسئلة محددة للمؤسسة. ليس التنقيب عن البيانات: الهدف من التنقيب في البيانات هو استخراج الأنماط والمعرفة من كميات كبيرة من البيانات ، وليس استخراج (تعدين) البيانات نفسها. آخر تعديل: 2025-01-22 17:01

بناء جملة SQL لإزالة قيد من جدول هو ، ALTER TABLE 'table_name' DROP [CONSTRAINT | INDEX] 'CONSTRAINT_NAME' ؛ ALTER TABLE العميل DROP INDEX Con_First ؛ ALTER TABLE العميل DROP CONSTRAINT Con_First ؛ ALTER TABLE العميل DROP CONSTRAINT Con_First ؛. آخر تعديل: 2025-01-22 17:01

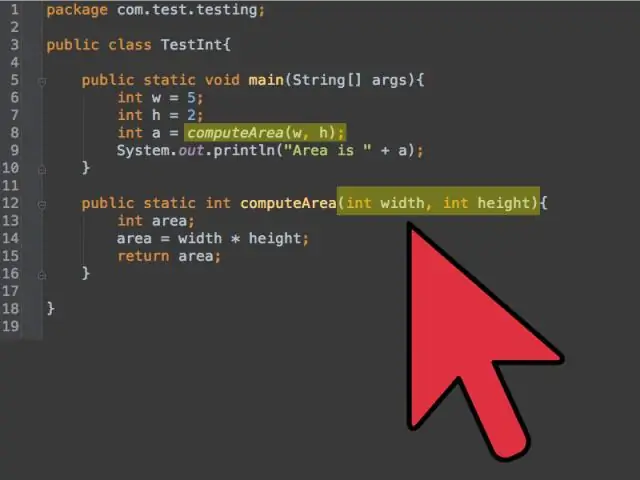

المعلمة هي قيمة يمكنك تمريرها إلى طريقة في Java. ثم يمكن للطريقة استخدام المعلمة كما لو كانت متغيرًا محليًا تمت تهيئته بقيمة المتغير الذي تم تمريره إليه بواسطة طريقة الاستدعاء. آخر تعديل: 2025-01-22 17:01

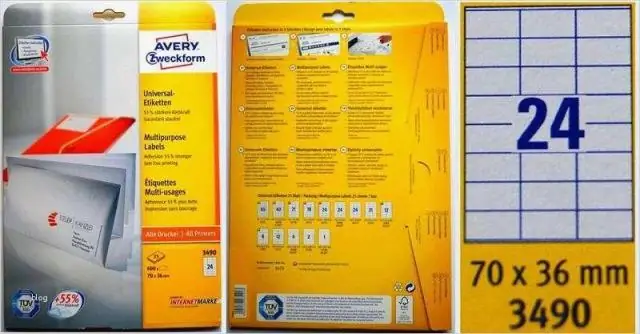

بعد فتح مستند Word ، انتقل إلى أعلى الشاشة وانقر فوق مراسلات> ملصقات> خيارات. (إصدارات Inolder من Word ، يوجد الإعداد "خيارات" في الأدوات أعلى الصفحة.) حدد Avery US Letter من القائمة المنسدلة بجوار Label Vendors. ثم قم بالتمرير للعثور على رقم منتج Avery الخاص بك وانقر فوق موافق. آخر تعديل: 2025-01-22 17:01

سيقوم Windows بإعادة تشغيل جهاز الكمبيوتر الخاص بك والبدء في عملية الاستعادة. قد يستغرق SystemRestore بعض الوقت لإعادة جميع هذه الملفات - خطط لمدة 15 دقيقة على الأقل ، وربما أكثر - ولكن عندما يعود جهاز الكمبيوتر الخاص بك مرة أخرى ، ستعمل في نقطة الاستعادة المحددة. آخر تعديل: 2025-01-22 17:01

MySQL INNER JOIN أولاً ، حدد الجدول الرئيسي الذي يظهر في عبارة FROM (t1). ثانيًا ، حدد الجدول الذي سيتم ربطه بالجدول الرئيسي ، والذي يظهر في عبارة INNER JOIN (t2 ، t3 ، …). ثالثًا ، حدد شرط الانضمام بعد الكلمة الأساسية ON لبند INNER JOIN. آخر تعديل: 2025-01-22 17:01

يتم بيع كل كتاب من كتب Lumio للبيع بالتجزئة بمبلغ 190 دولارًا وتكلفة إنتاجه في البداية 80 دولارًا. آخر تعديل: 2025-01-22 17:01

ما عليك سوى تحديد / تمييز سطر واحد ، أو كتلة أو شيء ما ، ثم "Ctrl" + "/" وهو أمر سحري :) حدد الخطوط الموجودة في دفتر windows jupyter ثم اضغط على Ctrl + #. شيء آخر يجب إضافته ، في الإصدار الذي أستخدمه ، يجب تهيئة الكود من أجل التعليق عليه باستخدام CTRL و. آخر تعديل: 2025-01-22 17:01