برنامج Nomad مفتوح المصدر وميزات المؤسسة يعالج برنامج Nomad Open Source التعقيد التقني لتنسيق أحمال العمل في السحابة أو في مكان العمل أو في البنية التحتية المختلطة. تعالج Nomad Enterprise التعقيد التنظيمي لعمليات النشر متعددة الفرق والمجموعات مع ميزات التعاون والحوكمة. آخر تعديل: 2025-01-22 17:01

انتقل إلى http://www.chef.io/chef/install. انقر فوق علامة التبويب Chef Client. حدد Windows ، والإصدار ، والبنية. ضمن التنزيلات ، حدد إصدار عميل الطاهي لتنزيله ، ثم انقر فوق الارتباط الذي يظهر أدناه لتنزيل الحزمة. تأكد من أن MSI على العقدة الهدف. آخر تعديل: 2025-01-22 17:01

فيديو سئل أيضا ، ما هو استخدام السيد النظيف؟ سيد نظيف هو واحد من العديد تنظيف التطبيقات المتوفرة على ذكري المظهر . أ تنظيف التطبيق هو الذي يراقب ذكري المظهر للملفات الضالة التي قد تشغل مساحة على هاتفك وتبطئه أيضًا. عادةً ما تكون هذه ملفات ذاكرة التخزين المؤقت للنظام والتطبيقات الأخرى استعمال .. آخر تعديل: 2025-01-22 17:01

إزالة SD / بطاقة الذاكرة - Samsung Galaxy Tab® 4 (10.1) تأكد من إيقاف تشغيل الجهاز. افتح باب الوصول إلى MicroSD (الباب الأول من الأعلى ؛ الموجود على الحافة اليمنى). اضغط للداخل على البطاقة لفتحها ثم اسحب البطاقة للخارج. قم بمحاذاة الغطاء الجانبي ثم اضغط عليه برفق في مكانه. آخر تعديل: 2025-01-22 17:01

الإصدار هو توزيع الإصدار الأخير من التطبيق. قد يكون إصدار البرنامج عامًا أو خاصًا ويشكل عمومًا الجيل الأولي لتطبيق جديد أو تمت ترقيته. يسبق الإصدار توزيع إصدارات ألفا ثم بيتا من البرنامج. آخر تعديل: 2025-01-22 17:01

إقرار الطلب هو تأكيد مكتوب على أن الطلب محكم أو مستلم. بعد استلام إقرار بالطلب ، من المتوقع أن يقوم العميل بالدفع مقابل السلع والخدمات المطلوبة ، وبالتالي يمكنك توقع استلام فاتورة أو الفاتورة. آخر تعديل: 2025-01-22 17:01

إصدارات Oracle الرئيسية ، مع أحدث مجموعات التصحيح الخاصة بها هي: Oracle 6: 6.0. 17 - 6.2. Oracle 7: 7.0. 12 - 7.3. 4.5 أوراكل 8: 8.0. 3 - 8.0. Oracle 8i: 8.1. 5.0 - 8.1. إصدار Oracle 9i 1: 9.0. 1.0 - 9.0. الإصدار 2 من Oracle 9i: 9.2. 0.1 - 9.2. أوراكل 10g الإصدار 1: 10.1. 0.2 - 10.1. أوراكل 10g الإصدار 2: 10.2. 0.1 - 10.2. آخر تعديل: 2025-01-22 17:01

أين يمكنني العثور على رمز IMEI على هاتفي الذكي بنظام Android أو الكمبيوتر اللوحي؟ افتح علامة تبويب التطبيقات واضغط على الإعدادات. انقر فوق حول الهاتف أو حول الجهاز اللوحي. انقر فوق الحالة ، ثم قم بالتمرير لأسفل للعثور على رمز IMEI. آخر تعديل: 2025-01-22 17:01

الوصف يوفر FormBuilder السكر النحوي الذي يقصر إنشاء مثيلات FormControl أو FormGroup أو FormArray. إنه يقلل من كمية النمذجة اللازمة لبناء أشكال معقدة. آخر تعديل: 2025-01-22 17:01

5 إجابات. لا تمنع Java التصنيف الفرعي للفئة باستخدام المُنشئين الخاصين. ما يمنعه هو الفئات الفرعية التي لا يمكنها الوصول إلى أي صانعين من فئتها الفائقة. هذا يعني أنه لا يمكن استخدام المُنشئ الخاص في ملف فئة آخر ، ولا يمكن استخدام مُنشئ الحزمة المحلي في حزمة أخرى. آخر تعديل: 2025-06-01 05:06

توفر الحوسبة السحابية العديد من المزايا ، مثل السرعة والكفاءة عبر القياس الديناميكي. ولكن هناك أيضًا مجموعة من التهديدات المحتملة في الحوسبة السحابية. تتضمن تهديدات الأمان السحابية هذه خروقات البيانات والخطأ البشري والمطلعين الضارين وسرقة الحساب وهجمات DDoS. آخر تعديل: 2025-01-22 17:01

تستخدم الأنظمة الهيدروليكية في مواقع البناء والمصاعد. إنها تساعد المستخدمين على أداء المهام التي لن تكون لديهم القوة للقيام بها بدون مساعدة الآلات الهيدروليكية. إنهم قادرون على أداء المهام التي تنطوي على كميات كبيرة من الوزن مع القليل من الجهد على ما يبدو. آخر تعديل: 2025-01-22 17:01

أطلقت Sky تحديثًا لبرنامج Sky GoApp لعملاء Sky TV يتيح لك مشاهدة جميع أجزاء التلفزيون المفضلة - حتى التسجيلات - أثناء التنقل. سيتم طرح التحديث على مراحل خلال الصيف على أجهزة iOS و Android و Amazon Fire و PC و Mac و Amazon appstore. آخر تعديل: 2025-01-22 17:01

يحدد توجيه مهلة Apache مقدار الوقت الذي ينتظره Apache لتلقي طلب الحصول ، أو مقدار الوقت بين استلام حزم TCP على طلبات PUT و POST ، والوقت بين استلام ACK عند إرسال حزم TCP استجابةً. آخر تعديل: 2025-01-22 17:01

تعتبر أداة اليد وظيفة أكثر من كونها أداة فعلية لأنك نادرًا ما تحتاج إلى النقر فوق أداة اليد لاستخدامها. ما عليك سوى الضغط باستمرار على مفتاح المسافة أثناء استخدام أي أداة أخرى ، ويتغير المؤشر إلى رمز اليد ، مما يتيح لك تحريك الصورة في نافذتها عن طريق السحب. آخر تعديل: 2025-01-22 17:01

SSH في حاوية استخدم docker ps للحصول على اسم الحاوية الحالية. استخدم الأمر docker exec -it / bin / bash للحصول على bash shell في الحاوية. بشكل عام ، استخدم docker exec -it لتنفيذ أي أمر تحدده في الحاوية. آخر تعديل: 2025-06-01 05:06

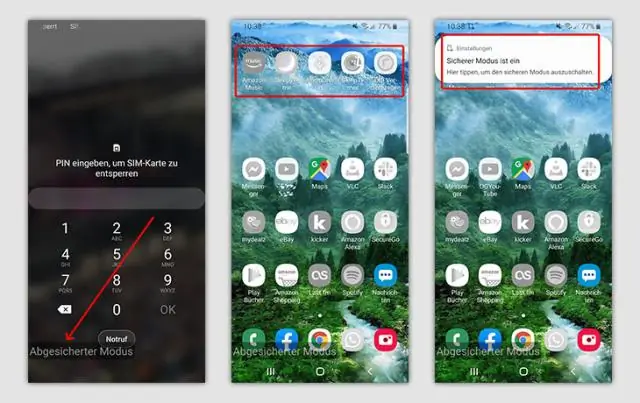

أثناء التواجد في الوضع الآمن مع الاتصال بالشبكة ، افتح مدير الجهاز. ثم انقر نقرًا مزدوجًا لتوسيع Network Adapter ، وانقر بزر الماوس الأيمن على برنامج التشغيل وحدد Enable. أثناء الإدخال ، افتح صفحة الخدمات من خلال أمر التشغيل (Windowsbutton + R). آخر تعديل: 2025-01-22 17:01

تلفزيون Samsung: كيف يمكنني تشغيل ملفات الوسائط في أجهزة USB؟ 1 يرجى توصيل جهاز تخزين USB بمنفذ USB في الجزء الخلفي من التلفزيون أو Mini One Connect بالتلفزيون الخاص بك. 3 حدد ملف الوسائط الذي تريد تشغيله. 4 اضغط على زر Enter لإظهار لوحة التحكم. آخر تعديل: 2025-01-22 17:01

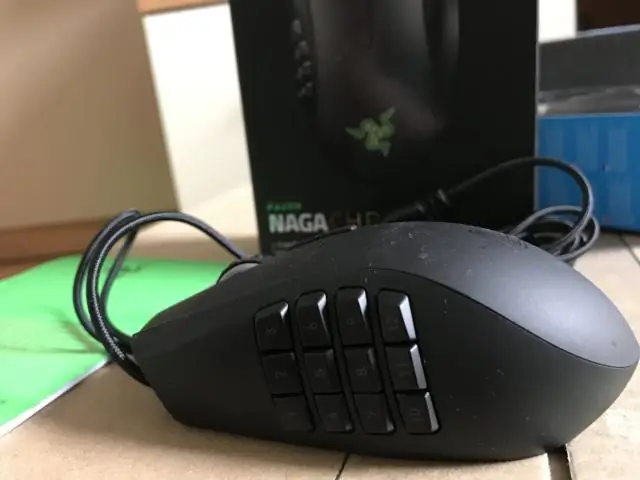

لم يتم تحديد أجزاء. الخطوة 1 تفكيك Razer Naga Epic Chroma. قم بفك البراغي الأربعة باستخدام مفك البراغي برأس فيليبس # 00. الجديد. اسحب اللوحة البلاستيكية العلوية للجهاز برفق وافصل السلك الأبيض بحرص من لوحة الدائرة. اسحب اللوحين البلاستيكيين الجانبيين برفق. آخر تعديل: 2025-01-22 17:01

Darktrace Antigena هي قدرة استجابة تلقائية ، والتي تسمح للمؤسسات "بمقاومة" التهديدات الإلكترونية المحددة - دون تعطيل نشاطهم التجاري اليومي. آخر تعديل: 2025-01-22 17:01

تحقق من الأذونات في Command-Line باستخدام Ls Command إذا كنت تفضل استخدام سطر الأوامر ، فيمكنك بسهولة العثور على إعدادات أذونات الملف باستخدام الأمر ls ، المستخدم لسرد معلومات حول الملفات / الدلائل. يمكنك أيضًا إضافة الخيار –l إلى الأمر لرؤية المعلومات بتنسيق القائمة الطويلة. آخر تعديل: 2025-06-01 05:06

خدمة تحديد المواقع عبر الإنترنت (تُعرف أيضًا باسم مكتشف الموقع أو مكتشف المتجر أو محدد موقع المتجر أو ما شابه) هي ميزة موجودة على مواقع الويب الخاصة بالشركات ذات المواقع المتعددة والتي تسمح لزوار الموقع بالعثور على مواقع النشاط التجاري بالقرب من العنوان أو الرمز البريدي أو داخل منطقة محددة. آخر تعديل: 2025-01-22 17:01

تخبر السمة defer المتصفح بأنه يجب أن يستمر في العمل مع الصفحة ، وتحميل النص البرمجي "في الخلفية" ، ثم تشغيل النص البرمجي عند تحميله. البرامج النصية ذات التأجيل لا تمنع الصفحة أبدًا. يتم دائمًا تنفيذ البرامج النصية ذات المؤجل عندما يكون DOM جاهزًا ، ولكن قبل حدث DOMContentLoaded. آخر تعديل: 2025-01-22 17:01

قم بإيقاف تشغيل Windows أو إعادة تشغيله باستخدام "Alt + F4" عندما يكون التركيز في Windows 10 على سطح المكتب ، يمكنك الضغط على مفتاحي Alt + F4 على لوحة المفاتيح لفتح قائمة إيقاف التشغيل. في نافذة حوار Shut DownWindows ، يمكنك فتح القائمة المنسدلة لاختيار ما إذا كنت تريد إيقاف تشغيل الجهاز أو إعادة تشغيله أو وضعه في وضع السكون. آخر تعديل: 2025-01-22 17:01

المخفض هو وظيفة تحدد التغييرات في حالة التطبيق. يستخدم الإجراء الذي يتلقاه لتحديد هذا التغيير. لدينا أدوات ، مثل Redux ، تساعد في إدارة تغييرات حالة التطبيق في متجر واحد بحيث يتصرفون باستمرار. آخر تعديل: 2025-01-22 17:01

افتح بوابة Azure: https://portal.azure.com. انقر فوق مجموعات الموارد ثم مجموعة الموارد لخادم SQL. في شفرة مجموعة الموارد ، انقر فوق خادم SQL. ضمن فئة "الأمان" ، انقر فوق "جدار الحماية". أضف عنوان IP الخاص بالعميل داخل هذه الشفرة. انقر فوق حفظ لحفظ الإعدادات. آخر تعديل: 2025-01-22 17:01

إدارة الهوية الموحدة (FIM) هي ترتيب يمكن إجراؤه بين عدة مؤسسات للسماح للمشتركين باستخدام نفس بيانات التعريف للوصول إلى شبكات جميع المؤسسات في المجموعة. يُطلق على استخدام مثل هذا النظام أحيانًا اسم اتحاد الهوية. آخر تعديل: 2025-01-22 17:01

مدير الأمن. مدير الأمن هو كائن يحدد سياسة الأمان لتطبيق ما. تحدد هذه السياسة الإجراءات غير الآمنة أو الحساسة. عادةً ما يتم تشغيل تطبيق الويب الصغير باستخدام مدير أمان يوفره المتصفح أو المكون الإضافي Java Web Start. آخر تعديل: 2025-01-22 17:01

طابعات HP Photosmart 7520 - طابعة المرة الأولى الخطوة الأولى: قم بإزالة الطابعة من العلبة. الخطوة 2: قم بتوصيل سلك الطاقة وتشغيل الطابعة. الخطوة 3: حدد لغتك وبلدك / منطقتك. الخطوة 4: اضبط شاشة لوحة التحكم. الخطوة 5: ضبط الوقت والتاريخ. الخطوة 6: تحميل ورق عادي. الخطوة 7: قم بتركيب خراطيش الحبر. الخطوة 8: قم بتثبيت برنامج الطابعة. آخر تعديل: 2025-01-22 17:01

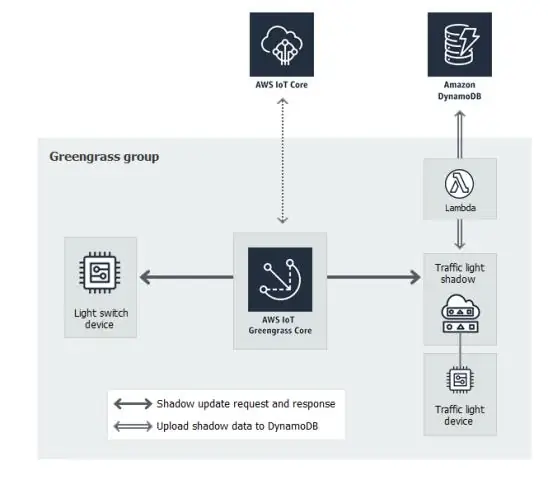

ثم يتم استخدام الدور لمنح وظيفة Lambda حق الوصول إلى جدول DynamoDB. قم بإرفاق سياسة IAM بدور IAM انتقل إلى وحدة تحكم IAM واختر الأدوار في جزء التنقل. اختر خدمة AWS ثم اختر Lambda. في صفحة إرفاق سياسات الأذونات ، اكتب MyLambdaPolicy في مربع البحث. آخر تعديل: 2025-01-22 17:01

استخدام أداة Ant Migration Tool أدخل بيانات الاعتماد ومعلومات الاتصال لمؤسسة Salesforce المصدر في البناء. إنشاء أهداف الاسترداد في البناء. بناء بيان المشروع في الحزمة. قم بتشغيل أداة Ant Migration Tool لاسترداد ملفات البيانات الوصفية من Salesforce. آخر تعديل: 2025-01-22 17:01

في هذا البرنامج التعليمي ، ستتعلم كيفية نشر تطبيق من AWS Marketplace إلى Windows WorkSpace باستخدام Amazon WorkSpaces Application Manager (Amazon WAM). الخطوة 1: حدد خطة الاشتراك. الخطوة 2: أضف تطبيقًا إلى الكتالوج الخاص بك. الخطوة 3: قم بتعيين تطبيق إلى مستخدم. آخر تعديل: 2025-01-22 17:01

عرض مساحة التخزين المجانية من أي شاشة رئيسية ، انقر فوق رمز التطبيقات. اضغط على الإعدادات. قم بالتمرير لأسفل إلى "النظام" ، ثم انقر فوق التخزين. ضمن "ذاكرة الجهاز" ، اعرض قيمة الفضاء المتوفرة. آخر تعديل: 2025-01-22 17:01

تعتبر السمكة المنتفخة و AES و RC4 و DES و RC5 و RC6 أمثلة على التشفير المتماثل. الخوارزمية المتماثلة الأكثر استخدامًا هي AES-128 و AES-192 و AES-256. يتمثل العيب الرئيسي في تشفير المفتاح المتماثل في أنه يتعين على جميع الأطراف المعنية تبادل المفتاح المستخدم لتشفير البيانات قبل أن يتمكنوا من فك تشفيرها. آخر تعديل: 2025-01-22 17:01

الطريقة الوحيدة "لإرفاق" مستند DOC بتويتر هي تحميله على الإنترنت ومشاركة عنوان URL حيث يتم استضافة DOC. قم بتحميل DOC على الإنترنت. انسخ والصق عنوان URL الخاص بـ DOC في خدمة اختصار الروابط مثل bit.ly أو is.gd. انسخ الرابط المختصر. تسجيل الدخول إلى تويتر. آخر تعديل: 2025-01-22 17:01

إذا كنت في جانب التحرير لصفحة الويب وتبحث في كود HTML ، فسيكون عنوان التعريف موجودًا في رأس المستند. هنا ، يتم تعيين عنوان التعريف عن طريق علامات "العنوان" مثل This Is theMeta Title. آخر تعديل: 2025-01-22 17:01

التقط لقطة شاشة انتقل إلى الشاشة المطلوبة. في نفس الوقت ، اضغط مع الاستمرار على مفتاح التشغيل ومفتاح خفض الصوت. عندما تومض لقطة الشاشة ، حرر كلا المفتاحين. يتم حفظ لقطة الشاشة في المعرض. آخر تعديل: 2025-01-22 17:01

لإصلاح الأذونات الخاصة بك باستخدام DiskUtility: اختر انتقال> الأدوات المساعدة. انقر نقرًا مزدوجًا فوق Disk Utility. حدد وحدة التخزين في الجزء الأيمن والتي تريد إصلاح أذوناتها. انقر فوق علامة التبويب First Aid. حدد وحدة التخزين التي تريد تثبيت التطبيق Adobe عليها ، ثم انقر فوق RepairDiskPermissions. آخر تعديل: 2025-01-22 17:01

الأمثلة النموذجية لرجل هي شبكة من محطات الإطفاء أو سلسلة من كليات المجتمع داخل نفس المقاطعة. يتم استخدام MAN أيضًا في المدن الكبيرة ، مثل نيويورك. في الوقت الحالي ، تزداد شعبية شبكات LAN اللاسلكية ، والمعروفة أيضًا باسم الدقة اللاسلكية (wi-fi). آخر تعديل: 2025-01-22 17:01

التحكم في ارتباط البيانات عالي المستوى (HDLC) عبارة عن مجموعة من بروتوكولات الاتصال لطبقة ارتباط البيانات لنقل البيانات بين نقاط الشبكة أو العقد. يتم إرسال إطار عبر الشبكة إلى الوجهة التي تتحقق من وصولها بنجاح. آخر تعديل: 2025-01-22 17:01