سوار Fitbit Charge 2 عبارة عن سوار معصم سميك وأنيق. يتشابه Alta في المظهر مع Charge 2 ، لكنه يتميز بحزام أرق يبلغ 0.61 بوصة. ونتيجة لذلك ، أصبحت شاشة النقر القابلة للتخصيص OLED أضيق ، ولكن لا يزال بإمكان المستخدمين عرض إحصاءاتهم وتنبيهاتهم والوقت. آخر تعديل: 2025-01-22 17:01

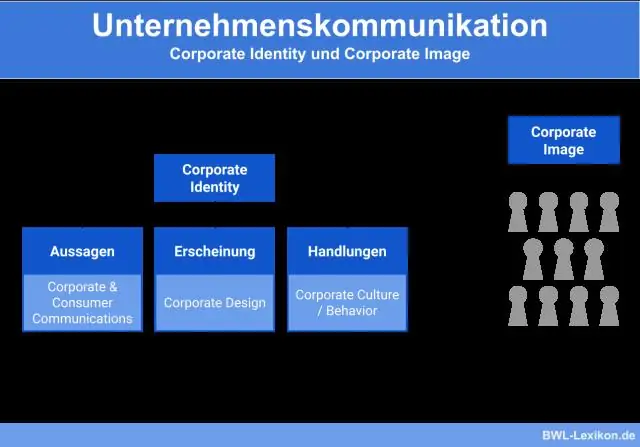

الحافز الداخلي أو الخارجي - هو حدث يخلق داخل الفرد الحاجة إلى التواصل. • أنت تستجيب للمحفز بصياغة أ. رسالة ، إما رسالة شفهية (كلمات مكتوبة أو منطوقة) ، أو رسالة غير لفظية (إشارات غير مكتوبة وغير منطوقة) ، أو بعض. آخر تعديل: 2025-01-22 17:01

إجابتك قم بإنشاء روبوت في منسقك. في علبة النظام ، انقر فوق رمز UiPath Robot. يتم عرض علبة UiPath Robot. انقر فوق الزر "خيارات" ثم حدد "الإعدادات". في حقل مفتاح الجهاز ، أدخل المفتاح الذي تم استلامه من المستخدم الذي أنشأ الروبوت في Orchestrator. انقر فوق موافق. آخر تعديل: 2025-01-22 17:01

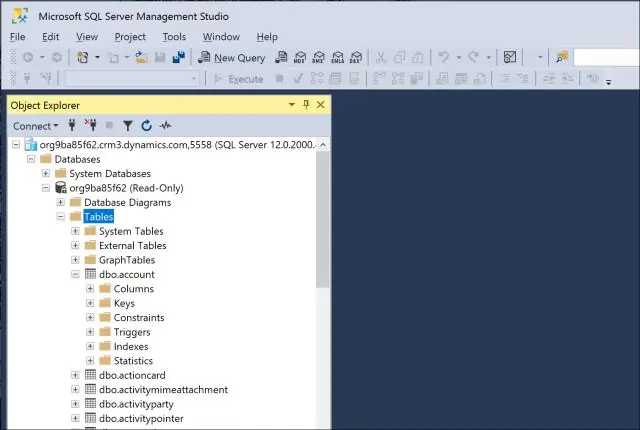

لتحديد المستخدمين الذين لديهم حق الوصول المباشر إلى الجدول ، سنستخدم عرض DBA_TAB_PRIVS: SELECT * FROM DBA_TAB_PRIVS؛ يمكنك التحقق من الوثائق الرسمية للحصول على مزيد من المعلومات حول الأعمدة التي تم إرجاعها من هذا الاستعلام ، ولكن الأعمدة الهامة هي: GRANTEE هو اسم المستخدم الذي تم منحه حق الوصول. آخر تعديل: 2025-01-22 17:01

توجد أربع طرق للحصول على رمز وصول: قم بشراء كتاب مدرسي مرفق ببطاقة رمز الوصول ، وأدخل الرمز بعد تسجيل الدخول إلى WebAssign. قم بشراء بطاقة رمز وصول بشكل منفصل من متجر الكتب الخاص بك ، وأدخل الرمز بعد تسجيل الدخول إلى WebAssign. آخر تعديل: 2025-01-22 17:01

ملف CRYPT12 عبارة عن قاعدة بيانات مشفرة تم إنشاؤها بواسطة WhatsApp Messenger ، وهو تطبيق مراسلة Android. يحتوي على قاعدة بيانات مشفرة 256 بت AES للرسائل المرسلة والمستلمة من خلال التطبيق. آخر تعديل: 2025-01-22 17:01

الجواب لا. بشكل عام ، عندما يكون هاتفك متصلاً بمنزلك أو بأي شبكة Wi-Fi أخرى ، فلن يتصل بشبكة 5G أو 4G أو 3G أو أي نوع من شبكات الناقل اللاسلكي. لن يتم احتساب أي بيانات مستخدمة عبر شبكة Wi-Fi ضمن خطة البيانات الخاصة بك. آخر تعديل: 2025-01-22 17:01

ما هو الخرق؟ استخدام أو إفشاء غير مسموح به للمعلومات التي تعرض أمن وخصوصية المعلومات الصحية المحمية للخطر. يجب أن يحتوي الإشعار على نفس المعلومات مثل الإشعار الكتابي للأشخاص. يجب أن يُعطى بدون تأخير غير معقول ، على ألا يتجاوز ذلك 60 يومًا بعد اكتشاف الخرق. آخر تعديل: 2025-01-22 17:01

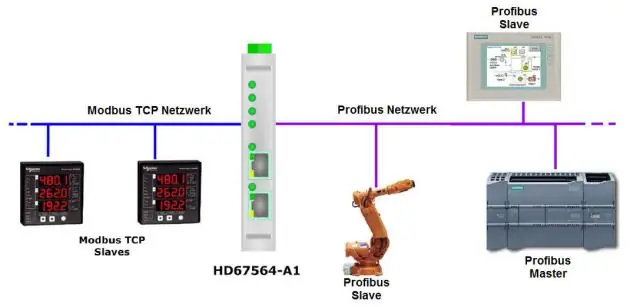

خلال BCLK واحد ، واحد فقط من المكونات المتصلة بالناقل هو الناقل الرئيسي ، كل جهاز من الأجهزة الأخرى إما تابع أو غير نشط. يبدأ مدير الحافلة في نقل الحافلة ، بينما يكون التابع سلبيًا لأنه يمكنه انتظار طلب من مدير الحافلة فقط. آخر تعديل: 2025-01-22 17:01

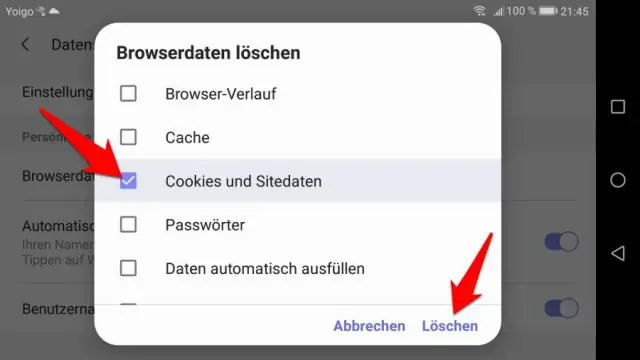

عرض محفوظات الاستعراض وحذفها في GoogleChrome لعرض سجل الويب في Google Chrome ، انقر لفتح القائمة؟ في الجزء العلوي الأيسر من نافذته وحدد التاريخ ، ثم انقر فوق السجل مرة ثانية. آخر تعديل: 2025-01-22 17:01

يتمثل الاختلاف الرئيسي بين أسلوب PUT و PATCH في أن طريقة PUT تستخدم عنوان URI للطلب لتوفير نسخة معدلة من المورد المطلوب والتي تحل محل الإصدار الأصلي من المورد بينما توفر طريقة التصحيح مجموعة من التعليمات لتعديل المورد. آخر تعديل: 2025-01-22 17:01

خدمة نشر الصور وإدارتها (DISM.exe) هي أداة سطر أوامر تُستخدم لتحديث صور Windows® غير المتصلة بالإنترنت. آخر تعديل: 2025-01-22 17:01

نعم: يمكن استخدامه تقنيًا ، لكنك تحتاج إلى قدر أكبر من الطاقة (واط). إذا كان المحول 19 فولت 6 أمبير ، فقد يبدأ تشغيل الكمبيوتر ولكن سيكون لديك آثار جانبية غريبة. آخر تعديل: 2025-01-22 17:01

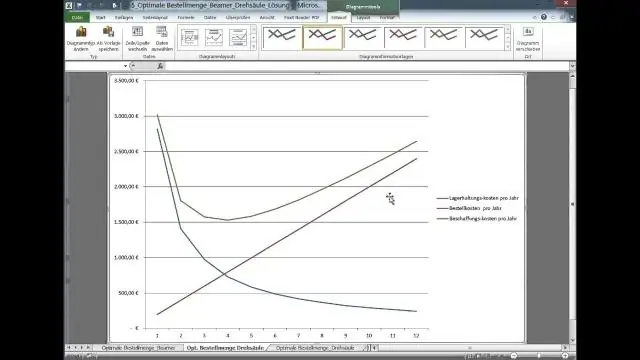

تراكب مخطط خطي على مخطط شريطي في Excel الآن يتم إنشاء مخطط شريطي في ورقة العمل الخاصة بك كما تظهر لقطة شاشة. في مربع الحوار "تغيير نوع المخطط" ، من فضلك حدد عمود مجمع - خط في قسم التحرير والسرد ضمن علامة التبويب AllCharts ، ثم انقر فوق الزر "موافق". حدد وانقر بزر الماوس الأيمن فوق الخط الذي تم إنشاؤه حديثًا وحدد تنسيق سلسلة البيانات في قائمة السياق. آخر تعديل: 2025-01-22 17:01

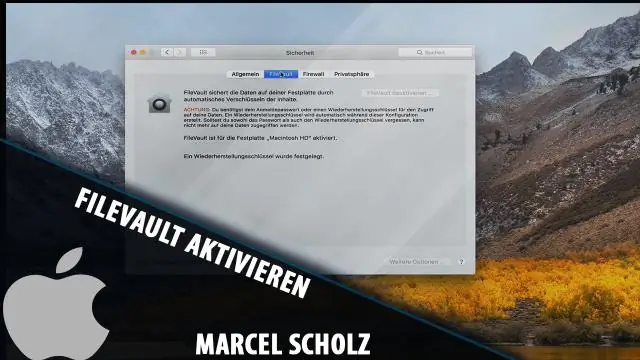

تعطيل FileVault لفك تشفير أقراص Mac الثابتة. يجب أن تذهب دون قول ، ولكن ضع في اعتبارك أن إيقاف تشغيل FileVault يعطل تشفير محرك الأقراص تمامًا ، مما يعني أنه يمكن لفرد ملتزم غير مصرح له الوصول نظريًا إلى الملفات إذا كان لديه حق الوصول إلى جهاز Mac الخاص بك. آخر تعديل: 2025-01-22 17:01

فيديو علاوة على ذلك ، هل لا يزال بإمكاني الحصول على تطبيقات Pebble؟ الرسمية حصاة دعم لك حصاة انتهت smartwatch في 30 يونيو تطبيق تم إغلاق المتجر ، وانكسر التعرف على الصوت ، والجوال تطبيق التحديثات والكثير من الميزات هي أشياء من الماضي.. آخر تعديل: 2025-01-22 17:01

يُطلق على تطبيق الهاتف المحمول اسم "لغة إشارة الواقع المعزز" ويمكنه الترجمة بين إصدارات مختلفة من لغة الإشارة وكذلك بين اللغة المنطوقة والإشارة. يسمح التطبيق للمستخدم الصم بالتوقيع ، ثم يحول التطبيق هذا إلى نص وكلام حتى يفهمه المستخدم غير المسجل. آخر تعديل: 2025-01-22 17:01

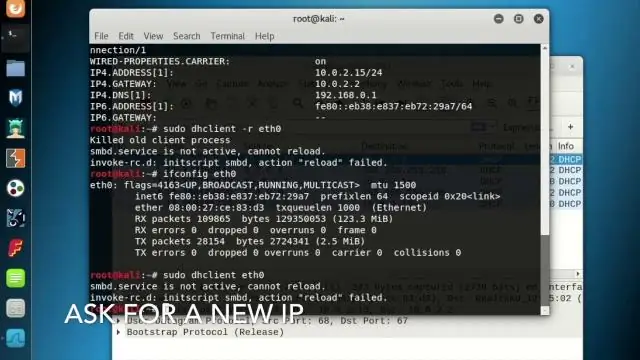

قابل Wireshark. Wireshark هي أداة لتجميع الحزم ومحلل حزم الشبكة. وظيفتها الأساسية هي اتخاذ اتصال بالإنترنت - أو أي اتصال شبكة بالفعل - وتسجيل الحزم التي تنتقل ذهابًا وإيابًا عبرها. يمنحك كل شيء: حزمة المنشأ والوجهة والمحتويات والبروتوكولات والرسائل. آخر تعديل: 2025-01-22 17:01

شرح RMAs أن أجهزة الكمبيوتر المحمولة وأجهزة الكمبيوتر المكتبية والمكونات مثل اللوحات الأم وبطاقات الرسومات تأتي عمومًا بضمان لمدة عام إلى عامين. يرمز RMA ببساطة إلى "ترخيص إعادة البضائع". ستحتاج إلى رقم RMA قبل إعادة إرسال منتجك المعيب وإصلاحه أو استبداله. آخر تعديل: 2025-01-22 17:01

إنشاء ملفات Stub من واصفات WSDL في نافذة المشاريع ، قم بتوسيع الشجرة الخاصة بالمشروع. انقر بزر الماوس الأيمن على عقدة Source Packages وحدد New> Other. في جزء الفئات ، حدد أخرى ، وفي منطقة أنواع الملفات ، اختر Mobile Webservice Client. في صفحة إنشاء كعب خدمة ويب J2ME ، يمكنك إما:. آخر تعديل: 2025-01-22 17:01

المنظمة المركزية المسؤولة عن إنشاء معايير الويب والحفاظ عليها هي اتحاد شبكة الويب العالمية (W3C). آخر تعديل: 2025-01-22 17:01

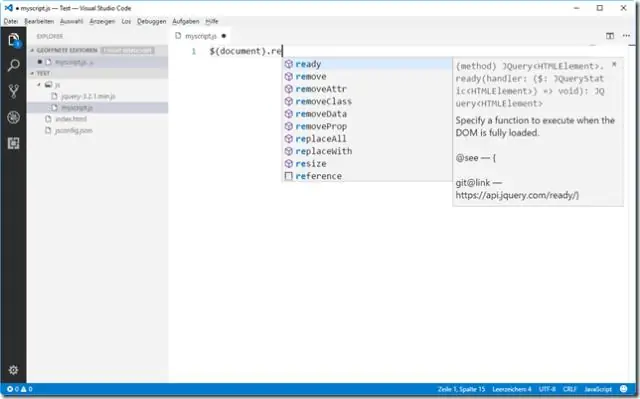

كيفية استخدام مكتبات JavaScript في تطبيقات Angular 2+ أنشئ مشروعًا جديدًا باستخدام Angular CLI. إذا لم يكن لديك CLI مثبتًا بالفعل على جهازك ، فثبته ، بعد التثبيت ، أنشئ مشروعًا جديدًا (إذا لم يكن لديك بالفعل واحدًا) ng تعليم جديد. قم بتثبيت الحزمة في مشروعك. استيراد المكتبة إلى Angular (TypeScript) إعلان نوع الاستيراد في تطبيق Angular. آخر تعديل: 2025-01-22 17:01

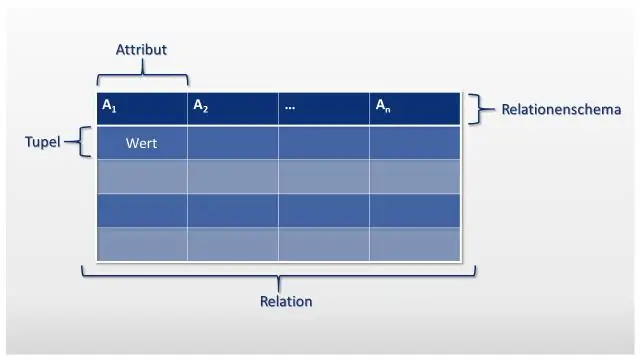

قاعدة البيانات العلائقية. قاعدة بيانات تتكون من أكثر من جدولين مرتبطين. يتم إنشاء العلاقة بين الجداول بوضع مفتاح أساسي للمفتاح الأساسي في الجدول الثانوي. جداول قاعدة البيانات. تخزن جداول قاعدة البيانات في صفوف وسجلات بتنسيق. آخر تعديل: 2025-01-22 17:01

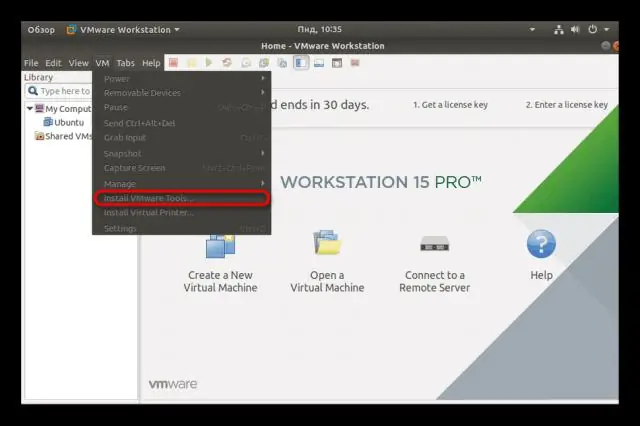

لتثبيت أدوات VMware في أوبونتو: افتح نافذة طرفية. في Terminal ، قم بتشغيل هذا الأمر للانتقال إلى مجلد vmware-tools-Distrib: قم بتشغيل هذا الأمر لتثبيت أدوات VMware: أدخل كلمة مرور Ubuntu الخاصة بك. أعد تشغيل جهاز Ubuntu الظاهري بعد اكتمال تثبيت VMware Tools. آخر تعديل: 2025-01-22 17:01

قد ترى ، في بعض الأحيان ، النمل الأبيض في أكوام المهاد. لكن المهاد لا يسبب النمل الأبيض. ولا يزدهر النمل الأبيض عادة في أكوام المهاد. عادة ما يوجد النمل الأبيض في أعماق الأرض في البيئات الرطبة. آخر تعديل: 2025-01-22 17:01

تحدث عمليات إعادة توجيه مواقع الويب بشكل شائع بسبب البرامج الإعلانية وأنواع أخرى من البرامج الضارة الموجودة على جهاز الكمبيوتر الخاص بك. الهدف من هذه البرامج غير المرغوب فيها هو توجيهك نحو أنواع معينة من الإعلانات أو التعليمات البرمجية الخطيرة التي يمكن أن تلحق المزيد من الضرر بنظامك. آخر تعديل: 2025-01-22 17:01

يتم توصيل مسافري كل مفتاح معًا باستخدام كبل C4 (أسلاك بيضاء وحمراء مسجلة). السلك الأبيض المسجل للكابل C3 هو السلك الساخن للضوء LT2 (حيث يتم استخدام السلك الأحمر للكابل C2 لربط السخان بالضوء التالي ، LT1). آخر تعديل: 2025-01-22 17:01

لتحرير إجراء مخزن أو وظيفة مخزنة ، انقر بزر الماوس الأيمن فوقه في متصفح قاعدة البيانات واختر خيار تحرير الإجراء أو تحرير الوظيفة. يؤدي هذا إلى فتح علامة تبويب محرر النص الجديد مع عرض الإجراء / الوظيفة المحددة. آخر تعديل: 2025-01-22 17:01

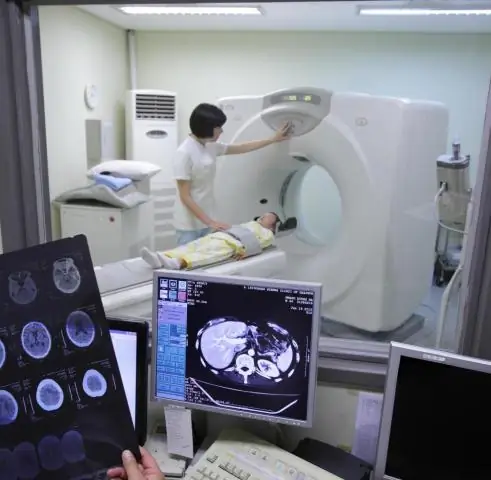

CCS في Medical CCS Calcium Score CCS Certified Coding Specialists + 1 variant medicine، Education CCS Certified Coding Specialist الطب ، التعليم CCS California Children's Services Program California ، التعليم CCS Care Coordinators Service ، التوظيف. آخر تعديل: 2025-01-22 17:01

مؤشر القوة النسبية (RSI) ، الذي طوره J. Welles Wilder ، هو مذبذب الزخم الذي يقيس سرعة وتغير تحركات الأسعار. يتأرجح مؤشر القوة النسبية بين صفر و 100. تقليديًا يُعتبر مؤشر القوة النسبية في منطقة ذروة الشراء عند أعلى من 70 وفي ذروة البيع عندما يكون أقل من 30. آخر تعديل: 2025-01-22 17:01

في تجاوز الطريقة ، عندما يشير متغير مرجعي للفئة الأساسية إلى كائن من الفئة المشتقة ، فإنه سوف يستدعي الطريقة المتجاوزة في الفئة المشتقة. في إخفاء الطريقة ، عندما يشير المتغير المرجعي للفئة الأساسية إلى كائن الفئة المشتقة ، فإنه سوف يستدعي الطريقة المخفية في الفئة الأساسية. آخر تعديل: 2025-01-22 17:01

ما عليك سوى اتباع الخطوات التالية: قم بعمل نسخة احتياطية من ملفك الأصلي. انقر نقرًا مزدوجًا فوق صورة BMP ، وسيتم فتحها في المعاينة. انقر فوق ملف ، ثم حفظ باسم. باستخدام محدد القائمة المنسدلة "التنسيق" ، اختر التنسيق الذي تريده ، مثل JPEG و PNG و GIF وما إلى ذلك. انقر فوق حفظ. آخر تعديل: 2025-01-22 17:01

في النوافذ: افتح نوع التشغيل٪ APPDATA٪ Subversionauthsvn. بسيط. سيؤدي هذا إلى فتح svn. مجلد بسيط. سوف تجد ملف على سبيل المثال ملف رقمي كبير ألفا. احذف هذا الملف. أعد تشغيل الكسوف. حاول تحرير ملف من المشروع وإلزامه. يمكنك رؤية مربع حوار يطلب كلمة مرور اسم المستخدم. آخر تعديل: 2025-01-22 17:01

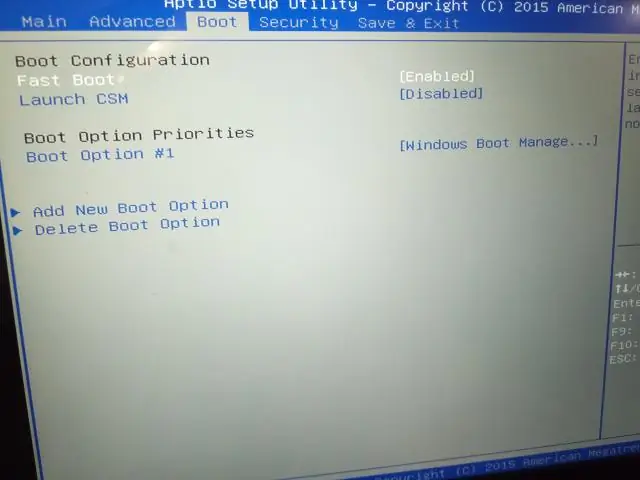

استخدم مفتاح السهم لتحديد "Advanced" أو "OnboardDevices" أو "Integrated Peripherals" من القائمة. اضغط على "دخول". حدد "وحدة تحكم USB". اضغط على "+" أو "-" لتغيير الإعداد إلى "ممكّن". اضغط على "F10" لتمكين منافذ USB واخرج من BIOS. آخر تعديل: 2025-01-22 17:01

تتطلب شهادة FOA CFOT اختبار معرفة مقدم الطلب بالألياف الضوئية في اختبار واسع النطاق يغطي التكنولوجيا والمكونات والتركيب والاختبار ويتطلب أيضًا مهارات مثبتة و / أو خبرة في الألياف البصرية. نحن نسمي هذه المملكة العربية السعودية - المعرفة والمهارات والقدرات. آخر تعديل: 2025-01-22 17:01

1. غالبًا ما يتم إنهاء عمليات التجسيد الحالية بطبقة رقيقة أو طلاء سيشكل واجهة ضعيفة غير مناسبة للعرض. يمكن أن تشكل الرواسب المتسخة المتراكمة على مدى فترة من الزمن طبقة وسيطة ضعيفة تتداخل مع تطور رابطة التقديم المطبق حديثًا. آخر تعديل: 2025-01-22 17:01

أسلوب الكتابة غير الرسمي العامية - تشبه الكتابة غير الرسمية المحادثة المنطوقة. قد تشمل الكتابة غير الرسمية اللغة العامية ، وأرقام الكلام ، والنحو المكسور ، والجوانب ، وما إلى ذلك. تأخذ الكتابة غير الرسمية نبرة شخصية كما لو كنت تتحدث مباشرة إلى جمهورك (القارئ). آخر تعديل: 2025-01-22 17:01

وتشمل هذه: Galaxy S6 و Galaxy S6 Edge و Galaxy S6Edge + و Samsung Galaxy Note 5 و Galaxy S7 و Galaxy S7 Edge و Galaxy S8 و Galaxy S8 +. لكن لا تقلق ، إذا كان لديك هاتف Samsung فأنت لست مقيدًا بسماعات Gear VR فقط. تتوافق هواتف Samsung Android مع سماعات الرأس الأخرى المتوفرة في السوق. آخر تعديل: 2025-01-22 17:01

أحدث وظيفة شاغرة في كاتب مبتدئ في المحكمة العليا في بومباي وستينو يعلنون عن استخدام خط كروتيديف لكتابة الاختبار. Shivajifont هو الخط الأكثر شيوعًا للطباعة الماراثية. آخر تعديل: 2025-01-22 17:01

تحدد سمة الأسلوب كيفية إرسال بيانات النموذج (يتم إرسال بيانات النموذج إلى الصفحة المحددة في سمة الإجراء). يمكن إرسال بيانات النموذج كمتغيرات URL (مع الطريقة = 'get') أو كمعاملة HTTP بعد (مع الطريقة = 'post'). ملاحظات حول GET: لإلحاق بيانات النموذج بعنوان URL في أزواج الاسم / القيمة. آخر تعديل: 2025-01-22 17:01