لبدء استخدام Postman ، انتقل إلى Applications -> Postman وقم بتشغيل Postman في Linux أو يمكنك ببساطة تشغيل الأمر التالي. آخر تعديل: 2025-01-22 17:01

PHP هي لغة برمجة نصية من جانب الخادم. تُستخدم لتطوير مواقع الويب الثابتة أو مواقع الويب الديناميكية أو تطبيقات الويب. يرمز PHP إلى المعالج المسبق للنص التشعبي ، والذي كان يشير في وقت سابق إلى الصفحات الرئيسية الشخصية. لا يمكن تفسير نصوص PHP إلا على خادم تم تثبيت PHP عليه. آخر تعديل: 2025-01-22 17:01

مؤتمرات الفيديو على سطح المكتب هي شكل من أشكال مؤتمرات الفيديو حيث يتم تضمين جميع مكونات الأجهزة والبرامج الأساسية في كمبيوتر سطح المكتب. تستخدم مؤتمرات الفيديو على سطح المكتب تقنية جديدة لتقديم تجربة الاجتماع المحسّنة هذه. آخر تعديل: 2025-01-22 17:01

في المجالات الرئيسية للمعالجة العلمية والتجارية ، يتم استخدام طرق مختلفة لتطبيق خطوات المعالجة على البيانات. سنناقش الأنواع الرئيسية الثلاثة لمعالجة البيانات معالجة البيانات آليًا / يدويًا ، ودُفعات ، ومعالجة البيانات في الوقت الفعلي. آخر تعديل: 2025-01-22 17:01

عامل شكل محرك الأقراص الثابتة (عامل شكل محرك الأقراص الثابتة) هو حجم أو هندسة جهاز تخزين البيانات المجهز بواحد أو أكثر من أطباق الغزل المغلفة بالمغناطيس وواحد أو أكثر من أذرع المحرك المتحركة برؤوس مغناطيسية لقراءة المعلومات وكتابتها. آخر تعديل: 2025-01-22 17:01

إذا قمت بالنقر فوق See All in Messenger من Facebook ، أو انتقلت مباشرةً إلى messenger.com ، فإن صندوق الوارد الخاص بك يحتوي على تنسيق مختلف قليلاً. انقر فوق رمز الإعدادات في الجزء العلوي الأيسر من متصفحك واختر "طلبات الرسائل". قم بالتمرير لأسفل بعد كل طلبات الرسائل ويمكنك النقر فوق لرؤية الرسائل التي تمت تصفيتها. آخر تعديل: 2025-01-22 17:01

Throwable هي فئة غير واجهة موجودة في جافا. ومن ثم فإن فئة Throwable هي الفئة الأصلية لجميع أنواع الأخطاء والاستثناءات في لغة Java. الكائنات التي تمثل حالات من هذه الفئة (أو إحدى فئاتها الفرعية) يتم طرحها فقط بواسطة JVM أو يمكن طرحها بواسطة عبارة Java throw. آخر تعديل: 2025-01-22 17:01

الإصدار المختصر هو أن TKIP هو معيار تشفير أقدم يستخدمه معيار WPA. AES هو حل جديد لتشفير Wi-Fi يستخدمه معيار WPA2 الجديد والآمن. لذا فإن "WPA2" لا يعني دائمًا WPA2-AES. ومع ذلك ، على الأجهزة التي لا تحتوي على خيار "TKIP" أو "AES" مرئي ، يكون WPA2 مرادفًا بشكل عام لـ WPA2-AES. آخر تعديل: 2025-01-22 17:01

للتحقق مما إذا كان التطبيق سريعًا وفعالًا بدرجة كافية ، نستخدم اختبارات الأداء من جانب العميل. هذا يعني التحقق من وقت استجابة تطبيق الويب من وجهة نظر مستخدم واحد. نقوم بتنفيذ هذه الاختبارات على سيناريوهين: وصول مستخدم إلى صفحة الويب لأول مرة (بدون ذاكرة تخزين مؤقت). آخر تعديل: 2025-01-22 17:01

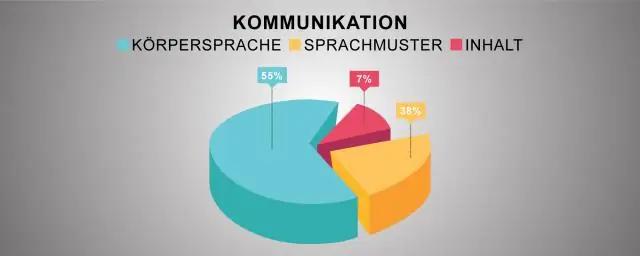

يتكون الاتصال غير اللفظي من نبرة الصوت ولغة الجسد والإيماءات والتواصل البصري وتعبيرات الوجه والقرب. هذه العناصر تعطي معنى أعمق ونية لكلماتك. غالبًا ما تستخدم الإيماءات للتأكيد على نقطة. تعابير الوجه تنقل المشاعر. آخر تعديل: 2025-01-22 17:01

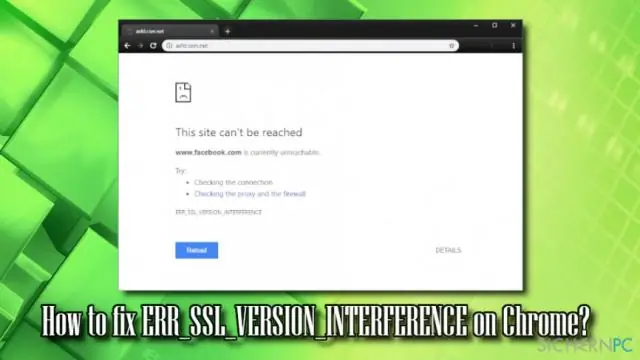

كيفية تعطيل الإصدارات القديمة من SSL / TLS في Apache ، استخدم vi (أو vim) لتحرير ssl. ابحث عن قسم دعم بروتوكول SSL: قم بالتعليق على السطر SSLProtocol all -SSLv2 -SSLv3 ، عن طريق إضافة رمز التجزئة أمامه. أضف سطرًا تحته: لقد قمنا بتعطيل TLS 1.0 / 1.1 و SSL 2.0 / 3.0 ، ونجري مزيدًا من التحقيق في مجموعة تشفير SSL. آخر تعديل: 2025-01-22 17:01

الخطوات افتح المجلد الخاص بك وتأكد من تحديد الرموز الكبيرة أو الرموز الكبيرة الإضافية ضمن خيارات العرض. انقر فوق تنظيم> خيارات المجلد والبحث. انقر فوق علامة التبويب عرض. قم بإلغاء تحديد "إظهار الرموز دائمًا ، وعدم استخدام الصور المصغرة مطلقًا" وقم بتطبيق. قم بتحديث المجلد وتحقق من الحالة. آخر تعديل: 2025-01-22 17:01

خطوات نقل المتطلبات الأساسية للتحقق من Azure VMs. تحضير VMs المصدر. جهز المنطقة المستهدفة. انسخ البيانات إلى المنطقة المستهدفة. استخدم تقنية النسخ المتماثل لـ Azure Site Recovery لنسخ البيانات من الجهاز الظاهري المصدر إلى المنطقة المستهدفة. اختبر التكوين. نفذ الحركة. تجاهل الموارد في منطقة المصدر. آخر تعديل: 2025-01-22 17:01

أهم شيء يجب ملاحظته حول NOT EXISTS و NOT IN هو أنها ، على عكس EXISTS و IN ، ليست متكافئة في جميع الحالات. على وجه التحديد ، عند تضمين القيم الفارغة ، ستُرجع نتائج مختلفة. لكي تكون محددًا تمامًا ، عندما يُرجع الاستعلام الفرعي حتى قيمة فارغة واحدة ، فلن تتطابق NOT IN مع أي صفوف. آخر تعديل: 2025-01-22 17:01

القيمة المنطقية هي نوع بيانات يمكنه تخزين قيمة صواب أو خطأ. غالبًا ما يتم تخزين هذا على أنه 1 (صواب) أو 0 (خطأ). سميت على اسم جورج بول الذي حدد لأول مرة نظامًا جبريًا للمنطق في القرن التاسع عشر. القيم المنطقية شائعة في لغات البرمجة ، لكن هل توجد في SQL؟. آخر تعديل: 2025-01-22 17:01

سجلات الموارد اكتب معرف النوع. (عشري) الوصف سجل تبادل البريد MX 15 NAPTR 35 مؤشر مرجع التسمية NS 2 سجل خادم الاسم NSEC 47 السجل الآمن التالي. آخر تعديل: 2025-01-22 17:01

ملاحظة عامة: كثيرات الحدود تسمى أعلى قوة للمتغير التي تحدث في كثير الحدود درجة كثيرة الحدود. المصطلح الرئيسي هو المصطلح ذو القوة الأعلى ، ويُطلق على معامله المعامل الرئيسي. آخر تعديل: 2025-01-22 17:01

تطبيق الكاميرا مفقود من iPhone أو iPad افتح "الإعدادات". في نظام التشغيل iOS12 والإصدارات الأحدث ، اختر "Screen Time"> "خصوصية المحتوى والقيود"> "التطبيقات المسموح بها". في نظام التشغيل iOS 11 والإصدارات الأقدم ، اختر "عام"> "القيود". تأكد من أن "الكاميرا" غير مقيدة. يجب ضبطه على "تشغيل". آخر تعديل: 2025-01-22 17:01

مكافحة النتوء. الارتطام هو عملية جعل المسامير تقفز فوق خط القص للوصول إليها. تعمل الأقفال المضادة للصدمات من خلال وجود المزيد من المسامير والمفاتيح المصنوعة خصيصًا ، مع وجود أكوام من المسامير الضحلة لمنعها من `` القفز '' لأعلى أو الأقفال التي تحتوي على قضبان جانبية قابلة للبرمجة ولا توجد دبابيس علوية. آخر تعديل: 2025-01-22 17:01

لكي يكون التعبير مصطلحًا متعدد الحدود ، يجب أن يكون لأي متغيرات في التعبير قوى عدد صحيح (أو القوة "المفهومة" 1 ، كما هو الحال في x1 ، والتي تُكتب عادةً كـ x). يمكن أن يكون الرقم العادي أيضًا مصطلحًا متعدد الحدود. آخر تعديل: 2025-01-22 17:01

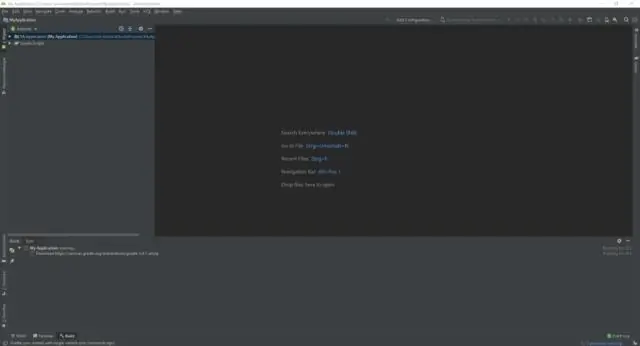

قم بتشغيل bitbucket.org ، وقم بتسجيل الدخول إلى حسابك ، وحدد الريبو الذي تريد استيراده. حدد HTTPS وانسخ الرابط. إطلاق استوديو Android. حدد "سحب المشروع من التحكم في الإصدار" ، والصق الرابط ، واملأ المعلومات الأخرى كما هو مطلوب وقم بالتأكيد. آخر تعديل: 2025-01-22 17:01

EMF هو امتداد ملف لـ Enhanced MetaFile ، تنسيق ملف التخزين المؤقت المستخدم في الطباعة بواسطة نظام التشغيل Windows. عند إرسال مهمة طباعة إلى الطابعة ، إذا كانت تطبع ملفًا آخر بالفعل ، فإن الكمبيوتر يقرأ الملف الجديد ويخزنه ، عادةً على القرص الصلب أو في الذاكرة ، للطباعة في وقت لاحق. آخر تعديل: 2025-01-22 17:01

كيفية التحقق من بريدك الصوتي على Google من هاتف آخر اطلب رقم Google Voice وانتظر حتى تبدأ رسالة الترحيب الخاصة بك. اضغط على مفتاح النجمة على لوحة مفاتيح الهاتف. أدخل رقم التعريف الشخصي المكون من أربعة أرقام. Google Voice: الشروع في العمل: التحقق من رسائل البريد الصوتي. جوبيتيريماجيس / براند إكس بيكتشرز / جيتي إيماجيس. آخر تعديل: 2025-01-22 17:01

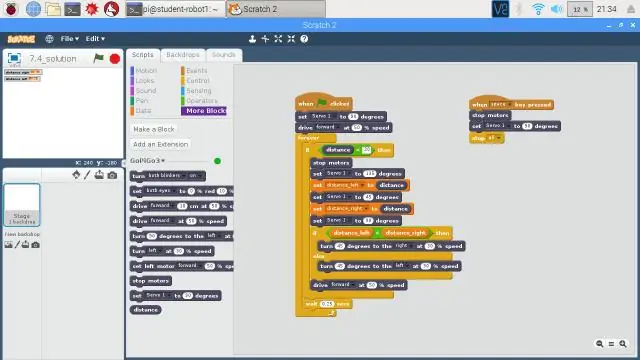

محرر Scratch 2.0 غير المتصل هو نفور من Scratch 2.0 الذي يمكن تنزيله وتثبيته على جهاز كمبيوتر ، بدلاً من استخدامه في مستعرض ويب مثل theonline Editor. آخر تعديل: 2025-01-22 17:01

كيفية اختبار الاستمرارية قم بتحويل القرص إلى وضع اختبار الاستمرارية (إذا لزم الأمر ، اضغط على زر الاستمرارية. أدخل أولاً سلك الاختبار الأسود في مقبس COM. ثم أدخل السلك الأحمر في مقبس VΩ. مع إلغاء تنشيط الدائرة ، قم بالاتصال يؤدي الاختبار عبر المكون الذي يتم اختباره. آخر تعديل: 2025-01-22 17:01

الكلمة الأخيرة في جافا. بادئ ذي بدء ، نهائي هو معدل عدم وصول ينطبق فقط على متغير أو طريقة أو فئة. فيما يلي سياقات مختلفة حيث يتم استخدام النهائي. المتغيرات النهائية. عندما يتم التصريح عن المتغير بالكلمة الأساسية النهائية ، لا يمكن تعديل قيمته ، بشكل أساسي ، بشكل ثابت. آخر تعديل: 2025-01-22 17:01

تشير رسالة الخطأ "محرك قاعدة بيانات Microsoft Jet إلى إيقاف العملية لأنك أنت ومستخدم آخر تحاولان فتح نفس الملف [أو تغيير نفس البيانات في نفس الوقت]" تشير إلى أن أحد ملفات البيانات المحلية التي تم تعيين CTI Navigator لاستخدامها (الضرائب ، بيانات القوائم ، القاموس أو تنسيق البيانات) قد تكون. آخر تعديل: 2025-01-22 17:01

الخطوة 1) لإنشاء مستخدم جديد في SAP HANA Studio ، انتقل إلى علامة تبويب الأمان كما هو موضح أدناه واتبع الخطوات التالية ؛ انتقل إلى عقدة الأمان. الخطوة 2) تظهر شاشة إنشاء المستخدم. ادخل اسم المستخدم. أدخل كلمة المرور للمستخدم. هذه هي آلية المصادقة ، بشكل افتراضي يتم استخدام اسم المستخدم / كلمة المرور للمصادقة. آخر تعديل: 2025-01-22 17:01

RGB. لتقف على "أحمر أخضر أزرق". يشير RGB إلى ثلاثة درجات من الضوء يمكن مزجها معًا لإنشاء ألوان مختلفة. نموذج الألوان RGB هو نموذج "إضافي". عندما يتم خلط 100٪ من كل لون معًا ، فإنه ينتج ضوءًا أبيض. آخر تعديل: 2025-01-22 17:01

Apache Portable Runtime (APR) هي مكتبة داعمة لخادم الويب Apache. يوفر مجموعة من واجهات برمجة التطبيقات التي ترتبط بنظام التشغيل الأساسي. عندما لا يدعم نظام التشغيل وظيفة معينة ، سيوفر APR بديلاً. وبالتالي ، يمكن استخدام معدل النسبة المئوية السنوية (APR) لجعل البرنامج محمولًا حقًا عبر الأنظمة الأساسية. آخر تعديل: 2025-01-22 17:01

تأتي تركيبات SharkBite مع مقواة PEX محملة مسبقًا في تركيبات PEX و PE-RT و HDPE. لا يلزم إزالة أداة التقوية PEX لاستخدامات النحاس أو أنابيب CPVC. ادفع التركيب إلى علامة الإدخال التي قمت بإنشائها للتو على الأنبوب. الآن ، قم بتشغيل المياه الخاصة بك وتحقق من الاتصال. آخر تعديل: 2025-01-22 17:01

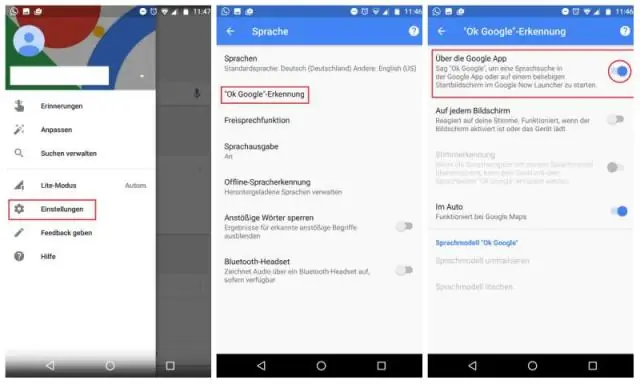

إذا كنت تريد إيقاف مساعد Google من الاستماع ، ولكنك لا تزال تريد أن تكون قادرًا على كتابة أسئلتك ، فانتقل إلى الإعدادات> مساعد Google (قم بالتمرير لأسفل مجموعة)> الميكروفون> حرك المفتاح إلى وضع الإيقاف (حتى لا ترى الزر لون أخضر). آخر تعديل: 2025-01-22 17:01

مع هيكل خفيف الوزن يشبه DSLR ، يعد الطراز SX530 HS (قائمة الأسعار 430 دولارًا) رفيقًا مفيدًا للرحلات الخاصة بك والمشي لمسافات طويلة في الطبيعة والعطلات العائلية. كما أن لديها عناصر تحكم يدوية للمصورين الأكثر تقدمًا ، وإمكانيات Wi-Fi و NFC لتسهيل مشاركة الصور. آخر تعديل: 2025-01-22 17:01

IPX / SPX هو بروتوكول قابل للتوجيه ، مما يعني أن البيانات التي يقدمها يمكن أن تنتقل من شبكة إلى أخرى. نظرًا لأن الإنترنت شائع جدًا ، حتى شبكة Novell لا تشغل IPX / SPX ولكنها تشغل TCP / IP بدلاً من ذلك (انظر القسم التالي للحصول على معلومات حول TCP / IP). آخر تعديل: 2025-01-22 17:01

مُقيِّم الأمن المؤهل (QSA) هو تسمية يمنحها مجلس معايير أمان PCI لأولئك الأفراد الذين يستوفون متطلبات تعليم أمن المعلومات المحددة ، والذين تلقوا التدريب المناسب من مجلس معايير أمان PCI ، وهم موظفون في مقيم أمان مؤهل (QSA). آخر تعديل: 2025-01-22 17:01

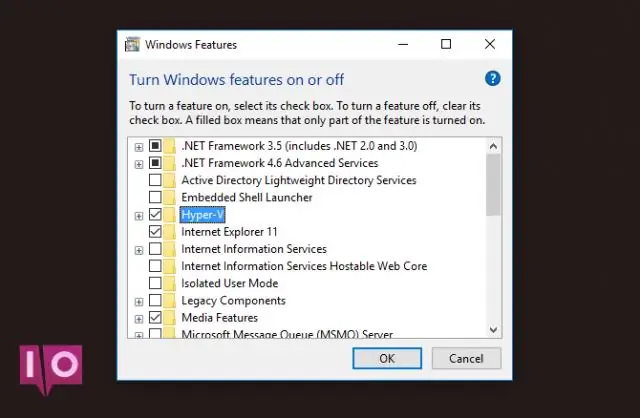

لا يمكن لـ Hyper-V تشغيل Windows فقط ، بل أيضًا أجهزة Linux الافتراضية. يمكنك تشغيل عدد غير محدود من Linux VMs على Hyper-VServerb لأن غالبية توزيعات Linux مجانية ومفتوحة المصدر. آخر تعديل: 2025-01-22 17:01

في هذا البرنامج التعليمي ، تعرف على كيفية تنزيل وتثبيت WeChat لأجهزة الكمبيوتر / الكمبيوتر المحمول الذي يعمل بنظام Windows 10/8/7. قم بتنزيل Bluestacks وتثبيته. قم بتشغيل Bluestacks App Player وقم بإعداد جميع معلومات الحساب مثل الارتباط بحساب Google الخاص بك. قم بتنزيل WeChat للكمبيوتر الشخصي. قم بتشغيل WeChat. آخر تعديل: 2025-01-22 17:01

تقوم Microsoft بتسعير اشتراك Windows 10 Enterprise بسعر 84 دولارًا لكل مستخدم سنويًا. توفر Microsoft إصدار Windows 10 Enterprise المعاد تسميته كاشتراك متاح مقابل 84 دولارًا لكل مستخدم سنويًا ويمكن شراؤه من خلال شركاء الموزعين. آخر تعديل: 2025-01-22 17:01

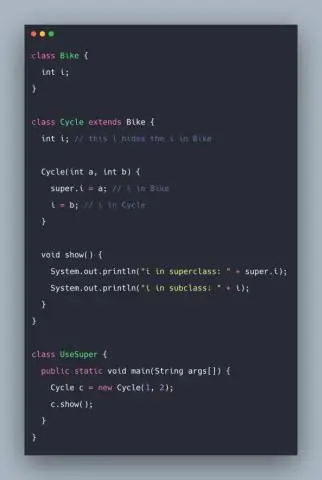

تشير الكلمة الأساسية الفائقة إلى كائنات الطبقة العليا (الأصل). يتم استخدامه لاستدعاء طرق الطبقة الفائقة ، والوصول إلى مُنشئ الطبقة الفائقة. آخر تعديل: 2025-01-22 17:01

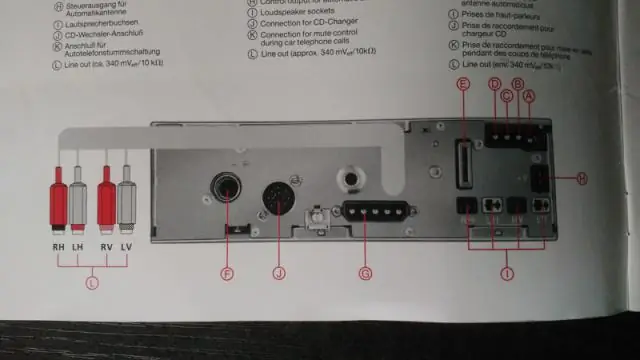

أولاً ، قم بإيقاف تشغيل سيارتك إذا لم تكن كذلك بالفعل. أثناء إيقاف تشغيل السيارة ، استمر في الضغط على زر التشغيل والإخراج. اضغط على أزرار التشغيل والإخراج الخاصة بمشغل الأقراص المضغوطة لأسفل في نفس الوقت ، مع الاستمرار في الضغط عليهم لمدة عشر ثوانٍ تقريبًا. إذا كان الاستريو الخاص بك يحتوي على ميزة "إخراج القوة" ، فيجب أن يبصق القرص المضغوط. آخر تعديل: 2025-01-22 17:01