سجّل الدخول إلى وحدة الإدارة في AWS وافتح وحدة التحكم في الفوترة وإدارة التكلفة على https://console.aws.amazon.com/billing/home#/. ضمن التفضيلات في جزء التنقل ، اختر تفضيلات الفوترة. ضمن تفضيلات إدارة التكلفة ، حدد تلقي تنبيهات استخدام الطبقة المجانية للاشتراك في تنبيهات استخدام الطبقة المجانية. آخر تعديل: 2025-01-22 17:01

يمكن أن يشير فحص الأصوات أيضًا إلى فحص حي يتم إجراؤه بواسطة تطبيق القانون في سياق التحقيق. هذه طريقة منهجية لإجراء مقابلات مع السكان والتجار وغيرهم ممن هم في الجوار المباشر للجريمة وقد يكون لديهم معلومات مفيدة. آخر تعديل: 2025-01-22 17:01

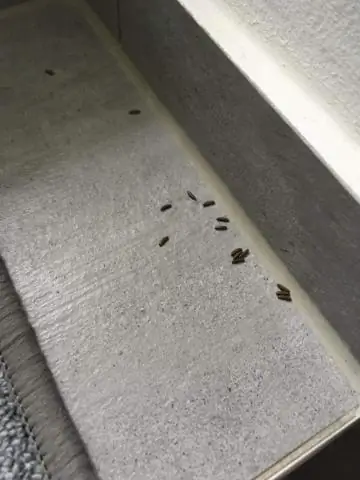

يمكن أن تشمل العلامات المرئية لمستعمرة النمل الأبيض الأرضيات التي تنثني أو تتدلى ، أو البلاط السائب ، أو الثقوب الدقيقة في الحوائط الجافة ، أو الخشب التالف الذي يتفتت بسهولة ، أو الخشب الذي يبدو أجوفًا عند النقر عليه. تمتد أنابيب المأوى من التربة إلى الخشب الموجود فوق سطح الأرض. يتغذى النمل الأبيض على الأشجار الميتة ، وهو ما تصنع منه العديد من المنازل. آخر تعديل: 2025-01-22 17:01

الواقع المعزز (AR) هو تجربة تفاعلية لبيئة العالم الحقيقي حيث يتم تحسين الكائنات الموجودة في العالم الحقيقي من خلال المعلومات الإدراكية التي يتم إنشاؤها بواسطة الكمبيوتر ، وأحيانًا عبر طرائق حسية متعددة ، بما في ذلك المرئية والسمعية واللمسية والحسية الجسدية والشمية. آخر تعديل: 2025-01-22 17:01

ما هو نموذج النشر؟ النشر هو الطريقة التي يمكنك من خلالها دمج نموذج التعلم الآلي في بيئة الإنتاج الحالية لاتخاذ قرارات عمل عملية بناءً على البيانات. آخر تعديل: 2025-01-22 17:01

قم بإعادة ضبط APPLE iPod Nano الجيل السابع في الخطوة الأولى ، قم بتوصيل جهاز iPod الخاص بك بجهاز الكمبيوتر وافتح iTunes على جهاز الكمبيوتر الخاص بك. بعد ذلك ، حدد جهاز iPod الخاص بك من القائمة اليسرى في iTunes. بعد ذلك ، انقر فوق الزر "استعادة" في iTunes. في هذه المرحلة من العملية ، يمكنك الآن إجراء نسخ احتياطي لملفاتك ، إذا كنت تريد ذلك فقط. ثم انقر فوق استعادة لتأكيد المعلومات حول هذا الإجراء. آخر تعديل: 2025-01-22 17:01

في أيامنا هذه ، تطلق الشركات الخلوية هواتف ذكية ذات شاشة أطول وأقل عرضًا. لذلك فهي تقلل الحواف (الإطارات) على الحافتين الأفقيتين للهاتف لتغطية مساحة الشاشة. تعني الحافة الأقل إطارات أضيق على الحواف الأفقية بشكل أساسي. آخر تعديل: 2025-01-22 17:01

تتمتع الخدمات المصغرة بعلاقة تكافلية مع التصميم الذي يحركه المجال (DDD) - نهج تصميم حيث يتم تصميم مجال الأعمال بعناية في البرامج وتطور بمرور الوقت ، بشكل مستقل عن السباكة التي تجعل النظام يعمل. آخر تعديل: 2025-01-22 17:01

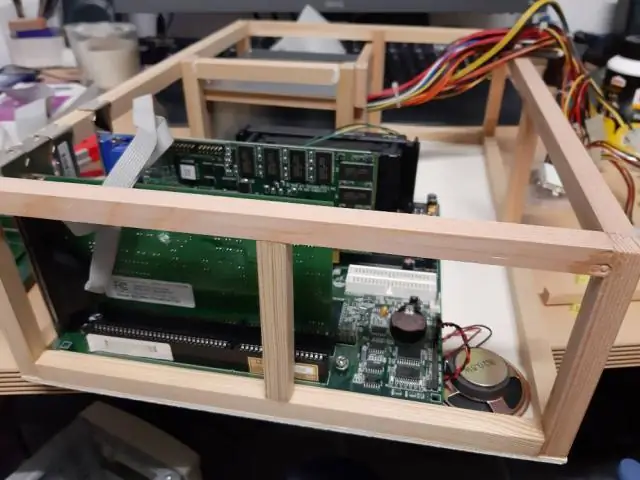

3 إجابات. يتم تخزين نظام التشغيل على القرص الصلب ، ولكن عند بدء التشغيل ، سيبدأ BIOS نظام التشغيل ، الذي يتم تحميله في ذاكرة الوصول العشوائي ، ومن تلك النقطة فصاعدًا ، يتم الوصول إلى نظام التشغيل أثناء وجوده في ذاكرة الوصول العشوائي الخاصة بك. لأجهزة الكمبيوتر التي تكون عادةً محرك أقراص ثابتة أو محرك أقراص صلبة. ولكن تاريخيا تم استخدام الأقراص المرنة. آخر تعديل: 2025-01-22 17:01

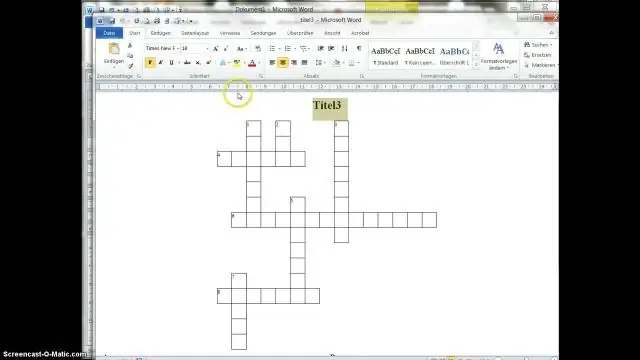

يسهّل استخدام Insert Tab Word إنشاء نشرة إعلانية من البداية. في علامة التبويب "إدراج" ، اختر من قائمة "الأشكال" لتمديد شكل إلى لافتة أو خلفية أخرى للنص. اختر "مربع نص" للحصول على طرق مبهجة من الناحية الرسومية لتقديم أجزاء من النص ، بما في ذلك الأشرطة الجانبية. آخر تعديل: 2025-01-22 17:01

تستخدم إحداثيات Maven القيم التالية: groupId و artifactId والإصدار والتعبئة. غالبًا ما يشار إلى هذه المجموعة من الإحداثيات على أنها إحداثيات GAV ، وهي اختصار لـ Group و Artifact و Version. معيار إحداثيات GAV هو الأساس لقدرة Maven على إدارة التبعيات. آخر تعديل: 2025-01-22 17:01

ضع اسمك في قائمة نموذج الأرضية. لإفساح المجال لمخزون جديد كل ستة أشهر أو نحو ذلك ، يبيع كل متجر أجهزة ترميم طرازاته الأرضية بخصم 60٪. آخر تعديل: 2025-01-22 17:01

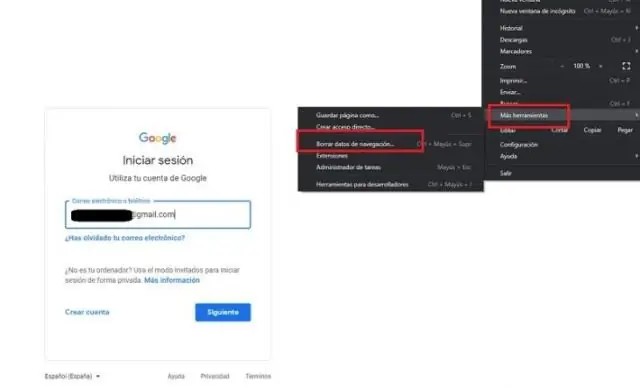

كيف يمكنني مسح السجل الخاص بي؟ انقر فوق الزر Library ، وانقر فوق History ، ثم انقر فوق Clear Recent History…. حدد مقدار المحفوظات التي تريد مسحها: انقر فوق القائمة المنسدلة بجوار النطاق الزمني لمسح مقدار السجل الذي سيتم مسحه في Firefox. أخيرًا ، انقر فوق الزر Clear Now (مسح الآن). آخر تعديل: 2025-01-22 17:01

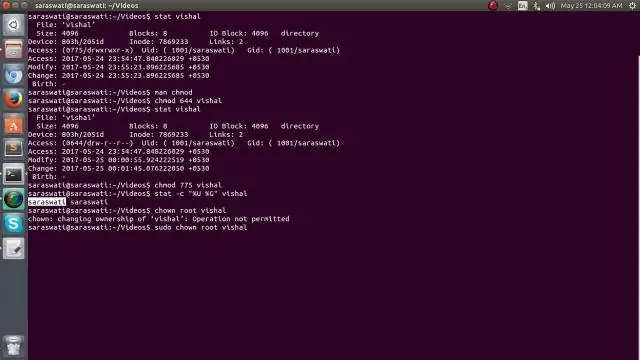

يشير الأمر chmod إلى وضع التغيير … ويستخدم لتقييد الوصول إلى الموارد … وهو نفس استخدام الماوس للنقر بزر الماوس الأيمن فوق ملف أو مجلد واختيار علامات تبويب الإذن وتحديد من يمكنه الوصول إلى المورد … الأمر chmod هو الطريق للقيام بذلك على سطر الأوامر. آخر تعديل: 2025-01-22 17:01

لحسن الحظ ، يمكنك الآن إنشاء Flipagram عبر الإنترنت باستخدام صانع عرض شرائح مجاني يسمى Kapwing. يسمح لك Kapwing بإنشاء aFlipagram على Mac أو Windows أو Android أو iPads أو Chromebooks أو أي جهاز آخر. آخر تعديل: 2025-01-22 17:01

مرحل القصب هو نوع من الترحيل يستخدم مغناطيسًا كهربائيًا للتحكم في مفتاح واحد أو أكثر من مفاتيح القصب. تكون نقاط التلامس من مادة مغناطيسية ويعمل المغناطيس الكهربائي عليها مباشرة دون الحاجة إلى محرك لتحريكها. آخر تعديل: 2025-01-22 17:01

مخطط جانت هو تصوير رسومي لجدول المشروع. إنه نوع من المخطط الشريطي يعرض تواريخ البدء والانتهاء للعديد من عناصر المشروع التي تتضمن الموارد والمعالم الرئيسية والمهام والتبعيات. هنري جانت ، مهندس ميكانيكي أمريكي ، صمم مخطط جانت. آخر تعديل: 2025-01-22 17:01

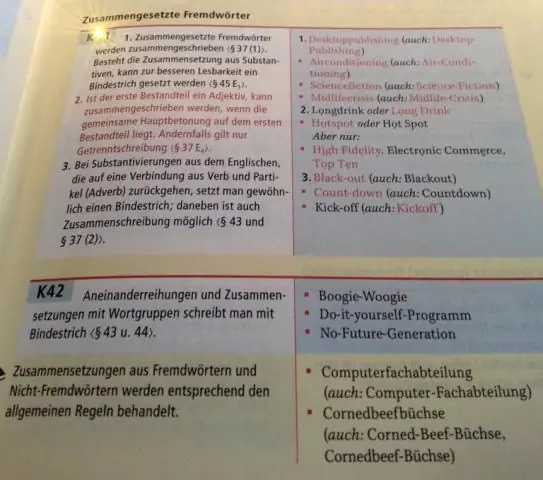

القاعدة 1. بشكل عام ، قم بوصل كلمتين أو أكثر عندما تأتي قبل اسم تقوم بتعديله وتعمل كفكرة واحدة. هذا يسمى صفة مركبة. عندما تتبع صفة مركبة اسمًا ، فعادةً لا تكون الواصلة ضرورية. آخر تعديل: 2025-01-22 17:01

NET Memory Profiler هي أداة قوية للعثور على تسرب الذاكرة وتحسين استخدام الذاكرة في البرامج المكتوبة بلغة C # أو VB.NET أو أي برامج أخرى. التعرف بسهولة على حالات تسرب الذاكرة من خلال جمع ومقارنة لقطات. استخدام الذاكرة الصافية. يتوفر دليل التنميط لإعطائك تلميحات حول كيفية اكتشاف تسرب الذاكرة. آخر تعديل: 2025-01-22 17:01

توفر وحدة وقت بايثون العديد من الطرق لتمثيل الوقت في الكود ، مثل الكائنات والأرقام والسلاسل. كما يوفر أيضًا وظائف أخرى غير تمثيل الوقت ، مثل الانتظار أثناء تنفيذ التعليمات البرمجية وقياس كفاءة التعليمات البرمجية الخاصة بك. آخر تعديل: 2025-01-22 17:01

تمكين Norton Toolbar بدء تشغيل منتج Norton الخاص بك. انقر فوق الإعدادات. ضمن الإعدادات التفصيلية ، انقر فوق حماية الهوية. بجانب Identity Safe ، انقر فوق تكوين. في نافذة Norton Identity Safe ، في الجزء السفلي من النافذة ، انقر فوق رمز Settings (الإعدادات). في علامة التبويب عام ، بجوار Google Chrome ، انقر فوق Installextension. آخر تعديل: 2025-01-22 17:01

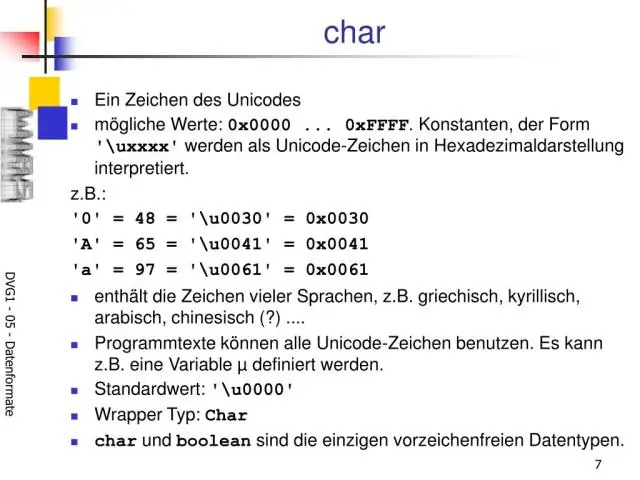

القيم الافتراضية لأنواع Java الأولية اكتب القيمة الافتراضية int 0 long 0 float 0.0f double 0.0d. آخر تعديل: 2025-01-22 17:01

أفضل جهاز Mac 2019: أفضل أجهزة Mac للشراء هذا العام MacBook Pro (16 بوصة ، 2019) أفضل كمبيوتر محمول من Apple. Mac Mini 2018. نفس الحجم ، قوة أكبر. MacBook Pro (15 بوصة ، 2019) Apple iMac (27 بوصة ، 2019) MacBook Pro مع Touch Bar (13 بوصة ، منتصف 2019) iMac Pro. أبل ماك بوك إير (2019) ماك بوك (2017). آخر تعديل: 2025-01-22 17:01

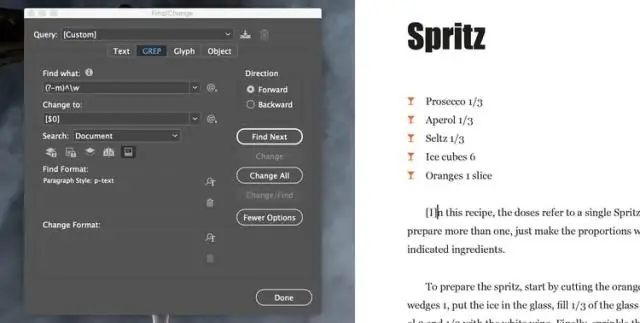

مع فتح مستند InDesign الخاص بك ، يجب عليك أولاً تحضير إطار نص على التخطيط الخاص بك باستخدام أداة الكتابة (T). املأ الإطار بفقرة النص التي ترغب في إضافة حرف استهلالي لها أيضًا. ظلل بمؤشر الكتابة الخاص بك على الحرف الأول من الفقرة ، أو ببساطة ضع المؤشر في مكان ما في الفقرة. آخر تعديل: 2025-01-22 17:01

في الوقت الحالي ، حصل Stockfish 9 64-bit 4CPU على تصنيف ANELO لا يصدق 3438 نقطة. آخر تعديل: 2025-06-01 05:06

كيفية استبدال وحدة الأسطوانة: قم بتشغيل الطابعة. افتح الغطاء الأمامي واترك الطابعة لمدة عشر دقائق حتى تبرد. قم بإزالة وحدة الأسطوانة وخرطوشة مسحوق الحبر من الطابعة. افصل خرطوشة الحبر عن وحدة الأسطوانة بالضغط على الرافعة الخضراء. افتح وحدة الأسطوانة الجديدة. آخر تعديل: 2025-01-22 17:01

Perf هي أداة لتعريف ملفات التعريف للأنظمة المستندة إلى Linux 2.6+ والتي تلغي اختلافات أجهزة CPU في قياسات أداء Linux وتقدم واجهة سطر أوامر بسيطة. يعتمد Perf على واجهة perf_events التي تم تصديرها بواسطة الإصدارات الحديثة من Linux kernel. آخر تعديل: 2025-01-22 17:01

تحديد موقع ملفات الإشارات المرجعية في Windows يكون موقع الملف في دليل المستخدم الخاص بك في المسار "AppDataLocalGoogleChromeUserDataDefault." إذا كنت تريد تعديل ملف الإشارات المرجعية أو حذفه لسبب ما ، فيجب عليك الخروج من Google Chromefirst. آخر تعديل: 2025-01-22 17:01

خدمة SQL Server هي العملية القابلة للتنفيذ التي هي مشغل قاعدة بيانات SQL Server. يمكن تكوين خدمات SQL لتعمل كمستخدم مجال ، أو مستخدم محلي ، أو حسابات خدمة مُدارة ، أو حسابات افتراضية ، أو حساب نظام مضمن. آخر تعديل: 2025-01-22 17:01

كيفية مزامنة Samsung Gear Fit2 Fitness Tracker قم بتشغيل Samsung Gear Fit2 وجعله في حدود 10 أقدام من هاتفك الذكي. افتح تطبيق Samsung Gear على هاتفك الذكي. اضغط على Connect to Gear. تأكد من أن مفتاح المرور المعروض على هاتفك الذكي والرمز المعروض على Gear Fit 2 مطابق. حدد المربعات للموافقة على الشروط والميزات ثم انقر فوق التالي. آخر تعديل: 2025-01-22 17:01

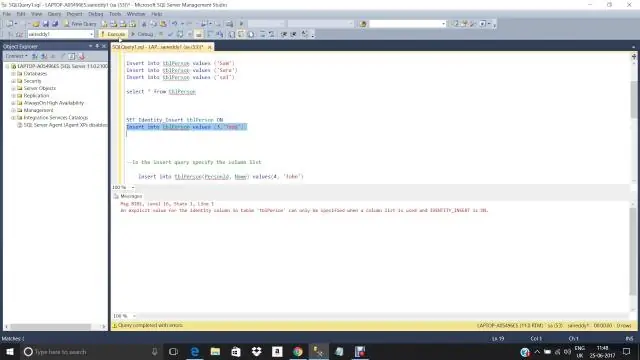

في لغة معالجة البيانات (DML) ، لدينا أربع جمل SQL مختلفة ، التحديد والإدراج والتحديث والحذف. يتم استخدام عبارة التحديد لتحديد السجلات من الجدول ، بشرط أو بدونه. آخر تعديل: 2025-01-22 17:01

كيفية توصيل جهاز الكمبيوتر الخاص بي داخل البرج قم بتوصيل المراوح باللوحة الأم. عادة ما تكون هناك مروحة لتبريد وحدة المعالجة المركزية ، بالإضافة إلى مروحة واحدة أو اثنتين على العلبة. قم بتوصيل محرك (محركات) القرص الصلب ومحرك (محركات) الأقراص باللوحة الأم. قم بتوصيل أسلاك العلبة باللوحة الأم. قم بتوصيل أي كبلات طرفية باللوحة الأم. آخر تعديل: 2025-01-22 17:01

عندما يتم العثور على تفشي واسع النطاق لنمل الخشب الجاف ، يجب إجراء العلاج عن طريق التبخير. يتم التبخير بفلوريد السلفوريل (فيكان) أو بروميد الميثيل (غاز البرومو). عند إجراء التبخير ، يتم تغطية المبنى بالكامل بإحكام بغطاء تبخير (قماش) ويتم إدخال الغاز. آخر تعديل: 2025-01-22 17:01

قم بزيادة حجم الخط عند طباعة صفحة ويب. انقر فوق "ملف" وحدد "معاينة قبل الطباعة". غيّر نسبة "المقياس" لتكبيرها. ستتمكن من رؤية كيف ستبدو بالضبط في شاشة معاينة الطباعة قبل الطباعة. عندما تشعر بالرضا ، انقر فوق "طباعة". آخر تعديل: 2025-01-22 17:01

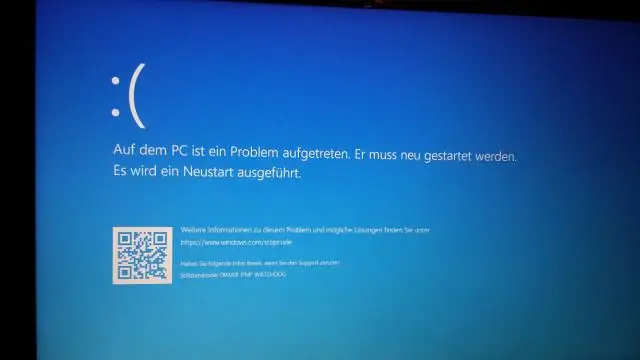

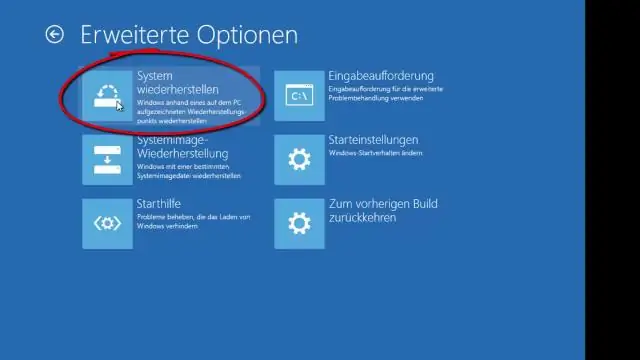

عند نافذة "التحضير للإصلاح التلقائي" ، اضغط مع الاستمرار على زر الطاقة ثلاث مرات لإغلاق الجهاز بقوة. سيدخل النظام إلى صفحة إصلاح التمهيد بعد 2-3 مرات من إعادة التشغيل ، اختر استكشاف الأخطاء وإصلاحها ، ثم انتقل إلى تحديث الكمبيوتر أو إعادة تعيين الكمبيوتر. آخر تعديل: 2025-01-22 17:01

طلب التعليق رقم 1918 (RFC 1918) ، "تخصيص العناوين لشبكات الإنترنت الخاصة" ، هو مذكرة فرقة عمل هندسة الإنترنت (IETF) حول طرق تعيين عناوين IP الخاصة على شبكات TCP / IP. تم استخدام RFC 1918 لإنشاء المعايير التي تقوم من خلالها معدات الشبكات بتعيين عناوين IP في شبكة خاصة. آخر تعديل: 2025-06-01 05:06

لتحسين الأداء ، قم بتعيين عدد مهام التعيين إلى قيمة أقل من الحد الأقصى لعدد الاتصالات التي تدعمها قاعدة البيانات. يعد التحكم في مقدار التوازي الذي سيستخدمه Sqoop لنقل البيانات هو الطريقة الرئيسية للتحكم في الحمل على قاعدة البيانات الخاصة بك. آخر تعديل: 2025-01-22 17:01

Toshiba Satellite C655-S5132 Factory Defaultrecovery قم بإيقاف تشغيل الكمبيوتر. حدد المفتاح F8 أعلى لوحة المفاتيح. قم بتشغيل الكمبيوتر وابدأ في النقر على مفتاح F8 حوالي مرة واحدة في الثانية. في قائمة الإصلاح ، سترى عدة خيارات لـ SafeMode و Safe Mode مع الشبكات وإصلاح جهاز الكمبيوتر الخاص بك بالإضافة إلى الآخرين. آخر تعديل: 2025-01-22 17:01

لتمكين التنبيهات المتكررة على تطبيق Android للجوّال: انقر فوق إعدادات الإشعارات. اضغط على تكرار التنبيهات. اضغط على زر التبديل لتمكين الميزة. انقر فوق "تكرار" لتعيين عدد مرات تكرار الإشعار بعد حدوث التنبيه الأصلي (مرة أو اثنتان أو ثلاث أو خمس أو عشر مرات). آخر تعديل: 2025-01-22 17:01

تجميع سجل مراقبة العمليات العادي قم بتسجيل الدخول إلى Windows باستخدام حساب بامتيازات إدارية. تنزيل Process Monitor من Microsoft TechNet: استخرج محتويات ملف ProcessMonitor. قم بتشغيل Procmon.exe. سيبدأ Process Monitor في التسجيل من لحظة بدء تشغيله. آخر تعديل: 2025-01-22 17:01