أسرع طريقة للحصول على ملف Excel في SQL هي باستخدام معالج الاستيراد: افتح SSMS (Sql Server Management Studio) واتصل بقاعدة البيانات التي تريد استيراد ملفك إليها. استيراد البيانات: في SSMS في Object Explorer ضمن "قواعد البيانات" ، انقر بزر الماوس الأيمن فوق قاعدة البيانات الوجهة ، وحدد المهام ، واستيراد البيانات. آخر تعديل: 2025-01-22 17:01

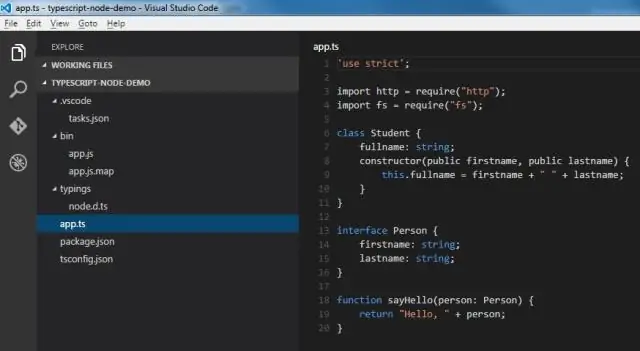

يمكنك التفكير في الوحدة النمطية المطلوبة باعتبارها الأمر والوحدة النمطية كمنظم لجميع الوحدات النمطية المطلوبة. إن طلب وحدة نمطية في Node ليس معقدًا لمفهوم ما. config config = تتطلب ('/ path / to / file') ؛ الكائن الرئيسي الذي تم تصديره بواسطة الوحدة النمطية المطلوبة هو وظيفة (كما هو مستخدم في المثال أعلاه). آخر تعديل: 2025-01-22 17:01

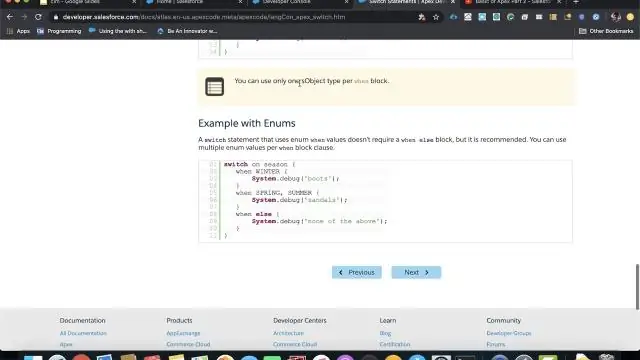

استخدم نقاط التفتيش والسجلات وعلامة التبويب عرض الحالة للمساعدة في تصحيح أخطاء الكود الذي كتبته. تعيين نقاط التفتيش في Apex Code. استخدم نقاط فحص Developer Console لتصحيح أخطاء فئات Apex والمشغلات. تراكب كود Apex وبيانات SOQL. مفتش نقاط التفتيش. مفتش السجل. استخدم منظورات مخصصة في مفتش السجل. سجلات التصحيح. آخر تعديل: 2025-01-22 17:01

وصفية لأي نشاط يتم فيه تنفيذ عدد من الأشياء في نفس الوقت بالضبط. تتم الطباعة لمرة واحدة ، على سبيل المثال ، تطبع صفحة واحدة على ورقة واحدة باستخدام لوحة واحدة. قد تتضمن الطباعة المزدوجة طباعة صفحتين على نفس الورقة بنفس اللوحة ، إلخ. آخر تعديل: 2025-01-22 17:01

التصوير السينمائي الرقمي هو عملية التقاط (تسجيل) صورة متحركة باستخدام مستشعرات الصور الرقمية بدلاً من مخزون الأفلام. مع تحسن التكنولوجيا الرقمية في السنوات الأخيرة ، أصبحت هذه الممارسة هي المهيمنة. آخر تعديل: 2025-01-22 17:01

ستجد أدناه أكثر ثلاث طرق شيوعًا لبيع مساحات الإعلانات من قبل الناشرين. التسويق بالتبعية. الطريقة الأسرع والأسهل لبدء جني الأموال من موقع الويب الخاص بك هي أن تصبح ناشرًا تابعًا من خلال الانضمام إلى أحد البرامج التابعة. الإعلان البرنامجي. بيع المساحات الإعلانية مباشرة. آخر تعديل: 2025-01-22 17:01

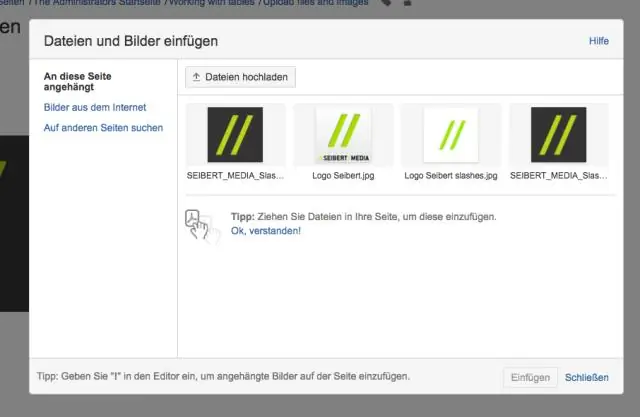

تطوير التوثيق الفني في ملتقى إنشاء مساحة التوثيق الخاصة بك. وفر الوقت عن طريق إعادة استخدام المحتوى. إنشاء مكتبة التضمينات (اختياري) استخدم قوالب الصفحة. صياغة عملك. استخدم الروابط والمراسي. وحدات ماكرو مفيدة. تتبع تحديثات الصفحة. آخر تعديل: 2025-01-22 17:01

باستخدام Mockito ، يمكنك إنشاء محاكاة ، وإخبار Mockito بما يجب القيام به عند استدعاء طرق معينة عليه ، ثم استخدام المثال الوهمي في الاختبار الخاص بك بدلاً من الشيء الحقيقي. بعد الاختبار ، يمكنك الاستعلام عن النموذج لمعرفة الطرق المحددة التي تم استدعاؤها أو التحقق من الآثار الجانبية في شكل حالة متغيرة. آخر تعديل: 2025-01-22 17:01

المقر الرئيسي لشركة T-Mobile US T-Mobile في بلفيو ، واشنطن ، شركة VoiceStream Wireless Inc. آخر تعديل: 2025-01-22 17:01

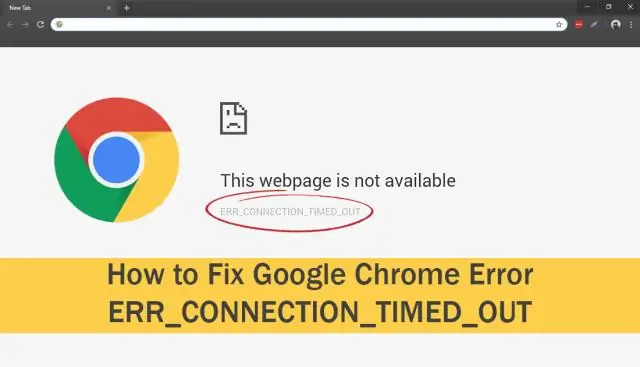

ERR_CONNECTION_TIMED_OUT في Chrome 1] تحقق من كبلات الشبكة وأعد تشغيل الموجه وأعد الاتصال. تأكد من التحقق من توصيل الكابلات بشكل صحيح إما بجهاز الكمبيوتر الخاص بك أو جهاز التوجيه الخاص بك. 2] تحقق من ملف Windows Host الخاص بك. 3] إزالة الوكيل: 4] مسح DNS وإعادة تعيين TCP / IP. 5] أعد تشغيل خدمة CryptSvc. آخر تعديل: 2025-01-22 17:01

اضغط على زر المزيد للوصول إلى المزيد من الميزات في فايبر ، ثم انقر على خيار الإعدادات. انقر فوق الخيار الإعدادات. ثم اضغط على الخيار عام. اضغط على الخيار عام. بعد ذلك ، اختر Exitoption. اختر خيار الخروج. سيظهر مربع منبثق ويسأل عن تأكيدك. مربع المنبثقة. آخر تعديل: 2025-01-22 17:01

ترقية ذاكرة الوصول العشوائي الخاصة بك. إزالة الخطوط غير الضرورية. قم بتثبيت برنامج Good Antivirus وابقه محدثًا. تعطيل الأجهزة غير المستخدمة. قم بتغيير قيم مهلة قائمة التشغيل. تأخير خدمات Windows التي تعمل عند بدء التشغيل. برامج التنظيف التي يتم تشغيلها عند بدء التشغيل. قم بتعديل BIOS الخاص بك. آخر تعديل: 2025-01-22 17:01

وجد بشكل عام أنه من الأسرع تخزين المتغيرات المحلية من المتغيرات العامة في دالة بيثون. يمكن تفسير هذا على النحو التالي. بصرف النظر عن أوقات التخزين المحلية / العالمية المتغيرة ، فإن توقع كود التشغيل يجعل الوظيفة أسرع. آخر تعديل: 2025-01-22 17:01

شروط وأحكام خدمة الواي فاي المجانية من McDonald's: خطوات الاتصال بشبكة Wifi المجانية من McDonald's: الاتصال بشبكة Wifi المتاحة ؛ زيارة أي موقع ؛ ستتم إعادة توجيهك إلى صفحة تسجيل الدخول إلى Wi-Fi من McDonald's ؛ حدد "اتصال مجاني" ؛ قبول شروط Wi-Fi للاتفاقية ، إذا لزم الأمر ؛ انقر فوق الزر "متابعة" للوصول إلى الإنترنت. متطلبات الجهاز. آخر تعديل: 2025-01-22 17:01

تمكنك حجوزات السعة من حجز سعة لمثيلات Amazon EC2 الخاصة بك في منطقة توافر محددة لأي مدة. يمنحك هذا المرونة لإضافة حجوزات السعة بشكل انتقائي والاستمرار في الحصول على خصومات RI الإقليمية لهذا الاستخدام. آخر تعديل: 2025-01-22 17:01

على الرغم من أن تقنية المستشعر قد تختلف ، إلا أن جميع المستشعرات ثلاثية الأسلاك موصولة بنفس الطريقة. يحتوي المستشعر ثلاثي الأسلاك على 3 أسلاك. اثنان من أسلاك الطاقة وسلك تحميل واحد. سيتم توصيل أسلاك الطاقة بمصدر طاقة والسلك المتبقي بنوع من الحمل. آخر تعديل: 2025-01-22 17:01

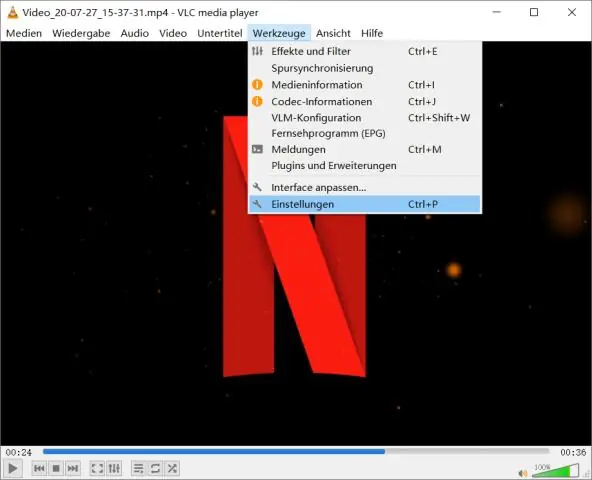

لن يتم تشغيل ملفات CDA عند فصلها عن القرص المضغوط الذي تمثله. يمكن فتح الملفات بتنسيق CDA باستخدام Apple iTunes و VideoLAN VLC mediaplayer ومشغل صوتي آخر في أنظمة تشغيل Mac OS و Microsoft Windows و Linux. آخر تعديل: 2025-01-22 17:01

لا ، الجيل الثالث من iPod Touch لا يحتوي على كاميرا. يحتوي الجيل الرابع على ميكروفون وكاميرات أمامية وخلفية. آخر تعديل: 2025-01-22 17:01

0.5 بوصة بهذه الطريقة ، ما هي أكبر ندفة ثلجية مسجلة؟ موسوعة جينيس العالمية السجلات قوائم أ ندفة الثلج يبلغ قطرها 15 بوصة وسمكها 8 بوصات كما تم قياسها في Fort Keogh ، مونتانا ، في عام 1887 ، مثل أكبر . كبير رقاقات الثلج تتكون من ". آخر تعديل: 2025-01-22 17:01

الجدول المخصص هو في الأساس امتداد لجدول البيانات الافتراضي في حسابك. يمكن إنشاء جدول مخصص واستخدامه لتخزين بيانات إضافية لجهات الاتصال ثم استخدامها لاستيراد ملفات CSV وتقسيمها وحقول مدمجة في تصميم بريدك الإلكتروني. آخر تعديل: 2025-01-22 17:01

يعني المفتاح على حد سواء أن مفتاحًا واحدًا يناسب جميع الأقفال ، على سبيل المثال ، يمكن لأقفال الباب الأمامي والخلفي استخدام نفس المفتاح أو يمكن لكل قفل في المكتب استخدام نفس المفتاح. آخر تعديل: 2025-01-22 17:01

ستتم إزالة JavaFX من Java JDK اعتبارًا من JDK 11 ، والتي من المقرر إصدارها في سبتمبر 2018. وهي مجمعة في JDK 9 الحالي وستبقى في JDK 10 ، بسبب هذا الربيع. آخر تعديل: 2025-01-22 17:01

1. اختصار الحزمة المزدوجة في الخط ، DIP عبارة عن شريحة مغلفة بالبلاستيك الصلب مع دبابيس تعمل على طول الخارج. الصورة مثال على DIP موجود على اللوحة الأم للكمبيوتر ملحوم في مكانه. يوجد أدناه توضيح لمقارنة بين DIP و SIP غير متصل بلوحة الدائرة. آخر تعديل: 2025-01-22 17:01

هناك عدة طرق ، وبعضها مضمون بدرجة أكبر. 1 الانسحاب يدويًا من الإعلانات القائمة على الاهتمامات. 2 استخدم AdBlock Plus لحجب بصمة Canvas. 3 استخدم إضافات NoScript و ScriptSafe. اربط المواقع باستخدام تطبيق Chameleon لمتصفح Chrome. 5 اذهب إلى وضع التخفي باستخدام متصفح Tor. آخر تعديل: 2025-01-22 17:01

حتى وقت قريب ، كان من الممكن شراء حزمة Adobe CS6 بشكل دائم كدفعة لمرة واحدة ، ولم يعد خيارًا متاحًا لبرنامج Adobe CCsoftware حاليًا إلا من خلال الاشتراكات. في أي وقت في المستقبل ، يمكنك سداد دفعة أخرى لمدة شهر واحد وتفعيل البرنامج لمدة 30 يومًا أخرى. آخر تعديل: 2025-01-22 17:01

7 نصائح لاجتياز اختبارات AWS Certification: الأسابيع قبل فهم أنواع الأسئلة المطروحة وتنسيق الامتحان. أسئلة المستوى الاحترافي من الدورة التدريبية لـ AWS Certified DevOps Engineer: قم بتقسيمها إلى أجزاء يمكن التحكم فيها. ضع جدولاً مفصلاً - ماذا ستدرس ومتى؟ ابحث عن شريك دراسة لتحاسبك. آخر تعديل: 2025-01-22 17:01

يوفر BuildFire طريقة سريعة وسهلة وبدون تعليمات برمجية للشركات الصغيرة لإنشاء تطبيق أصلي أو PWA وتشغيله بسرعة. إذا كنت تنشئ تطبيقًا لأول مرة أو تبحث عن أداة إنشاء تطبيقات سهلة حقًا بدون كود ، فإن BuildFire يعد خيارًا رائعًا. آخر تعديل: 2025-01-22 17:01

مثل بيانات البريد ، يتم تخزين ملفات جهات اتصال Windows Live Mail في مجلد نظام مخفي على جهاز الكمبيوتر الخاص بك ويتم تحديدها افتراضيًا. يمكن العثور على بيانات Windows Live Mailcontact في الموقع التالي: C: / Users / {USERNAME} / AppData / Local / Microsoft / WindowsLive / Contacts. آخر تعديل: 2025-01-22 17:01

IFTTT. إذا كانت This Then That ، والمعروفة أيضًا باسمIFTTT (/؟ ft /) ، هي خدمة مجانية قائمة على الويب لإنشاء سلاسل من العبارات الشرطية البسيطة ، تسمى التطبيقات الصغيرة. يتم تحريك التطبيق الصغير من خلال التغييرات التي تحدث داخل خدمات الويب الأخرى مثل Gmail أو Facebook أو Telegram أو Instagram أو Pinterest. آخر تعديل: 2025-01-22 17:01

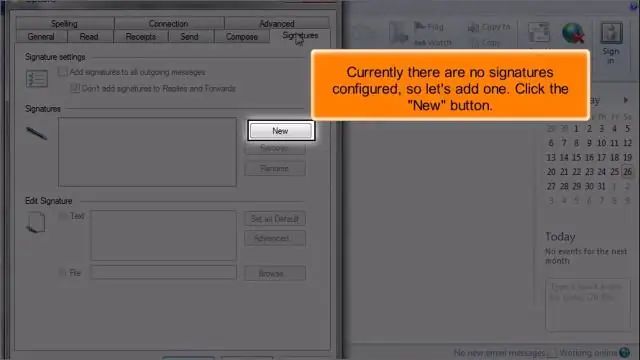

كيفية فتح الردود وإعادة التوجيه في نافذة جديدة في علامة التبويب "ملف" ، انقر فوق الزر "خيارات": في مربع الحوار "خيارات Outlook" ، في علامة التبويب Mailtab ضمن "الردود وإعادة التوجيه" ، حدد فتح الردود وإعادة التوجيه في نافذة جديدة: انقر فوق "موافق":. آخر تعديل: 2025-01-22 17:01

استمتع! قم بشراء Minecraft وتنزيله أو تثبيته من Minecraft.net أو من متجرك المحلي. قم بتشغيل اللعبة من جهازك. حدد "تشغيل" من القائمة الرئيسية. يلعب. حدد "الخوادم" في الجزء العلوي. حدد Mineplex من القائمة للانضمام إلى Mineplex. آخر تعديل: 2025-01-22 17:01

تتمثل إحدى طرق إعادة تسمية الأعمدة في Pandas في استخدام df. أعمدة من Pandas وتعيين أسماء جديدة مباشرة. على سبيل المثال ، إذا كانت لديك أسماء الأعمدة في قائمة ، فيمكنك تعيين القائمة لأسماء الأعمدة مباشرةً. سيؤدي هذا إلى تعيين الأسماء في القائمة كأسماء أعمدة لإطار البيانات "gapminder". آخر تعديل: 2025-01-22 17:01

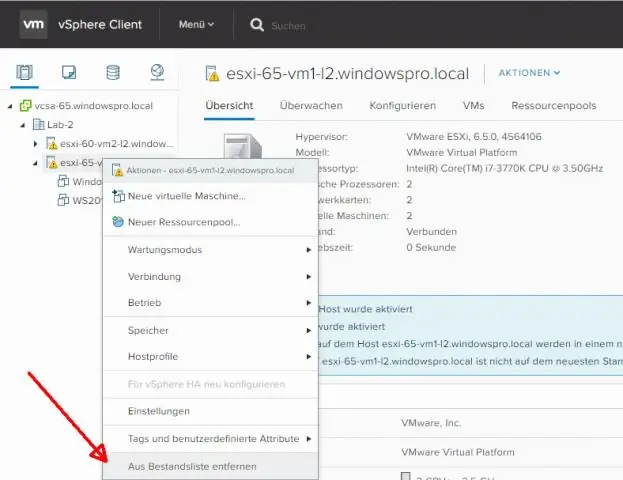

قم بتوصيل vSphere Client بنظام vCenter Server الذي تم تسجيل Update Manager به. حدد المكونات الإضافية> إدارة المكونات الإضافية. في نافذة Plug-in Manager ، انقر فوق Download and install للامتداد VMware vSphere Update Manager. حدد لغة للمثبت وانقر فوق "موافق". آخر تعديل: 2025-01-22 17:01

ملخص الدرس لاختبار مدى موثوقية المقالة أو المصدر ، تأكد من تقييم حداثة المقالة وإمكانية التحقق منها. لمعرفة ما إذا كانت المقالة ذات مصداقية ، فأنت بحاجة إلى فحص بيانات اعتماد المؤلف ومعرفة ما إذا كانت المعلومات تأتي من مصدر غير متحيز. آخر تعديل: 2025-01-22 17:01

يتم تخزين البيانات في شكل عدد كبير من الأرقام الثنائية ، عن طريق المغناطيسية أو الإلكترونيات أو البصريات. يحتوي BIOS الخاص بجهاز الكمبيوتر على تعليمات بسيطة ، يتم تخزينها كبيانات في الذاكرة الإلكترونية ، لنقل البيانات من وإلى مواقع التخزين المختلفة وحول الكمبيوتر للمعالجة. آخر تعديل: 2025-01-22 17:01

على هاتفك أو جهازك اللوحي الذي يعمل بنظام Android ، افتح أيقونة تطبيق Googleapp واضغط على أيقونة القائمة المكونة من ثلاثة أسطر في أعلى يسار الشاشة. من لوحة القائمة ، حدد الإعدادات ثم انقر فوق بطاقات Now على الشاشة التالية. قم بتشغيل الزر الموجود بجوار Now on Tap. في المربع الذي ينبثق ، انقر فوق الزر TurnOn لتمكين Google Now onTap. آخر تعديل: 2025-01-22 17:01

التحكم في الوصول المستند إلى الدور (RBAC) هو طريقة لتقييد الوصول إلى الشبكة بناءً على أدوار المستخدمين الفرديين داخل المؤسسة. يتيح RBAC للموظفين التمتع بحقوق الوصول فقط إلى المعلومات التي يحتاجون إليها لأداء وظائفهم ويمنعهم من الوصول إلى المعلومات التي لا تتعلق بهم. آخر تعديل: 2025-01-22 17:01

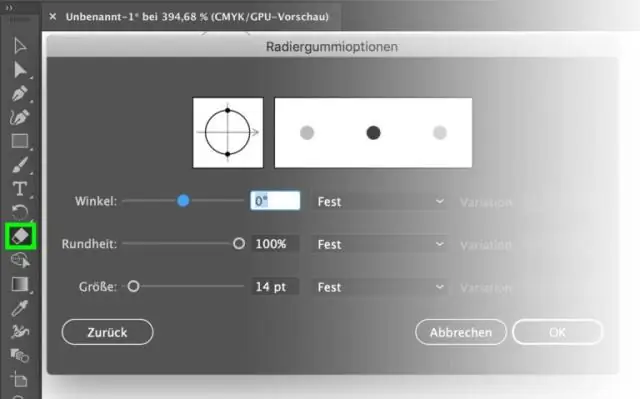

مع ميزاته القوية الجديدة ، فإنه يوفر للمصممين أداة مرنة للطباعة أو إنشاء مقطع فيديو أو التصميم للويب. بعض الميزات المضافة في Photoshop CS5 هي Puppet Warp ، وانبثق ثلاثي الأبعاد باستخدام Adobe Repoussé ، وميزة نصف القطر الذكي ، و Content-Aware Fill ، و Raw Image Processing ، على سبيل المثال لا الحصر. آخر تعديل: 2025-01-22 17:01

نظرًا لأن TACACS + يستخدم TCP وبالتالي أكثر موثوقية من RADIUS. يوفر TACACS + مزيدًا من التحكم في تفويض الأوامر أثناء استخدام RADIUS ، لا يتم دعم أي تفويض خارجي للأوامر. يتم تشفير جميع حزم AAA في TACACS + بينما يتم تشفير كلمات المرور فقط في RADIUS ، أي أكثر أمانًا. آخر تعديل: 2025-01-22 17:01

لتأكيد الاشتراك باستخدام وحدة الإدارة في AWS ، قم بتسجيل الدخول إلى وحدة تحكم Amazon SQS. حدد قائمة الانتظار التي لها اشتراك معلق في الموضوع. اختر إجراءات قائمة الانتظار ، عرض / حذف الرسائل ثم اختر بدء الاقتراع للرسائل. في متصفح الويب ، انتقل إلى URL. آخر تعديل: 2025-01-22 17:01