نظرًا لتطور شبكات الأجهزة في ثلاث مراحل متميزة ، والاتصال الأساسي ، والقيمة المضافة ، والاتصال المؤسسي ، فإن مصنعي المعدات الأصلية لديهم فرص كبيرة للنجاح. آخر تعديل: 2025-01-22 17:01

Dynamic SQL هي تقنية برمجة تتيح لك إنشاء جمل SQL ديناميكيًا في وقت التشغيل. يتضمن Oracle طريقتين لتنفيذ SQL الديناميكي في تطبيق PL / SQL: SQL الديناميكي الأصلي ، حيث يمكنك وضع عبارات SQL الديناميكية مباشرة في كتل PL / SQL. إجراءات الاتصال في حزمة DBMS_SQL. آخر تعديل: 2025-01-22 17:01

دالة SQL Server AVG () هي دالة تجميعية تُرجع متوسط قيمة المجموعة. في بناء الجملة هذا: يوجه ALL الدالة AVG () لأخذ جميع القيم للحساب. يوجه DISTINCT وظيفة AVG () للعمل فقط على القيم الفريدة. آخر تعديل: 2025-01-22 17:01

يُحسِّن Amazon ElastiCache أداء تطبيقات الويب من خلال السماح لك باسترداد المعلومات من نظام سريع ومُدار وداخل الذاكرة ، بدلاً من الاعتماد كليًا على قواعد بيانات أبطأ تعتمد على القرص. آخر تعديل: 2025-01-22 17:01

القواعد الأساسية لتسمية المصفوفات هي كما يلي: يمكن أن يكون نوع البيانات أي نوع بيانات صالح مثل int أو float أو char بنية أو union. يجب أن يتبع اسم المصفوفة قواعد تسمية المتغيرات. يجب أن يكون حجم المصفوفة صفرًا أو عددًا صحيحًا موجبًا ثابتًا. آخر تعديل: 2025-01-22 17:01

في سياق البحث الاستقصائي ، يشير المخبر الرئيسي إلى الشخص الذي أجريت معه مقابلة حول منظمة أو برنامج اجتماعي أو مشكلة أو مجموعة اهتمام معينة. يتم إجراء مقابلات المخبرين الرئيسيين بشكل شائع وجهاً لوجه ويمكن أن تشمل أسئلة مغلقة ومفتوحة. آخر تعديل: 2025-01-22 17:01

React-Bootstrap هي مكتبة ذات إعادة تنفيذ كاملة لمكونات Bootstrap باستخدامReact. لا تعتمد على التمهيد. js orjQuery. يتيح لك استخدام React Bootstrap استخدام مكونات وأنماط Bootstrap ، ولكن باستخدام رمز أقل ونظيف عبر React. آخر تعديل: 2025-01-22 17:01

برنامج WinZip ، الأداة المساعدة Zip الأكثر شيوعًا في العالم ، يقدم تطبيقات لجميع الأنظمة الأساسية الأكثر شيوعًا في الصناعة بما في ذلك Windows و Mac و iOS و Android. آخر تعديل: 2025-01-22 17:01

الذهاب إلى يستخدم في الرسائل النصية. تُستخدم كلمة gna في الرسائل النصية وتعني ذاهب إلى. آخر تعديل: 2025-01-22 17:01

أفضل 10 كتب على الإطلاق لمبرمجي جافا التزامن الجاف في الممارسة العملية. أنماط تصميم الرأس أولاً. الربيع في العمل. اختبار القيادة. الدليل النهائي لأداء جافا. الرأس أولا جافا. رئيس التحليل والتصميم الكينوني الأول. جافا: دليل المبتدئين. إذا كنت بحاجة إلى Javabook شامل ، فيجب أن يكون هذا هو الحال. آخر تعديل: 2025-01-22 17:01

تمكين الضغط افتح مدير IIS. انقر فوق ابدأ | لوحة التحكم. انقر على جهازك. ثم انقر نقرًا مزدوجًا فوق أيقونة الضغط على الجانب الأيمن. تفتح نافذة الضغط. يمكنك هنا تمكين الضغط للمحتوى الديناميكي والمحتوى الثابت. على الجانب الأيمن من النافذة ، انقر فوق "تطبيق". آخر تعديل: 2025-01-22 17:01

WildFly 14 هو تطبيق سريع وخفيف الوزن وقوي بشكل استثنائي لمواصفات Java Enterprise Edition 8 Platform. تتيح البنية الحديثة المبنية على حاوية الخدمة المعيارية تقديم الخدمات عند الطلب عندما يتطلبها التطبيق الخاص بك. آخر تعديل: 2025-01-22 17:01

DNS إلى الأمام. بشكل افتراضي ، يتم تقديم DNS من المنفذ 53. في معظم أنظمة التشغيل ، يتطلب هذا امتيازات عالية. بدلاً من تشغيل Consul بحساب إداري أو حساب جذر ، من الممكن بدلاً من ذلك إعادة توجيه الاستعلامات المناسبة إلى Consul ، والتي تعمل على منفذ غير مميز ، من خادم DNS آخر أو إعادة توجيه المنفذ. آخر تعديل: 2025-01-22 17:01

وصف علامات الفيديو بتنسيق HTML5 يحدد مقطع فيديو أو فيلمًا يحدد موارد وسائط متعددة لعناصر الوسائط ، مثل ويعرف مسارات النص في مشغلات الوسائط. آخر تعديل: 2025-01-22 17:01

لتقف على "محرك الحالة الصلبة". SSD هو نوع جهاز تخزين كبير السعة مشابه لمحرك الأقراص الثابتة (HDD). يدعم قراءة البيانات وكتابتها ويحافظ على بيانات المخزن في حالة دائمة حتى بدون طاقة. تتصل محركات أقراص الحالة الصلبة الداخلية بجهاز كمبيوتر مثل aharddrive ، باستخدام اتصالات IDE أو SATA القياسية. آخر تعديل: 2025-01-22 17:01

بالنسبة للسعر ، تعد أجهزة الكمبيوتر المحمولة من Lenovo مناسبة ولكنها تعتمد حقًا على نوع الكمبيوتر المحمول المحدد الذي تحصل عليه وهذا ينطبق على جميع العلامات التجارية المذكورة. تعد Samsung و Toshiba و HP و Asus من العلامات التجارية الشهيرة نظرًا لموثوقيتها وسعرها ولكنها جميعًا من الطرازات الجيدة والطرازات السيئة ، لذلك لا تشتري استنادًا إلى العلامة التجارية وحدها. آخر تعديل: 2025-01-22 17:01

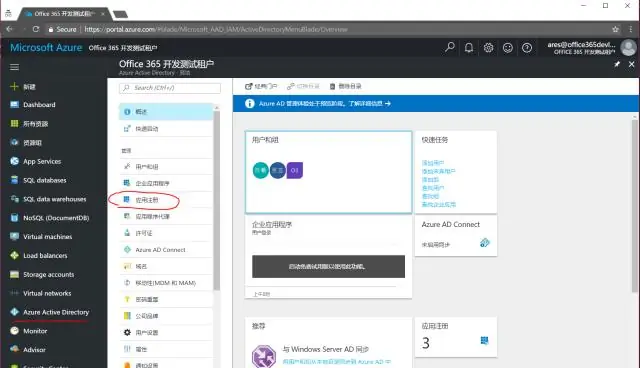

Microsoft Azure Key Vault عبارة عن خدمة إدارة مستضافة على السحابة تتيح للمستخدمين تشفير المفاتيح والأسرار الصغيرة باستخدام المفاتيح المحمية بواسطة وحدات أمان الأجهزة (HSM). الأسرار الصغيرة هي بيانات أقل من 10 كيلوبايت مثل كلمات المرور وملفات. ملفات PFX. آخر تعديل: 2025-01-22 17:01

أمان الثقة الصفرية | ما هي شبكة الثقة المعدومة؟ الثقة المعدومة هي نموذج أمان يعتمد على مبدأ الحفاظ على ضوابط وصول صارمة وعدم الوثوق بأي شخص افتراضيًا ، حتى أولئك الموجودين بالفعل داخل محيط الشبكة. آخر تعديل: 2025-01-22 17:01

الإجراء قم بتسجيل الدخول إلى مضيف ESA الذي يقوم بتشغيل خدمة ESA: SSH لمضيف ESA. قم بتسجيل الدخول كجذر. قم بتسجيل الدخول إلى MongoDB كمسؤول. كلمة المرور الافتراضية هي netwitness. mongo admin -u admin -p لتغيير كلمة مرور حساب المسؤول ، اكتب. db.changeUserPassword ('admin'، ''). آخر تعديل: 2025-01-22 17:01

لا توجد طريقة ممكنة لتصدير إخراج خلية واحدة في Jupyter ، اعتبارًا من الآن ، ولكن ما يمكنك فعله هو تحويل دفتر الملاحظات بأكمله إلى تنسيق أكثر فائدة ثم قص الأجزاء التي تحتاجها فقط. آخر تعديل: 2025-01-22 17:01

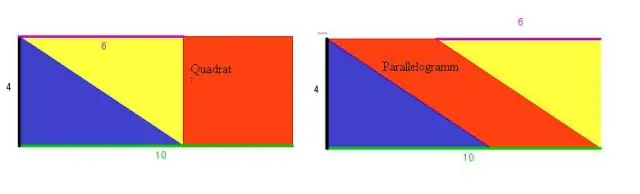

إذا تساوي ضلعان متجاوران في متوازي الأضلاع ، فهذا يعني أنه معين. غالبًا ما يُؤخذ هذا الاختبار على أنه تعريف المعين. الشكل الرباعي الذي تقسم أقطاره بعضها البعض بزوايا قائمة هو معين. آخر تعديل: 2025-01-22 17:01

تقوم Niantic بإصلاحات Ingress لجعلها أكثر ترحيباً باللاعبين الجدد. قبل وجود Pokémon GO ، كان هناك Ingress. لقد كانت أول لعبة نيانتيك - وعلى الرغم من أنها لم تصبح أبدًا الظاهرة الشعبية الساحقة التي فعلتها GO ، إلا أنها بلا شك هي التي سمحت لـ GO بالوجود في المقام الأول. آخر تعديل: 2025-01-22 17:01

هيريس كيفية القيام بذلك. افصل Fire Stick من مأخذ الطاقة لمدة 10 ثوانٍ. بعد ذلك ، أعد توصيله. بعد عرض الشاشة الرئيسية لـ Amazon Fire TV ، يكون جهاز التحكم عن بُعد جاهزًا للإقران. اضغط مع الاستمرار على زر الصفحة الرئيسية لمدة 10 ثوانٍ. سترى رسالة على الشاشة عندما يتم الاقتران بنجاح. آخر تعديل: 2025-01-22 17:01

هذه هي أفضل ساعة ذكية تحت 1000 روبية في الهند (2 ديسمبر 2019): ALONZO Dz09 هاتف جديد أسود Smartwatch. HEALTHIN HIN02-GD phone Golden Smartwatch. Enew DZ09-BLACK UTT-7 هاتف أسود ساعة ذكية. هاتف CELESTECH CS009 أسود Smartwatch. هاتف Oxhox A9 Beige ساعة ذكية. آخر تعديل: 2025-01-22 17:01

اضغط مع الاستمرار على زر التشغيل (الموجود في الخلف) حتى يتم إيقاف تشغيل الجهاز (حوالي 5 ثوانٍ) ثم حرر. إعادة ضبط ناعمة - LG G2 اضغط مع الاستمرار على زر الطاقة. حدد إيقاف التشغيل. حدد موافق. اضغط مع الاستمرار على زر الطاقة حتى يظهر شعار LG ثم حرر. آخر تعديل: 2025-01-22 17:01

الأمراض المنقولة جنسيا :: قائمة. std :: list عبارة عن حاوية تدعم الإدخال المستمر للعناصر وإزالتها من أي مكان في الحاوية. وعادة ما يتم تنفيذه كقائمة ذات ارتباط مزدوج. مقارنةً بـ std :: forward_list ، توفر هذه الحاوية إمكانية تكرار ثنائية الاتجاه مع تقليل كفاءة المساحة. آخر تعديل: 2025-01-22 17:01

إذا كان لديك منزل قديم ولم يتم فحصه لعدد من السنوات ، فقد يكون بسبب تجديد الأسلاك. تشمل العلامات التي قد تحتاج إلى إعادة توصيلها بمنزلك قواطع الدائرة الكهربائية التي تتنقل بانتظام ، والصدمات الطفيفة من المفاتيح والمنافذ ، والأضواء الخافتة أو الخافتة بشكل متكرر ، والأسلاك والكابلات التالفة أو المكشوفة. آخر تعديل: 2025-01-22 17:01

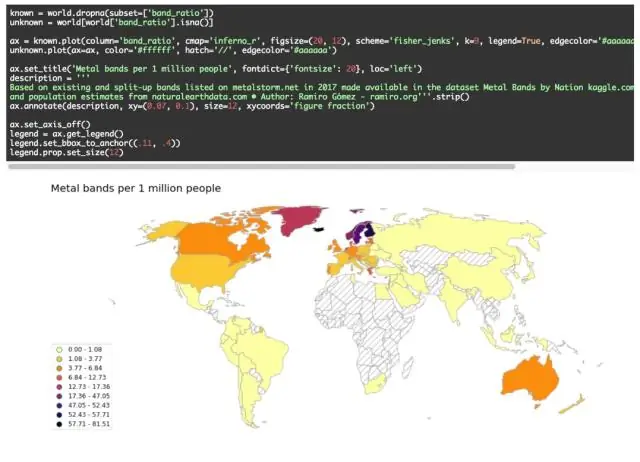

المقياس الرأسي كبير جدًا أو صغير جدًا ، أو يتخطى الأرقام ، أو لا يبدأ من الصفر. لم يتم تصنيف الرسم البياني بشكل صحيح. تم استبعاد البيانات. آخر تعديل: 2025-01-22 17:01

مع جهاز تخفيت الإضاءة القياسي أحادي القطب ، يتحكم مفتاح واحد في الإضاءة. باستخدام جهاز تخفيت الإضاءة ثلاثي الاتجاهات ، يمكنك التحكم في الضوء بمفتاحين. ستحتاج إلى مفتاح خافت ثلاثي الاتجاهات ومفتاح ثلاثي الاتجاهات. يتيح لك هذا التعتيم من أحد المواقع وتشغيل وإطفاء الأنوار من مكان آخر. آخر تعديل: 2025-01-22 17:01

يتكون رقم GTIN من جزأين: بادئة شركة UPC والرقم الذي قمت بتعيينه لهذا المنتج الفريد. يتكون هذا المكون الأول ، بادئة شركة UPC ، من 6 إلى 10 أرقام ، ويتم تعيينه لك بواسطة GS1. ثم يتم تحديد عدد الأرقام من خلال عدد المنتجات التي ستحتاجها لتعيين أرقام لها. آخر تعديل: 2025-01-22 17:01

AirPrint تدعم جميع طرز iPad AirPrint. تحتوي الأداة المساعدة على مجموعة محدودة من خيارات الطباعة ، مما يتيح لك اختيار عدد النسخ ، بالإضافة إلى بعض التفاصيل الأخرى. اضغط على SelectPrinter ، وسيبحث التطبيق عن الطابعات المتوافقة مع AirPrint على شبكة Wi-Fi لديك. بمجرد اختيار طابعة ، تكون جاهزًا للعمل. آخر تعديل: 2025-01-22 17:01

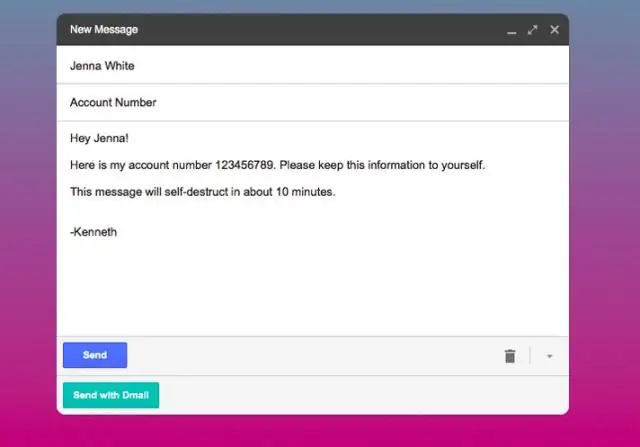

بمجرد الإعداد ، تحتاج ببساطة إلى استيراد مفتاح PGP للشخص الذي تريد إرسال الرسالة المشفرة. اكتب الرسالة في محرر نصوص وانسخ الرسالة إلى الحافظة الخاصة بك. ثم قم بتشفير هذه الرسالة إلى مفتاح PGP الذي قمت باستيراده مسبقًا. بكل بساطة. آخر تعديل: 2025-01-22 17:01

الملف الذي يحتوي على ملحق ملف DMG هو ملف صورة قرص Apple ، أو يُسمى أحيانًا ملف MacOS X Disk Image ، وهو في الأساس إعادة بناء رقمي لقرص مادي. لهذا السبب ، فإن DMG هو تنسيق الملف المستخدم لتخزين مثبتات البرامج المضغوطة بدلاً من الاضطرار إلى استخدام قرص فعلي. آخر تعديل: 2025-01-22 17:01

المحلل عبارة عن مجموعة من الوظائف التي تنشئ استجابة لاستعلام GraphQL. بعبارات بسيطة ، يعمل المحلل كمعالج استعلام GraphQL. تقبل كل وظيفة محلل في مخطط GraphQL أربع حجج موضعية كما هو موضح أدناه & ناقص؛ fieldName: (الجذر ، args ، السياق ، المعلومات) => {نتيجة}. آخر تعديل: 2025-01-22 17:01

نعم ، قد يبدو اسم WALL-E ذكرًا ، لكنها رأت أنه "اسم محايد جنسانيًا بسبب طريقة تهجئته والتعبير الذي يعطيه عند نطقه." وفقا لذلك سأل كفاران. "فلماذا نقرأه كذكر؟" تفكيرها: "إنه بسبب موقع الموضوع الذي وضعه فيه. آخر تعديل: 2025-01-22 17:01

عادةً ما تجد برامج التجسس و Madware Madware ، وهي اختصار لبرامج الإعلانات المحمولة ، طريقها إلى الهاتف المحمول من خلال تثبيت برنامج نصي أو برنامج وغالبًا بدون موافقة المستخدم. الغرض من معظم أشكال البرامج المجنونة هو جمع البيانات من هاتفك لإرسال رسائل بريد إلكتروني عشوائية إليك. آخر تعديل: 2025-01-22 17:01

أنت بحاجة إلى برنامج مناسب مثل MySQL - InnoDB لفتح ملف IBD. بدون البرامج المناسبة ، ستتلقى رسالة Windows "كيف تريد فتح هذا الملف؟" (Windows 10) أو "يتعذر على Windows فتح هذا الملف" (Windows 7) أو تنبيه Mac / iPhone / Android مشابه. آخر تعديل: 2025-01-22 17:01

الأجهزة اللاسلكية الأخرى - يمكن أن يكون أي جهاز لاسلكي سببًا تقنيًا لتداخل الإشارة. يمكن لهذه السماعات اللاسلكية ، وأجهزة مراقبة الأطفال ، وفتحات أبواب المرآب ، وما إلى ذلك ، مصادر الطاقة - مسارات السكك الحديدية الكهربائية أو خطوط الطاقة القريبة يمكن أن تتسبب في حدوث تداخل في شبكة WiFi. آخر تعديل: 2025-01-22 17:01

لحسن الحظ ، هناك خطوات يجب اتخاذها لإصلاح المشكلة. اضغط على "الأوامر" ، ثم على "الهروب" و "الخيار" في نفس الوقت على لوحة المفاتيح. انقر فوق اسم التطبيق الذي تم تجميده من القائمة. اضغط مع الاستمرار على زر الطاقة في الكمبيوتر أو لوحة المفاتيح حتى يتم إيقاف تشغيل الكمبيوتر. آخر تعديل: 2025-01-22 17:01

عند توصيله بمنفذ USB ، يقوم جهاز "USBkiller" بشحن مكثفاته بسرعة من مصدر طاقة USB. بعد ذلك ، عندما يتم شحنه ، يقوم بتفريغ 200 فولت تيار مستمر عبر خطوط البيانات الخاصة بالجهاز المضيف. تسمح هذه التقنية لـ USB Killer بقتل أي كمبيوتر أو جهاز إلكتروني يحتوي على منفذ USB على الفور. آخر تعديل: 2025-01-22 17:01