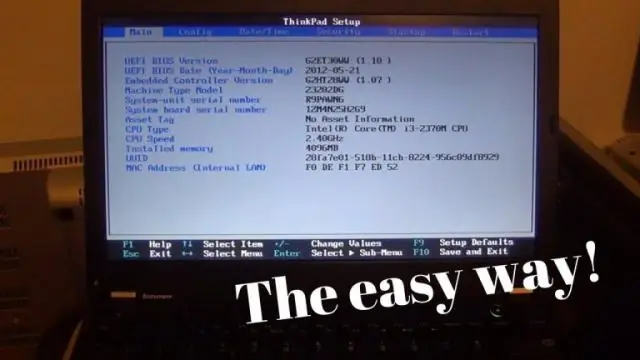

كيفية استرداد سجل المكالمات المحذوفة على Android الخطوة 1: قم بتوصيل هاتف Android بجهاز الكمبيوتر الخاص بك باستخدام سلك USB. الخطوة 2: السماح بتصحيح أخطاء USB على هاتف Android الخاص بك. الخطوة 3: حدد نوع الملف الذي تحتاجه لاستعادة البيانات - سجل المكالمات. الخطوة 5: ابدأ في المسح والعثور على سجلات المكالمات المحذوفة على هاتف Android. آخر تعديل: 2025-01-22 17:01

غالبية الدول القومية هي أنظمة وحدوية. في الولايات المتحدة ، تمتلك جميع الولايات حكومات وحدوية ذات مجلسين تشريعيين (باستثناء ولاية نبراسكا ، التي لديها مجلس واحد تشريعي). في نهاية المطاف ، تخضع جميع الحكومات المحلية في دولة موحدة لسلطة مركزية. آخر تعديل: 2025-01-22 17:01

إطار عمل التعلم العميق هو واجهة أو مكتبة أو أداة تسمح لنا ببناء نماذج التعلم العميق بسهولة وسرعة أكبر ، دون الدخول في تفاصيل الخوارزميات الأساسية. إنها توفر طريقة واضحة وموجزة لتحديد النماذج باستخدام مجموعة من المكونات المبنية مسبقًا والمحسنة. آخر تعديل: 2025-01-22 17:01

إليك كيفية إنشاء الرسوم المتحركة الخاصة بك في Canva: الخطوة 1: صمم تصميمك في Canva. الخطوة 2: حدد ميزة التنزيل. ثم اتبع القائمة المنسدلة ، وحدد Animated GIF / Movie ثم "معاينة الرسوم المتحركة". اختر من أحد خيارات الرسوم المتحركة. ثم قم بتنزيله بصيغة GIF أو Movie. آخر تعديل: 2025-01-22 17:01

اضغط على Ctrl H (Command H) لإخفاء "مسيرة النمل" أو الكشف عنها. آخر تعديل: 2025-01-22 17:01

لن يتم تخزين الرسائل على خوادم WhatsApp يتم حذف رسائل الدردشة الخاصة بك من خوادم WhatsApp بمجرد تسليم رسائلك. ومع ذلك ، سيخزن WhatsApp الوقت والتاريخ للرسائل التي ترسلها وتستقبلها على الخوادم إلى الأبد. آخر تعديل: 2025-01-22 17:01

يحتوي تصميم الشبكة منخفض المستوى ، وهو عادةً خريطة شبكة Visio ، على جميع العناصر الجوهرية المخصصة لمن يقوم بتنفيذ البنية التحتية وصيانتها. يستخدم تصميم المستوى المنخفض مخططًا للفئة على مستوى التنفيذ مع معظم التفاصيل المطلوبة. آخر تعديل: 2025-01-22 17:01

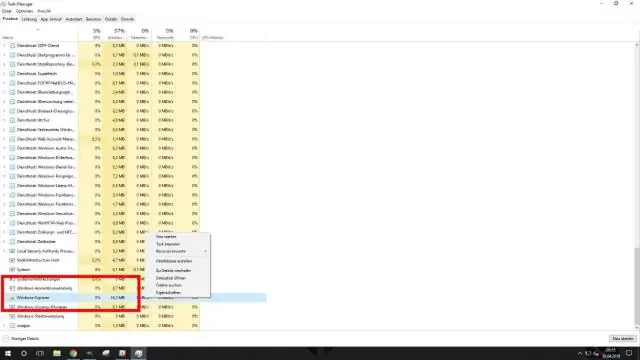

تشير اتصالات المنطقة المحلية إلى الاتصال الذي تم إنشاؤه للوصول إلى خدمة الإنترنت. إنها إحدى ميزات نظام تشغيل Windows ، والتي قدمت المصطلح المحدد. يمكن للمستخدم إضافة واحدة أو أكثر من شبكات المنطقة المحلية (LAN) التي ينشئ النظام الاتصال بها. آخر تعديل: 2025-01-22 17:01

أولا…. كلمة من RealisticCaution # 1 - تعدين البيتكوين - الطريقة الأولى لكسب المال باستخدام البيتكوين. إذا كنت ترغب في تجميع أكبر قدر ممكن من Bitcoin ، فإن التعدين هو من بين أفضل الخيارات المتاحة لك. # 2 - إكمال المهام الصغيرة للبيتكوين. # 3 - صنابير البيتكوين. # 4 - استثمر في مشتقات البيتكوين والبيتكوين. آخر تعديل: 2025-06-01 05:06

اسحب الإعدادات وتغيير إعدادات الكمبيوتر بشكل عام ، ثم قم بالتمرير في القائمة الموجودة على اليمين إلى الأسفل واضغط على إعادة التشغيل الآن. عندما تظهر شاشة اختيار الخيار الزرقاء ، اضغط على إيقاف تشغيل الكمبيوتر. 3- بمجرد دخولك إلى شاشة BIOS ، حدد Startup (بدء التشغيل). آخر تعديل: 2025-01-22 17:01

تحرير مستودعات التخزين يحمل الإصدارات بينما تحتوي مستودعات اللقطات على لقطات. في المخضرم ، يتم تعريف اللقطة على أنها قطعة أثرية بنسخة تنتهي بـ -SNAPSHOT. عند النشر ، يتم تحويل اللقطة إلى طابع زمني. بحكم التعريف ، اللقطات قابلة للتغيير ، والإصدارات غير قابلة للتغيير. آخر تعديل: 2025-01-22 17:01

يعد نظام تشغيل نطاق بيانات EMC ذكاءً وراء أنظمة تخزين إلغاء البيانات المكررة لنطاق بيانات EMC. يقوم برنامج EMC NetWorker للنسخ الاحتياطي والاسترداد بمركزية وأتمتة وتسريع النسخ الاحتياطي للبيانات واستعادتها عبر بيئة تكنولوجيا المعلومات لديك. آخر تعديل: 2025-01-22 17:01

الفرق بين عامل التشغيل is و as كما يلي: يتم استخدام عامل التشغيل للتحقق مما إذا كان نوع وقت التشغيل لكائن ما متوافقًا مع النوع المحدد أم لا ، بينما يتم استخدام عامل التشغيل لإجراء التحويل بين أنواع مرجعية متوافقة أو أنواع Nullable. آخر تعديل: 2025-01-22 17:01

كما ذكرنا سابقًا ، يتم استخدام P2P لمشاركة جميع أنواع موارد الحوسبة مثل طاقة المعالجة أو عرض النطاق الترددي للشبكة أو مساحة تخزين القرص. ومع ذلك ، فإن حالة الاستخدام الأكثر شيوعًا لشبكات نظير إلى نظير هي مشاركة الملفات على الإنترنت. آخر تعديل: 2025-01-22 17:01

Dnscrypt-proxy هو تطبيق مرجعي للعميل ويعمل أصلاً على Windows ، من Windows XP إلى Windows 10. يعمل كخدمة ، ولا يوفر واجهة مستخدم رسومية ؛ يتطلب تثبيته وتكوينه أوامر كتابة. يظل هذا خيارًا ممتازًا للمستخدمين المتقدمين. آخر تعديل: 2025-01-22 17:01

من التدرج إلى الشفافية أنشئ الصندوق الخاص بك كلون صلب - أسود في حالتك. مع تحديد المربع ، انتقل إلى لوحة التأثيرات ومن القائمة المنسدلة "fx" اختر "تدرج الريش". العب معها حتى محتوى قلوبك. آخر تعديل: 2025-01-22 17:01

القفل: القفل آلية لضمان تناسق البيانات. يقوم SQL Server بتأمين الكائنات عند بدء المعاملة. عند إتمام المعاملة ، يقوم SQL Server بإصدار الكائن المؤمّن. أقفال حصرية (X): عندما يحدث هذا النوع من التأمين ، فإنه يحدث لمنع المعاملات الأخرى لتعديل أو الوصول إلى كائن مؤمن. آخر تعديل: 2025-01-22 17:01

التشفير: يعد التشفير أحد أهم الأدوات لبناء أنظمة آمنة. من خلال الاستخدام الصحيح للتشفير ، تضمن Brain Station 23 سرية البيانات ، وحماية البيانات من التعديل غير المصرح به ، ومصادقة مصدر البيانات. آخر تعديل: 2025-01-22 17:01

إيقاظ iPhone الخاص بك ؛ على شاشة القفل ، حدد موقع أيقونات الكاميرا والمصباح بالقرب من الجزء السفلي من الشاشة. 3D المس رمز للوصول إليه. ما عليك سوى الضغط بقوة على أيقونة الكاميرا لفتح تطبيق الكاميرا أو الضغط بقوة على أيقونة المصباح لتشغيل ضوء الفلاش المدمج. آخر تعديل: 2025-01-22 17:01

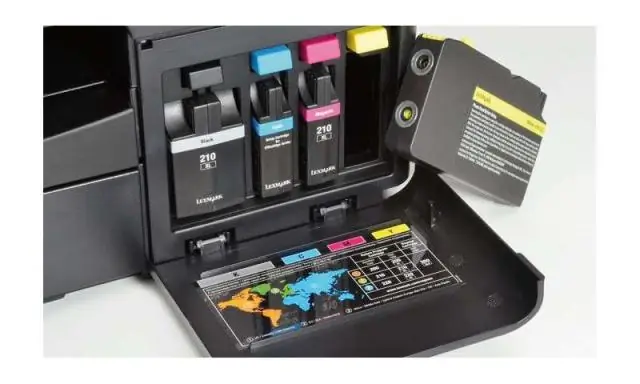

تستخدم طابعات الليزر مسحوق الحبر ، وهو مسحوق ناعم يتم صهره على الورق لإنشاء صورة دائمة ، وعادةً ما تطبع الطابعات القائمة على الحبر ، والتي تتضمن أيضًا آلات تصوير زيروغرافيك ، بسرعة كبيرة وتخرج المستندات التي تدوم لسنوات عديدة دون أن يتلاشى أو يتلطخ. آخر تعديل: 2025-01-22 17:01

للأسف لا توجد طريقة لاسترجاع رسائل البريد الإلكتروني التي تم حذفها. نظرًا لأنه يتم حفظها في خدمة الهاتف ، نظرًا لمساحة وحجم رسائل البريد الصوتي ، فليس لدينا نسخة احتياطية من هذه المعلومات. إذا كنت تستخدم البريد الصوتي الأساسي ، فعادةً ما يتم حذف الرسائل في غضون 14 يومًا دون سابق إنذار. آخر تعديل: 2025-01-22 17:01

Windows Server هو مجرد نظام تشغيل. يمكن تشغيله على جهاز كمبيوتر سطح المكتب العادي. في الواقع ، يمكن تشغيله في بيئة محاكاة Hyper-V تعمل على جهاز الكمبيوتر الخاص بك. آخر تعديل: 2025-01-22 17:01

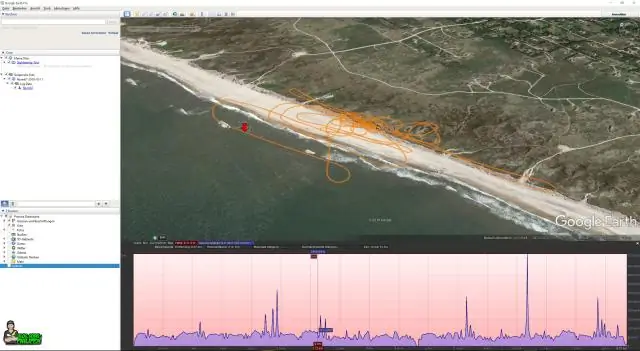

بشكل افتراضي ، يعمل برنامج Google Earth على إمالة العرض أثناء التكبير عن قرب. يفضل النظر إلى الأرض مباشرة ، ولكن Google تعطينا رؤية مائلة. (بالمناسبة ، إحدى طرق تقويم العرض هي الضغط على مفتاح "R" على لوحة المفاتيح.) للتكبير بدون إمالة ، انقر فوق "أدوات" في قائمة Google Earth. آخر تعديل: 2025-01-22 17:01

يلتزمون بمعيار FireWire الأصلي ، ويطلق عليهم أحيانًا كبلات IEEE 1394. يوجد نوعان من الموصلات: 6 سنون للمنافذ على Macintosh و 4 سنون للمنافذ على أجهزة الكمبيوتر الشخصية التي تعمل بنظام Windows وكاميرات الفيديو. آخر تعديل: 2025-01-22 17:01

أهمية الحوسبة السحابية لحلول إنترنت الأشياء على نطاق واسع. تولد إنترنت الأشياء (IoT) كمية هائلة من البيانات أو البيانات الضخمة. تسمح الحوسبة السحابية أيضًا بنقل البيانات وتخزينها عبر الإنترنت أو من خلال رابط مباشر يتيح نقل البيانات دون انقطاع بين الأجهزة والتطبيقات والسحابة. آخر تعديل: 2025-01-22 17:01

يرجى ملاحظة أن قسم المخطط مشترك على جميع DC في مجموعة AD الخاصة بك. لا يمكن حذف أي شيء يتم تنفيذه في المخطط ولا يمكن إلا إلغاء تنشيطه. أيضًا ، لا توجد طريقة مدعومة لاستعادة المخطط من MY. لا يمكنك تحقيق الحالة السابقة للمخطط عن طريق إجراء استعادة موثوقة. آخر تعديل: 2025-01-22 17:01

استخدمت الغرف الأخرى أقفال صندوقية ، أو أقفال حافة ، حيث ، على عكس أقفال نقر ، يكون المزلاج نفسه في وحدة قائمة بذاتها يتم تطبيقها على الجزء الخارجي من الباب. الجمود (المعروف أيضًا باسم الجمود أو المزلاج المسدود) هو نوع من القفل لا يمكن تدويره بدون مفتاح. آخر تعديل: 2025-01-22 17:01

شهادة مسؤول Salesforce: اسم الاختبار: مسؤول Salesforce المعتمد. المدة: 105 دقيقة. عدد الأسئلة: 60. درجة النجاح: 65٪. آخر تعديل: 2025-01-22 17:01

مزايا VXLAN تتيح لك تقنية VXLAN تقسيم شبكاتك (كما تفعل شبكات VLAN) ، ولكنها توفر مزايا لا يمكن لشبكات VLAN أن توفرها. هذا يعني أن VXLANs المستندة إلى أجهزة توجيه MX Series توفر تقسيمًا للشبكة بالمقياس المطلوب من قِبل منشئي السحابة لدعم أعداد كبيرة جدًا من المستأجرين. آخر تعديل: 2025-01-22 17:01

ما يتضمنه: (4) كاميرات مراقبة ذكية Arlo Pro. (4) بطاريات قابلة لإعادة الشحن. (1) محطة أساسية مع صفارات الإنذار المدمجة. (1) محول الطاقة. (1) كابل الطاقة. (1) كابل إيثرنت. (4) حوامل الحائط. (2) مجموعات براغي التثبيت على الحائط. آخر تعديل: 2025-01-22 17:01

فئة HttpHeaders. يمثل طلبات HTTP ورؤوس الاستجابة ، وتعيين أسماء رؤوس السلسلة إلى قائمة قيم السلسلة. بالإضافة إلى الطرق العادية التي تحددها Map ، تقدم هذه الفئة الطرق الملائمة التالية: إضافة (String ، String) تضيف قيمة رأس إلى قائمة القيم لاسم الرأس. آخر تعديل: 2025-01-22 17:01

قم بتحميل المشروع / الملفات على Github باستخدام سطر الأوامر قم بإنشاء مستودع جديد. نحتاج إلى إنشاء مستودع جديد على موقع GitHub. قم بإنشاء مستودع جديد على جيثب. املأ اسم المستودع ووصف مشروعك. الآن افتح cmd. تهيئة الدليل المحلي. أضف مستودعًا محليًا. مستودع الالتزام. إضافة عنوان URL للمستودع البعيد. ادفع المستودع المحلي إلى جيثب. آخر تعديل: 2025-01-22 17:01

يمكن استخدام ALIASES SQL Server (Transact-SQL) لإنشاء اسم مؤقت للأعمدة أو الجداول. تُستخدم الأسماء المستعارة للجدول لتقصير SQL الخاص بك لتسهيل قراءته أو عند إجراء ربط ذاتي (على سبيل المثال: سرد نفس الجدول أكثر من مرة في جملة FROM). آخر تعديل: 2025-01-22 17:01

من أي استعلام ، يمكنك تصدير قائمة بعناصر العمل كقائمة محددة بفواصل. ما عليك سوى فتح الاستعلام واختيار رمز الإجراءات واختيار تصدير إلى CSV. يتطلب Azure DevOps Server 2019 التحديث 1 أو إصدار أحدث. آخر تعديل: 2025-01-22 17:01

كان إله البحر اليوناني بوسيدون إله البحر والزلازل والعواصف والخيول ، ويعتبر أحد أكثر الآلهة الأولمبية سوءًا ومزاجًا وجشعًا. كان معروفا أنه ينتقم عند إهانته. رسم زيوس السماء ، وجحيم العالم السفلي ، وبوسيدون البحار. آخر تعديل: 2025-01-22 17:01

يدعم تأثير الأسبقية والحداثة نموذج المتاجر المتعددة للذاكرة لأنه يجادل في حقيقة أن الذاكرة قصيرة المدى وطويلة المدى هما مخزنان منفصلان في الذاكرة. تدعم دراسة HM النموذج لأنها تظهر أن الذكريات طويلة المدى وقصيرة المدى هما متجرين متميزين. آخر تعديل: 2025-01-22 17:01

يقوم بذلك من أي هاتف - بما في ذلك iPhone الذي يعمل بنظام iOS. هذا يجعلها أداة رائعة لأولئك الذين قد يكونون مهتمين بالتبديل إلى Androidhandset. لا يعمل Smart Switch فقط لأولئك الذين ينتقلون من iPhone إلى Galaxy - إنه متوافق مع Android و iOS و Windows Mobile وحتى BlackBerry. آخر تعديل: 2025-01-22 17:01

استكشاف أخطاء الشاشة المجمدة وإصلاحها اضغط مع الاستمرار على زر الطاقة أو حركه مع الاستمرار لمدة 40 ثانية كاملة. حتى بعد أن تصبح الشاشة فارغة ، استمر في الضغط لمدة 40 ثانية ، ثم اتركها. اضغط على زر الطاقة لإعادة التشغيل إذا لم يبدأ الجهاز مرة أخرى من تلقاء نفسه. آخر تعديل: 2025-01-22 17:01

اسم Java Enum () الطريقة تقوم طريقة name () لفئة Enum بإرجاع اسم ثابت التعداد هذا كما هو معلن في إعلان التعداد الخاص به. يتم استخدام طريقة toString () في الغالب من قبل المبرمجين لأنها قد تُرجع اسمًا أكثر سهولة في الاستخدام مقارنةً بالطريقة name (). آخر تعديل: 2025-01-22 17:01

يتم استخدام SelectMany في LINQ لعرض كل عنصر من عناصر التسلسل على IEnumerable ثم تسوية التسلسلات الناتجة في تسلسل واحد. وهذا يعني أن عامل التشغيل SelectMany يجمع السجلات من سلسلة من النتائج ثم يحولها إلى نتيجة واحدة. آخر تعديل: 2025-01-22 17:01