- مؤلف Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:43.

- آخر تعديل 2025-01-22 17:15.

التدخل تعمل أنظمة المنع عن طريق مسح جميع حركة مرور الشبكة. هناك عدد من التهديدات المختلفة التي تم تصميم IPS كى تمنع ، بما في ذلك: رفض الخدمة (DoS) هجوم . رفض الخدمة الموزع (DDoS) هجوم.

بجانب ذلك ، ما هي الطرق المستخدمة لمنع التطفل؟

الأغلبية منع التطفل أنظمة تستخدم واحدًا من ثلاثة طرق الكشف : تحليل بروتوكول قائم على التوقيع وقائم على الانحراف الإحصائي وذو الحالة.

بجانب ما سبق ، ما نوعان من أنظمة منع التطفل؟ حاليا ، هناك نوعين من IPSs التي تشبه في طبيعتها IDS. أنها تتكون من المستضيف أنظمة منع التطفل (HIPS) المنتجات والقائمة على الشبكة أنظمة منع التطفل (نيبس).

يجب معرفة ما هي الجوانب الثلاثة الرئيسية لمنع التطفل؟

الأغلبية منع التطفل تستخدم الأنظمة واحدًا من ثلاثة كشف الأساليب: تحليل البروتوكول القائم على التوقيع ، والقائم على الانحراف الإحصائي ، والحالة. قائم على التوقيع كشف : يراقب نظام كشف الهوية القائم على التوقيع الحزم في الشبكة ويقارن بأنماط الهجوم المحددة مسبقًا ، والمعروفة باسم "التوقيعات".

ما هو كشف التسلل والوقاية منه؟

كشف التسلل هي عملية مراقبة الأحداث التي تحدث في شبكتك وتحليلها بحثًا عن علامات على احتمال وقوع حوادث أو انتهاكات أو تهديدات وشيكة لسياساتك الأمنية. منع التطفل هي عملية الأداء كشف التسلل ثم إيقاف الحوادث المكتشفة.

موصى به:

كيف يمكنني منع Windows من منع التنزيلات؟

انقر فوق الارتباط "جدار حماية Windows" في نافذة عناصر لوحة AllControl. انقر فوق الارتباط TurnWindows Firewall On or Off في الشريط الجانبي الأيسر. قم بإلغاء تحديد المربع بجوار "حظر جميع الاتصالات الواردة ، بما في ذلك تلك الموجودة في قائمة التطبيقات المسموح بها" ضمن إعدادات الشبكة الخاصة وإعدادات الشبكة العامة

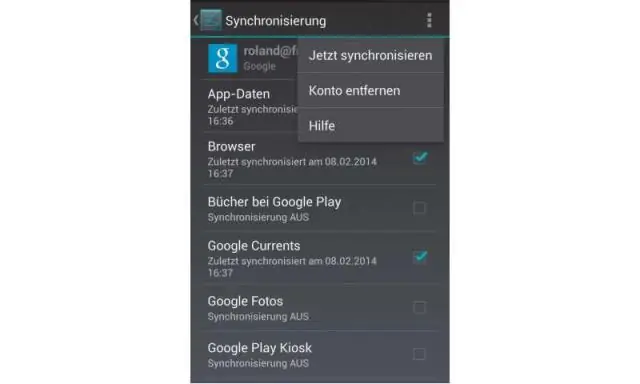

كيف يمكنني منع اتصال ألعاب Google Play؟

إزالة الألعاب من ملف تعريف ألعاب Google Play على جهازك المحمول ، افتح "الإعدادات". اضغط على جوجل. انقر فوق التطبيقات المتصلة. حدد اللعبة التي ترغب في مسح بيانات Saveddata الخاصة بك منها. انقر فوق قطع الاتصال. قد ترغب في تحديد الخيار لحذف أنشطة بيانات اللعبة على Google. انقر فوق قطع الاتصال

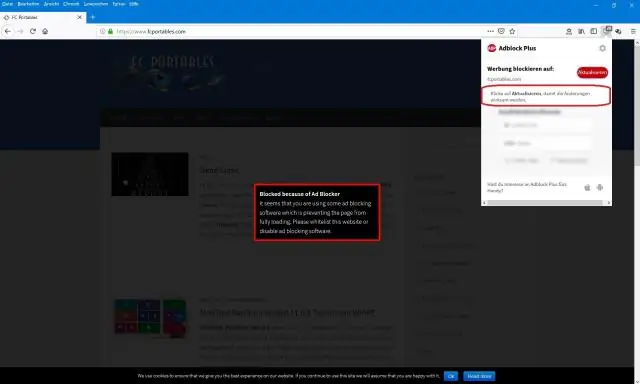

يمكن ادبلوك منع المواقع؟

Adblock Plus هو إضافة مجانية لمتصفحات الويب Firefox و Chrome و Opera. إنه مصمم لحظر إعلانات مواقع الويب التي قد تجدها مزعجة ومشتتة ومضرة لخصوصيتك وأمنك

كيف يتم تنفيذ هجمات برامج الفدية؟

يتم تنفيذ هجمات برامج الفدية عادةً باستخدام حصان طروادة ، وإدخال نظام من خلال ، على سبيل المثال ، مرفق ضار أو ارتباط مضمن في رسالة بريد إلكتروني للتصيد الاحتيالي أو ثغرة أمنية في خدمة الشبكة

ما هي الروبوتات الخاصة بكاميرات الويب التي نفذت هجمات DDoS ضخمة في عام 2016؟

في 12 أكتوبر 2016 ، أدى هجوم رفض الخدمة الموزع (DDoS) إلى ترك الكثير من الإنترنت غير ممكن الوصول إليه على الساحل الشرقي للولايات المتحدة. الهجوم ، الذي كانت السلطات تخشى في البداية أنه من عمل دولة قومية معادية ، كان في الواقع من عمل Mirai Botnet