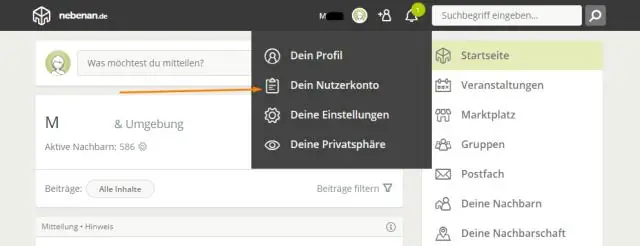

انقر فوق السهم لأسفل بجوار صورة ملفك الشخصي في الزاوية اليمنى العلوية من الصفحة. حدد الإعدادات. انقر فوق PRIVACY. أسفل إظهار العنوان للحي الذي أعيش فيه ، حدد الخيار الذي يعرض اسم شارعك فقط بدون رقم الشارع. آخر تعديل: 2025-01-22 17:01

أول استخدام لكلمة "كمبيوتر" تم تسجيل أول استخدام لكلمة "كمبيوتر" في عام 1613 ، في إشارة إلى الشخص الذي أجرى العمليات الحسابية أو الحسابات ، واستمرت الكلمة بنفس المعنى حتى منتصف القرن العشرين. آخر تعديل: 2025-01-22 17:01

الحجة السيئة هي الحجة التي لا تعطي فيها المباني سببًا وجيهًا لقبول الاستنتاج. قد يكون الاستنتاج صحيحًا ، لكن الأسباب لا تعطي سببًا وجيهًا لقبولها. آخر تعديل: 2025-01-22 17:01

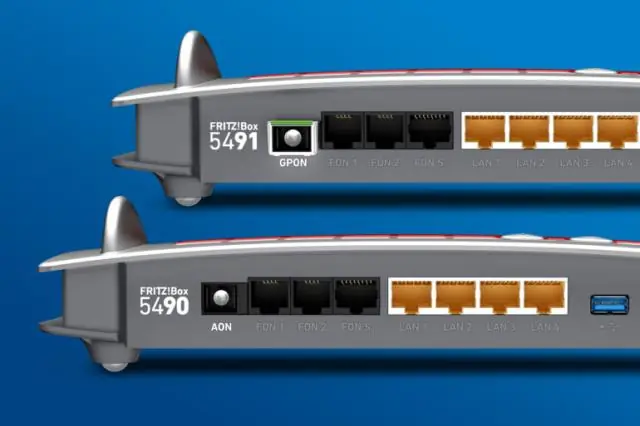

LTE هي اختصار لـ Long Term Evolution وهو معيار النطاق العريض اللاسلكي a4G (اقرأ: الجيل الرابع). إنها أسرع شبكة لاسلكية للهواتف الذكية والأجهزة المحمولة. توفر تقنية LTE نطاقًا تردديًا أعلى ، مما يعني سرعات اتصال أكبر وتقنية أساسية أفضل للمكالمات الصوتية (VoIP) وتدفق الوسائط المتعددة. آخر تعديل: 2025-01-22 17:01

يتم استخدام إشعار MMS عندما يكون لديك محتوى رسالة MMS معبأ مسبقًا موجود على خادم ويب موجود ، وتريد ببساطة استخدام NowSMS لإرسال إشعار MMS لإخبار عميل متوافق مع MMS باسترداد المحتوى. آخر تعديل: 2025-01-22 17:01

عبارة ربط SQL - المقابلة لعملية ربط في الجبر العلائقي - تجمع أعمدة من جدول واحد أو أكثر في قاعدة بيانات علائقية. يقوم بإنشاء مجموعة يمكن حفظها كجدول أو استخدامها كما هي. JOIN هي وسيلة لدمج أعمدة من جدول واحد (ارتباط ذاتي) أو أكثر باستخدام القيم المشتركة لكل منها. آخر تعديل: 2025-01-22 17:01

يجب أن يكون رأس الجري نسخة مختصرة من عنوان ورقتك ، لا يزيد طولها عن 50 حرفًا (بما في ذلك المسافات). لا يتم تضمين التسمية "رأس الجري:" التي تسبق الرأس الجاري في صفحة العنوان في العدد المكون من 50 حرفًا ، لأنها ليست جزءًا من عنوان ورقتك. آخر تعديل: 2025-01-22 17:01

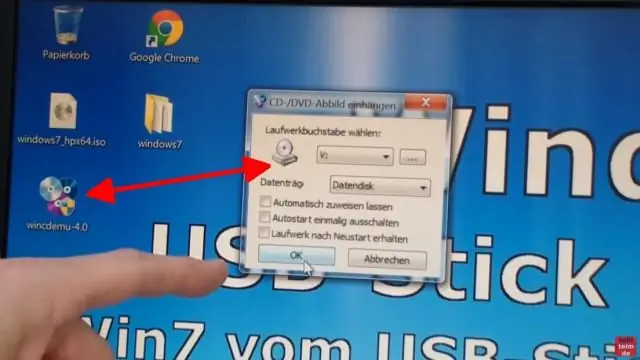

يمكن لمحركات أقراص DVD-ROM قراءة أقراص CD-DA و CD-ROM و CD-R / RW ، ولكنها أيضًا تقرأ أقراص DVD-Video و DVD-ROM و (أحيانًا) أقراص DVD-Audio. آخر تعديل: 2025-01-22 17:01

تتضمن البنية أحادية الطبقة وضع جميع المكونات المطلوبة لتطبيق أو تقنية برمجية على خادم أو نظام أساسي واحد. 1-الطبقة المعمارية. بشكل أساسي ، تحتفظ البنية أحادية المستوى بجميع عناصر التطبيق ، بما في ذلك الواجهة والبرمجيات الوسيطة والبيانات الخلفية ، في مكان واحد. آخر تعديل: 2025-01-22 17:01

من السهل استخدام SSMS للتحقق من حجم tempdb الحالي. إذا نقرت بزر الماوس الأيمن على tempdb واخترت خصائص ، فستفتح الشاشة التالية. ستعرض صفحة خصائص قاعدة بيانات tempdb حجم tempdb الحالي كـ 4.6 غيغابايت لكل ملف من ملفات البيانات و 2 غيغابايت لملف السجل. إذا قمت بالاستعلام عن DMV sys. آخر تعديل: 2025-01-22 17:01

أفضل أجهزة الكمبيوتر المحمولة للأعمال Lenovo ThinkPad X1 Carbon (الجيل السابع) أفضل كمبيوتر محمول للأعمال عمومًا. HP Elite Dragonfly. أفضل كمبيوتر محمول للأعمال. Apple MacBook Pro (16 بوصة ، 2019) أفضل جهاز كمبيوتر محمول للأعمال. مايكروسوفت سيرفيس برو 7. Lenovo ThinkPad X1 Yoga. الطراز Latitude 7400 الذي يضم إمكانات جهازين في جهاز واحد. طابعة HP ZBook Studio x360 G5. Dell Precision 7730. آخر تعديل: 2025-01-22 17:01

يوفر سجل تفويض التوقيع (DS) معلومات حول ملف المنطقة الموقعة. يتطلب تمكين DNSSEC (ملحقات أمان نظام اسم المجال) لاسم المجال الخاص بك هذه المعلومات لإكمال إعداد اسم المجال الموقع الخاص بك. تختلف المعلومات المضمنة في سجل DS حسب امتداد اسم المجال. آخر تعديل: 2025-01-22 17:01

في هندسة البرمجيات ، نمط المحول هو نمط تصميم برنامج يسمح باستخدام واجهة فئة موجودة من واجهة أخرى. غالبًا ما يتم استخدامه لجعل الفئات الحالية تعمل مع الآخرين دون تعديل شفرة المصدر الخاصة بهم. آخر تعديل: 2025-01-22 17:01

اتقن مجموعة الرسوم المتحركة الخاصة بك مع هذه النصائح ركز على الشخصيات. يقول آرون بليز إن الرسوم المتحركة الرائعة تدور حول تكوين الشخصيات. استهدف جمهورك. فكر أولاً في من هو جمهورك. ربط المشاهد الخاص بك. شارك العرض التجريبي الخاص بك في كل مكان. أظهر مجموعة المهارات الخاصة بك. قم بإنشاء تركيز رئيسي واحد. ترفيه عن جمهورك. آخر تعديل: 2025-01-22 17:01

عناوين محلية فريدة من نوعها 0.0 / 8، 172.16. 0.0 / 12 و 192.168. 0.0 / 16). يمكن توجيهها فقط ضمن مجموعة من مواقع التعاون. آخر تعديل: 2025-01-22 17:01

PowerVM هي تقنية المحاكاة الافتراضية الأساسية لخادم طاقة IBM. A VIOS هو قسم خادم Power خاص يحاكي موارد النظام افتراضيًا ، مما يسمح بمشاركة الموارد الصلبة بين العديد من أقسام AIX و i و Linux الافتراضية. آخر تعديل: 2025-01-22 17:01

المتغير النهائي الثابت العام هو ثابت زمني للترجمة ، ولكن النهائي العام هو مجرد متغير نهائي ، أي لا يمكنك إعادة تعيين القيمة إليه ولكنه ليس ثابتًا لوقت التجميع. قد يبدو هذا محيرًا ، لكن الاختلاف الفعلي يسمح لكيفية تعامل المترجم مع هذين المتغيرين. آخر تعديل: 2025-01-22 17:01

يمكّنك مشروع Portable Class Library من كتابة التجميعات المُدارة التي تعمل على أكثر من واحدة وإنشائها. منصة NET Framework. يمكنك إنشاء فئات تحتوي على التعليمات البرمجية التي ترغب في مشاركتها عبر العديد من المشاريع ، مثل منطق الأعمال المشترك ، ثم الرجوع إلى تلك الفئات من أنواع مختلفة من المشاريع. آخر تعديل: 2025-01-22 17:01

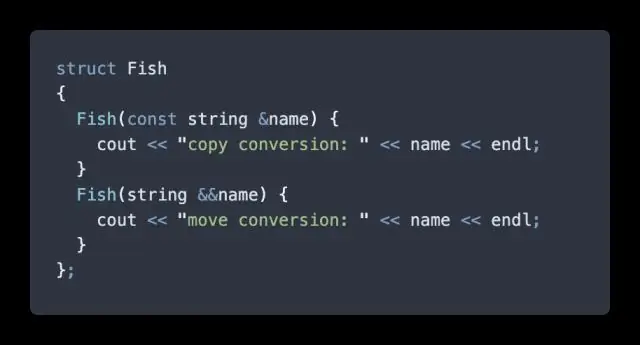

إعلان عن جلسة الاقتباس: مغامرات في إعادة توجيه مثالية: يعد إتقان إعادة التوجيه أسلوبًا مهمًا لـ C ++ 0x مبني على قمة مراجع rvalue. يسمح بتطبيق دلالات النقل تلقائيًا ، حتى عندما يتم فصل المصدر والوجهة عن طريق استدعاءات الوظيفة المتداخلة. آخر تعديل: 2025-01-22 17:01

يعالج TensorFlow البيانات عن طريق إنشاء رسم بياني DataFlow أو رسم بياني حسابي. وهو يتألف من العقد والحواف التي تؤدي العمليات وتقوم بمعالجات مثل الجمع والطرح والضرب وما إلى ذلك. يتم الآن استخدام TensorFlow على نطاق واسع لبناء نماذج التعلم العميق المعقدة. آخر تعديل: 2025-01-22 17:01

Mendix عبارة عن منصة تطوير تعاوني منخفضة التعليمات البرمجية للتطبيقات المحمولة والتطبيقات المستندة إلى الويب. تتيح منصة تطوير التطبيقات التعاون بين مستخدمي الأعمال وتكنولوجيا المعلومات لتعزيز الابتكار وتطوير السرعة. يدعم Mendix تطبيقات الهاتف المحمول والكمبيوتر اللوحي وسطح المكتب. آخر تعديل: 2025-01-22 17:01

معلمة ViewState هي معلمة متسلسلة base64 يتم إرسالها عادةً عبر معلمة مخفية تسمى _VIEWSTATE مع طلب POST. تم إلغاء تسلسل هذه المعلمة على جانب الخادم لاسترداد البيانات. من الممكن عادةً تشغيل التعليمات البرمجية على خادم ويب حيث يمكن تزوير ViewState صالح. آخر تعديل: 2025-01-22 17:01

نتيجة لذلك ، فإن تشغيل إشارة VGA مباشرة في موصل HDMI على الشاشة قد يؤدي إلى إتلافها بالفعل ، لأن الإشارات التناظرية تكون عند مستوى جهد أعلى. الاختلاف الثاني بين VGA و HDMI هو أن VGA عبارة عن فيديو فقط ، بينما يحتوي HDMI على قنوات لكل من الفيديو وصوت الاستريو. آخر تعديل: 2025-01-22 17:01

يبلغ سمك أجهزة التلفزيون ذات الشاشات المسطحة أقل من 4 بوصات ، ويضيف حامل الحائط المسطح 2 بوصة وحامل الإمالة 4-6 بوصات. يمكن أن يتطلب حامل التلفزيون مساحة تتراوح بين 6 بوصات و 10 بوصات. & bull يختلف حجم حوامل الطاولة باختلاف الطراز والشكل. آخر تعديل: 2025-01-22 17:01

يسمح باكتشاف مجموعة العناصر بشكل متكرر دون إنشاء مرشح. نمو FP: معلمات خوارزمية Apriori Fp tree استخدام الذاكرة يتطلب قدرًا كبيرًا من مساحة الذاكرة نظرًا للعدد الكبير من العناصر المرشحة التي تم إنشاؤها. يتطلب مساحة صغيرة من الذاكرة بسبب الهيكل المضغوط وعدم وجود جيل مرشح. آخر تعديل: 2025-01-22 17:01

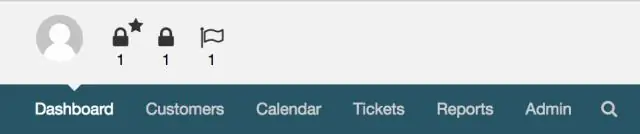

20،000 وكيل. آخر تعديل: 2025-01-22 17:01

Log4j - مستويات التسجيل الوصف المستوى DEBUG يعين الأحداث المعلوماتية الدقيقة التي تكون مفيدة للغاية لتصحيح أخطاء أحد التطبيقات. INFO يعين الرسائل الإعلامية التي تسلط الضوء على تقدم التطبيق على المستوى الخشن. WARN يحدد المواقف التي يحتمل أن تكون ضارة. آخر تعديل: 2025-01-22 17:01

WinZip Courier هو أداة سهلة الاستخدام وموفرة للوقت لضغط الملفات التي قمت بإرفاقها برسائل البريد الإلكتروني في Microsoft Outlook. يتكامل أيضًا مع مستعرض الويب الخاص بك بحيث يمكنك ضغط مرفقات البريد الإلكتروني وحمايتها مباشرةً داخل Hotmail ، Yahoo! البريد و Gmail. آخر تعديل: 2025-01-22 17:01

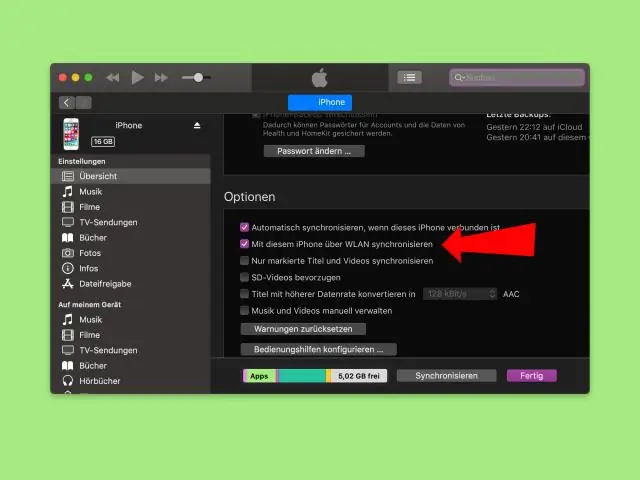

الخطوات قم بتوصيل iPhone 6 (Plus) بالكمبيوتر عبر كابل USB. سيتم تشغيل iTunes تلقائيًا ، إذا لم يكن كذلك ، فقم بتشغيله يدويًا على جهاز الكمبيوتر الخاص بك. أضف ملفات الوسائط إلى مكتبة iTunes. انقر فوق "ملف> إضافة ملفات إلى المكتبة" في الزاوية اليسرى العليا من النافذة. انسخ إلى جهاز iPhone الخاص بك. انقر فوق أفلام. مزامنة مع iPhone 6 (Plus). آخر تعديل: 2025-01-22 17:01

بالنسبة لمقياس الغرفة VR ، ستحتاج إلى مساحة خالية لا تقل عن 2 متر × 1.5 متر (6.5 قدم × 5 قدم) ، والحد الأقصى للمسافة بين المحطات الأساسية هو 5 أمتار (16 قدمًا). بالإضافة إلى الواقع الافتراضي على نطاق الغرفة ، يدعم Vive تجارب الواقع الافتراضي الواقعية والمتميزة ، وكلاهما لا يشترط الحد الأدنى من المساحة. آخر تعديل: 2025-01-22 17:01

يعد الذكاء الاصطناعي بمساعدة الأعمال على التنبؤ بدقة بديناميكيات السوق المتغيرة ، وتحسين جودة العروض ، وزيادة الكفاءة ، وإثراء تجارب العملاء وتقليل المخاطر التنظيمية من خلال جعل الأعمال والعمليات والمنتجات أكثر ذكاءً. آخر تعديل: 2025-01-22 17:01

يعد IBM Watson® Assistant نظام أسئلة وأجوبة يوفر تفاعل حوار بين نظام المحادثة والمستخدمين. يُطلق على هذا النمط من التفاعل اسم روبوت المحادثة. آخر تعديل: 2025-01-22 17:01

مع نقطة اتصال الهاتف المحمول AT&T Unite Express 2 ، تمتع بسهولة إحضار اتصال الشبكة الآمن الخاص بك أينما ذهبت. شارك الوصول السريع إلى الإنترنت اللاسلكي مع ما يصل إلى 15 جهازًا - الكمبيوتر اللوحي أو الكمبيوتر المحمول أو أي جهاز آخر يدعم Wi-Fi. سعر التجزئة. يتطلب خدمة مؤهلة. آخر تعديل: 2025-01-22 17:01

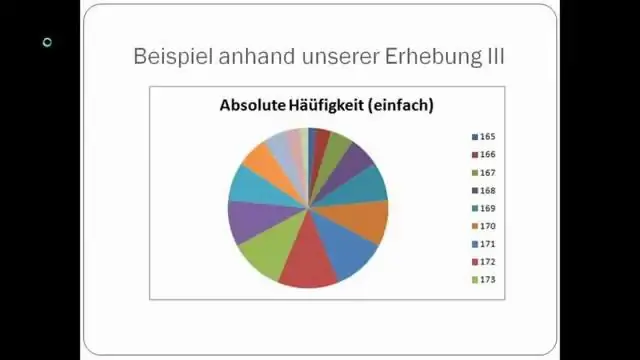

هناك نوعان من الرسوم البيانية لتصوير المعلومات بشكل مرئي. الرسوم البيانية للسلاسل الزمنية - مثال: الرسم البياني الخطي. الرسوم البيانية لتوزيع التردد - مثال: الرسم البياني المضلع التكراري. آخر تعديل: 2025-01-22 17:01

لتوصيل Amazon Tap بنقطة اتصال Wi-Fi: انتقل إلى قائمة الإعدادات على جهازك المحمول وابحث عن خيار نقطة اتصال Wi-Fi. انسخ اسم الشبكة وكلمة المرور الخاصة بنقطة الاتصال الخاصة بك. في تطبيق Alexa ، حدد رمز الأجهزة. اختر أمازون تاب. حدد تغيير بجوار شبكة Wi-Fi. آخر تعديل: 2025-01-22 17:01

نظرة عامة سريعة: أفضل كاميرا أمان خارجية لاسلكية لكاميرا الأمن PICKLogitech Circle 2 من محرر 2020 تحقق من سعر AMAZON الذي يقل سعره عن 400 دولار لكاميرا الأمن Floodlight التي تقل قيمتها عن 400 دولار تحقق من سعر كاميرا AMAZON الأفضل في جميع أنحاء Arlo Pro 2 تحقق من سعر كاميرا الأمان على AMAZON. آخر تعديل: 2025-01-22 17:01

إذا كنت تستخدم Windows Phone أو Blackberry أو FireTablet أو أي نظام تشغيل آخر ، فيمكنك دائمًا الاشتراك في RingCentral أو eFax أو MyFax ثم استخدام موقع الويب الخاص بهم لإرسال الفاكس - أو يمكنك استخدام ميزة الفاكس عبر البريد الإلكتروني. آخر تعديل: 2025-01-22 17:01

اذهب إلى Bookshelf الخاص بك. المس مع الاستمرار غلاف العنوان الذي تريد إرجاعه. اضغط على "عودة / حذف". اختر ما إذا كنت تريد العودة ، والعودة والحذف ، أو ببساطة حذف العنوان. آخر تعديل: 2025-01-22 17:01

الضوابط الشائعة هي ضوابط أمنية يمكن أن تدعم أنظمة معلومات متعددة بكفاءة وفعالية كقدرة مشتركة. وهي تحدد عادةً أساس خطة أمان النظام. إنها عناصر التحكم في الأمان التي ترثها بدلاً من عناصر التحكم في الأمان التي تحددها وتبنيها بنفسك. آخر تعديل: 2025-01-22 17:01

الطريقة الرابعة النسخ واللصق فهم كيفية عمل ذلك. افتح مستند Word المحمي. انقر في أي مكان في المستند. حدد الوثيقة بأكملها. انسخ النص المحدد. افتح مستند Word جديدًا. الصق النص المنسوخ. احفظ المستند كملف جديد. آخر تعديل: 2025-01-22 17:01