بشكل افتراضي ، لا يوجد لدى mongodb أي تحكم في الوصول ممكّن ، لذلك لا يوجد مستخدم أو كلمة مرور افتراضية. لتمكين التحكم في الوصول ، استخدم إما خيار سطر الأوامر - توثيق أو أمان. آخر تعديل: 2025-01-22 17:01

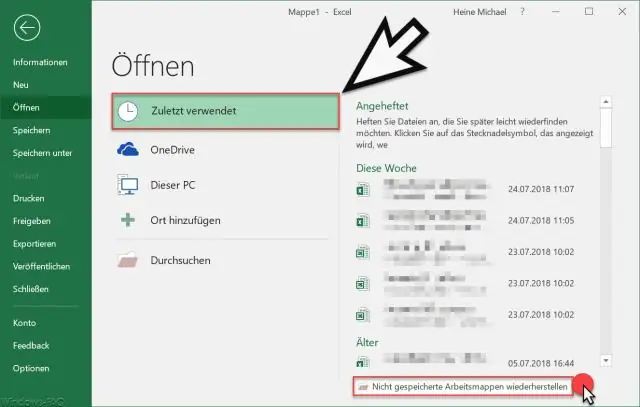

فشل تحميل المصنف الشخصي قم بعرض مربع الحوار خيارات Excel. انقر فوق الوظائف الإضافية في الجانب الأيسر من مربع الحوار. باستخدام القائمة المنسدلة Manage (أسفل مربع الحوار) ، اختر Disabled Items. انقر فوق الزر Go. إذا تم إدراج المصنف الشخصي على أنه معطل ، فحدده ثم انقر فوق تمكين. أغلق كل مربعات الحوار المفتوحة. آخر تعديل: 2025-01-22 17:01

للإعلان عن طريقة مجردة ، استخدم هذا النموذج العام: اسم أسلوب النوع المجرد (قائمة المعلمات) ؛ كما ترى ، لا يوجد جسم طريقة موجود. يجب أن تتجاوز أي فئة ملموسة (أي فئة بدون كلمة رئيسية مجردة) التي تمد فئة مجردة جميع الطرق المجردة للفصل. آخر تعديل: 2025-01-22 17:01

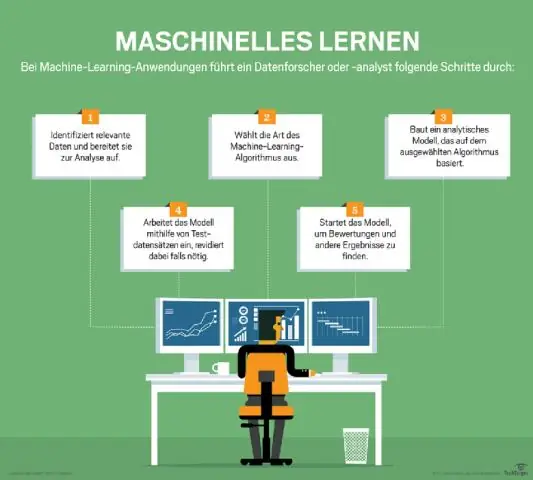

وصف مسار التعلم يوفر Microsoft Azure خدمات قوية لتحليل البيانات الضخمة. تتمثل إحدى الطرق الأكثر فاعلية في تخزين بياناتك في Azure Data Lake Storage Gen2 ثم معالجتها باستخدام Spark على Azure Databricks. Azure Stream Analytics (ASA) هي خدمة من Microsoft لتحليلات البيانات في الوقت الفعلي. آخر تعديل: 2025-01-22 17:01

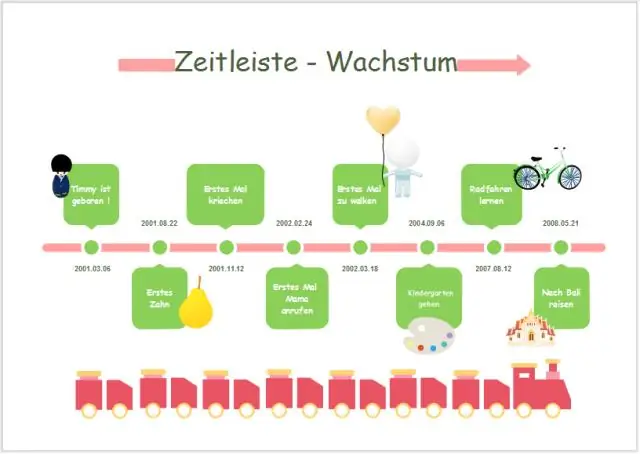

كيف يمكنني بدء المخطط الزمني للحارة من داخل Visio؟ افتح Visio ثم "ملف / جديد" وبشكل افتراضي سترى حلول Visio "المميزة". حدد الآن لرؤية كل "فئات" الحل. انتقل إلى مجلد "Visibility" وانقر نقرًا مزدوجًا على أيقونة معاينة "Swimlane Timeline Solution". آخر تعديل: 2025-01-22 17:01

تعد الرموز التعبيرية مناسبة لبعض رسائل البريد الإلكتروني الخاصة بالعمل بنفس الطريقة التي تكون بها النكات على ما يرام في بعض مقابلات العمل. أنت ببساطة بحاجة إلى معرفة جمهورك. لا تستخدم الرموز التعبيرية مع أشخاص لا تعرفهم جيدًا. كن حذرًا عند مراسلة رئيسك في العمل ، وخاصة مع العملاء. آخر تعديل: 2025-01-22 17:01

Impala هو محرك استعلام معالجة متوازي مفتوح المصدر على نطاق واسع أعلى الأنظمة المجمعة مثل Apache Hadoop. تم إنشاؤه بناءً على ورقة Google Dremel. وهو عبارة عن محرك استعلام تفاعلي يشبه SQL يتم تشغيله أعلى نظام الملفات الموزعة Hadoop (HDFS). تستخدم إمبالا HDFS كوحدة تخزين أساسية. آخر تعديل: 2025-01-22 17:01

ميدوسا. ميدوسا ، في الأساطير اليونانية ، أشهر الشخصيات الوحشية المعروفة باسم Gorgons. كان ميدوسا هو جورجون الوحيد الذي كان مميتًا ؛ ومن ثم تمكن قاتلها ، Perseus ، من قتلها بقطع رأسها. من الدم الذي نزل من عنقها نبت كريسور وبيغاسوس ، ولديها من بوسيدون. آخر تعديل: 2025-01-22 17:01

Webhooks عبارة عن عمليات رد اتصال HTTP يحددها المستخدم. يتم تشغيلها بواسطة حدث ما في تطبيق ويب ويمكن أن تسهل دمج تطبيقات مختلفة أو واجهات برمجة تطبيقات تابعة لجهات خارجية ، مثل Twilio. آخر تعديل: 2025-01-22 17:01

السنة الثانية (صفة) ، السنة الثانية (اسم). ملاحظة: عند الرجوع إلى معهد السنة الثانية ، لا تستخدم الواصلة. آخر تعديل: 2025-01-22 17:01

تنزيل Pro Tools قم بتسجيل الدخول إلى حساب Avid الخاص بك وانقر فوق My Products and Subscriptions. ابحث عن منتج Pro Tools الخاص بك وانقر فوق الارتباط إظهار بجوار تفاصيل المنتج وتنزيل الروابط. قم بتنزيل المثبت. إذا كنت تستخدم جهاز كمبيوتر Mac ، فقم بتنزيل ملف DMG. آخر تعديل: 2025-01-22 17:01

يتم تجميع ملفات vue مسبقًا في JavaScript في وقت الإنشاء. لا تحتاج حقًا إلى المترجم في الحزمة النهائية ، وبالتالي يمكنك استخدام بنية وقت التشغيل فقط. آخر تعديل: 2025-01-22 17:01

مخطط مقارنة لأفضل أجهزة المودم مع مقبس هاتف تفاصيل المنتج أفضل اختيار لدينا ARRIS Surfboard (32x8) Docsis 3.0 عرض أحدث الأسعار MOTOROLA MT7711 24X8 عرض أحدث الأسعار أفضل خيار للميزانية ARRIS Surfboard Docsis 8X4 عرض أحدث الأسعار MOTOROLA DOCSIS 3.1 MB8600 عرض أحدث الأسعار. آخر تعديل: 2025-01-22 17:01

من الممكن أن لا يكون للفصل الدراسي أي مُنشئ. (من الاختلافات المهمة التي يجب رسمها هنا أن JVM لا تتطلب أن تحتوي جميع ملفات الفئات على مُنشئ ؛ ومع ذلك ، فإن أي فئة مُعرَّفة في Java لديها مُنشئ افتراضي إذا لم يتم التصريح عن المُنشئ صراحةً. آخر تعديل: 2025-01-22 17:01

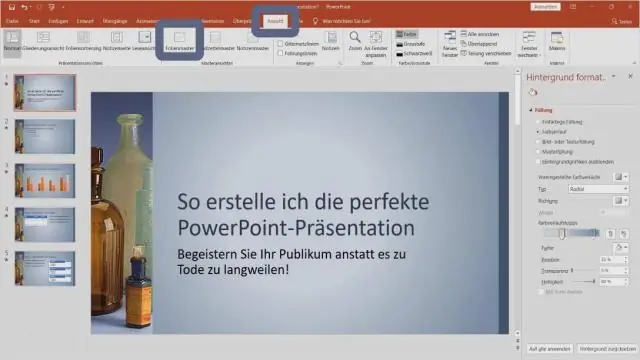

تلميح: إذا كنت بالفعل في PowerPoint للويب ، فانتقل إلى قوالب المنشور الدعائي بالانتقال إلى ملف> جديد ، ثم أسفل صور القالب ، انقر فوق المزيد في Office.com. ستظهر على صفحة قوالب PowerPoint. في قائمة الفئات ، انقر فوق الكتيبات الدعائية. آخر تعديل: 2025-01-22 17:01

إيفان ساذرلاند. آخر تعديل: 2025-01-22 17:01

قواعد الاقتران هي عبارات شرطية تساعد على إظهار احتمالية العلاقات بين عناصر البيانات ضمن مجموعات البيانات الكبيرة في أنواع مختلفة من قواعد البيانات. يحتوي تعدين قواعد الرابطة على عدد من التطبيقات ويستخدم على نطاق واسع للمساعدة في اكتشاف ارتباطات المبيعات في بيانات المعاملات أو في مجموعات البيانات الطبية. آخر تعديل: 2025-01-22 17:01

مركز المعرفة الخطوة 1: تأكد من تحديث Windows. يساعد هذا في تجنب حدوث مشكلات مع برنامج McAfee أثناء التثبيت بعد التثبيت. الخطوة 2: قم بتنزيل وتشغيل برنامج McAfeePre-InstallTool. الخطوة 3: قم بإلغاء تثبيت أي برنامج أمان موجود. الخطوة 4: قم بتشغيل أداة McAfee Consumer ProductRemoval (MCPR). آخر تعديل: 2025-01-22 17:01

يسمح نظام الحد من الفقر (PRS) للمستهلكين بإعادة البضائع إلى التجار دون دفع رسوم بريدية. يمكن للمستهلكين تسليم الطرود في أي مرفق من خدمات Postal ServiceTM أو تسليمها إلى شركة النقل أو وضعها في صندوق تجميع أو في أي مكان تحدده خدمة البريد لاستلام البريد. آخر تعديل: 2025-01-22 17:01

ما هي النماذج الدلالية الثلاثة لتمرير المعلمات؟ -يمكنهم فعل الأمرين. ببساطة: في الوضع ، ووضع الخروج ، ووضع الداخل. ومع ذلك ، يمكن تنفيذه عن طريق تمرير مسار وصول إلى قيمة المعلمة الفعلية. آخر تعديل: 2025-01-22 17:01

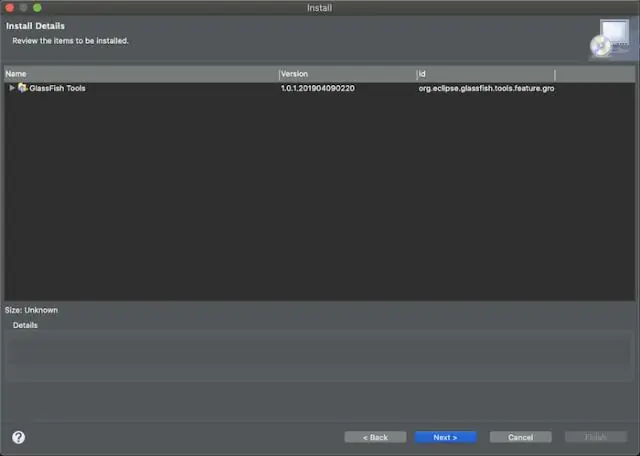

خطوات تغيير رقم المنفذ أولاً نحتاج إلى معرفة المجلد الذي تم تثبيت GlassFish فيه. حدد نافذة الخدمات باستخدام Window -> Services في NetBeans IDE 8.0.2. قم بتوسيع عقدة الخوادم وحدد GlassFish Server 4.1. انقر بزر الماوس الأيمن وحدد خيار الخصائص من القائمة المنبثقة. آخر تعديل: 2025-01-22 17:01

تأسست: Dell Technologies، PC's Limited، MSD. آخر تعديل: 2025-06-01 05:06

المكونات الرئيسية لإدارة الملفات هي تخزين البيانات وبيانات تعريف الملف ونظام الملفات. ما هي المكونات الرئيسية لإدارة الملفات؟ تحقق من كل ما ينطبق. يمكنك تشغيل العديد من العمليات لبرنامج واحد. آخر تعديل: 2025-01-22 17:01

يساعد Repadmin.exe المسؤولين في تشخيص مشاكل النسخ المتماثل لـ Active Directory بين وحدات تحكم المجال التي تعمل بأنظمة تشغيل Microsoft Windows. تم تضمين Repadmin.exe في نظامي التشغيل Windows Server 2008 و Windows Server 2008 R2. يكون متاحًا إذا كان لديك AD DS أو دور خادم AD LDS مثبتًا. آخر تعديل: 2025-01-22 17:01

للعثور على معرّف التطبيق أو الإضافة: افتح سوق Chrome الإلكتروني. ابحث عن التطبيق أو الإضافة التي تريدها وحددها. انظر إلى عنوان URL. المعرّف هو سلسلة الأحرف الطويلة في نهاية عنوان URL. على سبيل المثال ، nckgahadagoaajjgafhacjanaoiihapd هو معرف GoogleHangouts. آخر تعديل: 2025-01-22 17:01

Netflix و YouTube هما أكبر خنازير عرض النطاق الترددي في أمريكا. Netflix هو أكبر خنزير للنطاق الترددي في المجموعة ، حيث يشكل أكثر من 37 ٪ من جميع حركة المرور في اتجاه مجرى النهر خلال ساعات الذروة. يأتي موقع YouTube التابع لجوجل في المرتبة الثانية ، حيث يحتوي على حوالي 18٪ ، وتشغل جميع خدمات الويب غير المرئية مجتمعة (HTTP) 6٪ فقط من النطاق الترددي الكامل. آخر تعديل: 2025-01-22 17:01

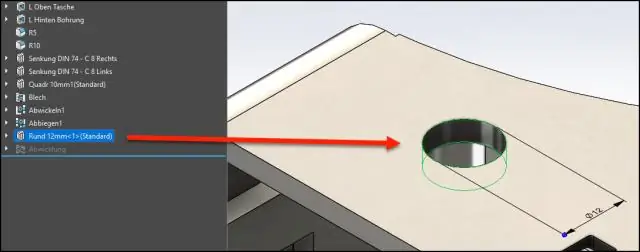

لإدراج ملف DXF أو DWG في مستند جزئي لـ SOLIDWORKS: حدد وجهًا على الجزء. انقر فوق إدراج> DXF / DWG. افتح ملف DXF أو DWG. في معالج استيراد DXF / DWG ، انقر فوق التالي للانتقال إلى شاشة إعدادات المستند ، أو انقر فوق إنهاء لقبول الإعدادات الافتراضية. آخر تعديل: 2025-01-22 17:01

قم بتوصيل جهازك بالكمبيوتر باستخدام كابل USB. إذا طُلب منك تحديد اتصال USB على جهازك ، فاختر جهاز وسائط (MTP). استخدم نافذة نقل الملفات التي تنبثق على جهاز الكمبيوتر الخاص بك لسحب الملفات وإفلاتها ، تمامًا مثل الأجهزة الخارجية الأخرى. أخرج جهازك من نظام Windows ، ثم افصل كابل USB. آخر تعديل: 2025-01-22 17:01

يعمل تسجيل الشريط المغناطيسي عن طريق تحويل الإشارات الصوتية الكهربائية إلى طاقة مغناطيسية ، والتي تطبع سجلًا للإشارة على شريط متحرك مغطى بجزيئات مغناطيسية. بين البكرات ، يمر الشريط عبر سلسلة من الرؤوس المغناطيسية التي تحول الإشارات الصوتية إلى طاقة مغناطيسية وتعود مرة أخرى. آخر تعديل: 2025-01-22 17:01

تحتاج أولاً إلى تعيين خصائص الطلب لتمكين وفرض MTOM. بعد ذلك ، في علامة التبويب "المرفقات" ، انقر فوق الرمز + وحدد ملفًا لإرفاقه. لديك خيار تخزين الملف مؤقتًا داخل الطلب أم لا ، وعادة ما أختار تخزينه مؤقتًا فقط في حالة حذف الملف الأصلي. آخر تعديل: 2025-01-22 17:01

علامة HTML. علامة HTML هي علامة عبارة تُستخدم لتعريف المتغير لمعادلة رياضية ، أو في سياق البرمجة. يتم عرض المحتوى الموجود داخل العلامة بخط مائل في معظم المتصفحات ، ولكن يمكن تجاوزه باستخدام CSS المناسب. آخر تعديل: 2025-01-22 17:01

أحجام الإطار القياسية حجم الإطار حصيرة الافتتاح حجم الصورة 8 'x 10' 4.5 'x 6.5' 5 'x 7' 11 'x 14' 7.5 'x 9.5' 8 'x 10' 16 'x 20' 10.5 'x 13.5' 11 x 14 '20' x 24 '15.5' x 19.5 '16' x 20. آخر تعديل: 2025-01-22 17:01

كانت محركات الأقراص الضوئية ، التي يمكنها قراءة وكتابة الأقراص المضغوطة وأقراص DVD وأحيانًا أقراص Blu-ray ، جزءًا مهمًا من عالم أجهزة الكمبيوتر لفترة طويلة. لكن هناك حاجة أقل لهم. يقوم معظم المستخدمين بتنزيل ودفق الموسيقى والأفلام هذه الأيام بدلاً من شرائها على قرص لامع بحجم خمسة بوصة. آخر تعديل: 2025-01-22 17:01

فرز الدمج: يُستخدم في سيناريوهات قاعدة البيانات ، لأنه مستقر (فرز متعدد المفاتيح) وخارجي (النتائج لا تتناسب جميعها مع الذاكرة). مفيد في السيناريوهات الموزعة حيث تصل البيانات الإضافية أثناء الفرز أو بعده. يمنع استهلاك الذاكرة الاستخدام الأوسع على الأجهزة الصغيرة ، ولكن يوجد إصدار Nlog ^ 2N الموضعي. آخر تعديل: 2025-01-22 17:01

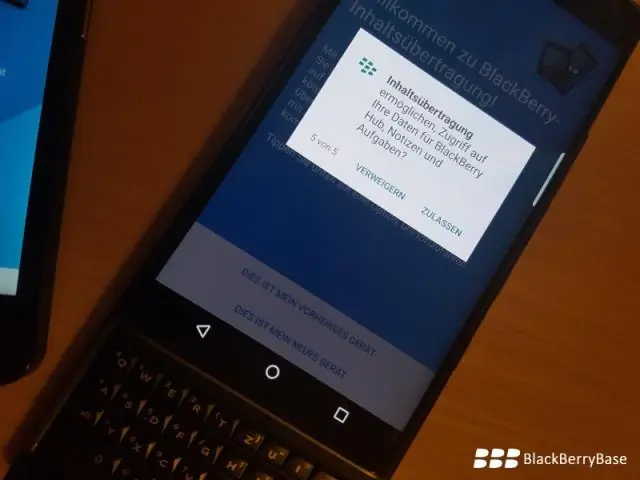

انقل المحتوى باستخدام Google Drive ™ على جهازك السابق ، في BlackBerry Content Transfer ، انقر فوق التالي. اضغط على التالي. قم بتسجيل الدخول إلى حساب Google ™ الخاص بك أو قم بإنشاء حساب Google ™ جديد. اضغط على السماح. حدد نوع البيانات التي تريد نقلها إلى جهازك الجديد ، ثم انقر فوق ابدأ. آخر تعديل: 2025-01-22 17:01

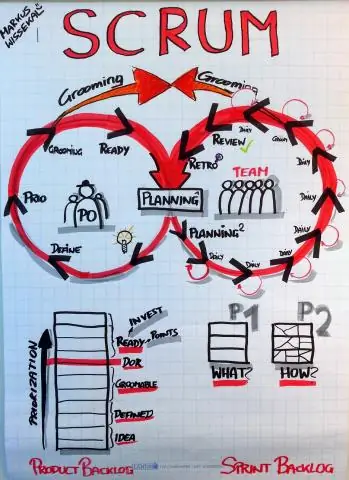

ظهرت الورقة الأولى عن Scrum في Harvard Business Review في يناير 1986. بدأت فرق البرمجيات في استخدام عملية Scrum agile في عام 1993. بدأت العمليات الرشيقة الأخرى بالظهور بعد ذلك بوقت قصير ولكن مصطلح "Agile" تم تطبيقه لأول مرة على Scrum والعمليات المماثلة في أوائل عام 2001. آخر تعديل: 2025-01-22 17:01

لا يحتوي مركز تحميل نوع العروة الرئيسي على قاطع دائرة رئيسي. يشار أحيانًا إلى مراكز تحميل العروة الرئيسية على أنها لوحات إضافية أو ثانوية أو في نهاية المطاف. تتم إضافة هذه اللوحات عندما تكون جميع فتحات الدائرة في مركز تحميل القاطع الرئيسي ممتلئة أو عندما تكون اللوحة البعيدة مطلوبة. آخر تعديل: 2025-01-22 17:01

تقنية المراسلة الفورية (IM) هي نوع من الدردشة عبر الإنترنت توفر نقلًا نصيًا في الوقت الفعلي عبر الإنترنت. يعمل برنامج مراسلة LAN بطريقة مماثلة عبر شبكة المنطقة المحلية. أغلقت منصات المراسلة الفورية الأكثر شيوعًا ، مثل AIM ، في عام 2017 ، وتم دمج Windows Live Messenger في Skype. آخر تعديل: 2025-01-22 17:01

تعتبر المعلومات الصحية مثل التشخيصات ومعلومات العلاج ونتائج الاختبارات الطبية ومعلومات الوصفات الطبية معلومات صحية محمية بموجب HIPAA ، وكذلك أرقام التعريف الوطنية والمعلومات الديموغرافية مثل تواريخ الميلاد والجنس والعرق والاتصال والاتصال في حالات الطوارئ. آخر تعديل: 2025-01-22 17:01

أبراهام فون برنت ، الملقب بروم بونز ، الخاطب الآخر لكاترينا. الفارس مقطوع الرأس ، وهو جندي من هسه يشاع أنه يطارد سليبي هولو. آخر تعديل: 2025-01-22 17:01