تم تصميم أدوات تقييم الثغرات الأمنية للبحث تلقائيًا عن التهديدات الجديدة والحالية التي يمكن أن تستهدف تطبيقك. تشمل أنواع الأدوات ما يلي: ماسحات تطبيقات الويب التي تختبر وتحاكي أنماط الهجوم المعروفة. ماسحات البروتوكول التي تبحث عن البروتوكولات والمنافذ وخدمات الشبكة المعرضة للخطر. آخر تعديل: 2025-01-22 17:01

Samsung Galaxy S8 / S8 + - تعيين إشعارات شاشة القفل من الشاشة الرئيسية ، المس واسحب لأعلى أو لأسفل لعرض جميع التطبيقات. تنطبق هذه التعليمات على الوضع القياسي والتخطيط الافتراضي للشاشة الرئيسية. التنقل: الإعدادات> قفل الشاشة. انقر فوق الإخطارات. انقر فوق إخفاء المحتوى لتشغيله أو إيقاف تشغيله. انقر فوق إظهار الإخطارات من ثم انقر فوق كل التطبيقات لتشغيلها أو إيقاف تشغيلها. آخر تعديل: 2025-01-22 17:01

تُستخدم مرشحات التمليس Gaussian بشكل شائع لتقليل الضوضاء. اقرأ صورة في مساحة العمل. عادة ما تكون المرشحات الغاوسية متناحرة ، أي أن لها نفس الانحراف المعياري على طول كلا البعدين. يمكن ترشيح صورة بواسطة مرشح غاوسي الخواص عن طريق تحديد قيمة قياسية لـ Sigma. آخر تعديل: 2025-01-22 17:01

بينما يكون ضوء الأشعة تحت الحمراء غير مرئي للعين المجردة ، يمكنك استخدام بعض الأدوات المختلفة لمشاهدته. إن أبسط طريقة لعرض ضوء الأشعة تحت الحمراء هي باستخدام جهاز تحكم عن بعد أثناء النظر من خلال الكاميرا ، ولكن يمكنك أيضًا صنع نظارات الأشعة تحت الحمراء بنفسك. آخر تعديل: 2025-01-22 17:01

استرجاع الذاكرة هو عملية تذكر المعلومات المخزنة في الذاكرة طويلة المدى. للتذكير ، يجب استرجاع المعلومات من الذكريات. تقديراً ، فإن تقديم حافز خارجي مألوف يوفر إشارة إلى أن المعلومات قد تمت رؤيتها من قبل. آخر تعديل: 2025-01-22 17:01

جهاز العرض الفني Artograph TRACER هو جهاز عرض غير شفاف ، مما يعني أنه يعمل عن طريق تسليط ضوء ساطع على صورة ورقية ثم يعرض تلك الصورة. مطلوب غرفة مظلمة. آخر تعديل: 2025-01-22 17:01

مؤثر. اسم. شخص تجاري يستخدم وسائل التواصل الاجتماعي للترويج للمنتجات أو الخدمات أو التوصية بها حتى يشتريها الآخرون أو يستخدمونها. آخر تعديل: 2025-01-22 17:01

ضبط كثافة الطباعة من الشاشة الرئيسية ، حدد القائمة واضغط على زر موافق. ترى هذه الشاشة: اضغط على أزرار الأسهم لتحديد Plain Paper DensitySetting واضغط على زر OK. ترى هذه الشاشة: اضغط على أزرار الأسهم لتحديد +1 أو +2 واضغط على زر موافق. آخر تعديل: 2025-01-22 17:01

على سبيل المثال ، يمكنك تشغيل Windows على جهاز Mac أو يمكنك تثبيت Linux على جهاز يعمل بنظام Windows 7 باستخدام برنامج Virtualization. من الناحية الفنية ، سيكون Linux هو نظام التشغيل "الضيف" بينما يعتبر "Windows" هو نظام التشغيل المضيف. وبخلاف برنامج VMware ، يمكنك أيضًا تشغيل VirtualBox لتشغيل Linux داخل windows. آخر تعديل: 2025-01-22 17:01

Samsung Galaxy A8 (2016) Exynos 7 Octa (7420) Exynos Modem 333. 5.7 'FHD (1920x1080) Super AMOLED. AndroidOS 3GB RAM ، 32GB Storage + Samsung Galaxy J7 (2016) Exynos 7 Octa (7870) 5.5'HD (1280x720) Super AMOLED. نظام التشغيل Android 6.0. هاتف Samsung Galaxy S7 edge. Exynos 8 Octa (8890) 5.5 'QuadHD Super AMOLED. 2560 × 1440، حافة الشاشة. آخر تعديل: 2025-01-22 17:01

يعد اختبار الواجهة الخلفية نوعًا من الاختبارات التي تتحقق من طبقة التطبيق وقاعدة البيانات لبنية المستوى الثالث. في تطبيق برمجي معقد مثل تخطيط موارد المؤسسات (ERP) ، يستلزم الاختبار الخلفي التحقق من منطق الأعمال في طبقة التطبيق. بالنسبة للتطبيقات الأكثر بساطة ، يتحقق اختبار الواجهة الخلفية من جانب الخادم أو قاعدة البيانات. آخر تعديل: 2025-01-22 17:01

هل تريد التصدير إلى ملف؟ انقر بزر الماوس الأيمن فوق مجموعة نتائج أو جدول أو طريقة عرض ، وحدد تفريغ البيانات | إلى ملف. انقر بزر الماوس الأيمن فوق استعلام ، وانقر فوق تنفيذ إلى ملف وحدد نوع الملف الذي تريد استخدامه للتصدير (على سبيل المثال ، مفصول بفواصل (CSV)). على شريط الأدوات ، انقر فوق رمز Dump Data () وحدد To File. آخر تعديل: 2025-01-22 17:01

من القائمة ملف ، انقر فوق فتح. حدد موقع المستند الذي مسحته ضوئيًا ، ثم انقر فوق فتح. بعد تشغيل Microsoft Office Document Imaging ، اضغط على CTRL + A لتحديد المستند بأكمله ، ثم اضغط على CTRL + C. ابدأ تشغيل Microsoft Office Word. آخر تعديل: 2025-01-22 17:01

رمز الوصول عبارة عن سلسلة غير شفافة تحدد مستخدمًا أو تطبيقًا أو صفحة ويمكن أن يستخدمها التطبيق لإجراء استدعاءات واجهة برمجة تطبيقات الرسم البياني. عندما يتصل شخص ما بتطبيق ما باستخدام تسجيل الدخول إلى Facebook ويوافق على طلب الأذونات ، يحصل التطبيق على رمز وصول يوفر وصولاً مؤقتًا وآمنًا إلى واجهات برمجة تطبيقات Facebook. آخر تعديل: 2025-01-22 17:01

فيديو بهذه الطريقة ، ما هو مقبس الإنترنت؟ تعرف على ماهية منافذ Ethernet وأين يتم استخدامها ميناء (وتسمى أيضًا أ جاك أو المقبس) عبارة عن فتحة في معدات شبكة الكمبيوتر التي يتم توصيل كبلات Ethernet بها. وبالمثل ، كيف يمكنني تحويل مقبس هاتفي إلى إيثرنت؟ إلى يتحول أ مقبس الهاتف في مقبس إيثرنت يمكن توصيله بجهاز كمبيوتر ، قم بتثبيت مودم DSL باستخدام الهاتف جاك في منزلك.. آخر تعديل: 2025-01-22 17:01

Firebase هي الواجهة الخلفية كخدمة (BaaS) التي توفر ميزة لمطوري الأجهزة المحمولة الذين يستخدمون React Native لتطوير تطبيقات الهاتف المحمول. بصفتك مطور React Native ، باستخدام Firebase ، يمكنك البدء في إنشاء MVP (الحد الأدنى من المنتجات القابلة للتطبيق) ، مع الحفاظ على انخفاض التكاليف وإنشاء نماذج أولية للتطبيق بسرعة كبيرة. آخر تعديل: 2025-01-22 17:01

أرقام الكاتالونية. الأرقام الكاتالونية هي سلسلة من الأعداد الصحيحة الموجبة التي تظهر في العديد من مشاكل العد في التوافقية. يحسبون أنواعًا معينة من المسارات الشبكية والتباديل والأشجار الثنائية والعديد من الكائنات الاندماجية الأخرى. آخر تعديل: 2025-01-22 17:01

يتميز Windows بأمر Bridge Connections ، والذي يسمح لك بالوصول إلى شبكتين منفصلتين على جهاز كمبيوتر واحد. على سبيل المثال ، إذا كان لديك جهاز كمبيوتر محمول به اتصالات سلكية ولاسلكية وكنت تستخدم كلاهما ، فيمكنك توصيل هذه الاتصالات بحيث يمكن للكمبيوتر المحمول الخاص بك الوصول إلى أجهزة الكمبيوتر على كلتا الشبكتين. آخر تعديل: 2025-01-22 17:01

أفضل 10 برامج تحرير نصوص لنظام Linux Desktop VIM. إذا كنت تشعر بالملل من استخدام محرر "vi" الافتراضي في نظام التشغيل Linux وتريد تحرير النص الخاص بك في محرر نصوص متقدم مليء بالأداء القوي والكثير من الخيارات ، فإن vim هو خيارك الأفضل. جني. محرر نصوص سامية. اقواس. جدت. كيت. كسوف. Kwrite. آخر تعديل: 2025-01-22 17:01

اجعل ملف PDF قابلاً للبحث باستخدام Adobe Acrobat افتح الملف الممسوح ضوئيًا في Adobe Acrobat (مثل Adobe Acrobat ProDC). انتقل إلى Tools> Enhance Scans> Recognize Text> InThis File. انقر فوق التعرف على النص وسيبدأ Adobe في معالجة التعرف الضوئي على الحروف في المستند. انتقل إلى ملف> حفظ ، ستجد ملف PDF قابلاً للبحث على نظام Mac. آخر تعديل: 2025-01-22 17:01

اللغة الأم: جافا. آخر تعديل: 2025-01-22 17:01

سنرشدك للبحث عن معالج البحث في Access 2007/2010/2013: انقر فوق علامة التبويب ورقة البيانات ؛ انتقل إلى مجموعة الحقول والأعمدة ؛ انقر فوق زر عمود البحث ؛ ثم سيظهر مربع حوار معالج البحث. آخر تعديل: 2025-01-22 17:01

أنواع الملفات توقيع الملف هو تسلسل فريد لتعريف البايتات المكتوبة في رأس الملف. في نظام Windows ، عادةً ما يتم تضمين توقيع الملف في أول 20 بايت من الملف. أنواع الملفات المختلفة لها توقيعات ملفات مختلفة ؛ على سبيل المثال ، ملف صورة Windows Bitmap (. آخر تعديل: 2025-01-22 17:01

الرجاء اتباع هذه الخطوات: قم بإيقاف تشغيل جهاز Mac الخاص بك. أعد تشغيل جهاز Mac الخاص بك واضغط مع الاستمرار على مفتاحي الخيار + R فورًا بعد بدء تشغيل Apple. عند بدء تشغيل جهاز الكمبيوتر الخاص بك ، سترى قائمة OS Xutilities. حدد Disk Utility وانقر فوق متابعة. حدد قرص بدء التشغيل الخاص بك. انقر فوق إصلاح القرص. ثم أعد تشغيل جهاز Mac الخاص بك. آخر تعديل: 2025-01-22 17:01

الموجهات ومعززات الواي فاي | كوستكو. آخر تعديل: 2025-01-22 17:01

كيفية إدراج أو تغيير تاريخ في خلية باستخدام التقويم المنبثق حدد خلية. في مجموعة التاريخ / الوقت ، انقر فوق الزر "إدراج التاريخ"> سيتم قائمة منسدلة منتقي التاريخ بجوار الخلية. اختر التاريخ الذي تريده من التقويم> تم. آخر تعديل: 2025-01-22 17:01

PowerColor هو تعديل جديد يتيح لك الاستمتاع بتدرج ألوان يتراوح من الأخضر (مشحون بالكامل) إلى الأحمر (فارغ). مع انخفاض مستوى طاقة بطارية جهاز iPhone الخاص بك ، سيتغير لون مؤشر البطارية بمهارة ليمثل النطاق المناسب للشحن المتبقي. آخر تعديل: 2025-01-22 17:01

على عكس العشب العضوي ، لا يمتص العشب الصناعي أجزاء معينة من بول الكلب وفضلاته. لن يتضرر العشب الصناعي من فضلات الكلاب أو البول. يتدفق بول الكلب بعيدًا ، على غرار مياه الأمطار ، لذلك لا داعي للقلق بشأن التراكم. إزالة النفايات وغسل المنطقة بالخرطوم سيقضي على الفوضى العالقة. آخر تعديل: 2025-01-22 17:01

يعد تطبيق AWS Lambda مزيجًا من وظائف Lambda ومصادر الأحداث والموارد الأخرى التي تعمل معًا لأداء المهام. يمكنك استخدام AWS CloudFormation والأدوات الأخرى لتجميع مكونات التطبيق الخاص بك في حزمة واحدة يمكن نشرها وإدارتها كمورد واحد. آخر تعديل: 2025-01-22 17:01

يتم تصنيف اختبارات AP في College Board على منحنى ، حيث يتم تعيين مجموعة من الدرجات لكل درجة ، تتراوح من 5 إلى 1 (يمكن مقارنتها بنظام A-to-F). يضمن التقدير على المنحنى توزيع الدرجات بالتساوي ؛ من المستحيل للجميع الحصول على نفس الدرجة. آخر تعديل: 2025-01-22 17:01

يتم دائمًا تمرير الوسيطات في Java بقيمة. أثناء استدعاء الأسلوب ، يتم إنشاء نسخة من كل وسيطة ، سواء كانت قيمة أو مرجعًا ، في ذاكرة المكدس والتي يتم تمريرها بعد ذلك إلى الطريقة. عندما نمرر كائنًا ، يتم نسخ المرجع الموجود في ذاكرة المكدس ويتم تمرير المرجع الجديد إلى الطريقة. آخر تعديل: 2025-01-22 17:01

داتافريم. DataFrame عبارة عن بنية بيانات ذات بعدين مع أعمدة من المحتمل أن تكون مختلفة. يمكنك التفكير في الأمر مثل جدول بيانات أو جدول SQL ، أو إملاء من كائنات السلسلة. إنه بشكل عام أكثر كائن الباندا شيوعًا. آخر تعديل: 2025-01-22 17:01

لا يمكن نقل المثيلات الموجودة بين حسابات AWS. بدلاً من ذلك ، يمكنك ترحيل صورة EC2 يدويًا من حساب AWS إلى آخر. أولاً ، قم بإنشاء Amazon Machine Image (AMI) بناءً على مثيل EC2 الأصلي من حساب المصدر. آخر تعديل: 2025-01-22 17:01

تتوفر أوامر ReSharper في قائمة السياق للمحرر ، و Solution Explorer ، ونوافذ Visual Studio الأخرى. لاحظ أنه بشكل افتراضي ، يخفي ReSharper أيضًا عناصر Visual Studio المتجاوزة (على سبيل المثال ، أوامر إعادة البناء والتنقل) في هذه القوائم. آخر تعديل: 2025-01-22 17:01

انقر فوق "Windows Media Player" ضمن "البرامج الموصى بها". حدد المربع "استخدم دائمًا البرنامج المحدد لفتح هذا النوع من الملفات" ، ثم انقر فوق "موافق" أسفل الشاشة للعودة إلى قائمة الخصائص. انقر فوق "تطبيق" ، ثم "موافق". الآن ، يتم فتح جميع صور GIF المتحركة في Windows Media Player افتراضيًا. آخر تعديل: 2025-01-22 17:01

تأتي تركيبات SharkBite التي تتراوح أحجامها من 3/8 بوصة إلى 1 بوصة مع بطانة أنبوب متكاملة مثبتة مسبقًا للاستخدام مع أنابيب PEX. أحجام SharkBite من 1 إلى 1/4 بوصة إلى 2 بوصة لا تأتي مع بطانات أنبوبية مثبتة مسبقًا وتباع بشكل منفصل. آخر تعديل: 2025-01-22 17:01

ثلاث طرق لإعادة تدوير الهواتف المحمولة باستخدام Oxfam Recycle في أي متجر من متاجر Oxfam. ابحث عن متجرك المحلي. إذا كان لديك ما يصل إلى 5 هواتف محمولة للتبرع بها ، فيرجى أخذها إلى متجر أوكسفام المحلي أو زيارة fonebank.com/oxfam. قم بزيارة fonebank.com/oxfam. آخر تعديل: 2025-01-22 17:01

تُرجع الدالة option () عنصرًا عشوائيًا من التسلسل غير الفارغ. يمكننا استخدام وظيفة الاختيار () لاختيار كلمة مرور عشوائية من قائمة الكلمات ، واختيار عنصر عشوائي من البيانات المتاحة. هنا يمكن أن يكون التسلسل عبارة عن قائمة ، سلسلة ، مجموعة. قيمة الإرجاع: -تعيد هذه الوظيفة عنصرًا واحدًا من التسلسل. آخر تعديل: 2025-01-22 17:01

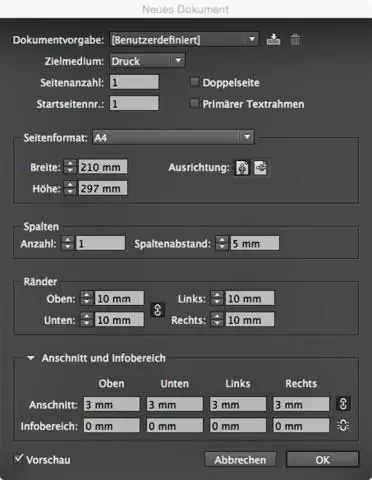

تحديد الإعدادات المسبقة للمستند يمكنك حفظ إعدادات المستند لحجم الصفحة والأعمدة والهوامش ومساحات التسييل والارتفاع التقريبي في إعداد مسبق لتوفير الوقت وضمان الاتساق عند إنشاء مستندات مماثلة. اختر File> Document Presets> Define. آخر تعديل: 2025-01-22 17:01

يمكن لأي وكالة يعينها الرئيس إنشاء معلومات سرية إذا كانت تفي بمعايير المحتوى ؛ كل وكالة مسؤولة عن الحفاظ على وثائقها الخاصة ورفع السرية عنها. آخر تعديل: 2025-01-22 17:01