جدول المحتويات:

- مؤلف Lynn Donovan donovan@answers-technology.com.

- Public 2024-01-18 08:21.

- آخر تعديل 2025-01-22 17:15.

أهم عشرة ثغرات أمنية للأجهزة اللاسلكية والأجهزة المحمولة

- أجهزة توجيه WiFi الافتراضية. بشكل افتراضي ، يتم شحن أجهزة التوجيه اللاسلكية في حالة غير آمنة.

- نقاط الوصول المارقة .

- التكوين اللاسلكي صفر.

- يستغل البلوتوث.

- نقاط ضعف WEP.

- مسح كلمات مرور تشفير النص.

- كود ضار.

- التشغيل التلقائي.

بهذه الطريقة ، ما هي التهديدات الأمنية الرئيسية التي تواجه شبكات المنطقة المحلية اللاسلكية؟

التهديدات اللاسلكية الشائعة نقاط الوصول المارقة / الشبكات المخصصة . الحرمان من الخدمة . مشاكل التكوين (تكوينات خاطئة / تكوينات غير كاملة) الالتقاط السلبي.

ثانيًا ، ما هي خاصية WLAN التي تجعلها عرضة لمجموعة مختلفة من الهجمات من شبكات LAN السلكية؟ عدم قدرتنا على احتواء إشارات الراديو بشكل فعال يصنع ال WLAN عرضة لمجموعة مختلفة من الهجمات من الشبكات المحلية السلكية.

يجب أن تعرف أيضًا ، ما هو الهجوم الأكثر شيوعًا ضد الشبكات اللاسلكية؟

شم الحزم: اعتراض استنشاق حزم البيانات غير المشفرة هو أحد ملفات الهجمات اللاسلكية الأكثر شيوعًا . هؤلاء هجمات الشبكات اللاسلكية الشائعة تعتبر سهلة على أجهزة التوجيه القديمة ، مثل تلك التي تستخدم تشفير WEP.

لماذا تعتبر الشبكات المحلية وشبكات Wi Fi عرضة للقراصنة؟

الشبكات المحلية وواي - شبكات Fi نكون معرض لأنه يمكن لأي شخص الوصول إليها إذا لم يتم تأمينها بشكل صحيح. أ عالي التأثر ل واي - شبكات Fi ربما تستخدم كلمة مرور تشفير ضعيفة أو معدومة أو حتى كلمة مرور يسهل تخمينها.

موصى به:

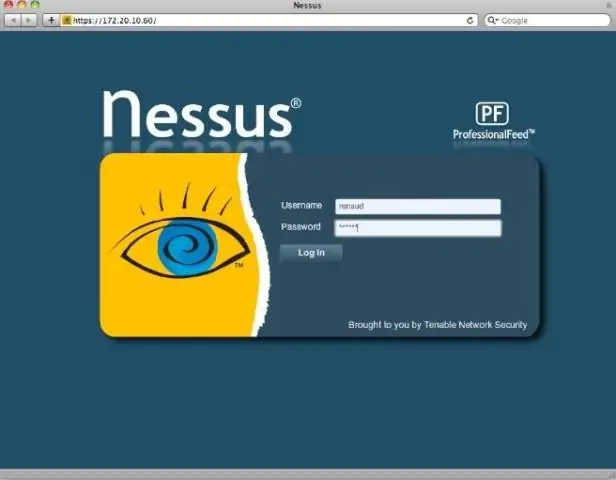

ماذا تفعل أداة فحص نقاط الضعف Nessus؟

Nessus هي أداة فحص أمان عن بُعد ، تقوم بمسح جهاز كمبيوتر وإصدار تنبيه إذا اكتشفت أي ثغرات يمكن أن يستخدمها المتسللون الضارون للوصول إلى أي جهاز كمبيوتر قمت بتوصيله بشبكة

لماذا نحتاج إلى إدارة نقاط الضعف؟

إدارة الثغرات الأمنية هي ممارسة البحث الاستباقي وإصلاح نقاط الضعف المحتملة في أمان شبكة المؤسسة. الهدف الأساسي هو تطبيق هذه الإصلاحات قبل أن يتمكن المهاجم من استخدامها لإحداث خرق للأمن السيبراني

ما هي الأداة المعروفة للبحث عن نقاط الضعف؟

أداة Nessus عبارة عن ماسح ضوئي للثغرات الأمنية يحمل علامة تجارية وحاصل على براءة اختراع تم إنشاؤه بواسطة Tenable Network Security. تم تثبيته واستخدامه من قبل ملايين المستخدمين في جميع أنحاء العالم لتقييم نقاط الضعف ومشاكل التكوين وما إلى ذلك

كيف يمكن أن تسبب التهديدات نقاط الضعف؟

تشمل الأمثلة الشائعة على نقاط الضعف ما يلي: عدم وجود تحكم مناسب في الوصول إلى المبنى. البرمجة النصية عبر المواقع (XSS) حقن SQL. نقل Cleartext للبيانات الحساسة. عدم التحقق من الإذن بالموارد الحساسة. عدم تشفير البيانات الحساسة في حالة السكون

ما الأداة التي يمكنك استخدامها لاكتشاف نقاط الضعف أو التكوينات الخاطئة الخطيرة على أنظمتك وشبكتك؟

أداة فحص الثغرات الأمنية هي أداة تقوم بفحص الشبكة والأنظمة بحثًا عن نقاط الضعف أو التكوينات الخاطئة التي تمثل خطرًا أمنيًا