جدول المحتويات:

- مؤلف Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:43.

- آخر تعديل 2025-01-22 17:16.

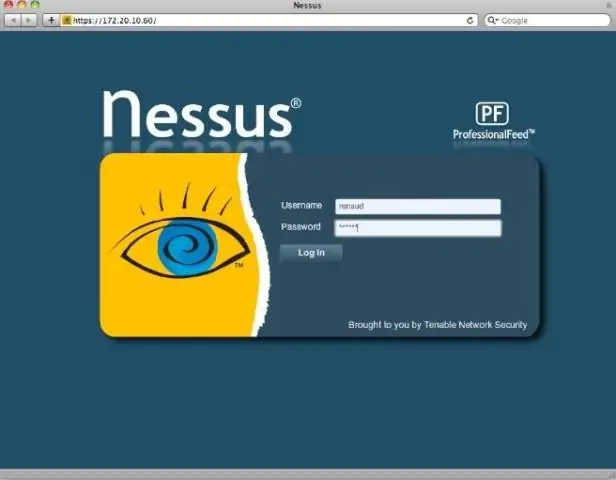

نيسوس أداة هي علامة تجارية وحاصلة على براءة اختراع الماسح الضوئي تم إنشاؤها بواسطة Tenable Network Security. تم تثبيته واستخدامه من قبل ملايين المستخدمين في جميع أنحاء العالم من أجل عالي التأثر التقييم وقضايا التكوين وما إلى ذلك.

في هذا الصدد ، ما هو أفضل ماسح للثغرات الأمنية؟

أفضل أدوات فحص الثغرات الأمنية

- نيسوس.

- سكايبوكس.

- خدمة الأمن المدارة من Alibaba Cloud.

- ميتاسبلويت.

- Netsparker.

- تجشؤ.

- ماسح الثغرات الأمنية Acunetix. Acunetix هي أداة أخرى تقوم فقط بمسح التطبيقات المستندة إلى الويب.

- Nmap. Nmap هو ماسح ضوئي للمنافذ يساعد أيضًا في اختبار القلم عن طريق تحديد أفضل المناطق لاستهدافها في الهجوم.

قد يتساءل المرء أيضًا ، أي من أدوات الثغرات الأمنية استخدمتها على شبكتك؟ أفضل أدوات فحص الثغرات الأمنية في الشبكة

- مدير تكوين شبكة SolarWinds (نسخة تجريبية مجانية)

- ManageEngine Vulnerability Manager Plus (نسخة تجريبية مجانية)

- مراقبة ثغرات شبكة Paessler باستخدام PRTG (نسخة تجريبية مجانية)

- OpenVAS.

- محلل الأمان الأساسي لـ Microsoft.

- إصدار مجتمع Retina Network Scanner.

هنا ، ماذا يفعل ماسح الثغرات الأمنية؟

فحص الضعف هو فحص لنقاط الاستغلال المحتملة على جهاز كمبيوتر أو شبكة لتحديد الثغرات الأمنية. أ عالي التأثر يكتشف المسح ويصنف نقاط ضعف النظام في أجهزة الكمبيوتر والشبكات ومعدات الاتصالات ويتنبأ بفعالية الإجراءات المضادة.

ما هي أداة تقييم الضعف؟

تقييم الضعف تم تصميم الأدوات للبحث تلقائيًا عن التهديدات الجديدة والحالية التي يمكن أن تستهدف تطبيقك. تشمل أنواع الأدوات ما يلي: ماسحات تطبيقات الويب التي تختبر وتحاكي أنماط الهجوم المعروفة. ماسحات البروتوكول التي تبحث عن البروتوكولات والمنافذ وخدمات الشبكة المعرضة للخطر.

موصى به:

ماذا تفعل أداة فحص نقاط الضعف Nessus؟

Nessus هي أداة فحص أمان عن بُعد ، تقوم بمسح جهاز كمبيوتر وإصدار تنبيه إذا اكتشفت أي ثغرات يمكن أن يستخدمها المتسللون الضارون للوصول إلى أي جهاز كمبيوتر قمت بتوصيله بشبكة

ما هي بعض نقاط الضعف المرتبطة بوجود شبكة LAN لاسلكية؟

أهم عشرة أجهزة توجيه افتراضية لنقاط الضعف الأمنية اللاسلكية والجوالة. بشكل افتراضي ، يتم شحن أجهزة التوجيه اللاسلكية في حالة غير آمنة. نقاط الوصول المارقة. التكوين اللاسلكي صفر. يستغل البلوتوث. نقاط ضعف WEP. مسح كلمات مرور تشفير النص. كود ضار. التشغيل التلقائي

لماذا نحتاج إلى إدارة نقاط الضعف؟

إدارة الثغرات الأمنية هي ممارسة البحث الاستباقي وإصلاح نقاط الضعف المحتملة في أمان شبكة المؤسسة. الهدف الأساسي هو تطبيق هذه الإصلاحات قبل أن يتمكن المهاجم من استخدامها لإحداث خرق للأمن السيبراني

كيف يمكن أن تسبب التهديدات نقاط الضعف؟

تشمل الأمثلة الشائعة على نقاط الضعف ما يلي: عدم وجود تحكم مناسب في الوصول إلى المبنى. البرمجة النصية عبر المواقع (XSS) حقن SQL. نقل Cleartext للبيانات الحساسة. عدم التحقق من الإذن بالموارد الحساسة. عدم تشفير البيانات الحساسة في حالة السكون

ما الأداة التي يمكنك استخدامها لاكتشاف نقاط الضعف أو التكوينات الخاطئة الخطيرة على أنظمتك وشبكتك؟

أداة فحص الثغرات الأمنية هي أداة تقوم بفحص الشبكة والأنظمة بحثًا عن نقاط الضعف أو التكوينات الخاطئة التي تمثل خطرًا أمنيًا