جدول المحتويات:

- مؤلف Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:43.

- آخر تعديل 2025-01-22 17:16.

أ عالي التأثر الماسح الضوئي يكون أ أداة الذي - التي إرادة مسح أ شبكة الاتصال و الأنظمة البحث عن نقاط الضعف أو تكوينات خاطئة التي تمثل مخاطرة أمنية.

بجانب ذلك ، أي من أدوات الثغرات الأمنية استخدمتها على شبكتك؟

أفضل أدوات فحص الثغرات الأمنية في الشبكة

- مدير تكوين شبكة SolarWinds (نسخة تجريبية مجانية)

- ManageEngine Vulnerability Manager Plus (نسخة تجريبية مجانية)

- مراقبة ثغرات شبكة Paessler باستخدام PRTG (نسخة تجريبية مجانية)

- OpenVAS.

- محلل الأمان الأساسي لـ Microsoft.

- إصدار مجتمع Retina Network Scanner.

بعد ذلك ، السؤال هو ، ما هي نقاط الضعف كيف تحددها؟ نقاط الضعف هي طرق محددة يمكن لوكلاء التهديد استغلالها إلى مهاجمة أصول المعلومات. يستطيعون المحددة من خلال وجود فريق من الأفراد ذوي الخلفيات المختلفة لتبادل الأفكار حول جميع التهديدات المحتملة والطرق التي يمكن بها استرداد المعلومات.

بهذه الطريقة ، كيف تحدد التهديدات ونقاط الضعف في البنية التحتية لتكنولوجيا المعلومات؟

الإجراءات الرئيسية

- افهم الهجمات الشائعة. تأتي الهجمات على شبكتك وداخلها بأشكال مختلفة.

- جرد نقاط الضعف الخاصة بك. ضع قائمة كاملة بنقاط الضعف المحتملة.

- استخدم أدوات فحص الثغرات الأمنية. توجد العديد من الأدوات للتحقق من حالة الأمان الحالية لشبكتك.

- تقييم المخاطر.

ما هي الخطوة الأولى في إجراء تقييم المخاطر الأمنية؟

ال الخطوة الأولى في ال تقييم المخاطر تتمثل العملية في تعيين قيمة / وزن لكل أصل محدد حتى نتمكن من تصنيفها فيما يتعلق بالقيمة التي يضيفها كل أصل إلى المؤسسة.

- ما الأصول التي نحتاج إلى حمايتها؟

- كيف يتم تهديد هذه الأصول؟

- ماذا يمكننا أن نفعل لمواجهة هذه التهديدات؟

موصى به:

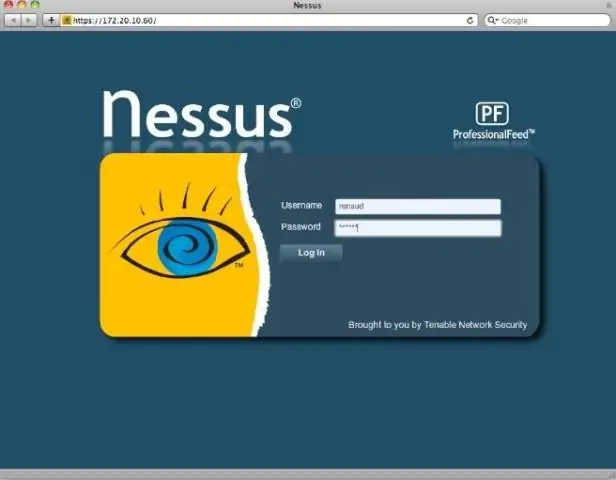

ماذا تفعل أداة فحص نقاط الضعف Nessus؟

Nessus هي أداة فحص أمان عن بُعد ، تقوم بمسح جهاز كمبيوتر وإصدار تنبيه إذا اكتشفت أي ثغرات يمكن أن يستخدمها المتسللون الضارون للوصول إلى أي جهاز كمبيوتر قمت بتوصيله بشبكة

ما هي بعض نقاط الضعف المرتبطة بوجود شبكة LAN لاسلكية؟

أهم عشرة أجهزة توجيه افتراضية لنقاط الضعف الأمنية اللاسلكية والجوالة. بشكل افتراضي ، يتم شحن أجهزة التوجيه اللاسلكية في حالة غير آمنة. نقاط الوصول المارقة. التكوين اللاسلكي صفر. يستغل البلوتوث. نقاط ضعف WEP. مسح كلمات مرور تشفير النص. كود ضار. التشغيل التلقائي

ما الأداة التي يمكن استخدامها لإنشاء رموز وشاشات البداية لجميع الأجهزة المدعومة؟

واحدة من أروع الأشياء في Ionic هي أداة الموارد التي توفرها لتوليد تلقائيًا جميع شاشات البداية والأيقونات التي تحتاجها. حتى إذا كنت لا تستخدم Ionic ، فسيكون من المفيد التثبيت فقط لاستخدام هذه الأداة ثم نقل شاشات البداية والأيقونات إلى مشروعك الفعلي

ما الأداة التي يمكن استخدامها لإضافة حزم إلى صورة Windows 10 غير المتصلة بالإنترنت؟

خدمة نشر الصور وإدارتها (DISM.exe) هي أداة سطر أوامر تُستخدم لتحديث صور Windows® غير المتصلة بالإنترنت

ما هي الأداة المعروفة للبحث عن نقاط الضعف؟

أداة Nessus عبارة عن ماسح ضوئي للثغرات الأمنية يحمل علامة تجارية وحاصل على براءة اختراع تم إنشاؤه بواسطة Tenable Network Security. تم تثبيته واستخدامه من قبل ملايين المستخدمين في جميع أنحاء العالم لتقييم نقاط الضعف ومشاكل التكوين وما إلى ذلك