جدول المحتويات:

- مؤلف Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:43.

- آخر تعديل 2025-01-22 17:16.

تشمل الأمثلة الشائعة على نقاط الضعف ما يلي:

- عدم وجود التحكم المناسب في الوصول إلى المبنى.

- البرمجة النصية عبر المواقع (XSS)

- حقن SQL.

- نقل Cleartext للبيانات الحساسة.

- عدم التحقق من الإذن بالموارد الحساسة.

- عدم تشفير البيانات الحساسة في حالة السكون.

بالنظر إلى ذلك ، ما هي التهديدات الأمنية ونقاط الضعف؟

مقدمة. أ تهديد و أ عالي التأثر ليست واحدة ونفس الشيء. أ تهديد هو شخص أو حدث لديه القدرة على التأثير على مورد ذي قيمة بطريقة سلبية. أ عالي التأثر هي نوعية المورد أو بيئته التي تسمح لـ تهديد لكي تتحقق.

قد يتساءل المرء أيضًا ، ما هي أكثر نقاط الضعف شيوعًا للتهديدات البشرية؟ تشمل الثغرات الأمنية الأكثر شيوعًا في البرامج ما يلي:

- تشفير البيانات مفقود.

- حقن أوامر نظام التشغيل.

- حقن SQL.

- تجاوز سعة المخزن المؤقت.

- المصادقة مفقودة لوظيفة حرجة.

- التفويض مفقود.

- تحميل غير مقيد لأنواع الملفات الخطيرة.

- الاعتماد على المدخلات غير الموثوق بها في القرار الأمني.

وبالمثل ، هل الثغرات أكثر أهمية من التهديدات؟

يتجلى هذا التحول في نموذج Beyond Corp من Google ، حيث لا يمنح الاتصال عبر شبكة الشركة أي امتيازات خاصة. للتلخيص: في الأمن السيبراني الحديث ، التهديدات نكون اكثر اهمية من نقاط الضعف لأنها أسهل في التعرف عليها والقيام بشيء حيالها.

كيف يجد المخترقون نقاط الضعف؟

كما تم ذكره سابقا، قراصنة أول ابحث عن نقاط الضعف ليسمح لك بالدخول. بعد ذلك بحث نظام التشغيل (OS) نقاط الضعف ولأدوات المسح التي تبلغ عن هؤلاء نقاط الضعف . البحث عن نقاط الضعف خاص بنظام التشغيل بنفس سهولة كتابة عنوان URL والنقر على الرابط المناسب.

موصى به:

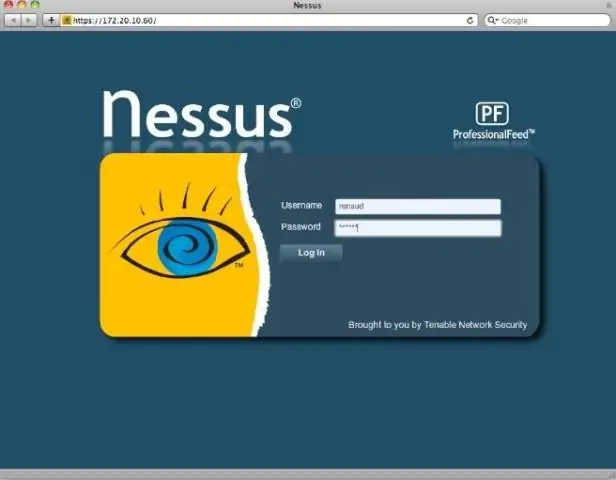

ماذا تفعل أداة فحص نقاط الضعف Nessus؟

Nessus هي أداة فحص أمان عن بُعد ، تقوم بمسح جهاز كمبيوتر وإصدار تنبيه إذا اكتشفت أي ثغرات يمكن أن يستخدمها المتسللون الضارون للوصول إلى أي جهاز كمبيوتر قمت بتوصيله بشبكة

ما هي بعض نقاط الضعف المرتبطة بوجود شبكة LAN لاسلكية؟

أهم عشرة أجهزة توجيه افتراضية لنقاط الضعف الأمنية اللاسلكية والجوالة. بشكل افتراضي ، يتم شحن أجهزة التوجيه اللاسلكية في حالة غير آمنة. نقاط الوصول المارقة. التكوين اللاسلكي صفر. يستغل البلوتوث. نقاط ضعف WEP. مسح كلمات مرور تشفير النص. كود ضار. التشغيل التلقائي

لماذا نحتاج إلى إدارة نقاط الضعف؟

إدارة الثغرات الأمنية هي ممارسة البحث الاستباقي وإصلاح نقاط الضعف المحتملة في أمان شبكة المؤسسة. الهدف الأساسي هو تطبيق هذه الإصلاحات قبل أن يتمكن المهاجم من استخدامها لإحداث خرق للأمن السيبراني

ما هي الأداة المعروفة للبحث عن نقاط الضعف؟

أداة Nessus عبارة عن ماسح ضوئي للثغرات الأمنية يحمل علامة تجارية وحاصل على براءة اختراع تم إنشاؤه بواسطة Tenable Network Security. تم تثبيته واستخدامه من قبل ملايين المستخدمين في جميع أنحاء العالم لتقييم نقاط الضعف ومشاكل التكوين وما إلى ذلك

ما الأداة التي يمكنك استخدامها لاكتشاف نقاط الضعف أو التكوينات الخاطئة الخطيرة على أنظمتك وشبكتك؟

أداة فحص الثغرات الأمنية هي أداة تقوم بفحص الشبكة والأنظمة بحثًا عن نقاط الضعف أو التكوينات الخاطئة التي تمثل خطرًا أمنيًا