في هروب الجهاز الظاهري ، يقوم المهاجم بتشغيل رمز على جهاز افتراضي يسمح لنظام التشغيل الذي يعمل بداخله بالاختراق والتفاعل مباشرة مع برنامج Hypervisor. يتيح VMescape للمهاجم الوصول إلى نظام التشغيل المضيف وجميع الأجهزة الافتراضية الأخرى التي تعمل على هذا المضيف. آخر تعديل: 2025-01-22 17:01

ج: لا ، أنابيب PEX غير مخصصة لتطبيقات الهواء المضغوط. آخر تعديل: 2025-01-22 17:01

Ntuser. يقوم ملف dat بتخزين معلومات ملف تعريف المستخدم المستخدمة لتكوين Windows لمستخدمين مختلفين ، والبيانات الموجودة في ntuser. يتم نسخ dat ذهابًا وإيابًا بين الملف وسجل Windows ، وهي قاعدة بيانات يستخدمها Windows للحفاظ على إعدادات نظام التشغيل والبرامج الأخرى على الكمبيوتر. آخر تعديل: 2025-01-22 17:01

تعد قواعد البيانات الموجهة نحو الأعمدة (المعروفة أيضًا باسم قواعد البيانات العمودية) أكثر ملاءمة لأحمال العمل التحليلية لأن تنسيق البيانات (تنسيق العمود) يفسح المجال لمعالجة استعلام أسرع - عمليات المسح والتجميع وما إلى ذلك. أعمدة) متجاورة. آخر تعديل: 2025-01-22 17:01

Cisco FabricPath هي تقنية مصممة للتغلب على قيود STP بما في ذلك قابلية التوسع والتقارب والفيضان غير الضروري. يتم تشغيل IS-IS في مستوى التحكم وللسبب نفسه ، يطلق عليه أيضًا توجيه الطبقة الثانية. آخر تعديل: 2025-01-22 17:01

يتم استخدام عبارة SQL DROP TABLE لإزالة تعريف الجدول وجميع البيانات والفهارس والمشغلات والقيود ومواصفات الأذونات لهذا الجدول. آخر تعديل: 2025-01-22 17:01

0001 = 1. 0010 = 2. البتة في الكود الثنائي تساوي مضاعفات 2. 2 ^ 0 ، 2 ^ 1 ، 2 ^ 2 ، 2 ^ 3 ، 2 ^ 4 إلخ. بمعنى آخر ، إذا كان هذا البت المحدد هو 1 هذا يعني أنك تحصل على الرقم الذي يمثله مضاعف. آخر تعديل: 2025-01-22 17:01

استيراد جهات الاتصال والعملاء المتوقعين كأعضاء حملة باستخدام Data Loader Open Data Loader. انقر فوق إدراج ثم تسجيل الدخول باستخدام بيانات اعتماد Salesforce الخاصة بك. حدد إظهار كل كائن Salesforce. حدد عضو الحملة (CampaignMember). انقر على "تصفح" ثم ابحث عن ملف CSV جاهز للاستيراد. انقر فوق التالي>. انقر فوق إنشاء خريطة أو تحريرها. آخر تعديل: 2025-01-22 17:01

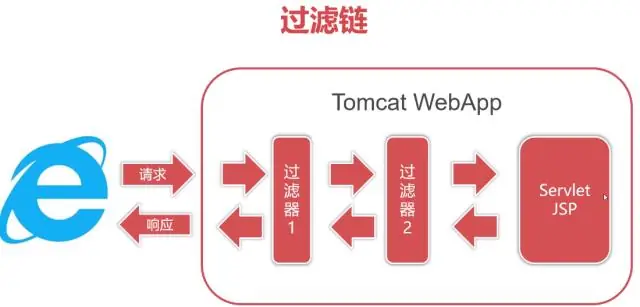

عامل التصفية هو فئة Java يتم استدعاؤها استجابة لطلب مورد في تطبيق ويب. تتضمن الموارد Java Servlets وصفحات JavaServer (JSP) والموارد الثابتة مثل صفحات HTML أو الصور. آخر تعديل: 2025-01-22 17:01

إذا كنت قادمًا من أحد طرازات Apple القديمة ، فلن يختفي أيضًا التنشيط القليل من بعض إمكانات التصوير الرئيسية للكاميرا. يحتوي كل من iPhone XS و iPhoneXS Max على كاميرا مزدوجة بدقة 12 ميجابكسل ، مما يوفر زاوية واسعة وعدسة تليفوتوغرافي. آخر تعديل: 2025-01-22 17:01

إدخال الماسح = الماسح الجديد (System.in) ؛ ينشئ كائنًا جديدًا من نوع Scanner من الإدخال القياسي للبرنامج (في هذه الحالة على الأرجح وحدة التحكم) و int i = input. nextInt () يستخدم nextIntMethod من ذلك الكائن ، والذي يسمح لك بإدخال بعض النصوص وسيتم تحليله في عدد صحيح. آخر تعديل: 2025-01-22 17:01

هذا يعني عادةً أنهم لم يدفعوا فاتورتهم أو إذا نفدت الدقائق المدفوعة مسبقًا. آخر تعديل: 2025-01-22 17:01

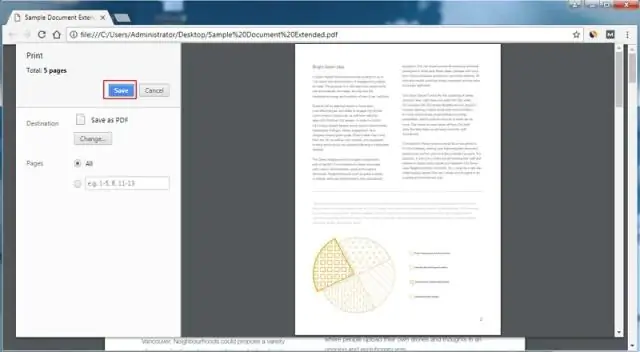

في مستند PDF ، انقر فوق أداة التحديد في شريط الأدوات ، كما هو موضح في الصورة التالية. بمجرد تحديد هذا الخيار ، قم بتمييز النص الذي تريد نسخه وانقر فوق تحرير ثم نسخ. الصق النص المنسوخ في معالج نصوص أو محرر نصوص آخر بالضغط مع الاستمرار على مفتاح Ctrl ومفتاح V على لوحة المفاتيح. آخر تعديل: 2025-01-22 17:01

إجابة مختصرة: لست بحاجة إلى درجة علمية في علوم الكمبيوتر أو أي درجة لتصبح مطور ويب ولكنك ستحتاج إلى إظهار لأصحاب العمل أنه يمكنك إنجاز المهمة. يجب أن تكون قادرًا على حل أنواع المشكلات التي يحتاجها مطورو الويب ، ومع ذلك قد تكون الشهادة ضرورية للحصول على وظيفة في شركات معينة. آخر تعديل: 2025-01-22 17:01

فيديو هنا ، كيف يعمل قفل SNIB؟ ال snib هو الزر الدائري الصغير في الليل مزلاج (ييل قفل ). يتحدث الناس عن ترك الباب على snib . ال snib هو تستخدم عادةً لترك الباب مفتوحًا ("على مزلاج ') وفي ليلة ما أقفال مزلاج ال snib يمكن استخدامها لإغلاق الباب في الليل لمنع أي شخص من الانزلاق قفل بالبلاستيك.. آخر تعديل: 2025-01-22 17:01

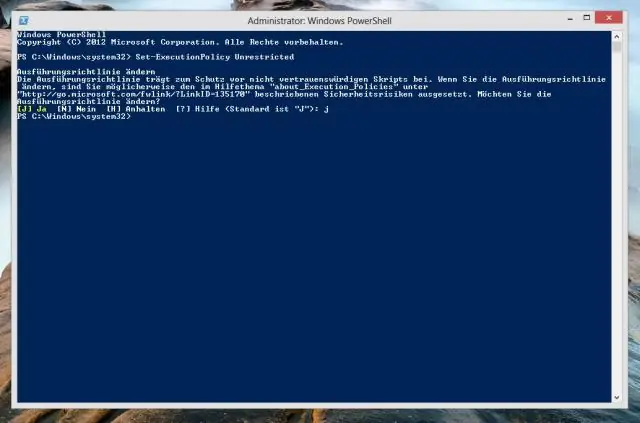

يدمج أمر Join-Path cmdlet مسارًا ومسارًا فرعيًا في مسار واحد. يوفر الموفر محددات المسار. آخر تعديل: 2025-01-22 17:01

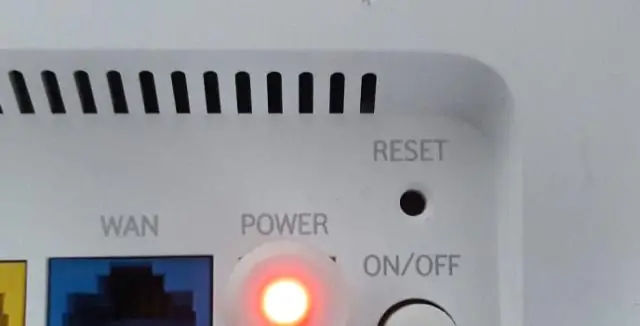

اضغط مع الاستمرار على زر إعادة الضبط الأحمر على اللوحة الخلفية لدبليو في بي. 4. استمر في الضغط على زر إعادة الضبط حتى يعرض مصباح حالة دبليو في بي الألوان التالية. آخر تعديل: 2025-01-22 17:01

يعد CMake Generator مسؤولاً عن كتابة ملفات الإدخال لنظام بناء أصلي. يجب تحديد واحد بالضبط من مولدات CMake لشجرة بناء لتحديد نظام البناء الأصلي الذي سيتم استخدامه. تعد مولدات CMake خاصة بالنظام الأساسي ، لذا قد يكون كل منها متاحًا فقط على أنظمة أساسية معينة. آخر تعديل: 2025-01-22 17:01

تحقق من حالة عروضك عن طريق تسجيل الدخول إلى HUDHomestore.com. في صفحة مراجعة عروض التسعير الخاصة بك ، انقر فوق الزر "بحث" لعرض قائمة بأحدث عروضك ومعرفة حالة عروض التسعير الخاصة بها. هناك ثمانية ردود مختلفة قد تتلقاها على عرض HUD للمنزل الخاص بك. آخر تعديل: 2025-01-22 17:01

خوارزمية التشفير ، أو التشفير ، هي وظيفة رياضية تستخدم في عملية التشفير وفك التشفير. تعمل خوارزمية التشفير جنبًا إلى جنب مع مفتاح - كلمة أو رقم أو عبارة - لتشفير النص العادي. نفس النص العادي يشفر إلى نص مشفر مختلف بمفاتيح مختلفة. آخر تعديل: 2025-01-22 17:01

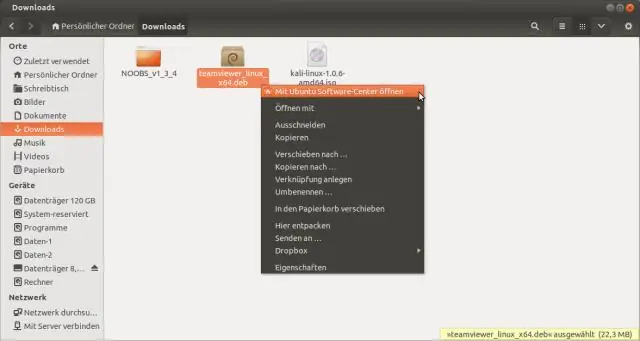

كيفية تثبيت برنامج TeamViewer على أوبونتو افتح ملف teamviewer_13. x. yyyy_amd64. انقر فوق زر التثبيت. سيتم فتح مربع حوار المصادقة. أدخل كلمة المرور الإدارية. انقر على زر المصادقة. سيتم تثبيت برنامج TeamViewer. تم تثبيت برنامج TeamViewer على نظام Ubuntusystem الخاص بك ويمكن تشغيله من القائمة. آخر تعديل: 2025-01-22 17:01

Repairing House Render اليوم ، من الممارسات المعتادة تطبيق طبقتين من التصيير. سيؤدي ذلك إلى كشف بقع عارية من الجدران والتي ستحتاج إلى وقت حتى تجف قبل تطبيق تصيير جديد. على الرغم من أن تقديم مساحة كبيرة يعد عملًا ماهرًا ، إلا أن الترقيع يكون أقل صعوبة. آخر تعديل: 2025-01-22 17:01

اضغط مع الاستمرار على مفتاح "Fn" على لوحة المفاتيح أثناء الضغط على المفتاح "F2" لتشغيل Bluetooth إذا لم يكن جهاز الكمبيوتر الخاص بك يحتوي على مفتاح تبديل للأجهزة. ابحث عن الأيقونة الزرقاء بحرف "B" في علبة النظام. إذا ظهر ، فسيكون راديو Bluetooth الخاص بك قيد التشغيل. آخر تعديل: 2025-01-22 17:01

لتثبيت ShadowProtect إذا كان لديك قرص ShadowProtect المضغوط ، أدخل القرص في محرك الأقراص المضغوطة للنظام. ملاحظة: إذا لم يبدأ التثبيت تلقائيًا ، فاستعرض قرص ShadowProtect المضغوط وانقر فوق AUTORUN من جذر القرص المضغوط. إذا قمت بتنزيل مثبت ShadowProtect ، فانقر فوق ملف. آخر تعديل: 2025-01-22 17:01

الهدف الأكثر أهمية للشخصيات هو خلق التفاهم والتعاطف مع المستخدم (المستخدمين) النهائيين. إذا كنت ترغب في تصميم منتج ناجح للأشخاص ، فأنت بحاجة أولاً إلى فهمهم. يحدد السرد الأهداف ويخلق رؤية للمشكلات والقضايا المحتملة في علاقة المستخدم بالمنتج. آخر تعديل: 2025-01-22 17:01

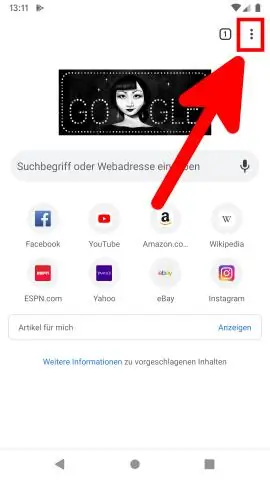

في تطبيق Chrome على هاتفك أو جهازك اللوحي الذي يعمل بنظام Android ، افتح تطبيق Chromeapp. في أعلى اليسار ، انقر على المزيد. انقر فوق المحفوظات امسح بيانات التصفح. في الجزء العلوي ، اختر نطاقًا زمنيًا. لحذف كل شيء ، حدد كل الوقت. بجوار "ملفات تعريف الارتباط وبيانات الموقع" و "الصور والملفات المخزنة مؤقتًا" ، حدد المربعات. انقر فوق مسح البيانات. آخر تعديل: 2025-01-22 17:01

تشفير البيانات الشفافة (غالبًا ما يتم اختصاره إلى TDE) هي تقنية تستخدمها Microsoft و IBM و Oracle لتشفير ملفات قاعدة البيانات. تقدم TDE التشفير على مستوى الملف. تعمل تقنية TDE على حل مشكلة حماية البيانات في حالة السكون ، وتشفير قواعد البيانات الموجودة على القرص الصلب وبالتالي على وسائط النسخ الاحتياطي. آخر تعديل: 2025-01-22 17:01

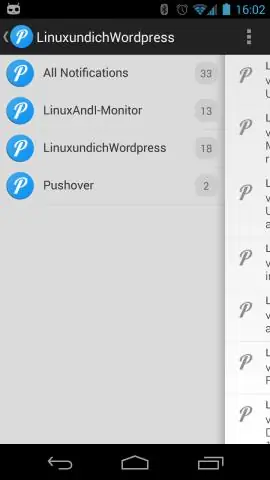

في الإعداد ، أدخل التطبيقات في مربع البحث السريع ، ثم حدد التطبيقات. انقر فوق اسم التطبيق المتصل. انقر فوق إرسال إخطار الاختبار بجوار النظام الأساسي للدفع المدعوم. أدخل سلسلة رمز الاتصال في حقل المستلم ، أو ابحث عن مستلم بالنقر فوق بحث. آخر تعديل: 2025-01-22 17:01

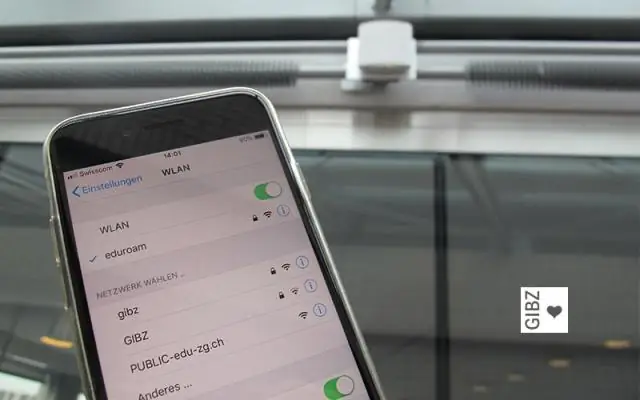

تكوين شبكة لاسلكية Ubuntu (eduroam) الخطوة 1: إعدادات الشبكة اللاسلكية. افتح قائمة الشبكات اللاسلكية في الزاوية اليمنى العليا من شاشتك. انقر فوق eduroam. الخطوة 2: تكوين الشبكة اللاسلكية. املأ المعلومات التالية: الخطوة 3: اختر شهادة. انقر فوق شهادة CA على لا شيء. الخطوة 4: الاتصال بالشبكة. انقر فوق اتصال. آخر تعديل: 2025-01-22 17:01

إذا أثر الانتهاك على 500 فرد أو أكثر ، فيجب على الكيانات المشمولة إخطار السكرتير دون تأخير غير معقول وفي موعد لا يتجاوز 60 يومًا بعد الانتهاك. ومع ذلك ، إذا كان الانتهاك يؤثر على أقل من 500 فرد ، يجوز للكيان المشمول إخطار السكرتير بهذه الانتهاكات على أساس سنوي. آخر تعديل: 2025-01-22 17:01

Command- انقر فوق الزر Back أو Forward في Safari لفتح الصفحة السابقة أو التالية في علامة تبويب جديدة. بعد الكتابة في حقل البحث الذكي ، انقر مع الضغط على مفتاح الأوامر على اقتراح بحث لفتحه في علامة تبويب جديدة. من الشريط الجانبي للإشارات المرجعية ، انقر مع الضغط على مفتاح التحكم على إشارة مرجعية واختر "فتح في علامة تبويب جديدة" من القائمة المختصرة. آخر تعديل: 2025-01-22 17:01

تمرير جدول البيانات كمعلمة إلى الإجراءات المخزنة قم بإنشاء نوع جدول معرف من قبل المستخدم يتوافق مع الجدول الذي تريد تعبئته. قم بتمرير الجدول المعرفة من قبل المستخدم إلى الإجراء المخزن كمعلمة. داخل الإجراء المخزن ، حدد البيانات من المعلمة التي تم تمريرها وأدخلها في الجدول الذي تريد تعبئته. آخر تعديل: 2025-01-22 17:01

ضمن علامة تبويب تفضيلات النظام ، انقر فوق "Bluetooth" في الصف الثالث لأسفل. بمجرد الدخول إلى Bluetooth ، يجب أن يكون لديك خيار إيقاف تشغيل Bluetooth. بعد تعطيل Bluetooth ، أعد تشغيله مرة أخرى ، وانتظر حتى تعيد الأجهزة الطرفية الاتصال ومعرفة ما إذا كان ذلك يحل مشكلتك. آخر تعديل: 2025-01-22 17:01

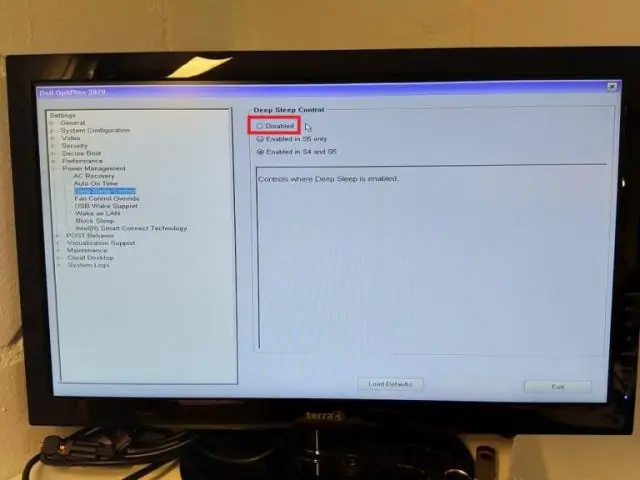

انقر فوق الزر "ابدأ" ، وانقر فوق "تشغيل" ، واكتب "C: DELLDRIVERSR173082" في حقل النص واضغط على "إدخال" لتشغيل برنامج التشغيل. أعد تشغيل الكمبيوتر بعد انتهاء المشغل من التثبيت. قم بتشغيل التطبيق الذي تريد استخدام كاميرا الويب الخاصة بك معه ، مثل Skype أو Yahoo! Messenger. آخر تعديل: 2025-01-22 17:01

لا يوجد حد أقصى حقيقي. عدد الصفحات في ملف aPDF. من المحتمل جدًا أن تكون هناك موارد نظام أخرى يتم استنفادها قبل أن تصل إلى حد معين فيما يتعلق بالطبقات. 4000 صفحة - على الرغم من أنها تبدو كبيرة - ليست ملف PDF كبير. آخر تعديل: 2025-01-22 17:01

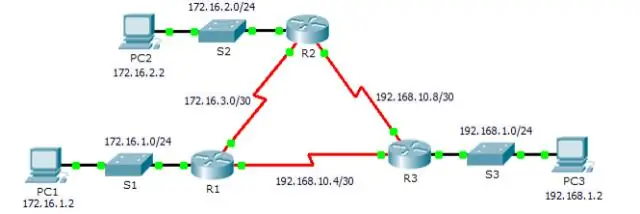

OSPF هو بروتوكول توجيه بوابة داخلية يستخدم حالات الارتباط بدلاً من متجهات المسافة لاختيار المسار. ينشر OSPF إعلانات حالة الارتباط (LSAs) بدلاً من تحديثات جدول التوجيه. نظرًا لأنه يتم تبادل LSAs فقط بدلاً من جداول التوجيه بأكملها ، تتقارب شبكات OSPF في الوقت المناسب. آخر تعديل: 2025-01-22 17:01

Internet Explorer 11 (IE11) هو الإصدار الحادي عشر والأخير من متصفح الويب Internet Explorer بواسطة Microsoft. تم إصداره رسميًا في 17 أكتوبر 2013 لنظام التشغيل Windows 8.1 وفي 7 نوفمبر 2013 لنظام التشغيل Windows 7. آخر تعديل: 2025-01-22 17:01

ما الأمر الذي يعرض تحديثات توجيه RIP؟ Explanation: يتم استخدام الأمر debug IP rip لإظهار تحديثات بروتوكول معلومات توجيه بروتوكول الإنترنت (IP) التي يتم إرسالها واستلامها على جهاز التوجيه. يتحقق من بث التحديثات وليس البث المتعدد. 4. آخر تعديل: 2025-01-22 17:01

إنشاء جزء سريع حدد العبارة أو الجملة أو أي جزء آخر من المستند الذي تريد حفظه في المعرض. في علامة التبويب إدراج ، في المجموعة نص ، انقر فوق الأجزاء السريعة ، ثم انقر فوق حفظ التحديد في معرض الأجزاء السريعة ، وقم بتغيير الاسم وإضافة وصف إذا أردت ، ثم انقر فوق موافق. آخر تعديل: 2025-01-22 17:01

عرض رأس تعرف أيضًا ، كيف تعمل شاشة HUD؟ أ عرض رأس يعرض الخريطة والعديد من المعلومات الأخرى عن الزجاج الأمامي للسيارة (معظم الحالات). يرسل جهاز العرض المضمن في لوحة المعلومات صورة شفافة إلى ملف شاشة عرض على الزجاج الأمامي ( هود ) الشاشة التي تنعكس بدورها على الزجاج الأمامي الذي يعمل كشاشة عملاقة.. آخر تعديل: 2025-01-22 17:01