EDSAC ، في نظام التخزين الإلكتروني التأخير الكامل ، الحاسبة التلقائية ، أول كمبيوتر برمجي مخزن كامل الحجم ، تم إنشاؤه في جامعة كامبريدج ، المهندس ، بواسطة موريس ويلكس وآخرون لتوفير خدمة حوسبة رسمية للمستخدمين. آخر تعديل: 2025-01-22 17:01

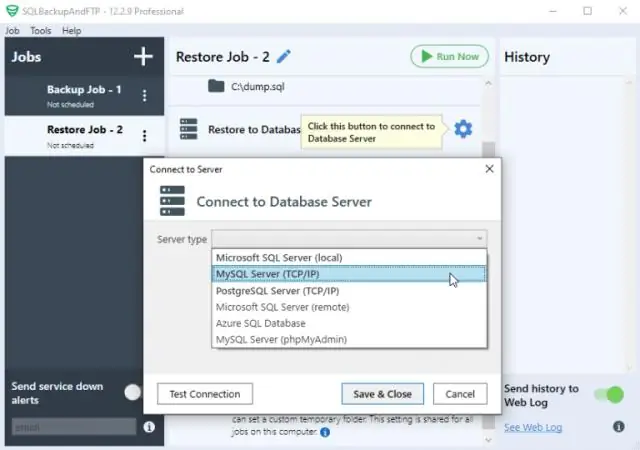

يتم إنشاء نسخة احتياطية منطقية عن طريق حفظ المعلومات التي تمثل هياكل قاعدة البيانات المنطقية. يستخدم جمل SQL مثل CREATE DATABASE و CREATE TABLE و INSERT. ليس من الصحيح القول أن النسخ الاحتياطي المنطقي هو تمثيل نصي لخادم قاعدة البيانات. يحتوي النسخ الاحتياطي المنطقي على ثنائي غير نصي. آخر تعديل: 2025-01-22 17:01

أجهزة الكمبيوتر انتقل إلى مكان على الخريطة. قم بتكبير الموقع الذي تريد رؤيته باستخدام: الماوس أو لوحة اللمس. مفاتيح الاختصار. أسفل عناصر التحكم في التنقل على اليمين ، سترى الدليل. اسحب الدليل إلى المنطقة التي تريد رؤيتها. سيعرض Earth صور التجوّل الافتراضي. في الجزء العلوي الأيسر ، انقر على المبنى. آخر تعديل: 2025-01-22 17:01

الكاميرات التي تثبت الصورة. نريد جميعًا أن تكون كاميرا الهاتف الذكي الخاصة بنا مذهلة ، وأن تحصل على صور جيدة وواضحة في جميع أنواع المواقف والظروف - حتى في الإضاءة المنخفضة. يحتوي جهاز iPhone XR على نفس الكاميرات الأمامية والخلفية كما هو الحال في طرز iPhone XS ، بما في ذلك العدسة المقربة 2x الثانوية في الخلف ، بالطبع. آخر تعديل: 2025-01-22 17:01

ايكو ايه تي ام. EcoATM عبارة عن كشك آلي يجمع الهواتف المحمولة والأجهزة اللوحية غير المرغوب فيها ويمنحك المال مقابلها. الخلية البيئية. Eco-Cell هي شركة لإعادة تدوير النفايات الإلكترونية مقرها في لويزفيل بولاية كنتاكي. افضل شراء. هواتف الأمل. الهواتف المحمولة للجنود. غزال. Call2Recycle. الناقل الخاص بك. آخر تعديل: 2025-01-22 17:01

5 إجابات. يوجد إصدار من Software Centerin Debian 7: https: //packages.debian.org/wheezy/software-center ومع ذلك ، فإنه لا يقدم برامج تجارية ، ومن المثير للاهتمام أن حزمة Gnome `` Software '' ، وهي نفس نوع علاقة واجهة المستخدم الرسومية تم وضع علامة "ليست في دبيان" لـ Gnome 3.12. آخر تعديل: 2025-01-22 17:01

بريان بالارد. آخر تعديل: 2025-01-22 17:01

إعادة: عدد المنافذ بعد gfci باستخدام 220.14 ، يُسمح بحد أقصى 13 منفذًا للأوعية في دائرة 20 أمبير. يمكن أن تكون مفردة أو دولبكس ولا تزال تعتبر وعاءًا واحدًا فقط. آخر تعديل: 2025-01-22 17:01

CHiQ هو إنشاء شركة Sichuan Changhong Electric Co Ltd - إحدى الشركات المصنعة الرائدة في مجال الإلكترونيات الاستهلاكية في الصين منذ عام 1958. تدعم CHiQ التصميم المعاصر والابتكار التكنولوجي لتحقيق مفهوم 3S: إرضاء الموظفين ، وإرضاء العملاء ، وإرضاء المساهمين. آخر تعديل: 2025-01-22 17:01

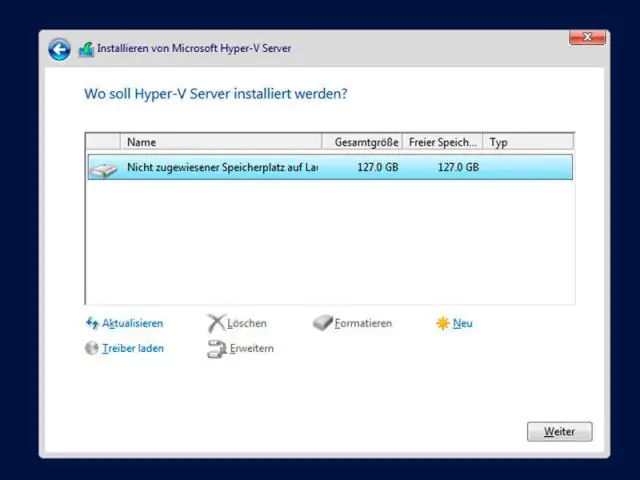

قم بتثبيت Hyper-V من خلال GUI Open Server Manager ، ويمكن العثور على هذا في قائمة البداية. انقر فوق نص "إضافة الأدوار والميزات". في نافذة "قبل أن تبدأ" ، ما عليك سوى النقر فوق الزر "التالي". في نافذة "تحديد نوع التثبيت" ، اترك "التثبيت المستند إلى الدور أو الميزة" محددًا وانقر فوق التالي. آخر تعديل: 2025-01-22 17:01

العقيدة منفصلة تمامًا عن Symfony واستخدامها اختياري. يدور هذا الفصل حول Doctrine ORM ، والذي يهدف إلى السماح لك بتعيين الكائنات إلى قاعدة بيانات علائقية (مثل MySQL أو PostgreSQL أو Microsoft SQL). يمكنك أيضًا الاحتفاظ بالبيانات في MongoDB باستخدام مكتبة Doctrine ODM. آخر تعديل: 2025-01-22 17:01

هناك نوعان من خيارات الترخيص المتاحة لاستخدام Amazon RDS لـ Oracle: إحضار الترخيص الخاص بك (BYOL): في نموذج الترخيص هذا ، يمكنك استخدام تراخيص Oracle Database الحالية لتشغيل عمليات نشر Oracle على Amazon RDS. آخر تعديل: 2025-01-22 17:01

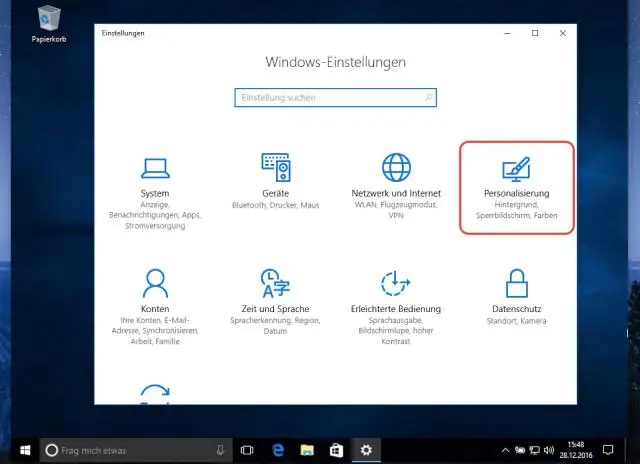

تمكين التحديثات التلقائية في نظام التشغيل Windows 10 ، انتقل إلى زر البدء ، ثم الإعدادات-> التحديث والأمان-> تحديث Windows. اختر "التحقق من وجود تحديثات" إذا كنت تريد التحقق من التحديثات يدويًا. بعد ذلك ، حدد خيارات متقدمة ، ثم ضمن "اختيار كيفية تثبيت التحديثات" ، حدد تلقائي (موصى به). آخر تعديل: 2025-01-22 17:01

انقر أو اضغط على زر ابدأ ، وفي قائمة ابدأ ، قم بالتمرير لأسفل إلى Windows Systemfolder. هناك ستجد اختصار لوحة التحكم. في Windows 7 ، يمكنك العثور على ارتباط لوحة التحكم مباشرة في قائمة ابدأ ، على الجانب الأيمن. آخر تعديل: 2025-01-22 17:01

أربعة وبالتالي ، متى خرج i5 2400؟ "جسر ساندي" (رباعي النواة ، 32 نانومتر) رقم الموديل رقم المواصفات تاريخ النشر كور i5-2380P SR0G2 (D2) كانون الثاني (يناير) 2012 كور i5-2400 SR00Q (D2) يناير 2011 كور i5-2450P SR0G1 (D2) كانون الثاني (يناير) 2012 كور i5-2500 SR00T (D2) يناير 2011 قد يتساءل المرء أيضًا ، هل يحتوي i5 2400 على HyperThreading؟ الجزء الأكبر من هذه المعالجات هو Core معالج i5 هي معالجات رباعية. آخر تعديل: 2025-01-22 17:01

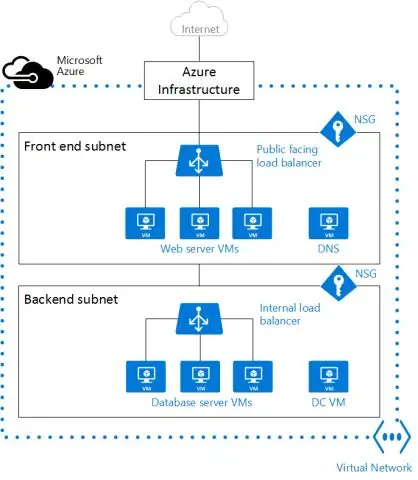

Azure Virtual Network (VNet) هي اللبنة الأساسية لشبكتك الخاصة في Azure. يتيح VNet العديد من أنواع موارد Azure ، مثل Azure Virtual Machines (VM) ، للتواصل بشكل آمن مع بعضها البعض ، والإنترنت ، والشبكات المحلية. آخر تعديل: 2025-01-22 17:01

لا يمكنك. Internet Explorer مكتوب لنظام التشغيل Windows ولن يعمل على Android. بالرغم من ذلك ، يوجد تطبيق إنترنت مدمج. آخر تعديل: 2025-01-22 17:01

هناك أنواع مختلفة من هجمات DoS و DDoS ؛ الأكثر شيوعًا هي هجوم TCP SYN الفيضي وهجوم الدمعة وهجوم السنافر وهجوم ping-of-death وشبكات الروبوت. آخر تعديل: 2025-01-22 17:01

يربط Okta أي شخص بأي تطبيق على أي جهاز. إنها خدمة إدارة هوية على مستوى المؤسسة ، تم إنشاؤها للسحابة ، ولكنها متوافقة مع العديد من التطبيقات المحلية. يوفر OIN خيارات تكامل متنوعة ، مما يتيح تسجيل الدخول الموحّد (SSO) لكل تطبيق يحتاج المستخدمون إلى الوصول إليه خلال يوم عملهم. آخر تعديل: 2025-01-22 17:01

IEC 60417-5007 ، رمز التشغيل (الخط) ، الذي يظهر على زر أو أحد طرفي مفتاح التبديل ، يشير إلى أن جهاز التحكم يضع الجهاز في حالة طاقة كاملة. يشير IEC60417-5008 ، رمز إيقاف التشغيل (الدائرة) الموجود على زر أو تبديل ، إلى أن استخدام عنصر التحكم سيؤدي إلى فصل الطاقة عن الجهاز. آخر تعديل: 2025-01-22 17:01

بطاقة التوسيع هي بطاقة / لوحة إلكترونية تُستخدم لإضافة وظائف إضافية إلى الكمبيوتر. يتم إدخاله في فتحة التوسعة على اللوحة الأم للكمبيوتر. تتوفر العديد من فئات بطاقات التوسيع المختلفة ، بما في ذلك بطاقات الصوت وبطاقات رسومات الفيديو وبطاقات الشبكة وقريبًا. آخر تعديل: 2025-01-22 17:01

يشير الخط الأحمر إلى كلمة بها خطأ إملائي ، بينما يشير الخط الأخضر إلى خطأ نحوي. يشير blueline إلى خطأ إملائي سياقي. يتم إيقاف تشغيل هذه الميزة افتراضيًا. آخر تعديل: 2025-01-22 17:01

تكون القضايا متساوية أو متكافئة منطقيًا إذا كانت لها دائمًا نفس قيمة الحقيقة. أي أن p و q مكافئتان منطقيًا إذا كانت p صحيحة عندما تكون q صحيحة والعكس صحيح ، وإذا كانت p خطأ عندما تكون q خطأ والعكس صحيح. إذا كانت p و q متساويتين منطقيًا ، نكتب p = q. آخر تعديل: 2025-01-22 17:01

قد تبدو العملية العامة للتصوير في الوضع اليدوي شيئًا كالتالي: تحقق من تعريض اللقطة باستخدام مقياس الضوء المرئي من خلال عدسة الكاميرا. اختر فتحة. اضبط سرعة الغالق. اختر أحد إعدادات ISO. إذا كان مؤشر الضوء "شريط" محاذاة بـ 0 ، فستكون لديك صورة مكشوفة "بشكل صحيح". آخر تعديل: 2025-01-22 17:01

للتحقق من إصدار WDDM في نظام التشغيل Windows 10 ، اضغط على مفتاحي Win + R معًا على لوحة المفاتيح لفتح Rundialog. اكتب dxdiag في مربع التشغيل واضغط على مفتاح Enter. انقر فوق علامة التبويب عرض. في قسم Drivers على اليمين ، انظر طراز lineDriver. آخر تعديل: 2025-01-22 17:01

للاتصال بكندا من الهند ، اطلب: 00 - 1 - رمز المنطقة - رقم الهاتف الأرضي 00 - 1 - 10 رقم الهاتف المحمول 00 - رمز الخروج للهند ، وهو ضروري لإجراء أي مكالمة دولية من الهند. 1 - ISD Code أو كود الدولة في كندا. رمز المنطقة - يوجد 26 رمز منطقة في كندا. آخر تعديل: 2025-01-22 17:01

Dplyr عبارة عن حزمة جديدة توفر مجموعة من الأدوات لمعالجة مجموعات البيانات بكفاءة في R. dplyr هو التكرار التالي لـ plyr ، مع التركيز على إطارات البيانات فقط. dplyr أسرع ولديه واجهة برمجة تطبيقات أكثر اتساقًا ويجب أن يكون أسهل في الاستخدام. آخر تعديل: 2025-06-01 05:06

عادةً ما تتضمن الشبكة الداخلية اتصالات من خلال واحد أو أكثر من أجهزة كمبيوتر البوابة إلى الإنترنت الخارجي. الإنترنت هو الذي يمكنك من خلاله الوصول إلى أي شيء وهذا ما يستخدمه الفرد في المنزل أو على هاتفه / هاتفها المحمول ، في حين أن الإنترانت هي شبكة متصلة داخليًا في شركة أو مؤسسة. آخر تعديل: 2025-01-22 17:01

أنواع مختلفة من JOINs (INNER) JOIN: حدد السجلات التي لها قيم مطابقة في كلا الجدولين. LEFT (OUTER) JOIN: حدد السجلات من الجدول الأول (أقصى اليسار) الذي يحتوي على سجلات الجدول اليمنى المتطابقة. RIGHT (OUTER) JOIN: حدد السجلات من الجدول الثاني (أقصى اليمين) مع مطابقة سجلات الجدول الأيسر. آخر تعديل: 2025-01-22 17:01

Main_.py يستخدم لبرامج python في ملفات zip. سيتم تنفيذ ملف _main_.py عند تشغيل الملف المضغوط. على سبيل المثال ، إذا كان الملف المضغوط على هذا النحو:. آخر تعديل: 2025-01-22 17:01

هذه هي أفضل كاميرات DSLR تحت 50000 روبية في الهند (2019): Nikon D5600: 24.1MP ، EXPEED 4 ، 39AF نقطة ، 970 لقطة ، 18-55 مم + 70-300 مم. نيكون D5300: 24.1 ميجابكسل ، EXPEED 4 ، 39 نقطة AF ، 600 لقطة ، 18-55 مم + 70-300 مم. Canon EOS 200D: 24 ميجابكسل ، DIGIC 7 ، 9 نقاط AF ، 650 لقطة ، 18-55 مم + 55-250 مم. آخر تعديل: 2025-01-22 17:01

إليك ما يشتركان فيه: يمكن لكل من GizmoPal 2 و GizmoGadget إجراء مكالمات هاتفية واستقبالها من مجموعة من الأرقام المدرجة في القائمة البيضاء والتي يعدها الوالد باستخدام تطبيق Gizmo. يمكن لـ GizmoPal 2 إجراء واستقبال مكالمات من 4 أرقام كحد أقصى بينما يمكن أن تحتوي الأداة على ما يصل إلى عشرة أرقام في قائمتها البيضاء. آخر تعديل: 2025-01-22 17:01

ما الخدمة أو البروتوكول الذي يعتمد عليه بروتوكول النسخ الآمن لضمان نقل النسخ الآمن من المستخدمين المصرح لهم؟ يُستخدم بروتوكول النسخ الآمن (SCP) لنسخ صور IOS وملفات التكوين بشكل آمن إلى خادم SCP. للقيام بذلك ، سيستخدم SCP اتصالات SSH من المستخدمين المصادق عليهم من خلال AAA. آخر تعديل: 2025-01-22 17:01

للقيام بذلك ، من الضروري تمرير إشارة VGA عبر محول ، والذي سيأخذ إشارة الفيديو التناظرية VGA وإشارات صوت الاستريو وتحويلها إلى إشارات رقمية يمكن إرسالها بعد ذلك عبر كابل HDMI للاتصال بالشاشة مع موصل HDMI. آخر تعديل: 2025-01-22 17:01

اضغط على أيقونة "مدير التطبيقات" ثم اسحب لليسار إلى علامة التبويب "الكل". ابحث عن الرسائل أو الرسائل هنا وانقر على هذا الرمز. اضغط على Forcestop ثم انقر على Clear Cache و Cleardata لإزالة الملفات غير المرغوب فيها من النظام. آخر تعديل: 2025-01-22 17:01

لإدراج حرف ASCII ، اضغط مع الاستمرار على ALT أثناء كتابة رمز الحرف. على سبيل المثال ، لإدخال رمز الدرجة (º) ، اضغط مع الاستمرار على ALT أثناء كتابة 0176 على لوحة المفاتيح الرقمية. يجب عليك استخدام لوحة المفاتيح الرقمية لكتابة الأرقام وليس لوحة المفاتيح. آخر تعديل: 2025-01-22 17:01

إعادة: الفرق بين موصلات ODBC و OLE DB؟ ODBC هو اتصال قاعدة البيانات المفتوحة ، وهو طريقة اتصال بمصادر البيانات وأشياء أخرى. OLEDB هو خليفة ODBC ، وهو مجموعة من مكونات البرامج التي تسمح لـ QlikView بالاتصال بنهاية خلفية مثل SQL Server و Oracle و DB2 و mySQL etal. آخر تعديل: 2025-01-22 17:01

يحتوي Fitbit Versa على مستشعر SpO2 ، مما يعني أنه يمكنه في النهاية تتبع حالات مثل توقف التنفس أثناء النوم. يحتوي TheFitbit Versa - وساعة العام الماضي ، Fitbit Ionic - على مستشعر SpO2 ، والذي يقيس مستويات الأكسجين في الدم. آخر تعديل: 2025-01-22 17:01

بيان تطبيق الويب هو ملف JSON يخبر المتصفح عن تطبيق الويب التقدمي الخاص بك وكيف يجب أن يتصرف عند تثبيته على سطح المكتب أو الجهاز المحمول للمستخدم. يتضمن ملف البيان النموذجي اسم التطبيق والرموز التي يجب أن يستخدمها التطبيق وعنوان URL الذي يجب فتحه عند تشغيل التطبيق. آخر تعديل: 2025-01-22 17:01

RAID 3D. هذا هو RAID خاص تم تطويره بواسطة Pure Storage ويستخدم محركات أقراص فلاش بدلاً من الأقراص الثابتة. يستخدم هذا عادةً لمنع فقدان البيانات في حالة فشل المكون في وحدة تخزين فلاش. نظرًا لسرعات النقل الأسرع في محركات الأقراص ذات الحالة الصلبة ، تتمتع المصفوفة بأداء إدخال / إخراج عالي. آخر تعديل: 2025-01-22 17:01